De mon côté, l’aventure IT a commencé en décembre 1995 avec mon tout premier ordinateur : un 486 SX-33 développé par Intel. Je ne saurais me rappeler de sa quantité de mémoire vive, mais je pense que je pouvais les compter sur les doigts d’une seule main 🤣.

Plus sérieusement, que ce passe-t-il si une application métier, toujours fonctionnelle et devant perdurer, doit être migrée au plus vite pour une raison X ?

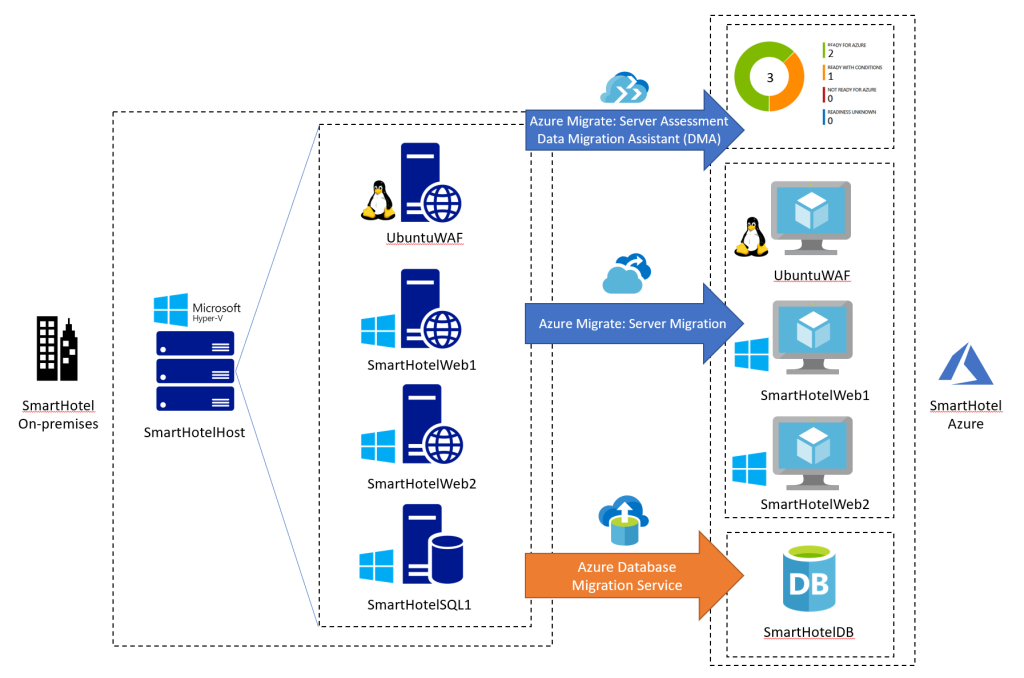

Microsoft a peut-être une réponse grâce au le service Azure Migrate :

Azure Migrate offre un service simplifié de migration, de modernisation et d’optimisation pour Azure. Toutes les étapes de pré-migration telles que la détection, les évaluations et le dimensionnement des ressources locales sont incluses pour l’infrastructure, les données et les applications. L’infrastructure extensible d’Azure Migrate permet d’intégrer des outils tiers, ce qui augmente l’étendue des cas d’utilisation pris en charge.

Pour vous faire une meilleure idée d’Azure Migrate, un atelier exercice dédié à la migration vers Azure conçu par Microsoft avait déjà été détaillé sur ce blog juste ici.

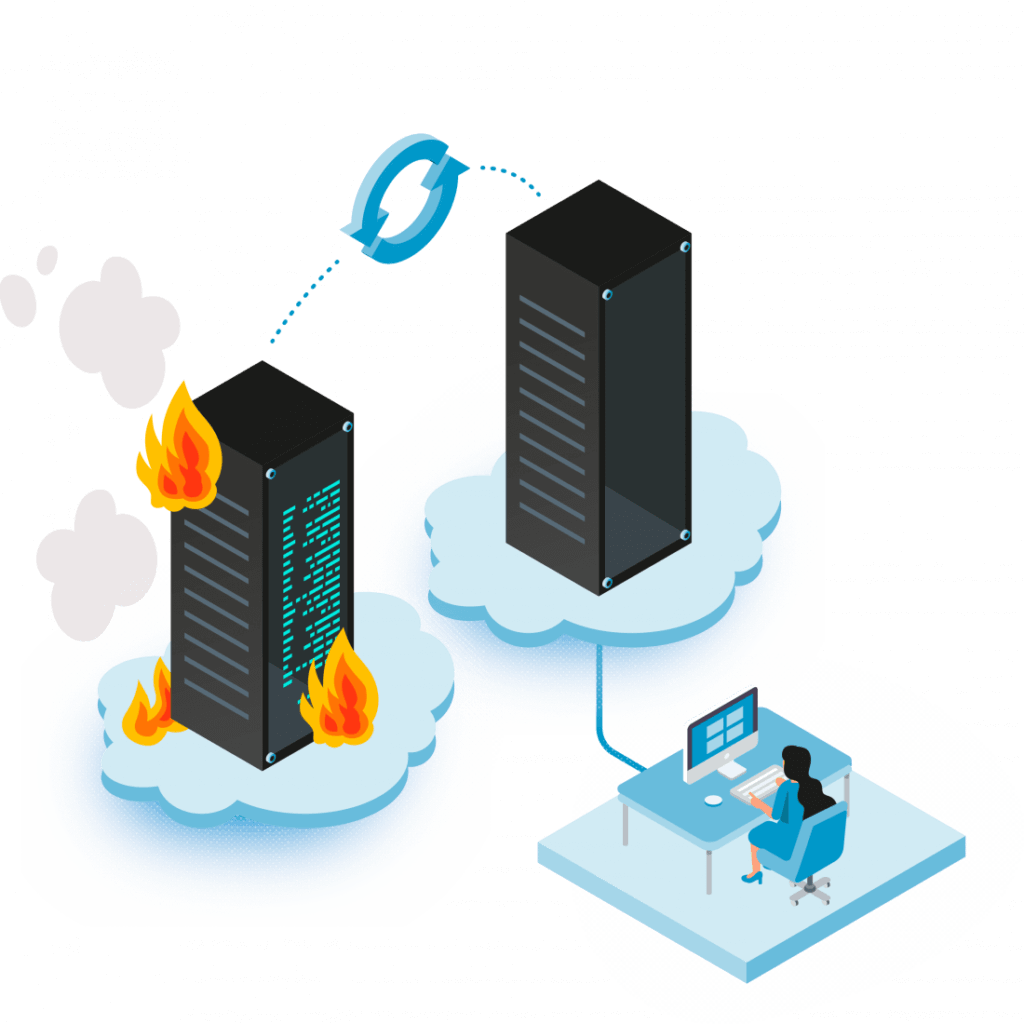

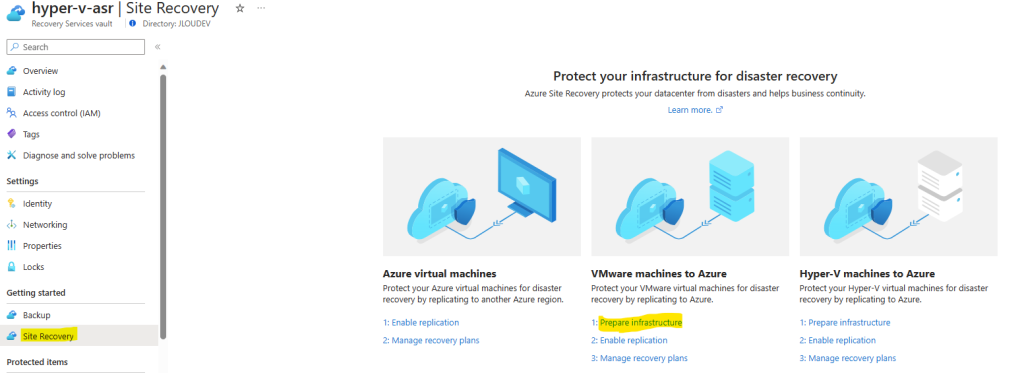

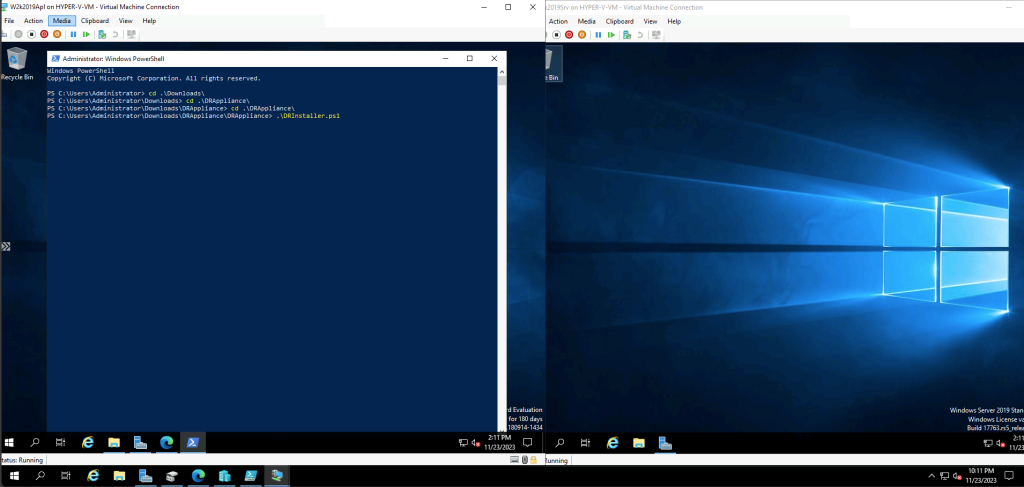

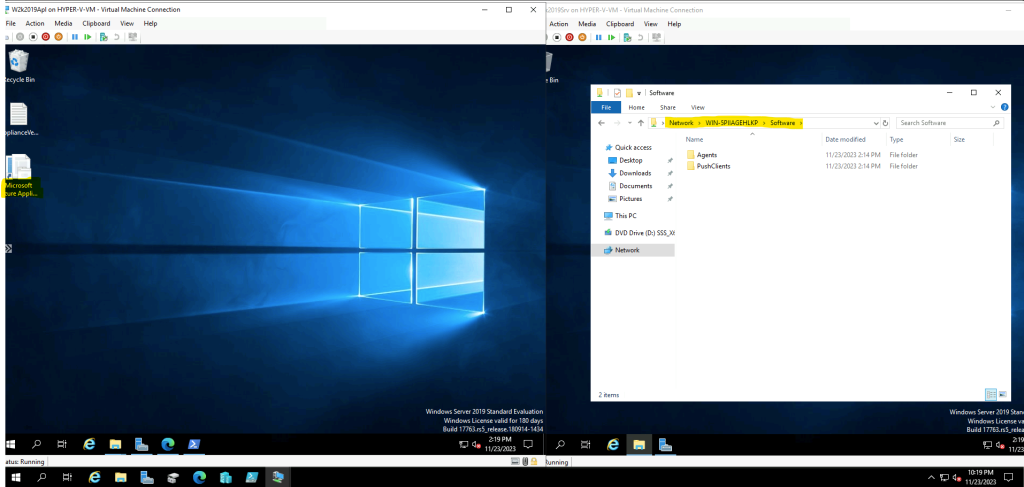

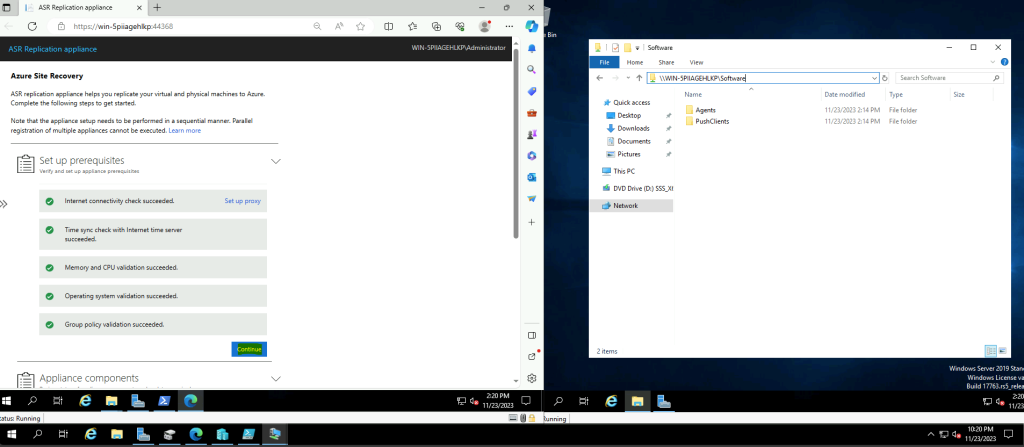

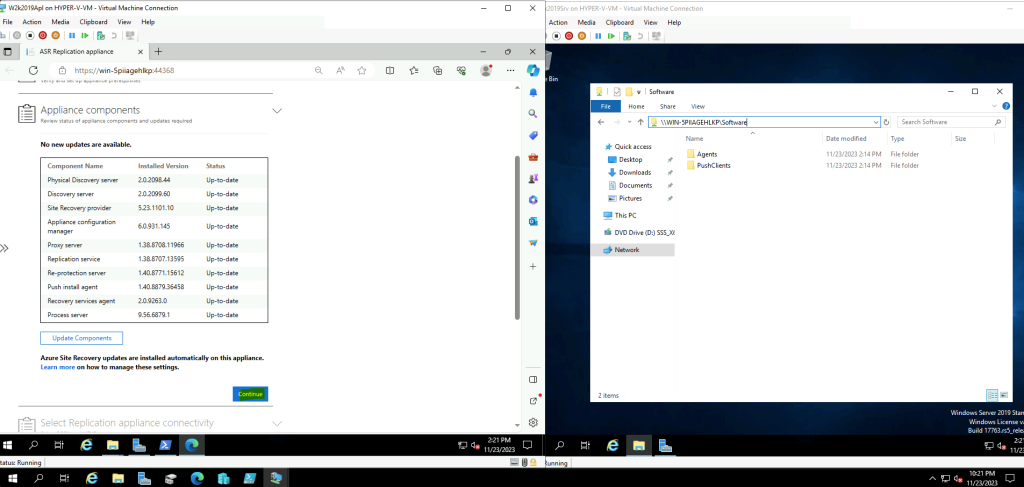

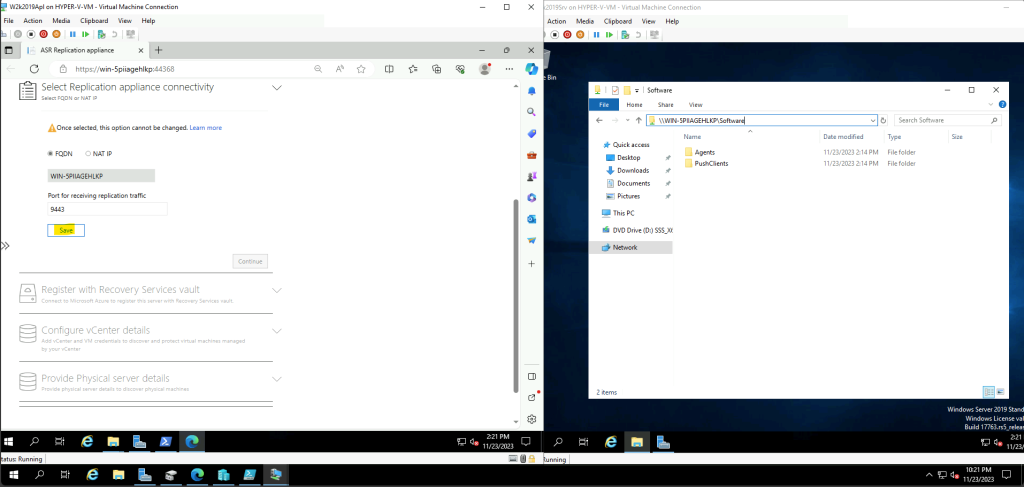

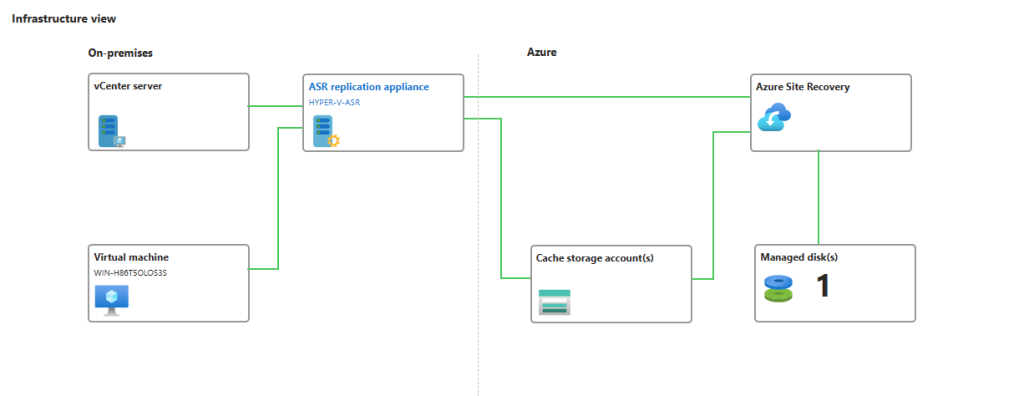

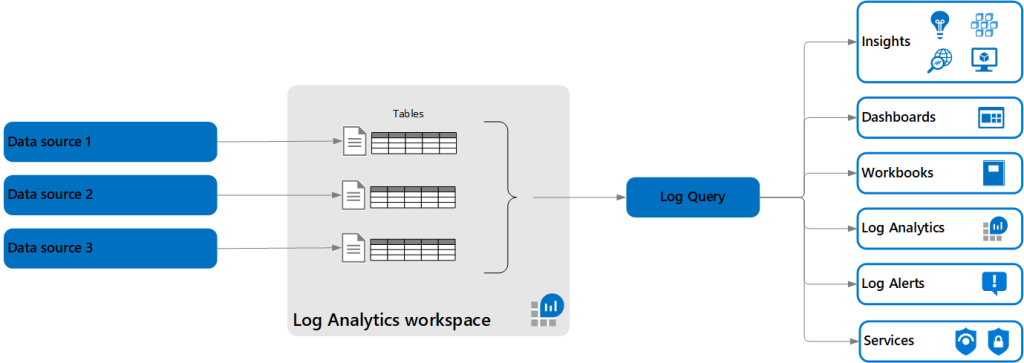

Comme le montre le schéma ci-dessous, l’objectif de cet exercice est de migrer plusieurs serveurs virtuels gérés sous un serveur Hyper-V vers le Cloud Azure :

Qu’est-ce que Disk2vhd ?

Il s’agit d’un petit utilitaire très pratique développé par Mark Russinovich et disponible dans la suite Sysinternals :

Disk2vhd est un utilitaire qui crée des versions VHD (Virtual Hard Disk – Microsoft’s Virtual Machine disk format) de disques physiques à utiliser dans Microsoft Virtual PC ou Microsoft Hyper-V virtual machines (VMs). La différence entre Disk2vhd et d’autres outils physiques à virtuels est que vous pouvez exécuter Disk2vhd sur un système en ligne.

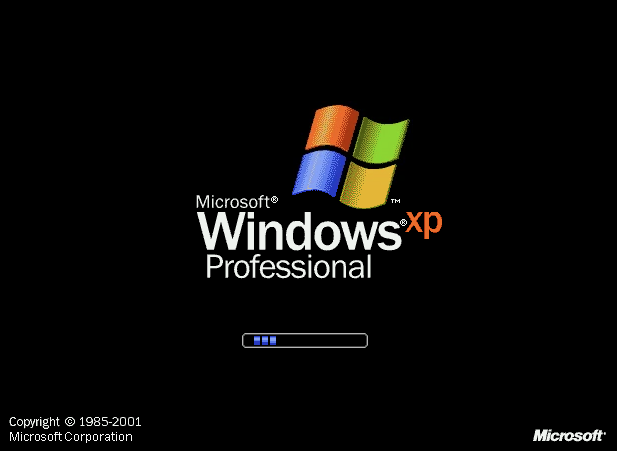

Disk2vhd utilise la capacité d’instantané de volume de Windows, introduite dans Windows XP, pour créer des instantanés cohérents à un instant donné des volumes que vous souhaitez inclure dans une conversion. Vous pouvez même demander à Disk2vhd de créer les VHD sur des volumes locaux, même ceux en cours de conversion (bien que les performances soient meilleures lorsque le VHD se trouve sur un disque différent de ceux en cours de conversion).

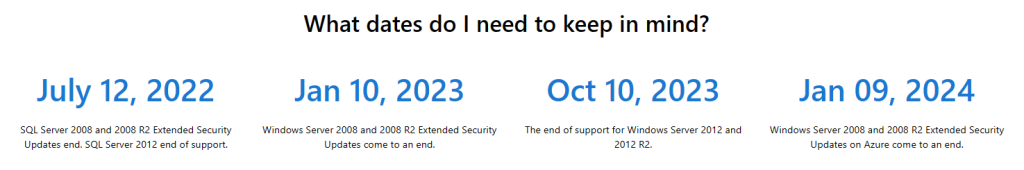

Au travers de ce nouvel article, je souhaitais tester avec vous la copie de plusieurs serveurs physiques fonctionnant sous d’anciens OS afin de tester un portage rapide et simple vers Azure :

Windows XP Professional- Windows 7 Professional x64

- Windows 10 Enterprise x64

- Windows Server 2008 R2 x64

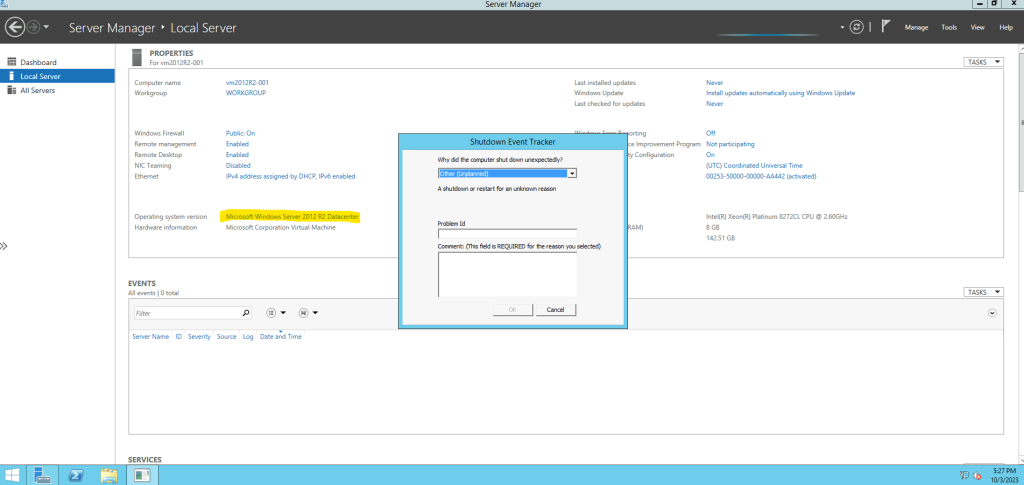

- Windows Server 2012 R2 x64

- Windows Server 2016 x64

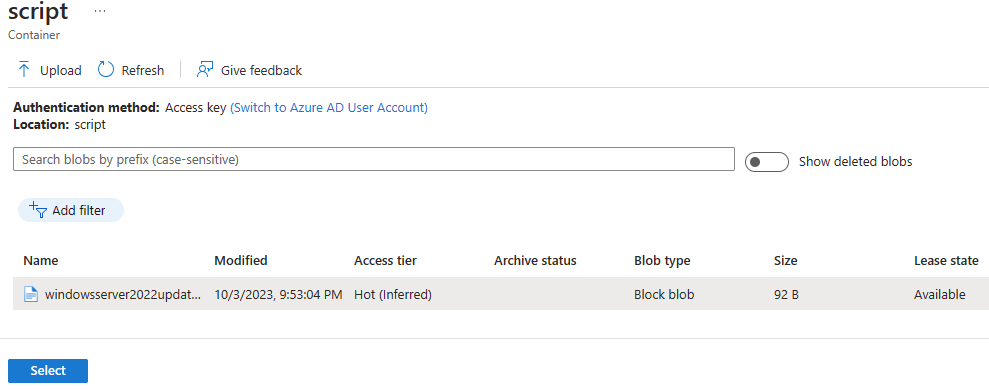

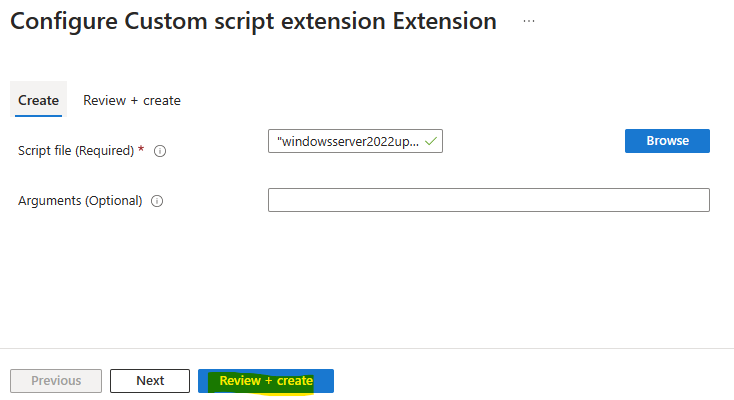

Pour cela, cet article repose sur la méthode de préparation d’un fichier VHD proposée par Microsoft et exposée juste ici, dont les principales commandes de préparation sont disponibles sur mon GitHub.

- Etape 0 – Rappel des prérequis

- Etape I – Préparation de la machine virtuelle hôte (Hyper-V)

- Etape II – Création de la machine virtuelle invitée

- Etape III – Génération du fichier VHD

- Etape IV – Préparation du fichier VHD

- Etape V – Création de la machine virtuelle Azure

Etape 0 – Rappel des prérequis :

Pour réaliser cet exercice de migration individuelle, il vous faudra disposer de :

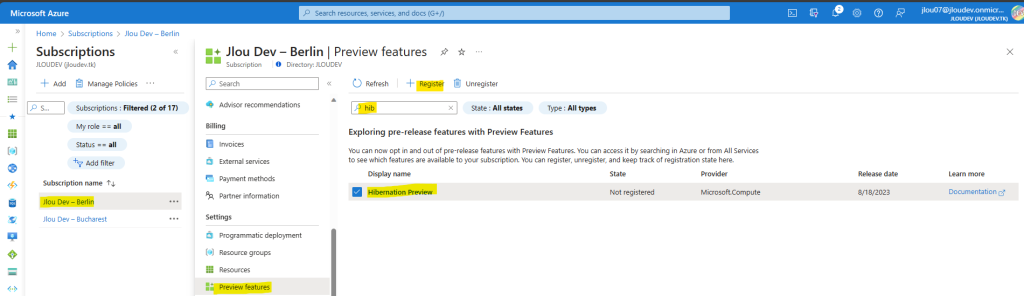

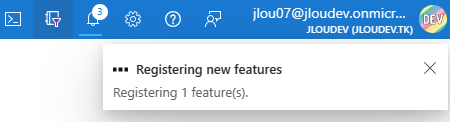

- Un tenant Microsoft

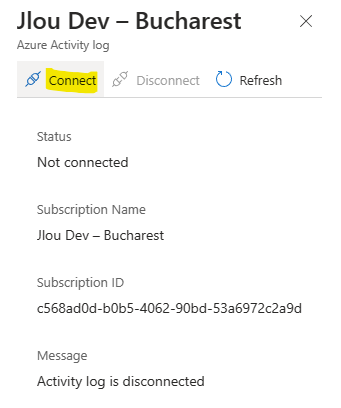

- Une souscription Azure valide

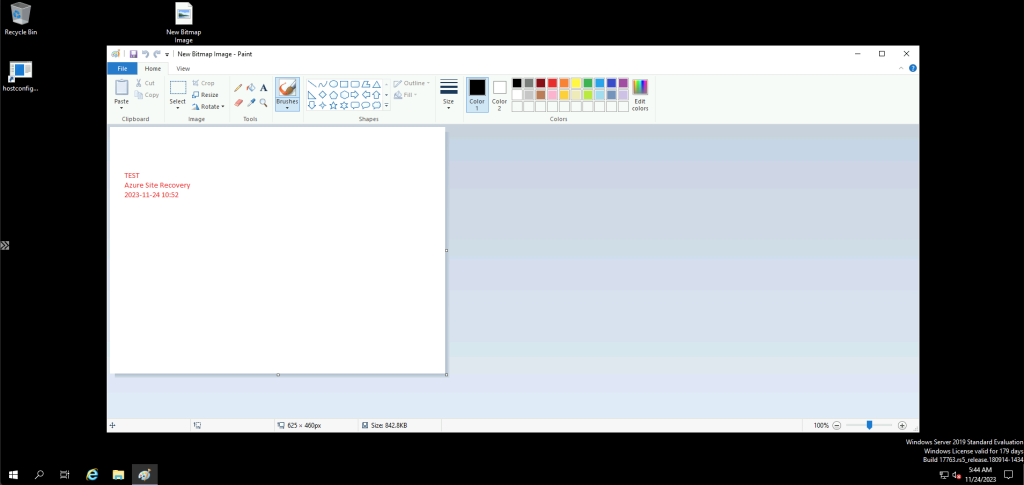

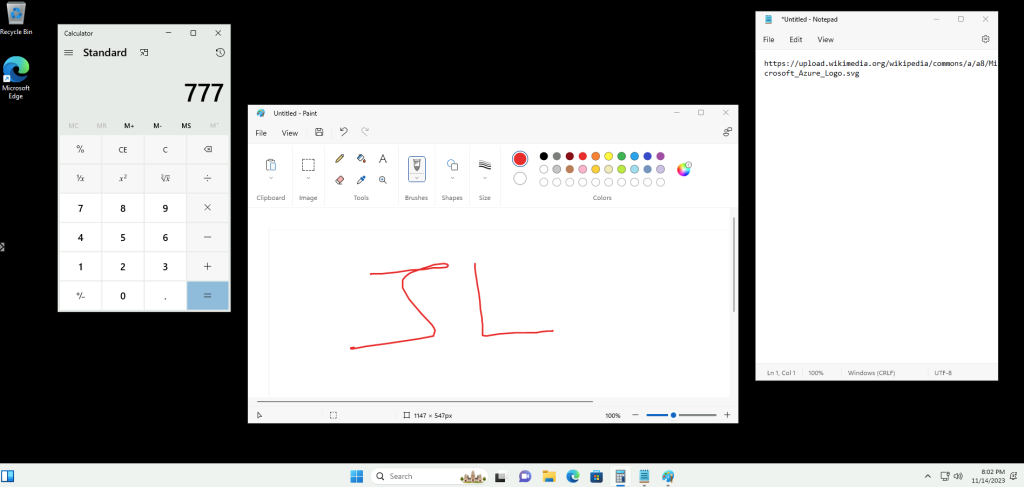

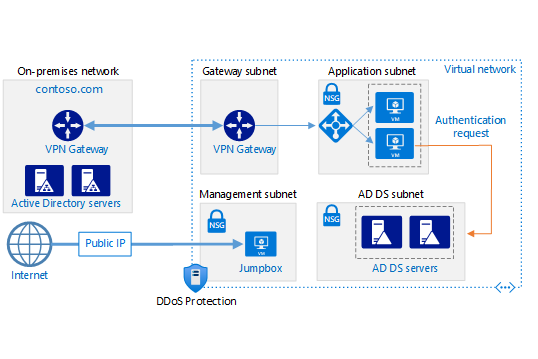

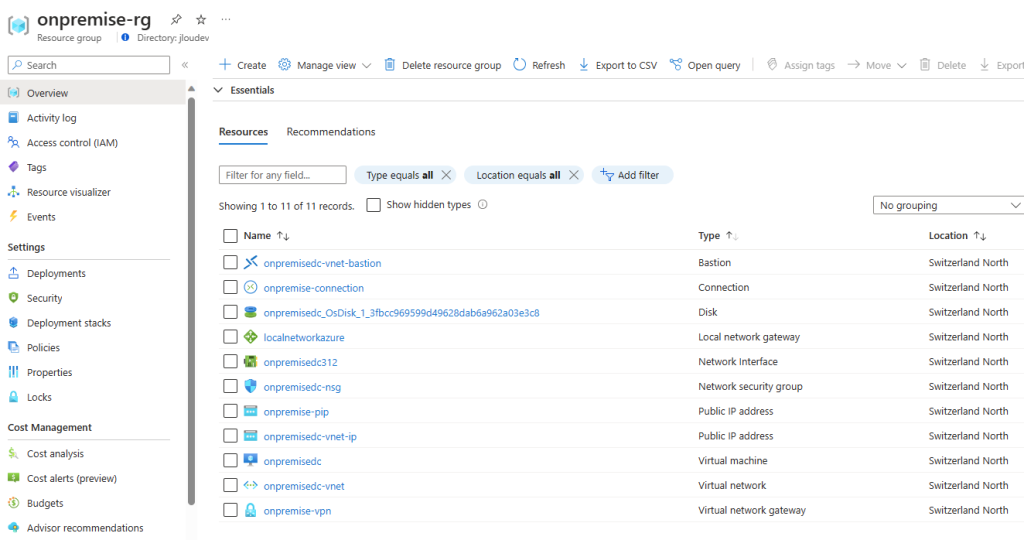

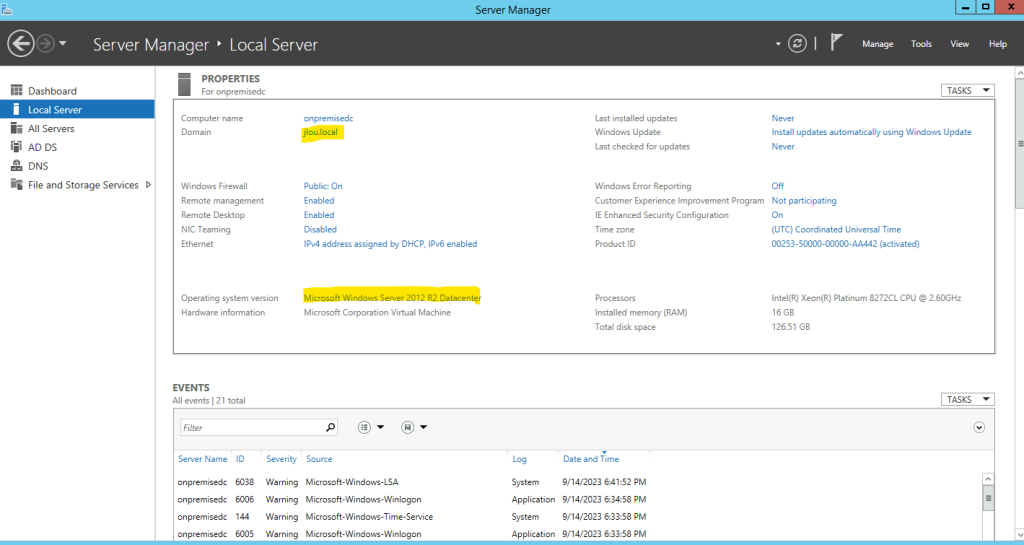

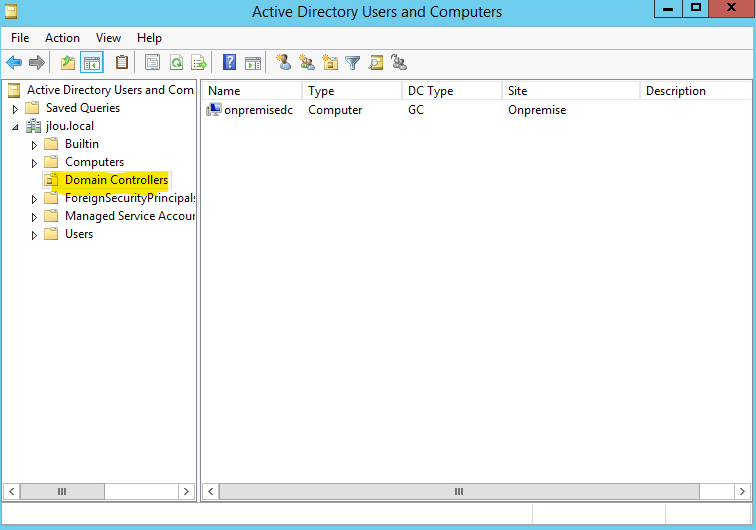

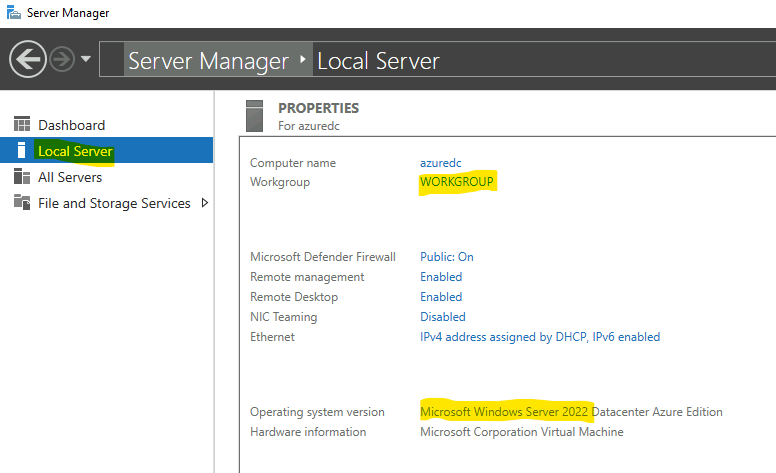

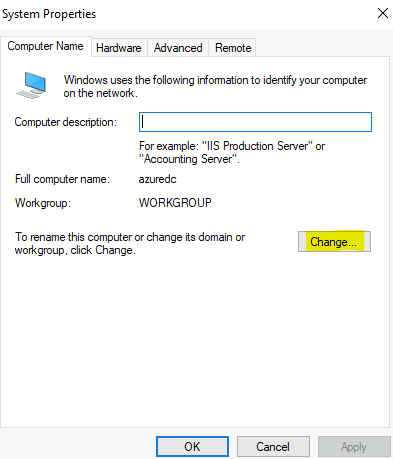

N’ayant pas d’anciens serveurs physiques à disposition, j’ai choisi de les simuler grâce à un environnement virtualisé Hyper-V recréé sous Azure.

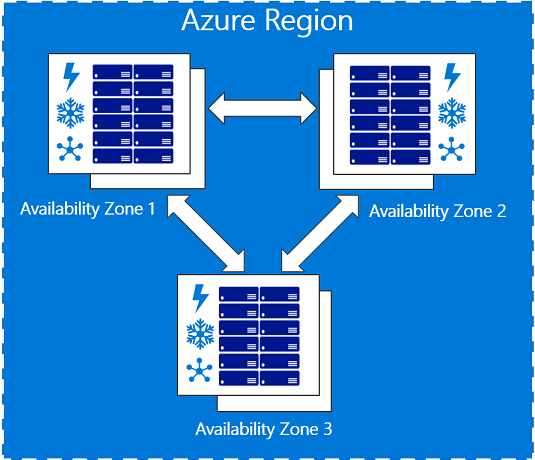

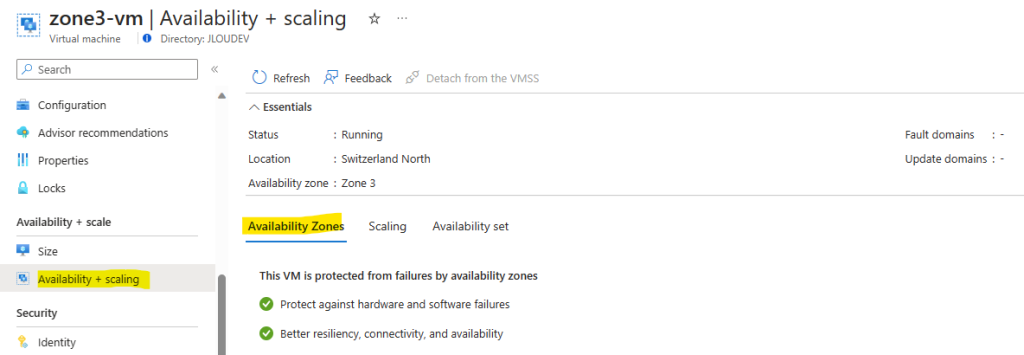

Il est en effet possible dans Azure d’imbriquer de la virtualisation. Cela demande malgré tout quelques exigences, comme le SKU de la machine virtuelle Hyper-V, mais aussi sa génération.

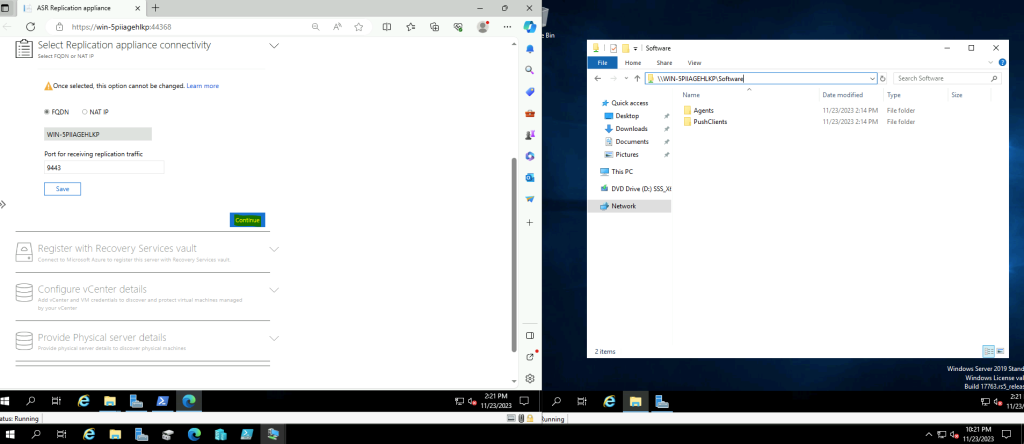

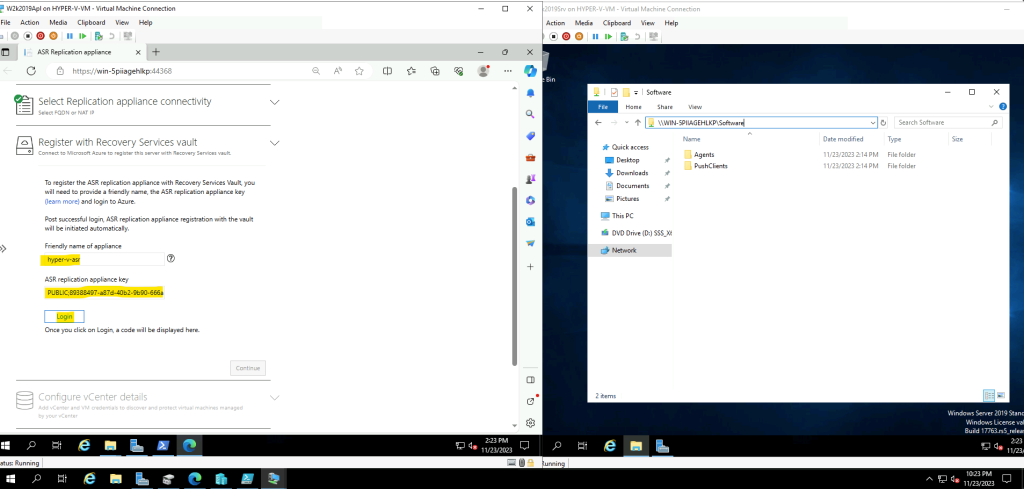

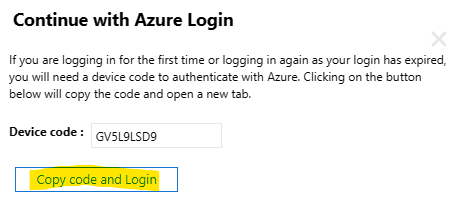

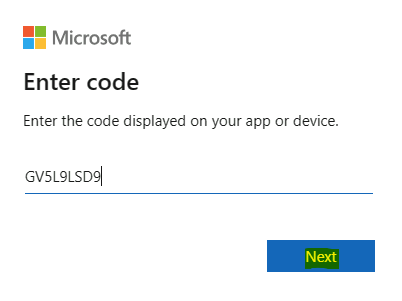

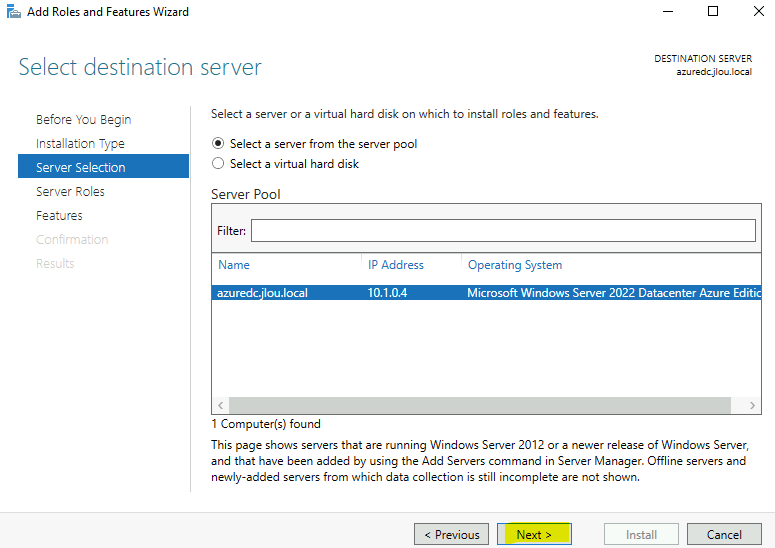

Etape I – Préparation de la machine virtuelle hôte (Hyper-V) :

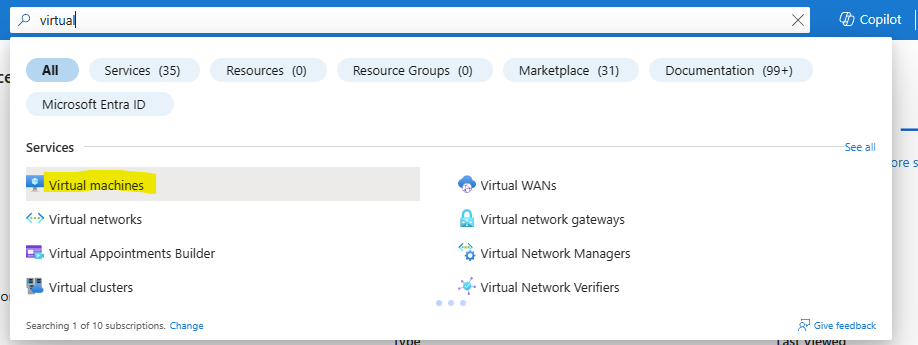

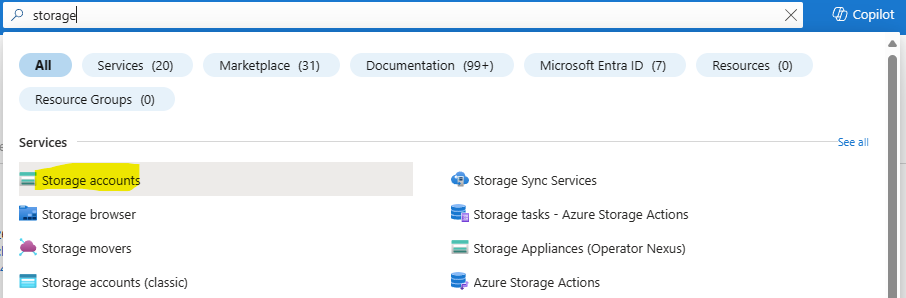

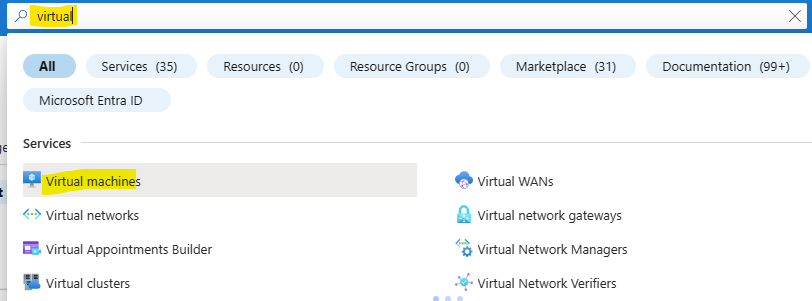

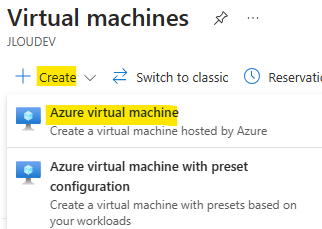

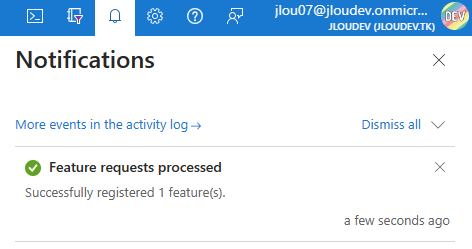

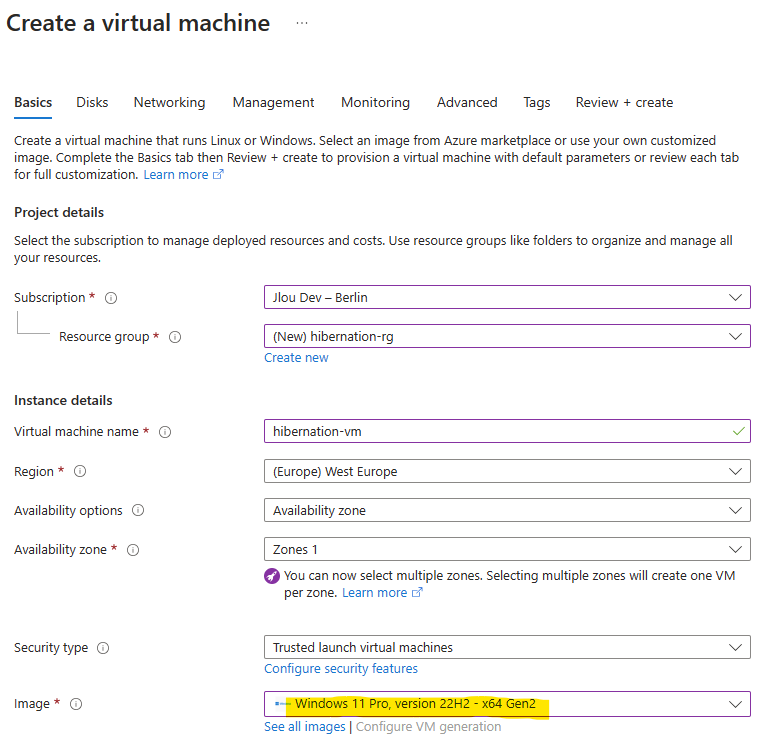

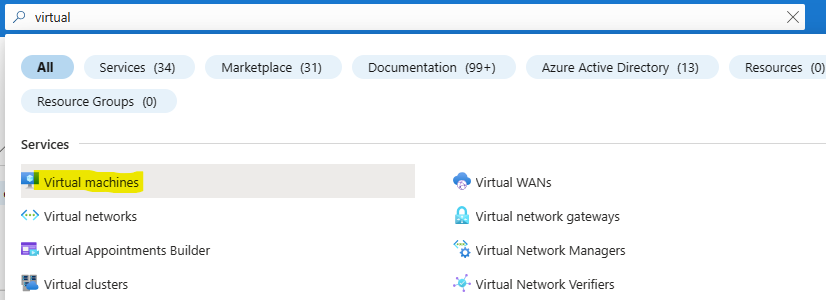

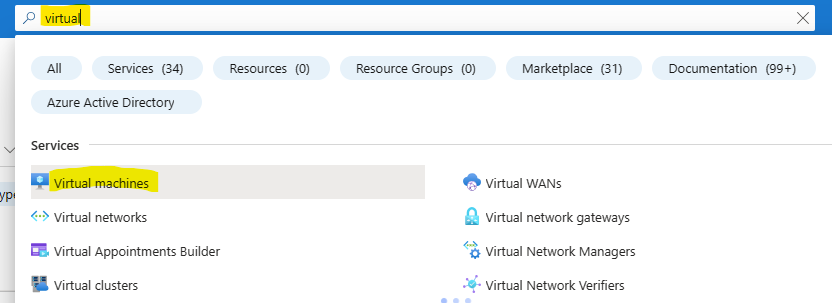

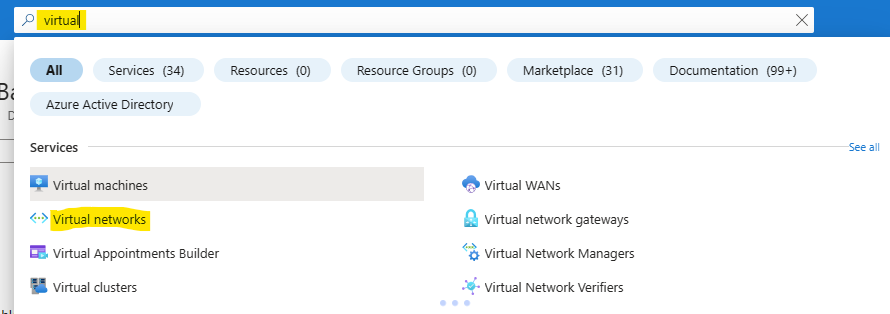

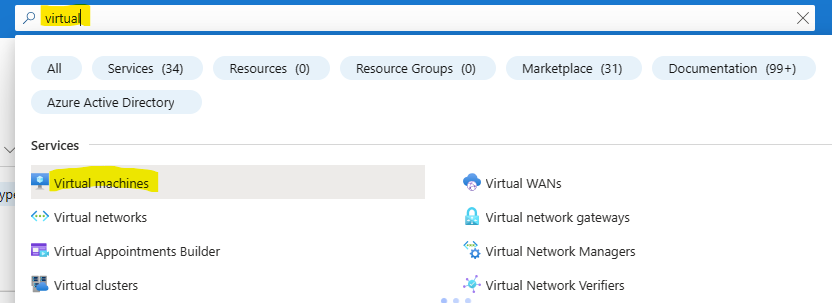

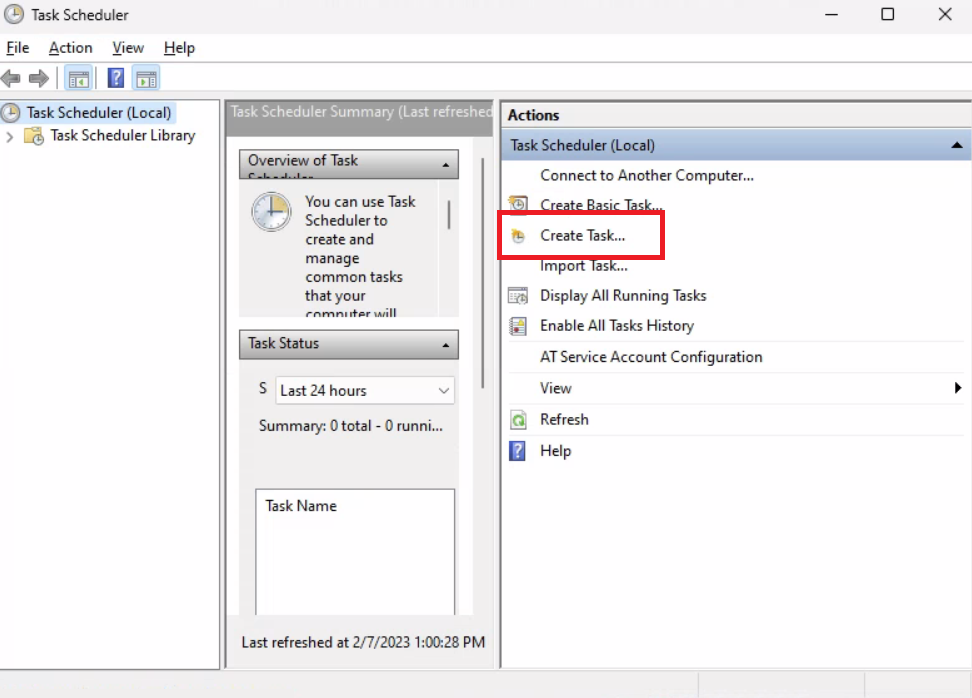

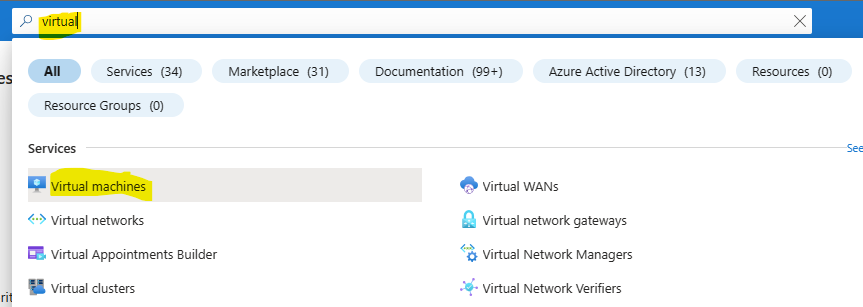

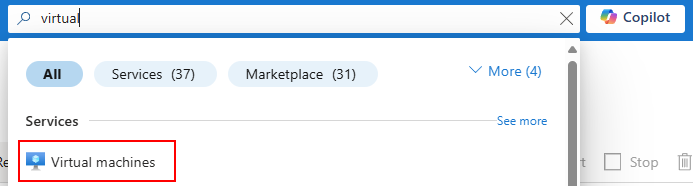

Depuis le portail Azure, commencez par rechercher le service des machines virtuelles :

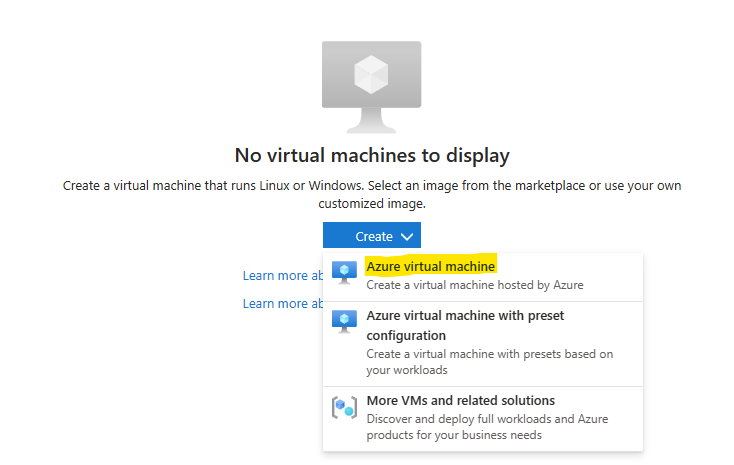

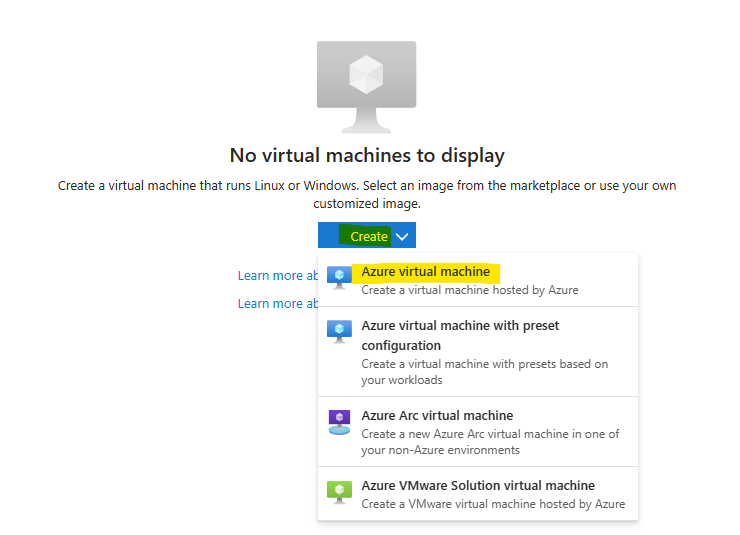

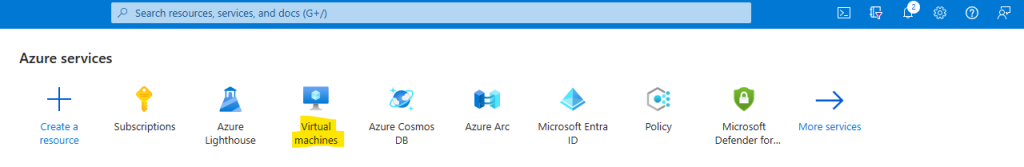

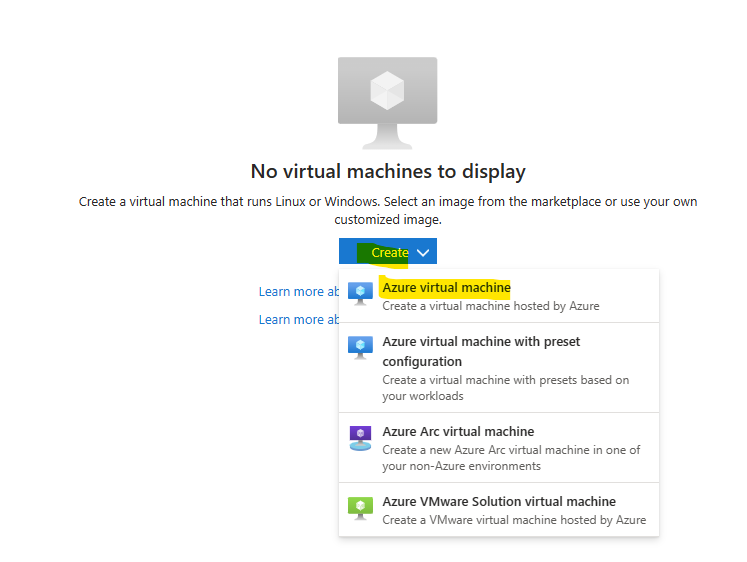

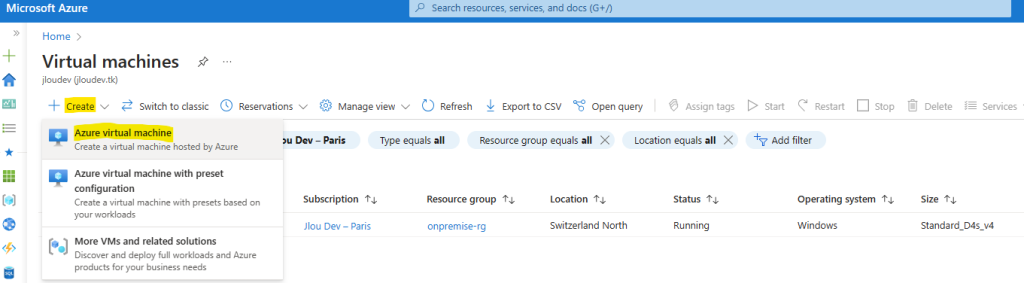

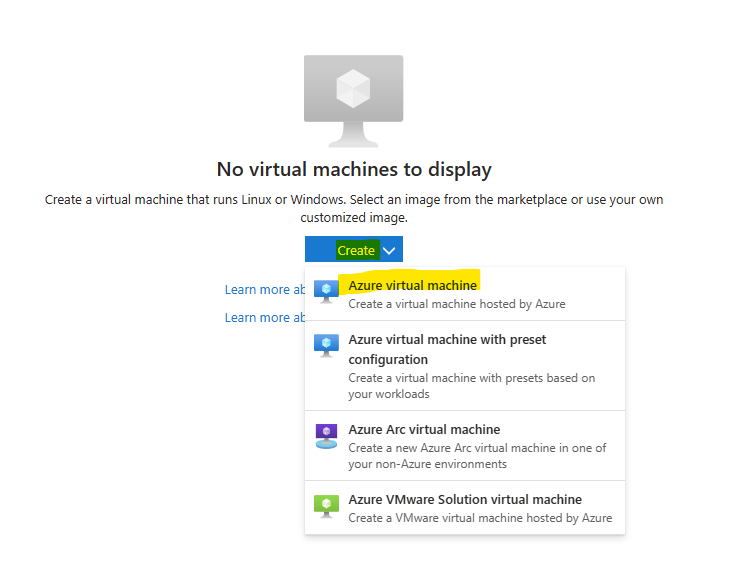

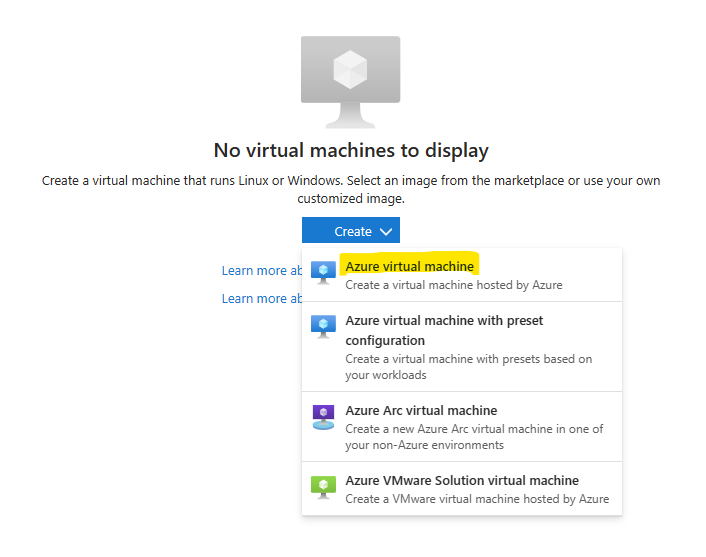

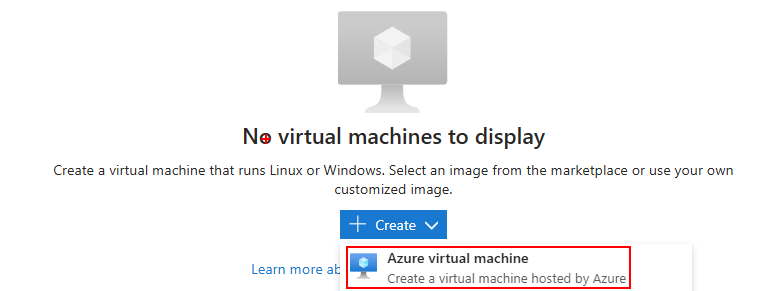

Cliquez-ici pour créer votre machine virtuelle hôte (Hyper-V) :

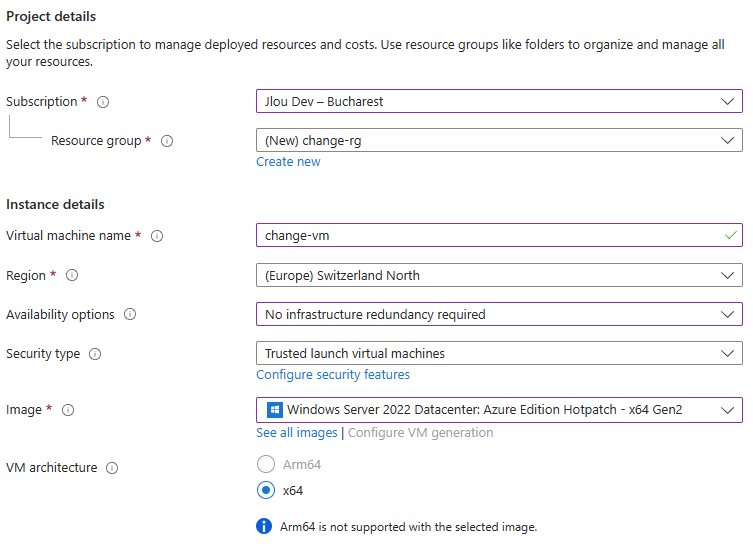

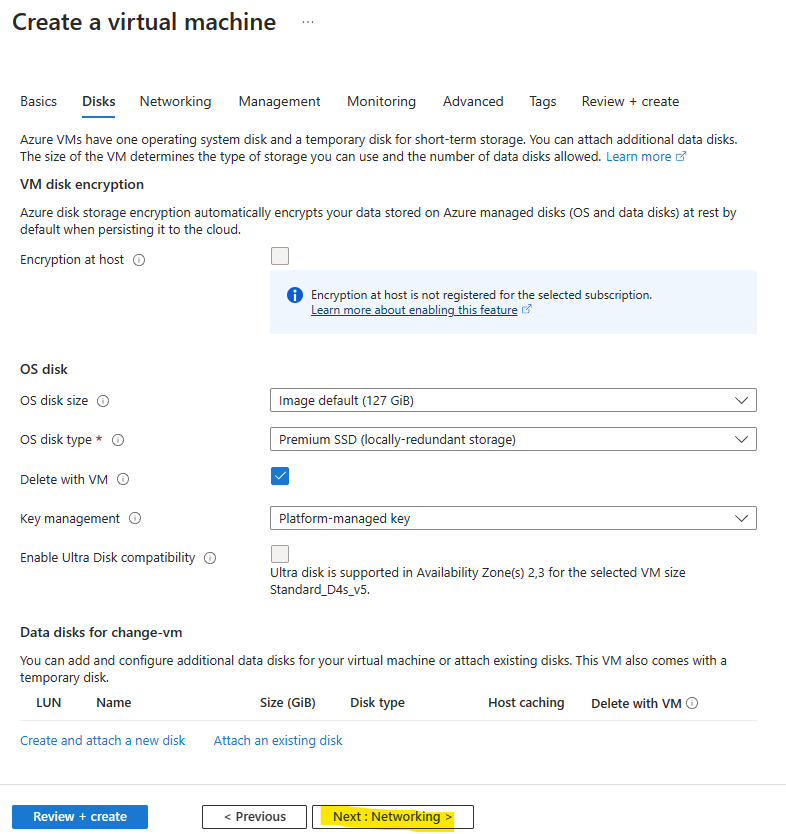

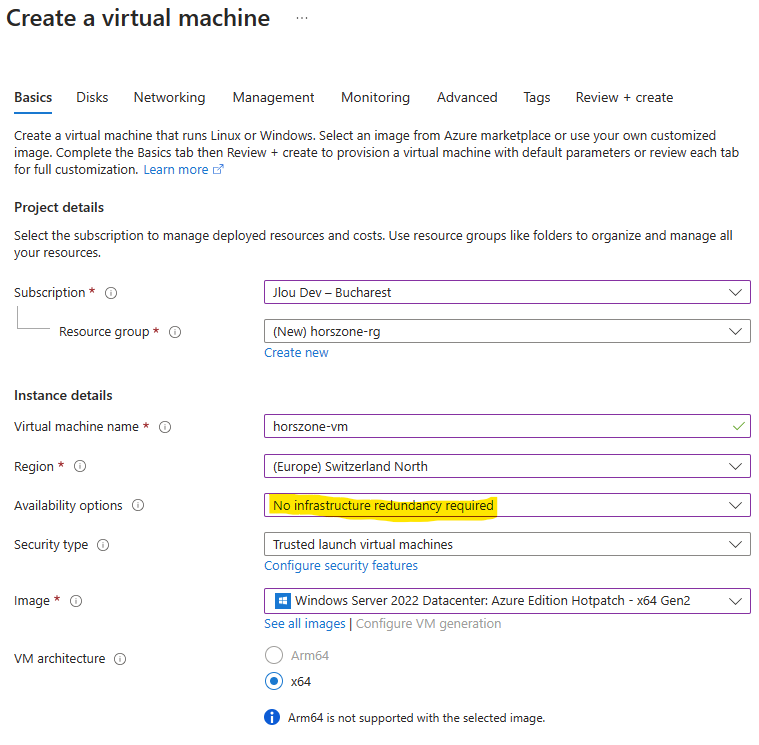

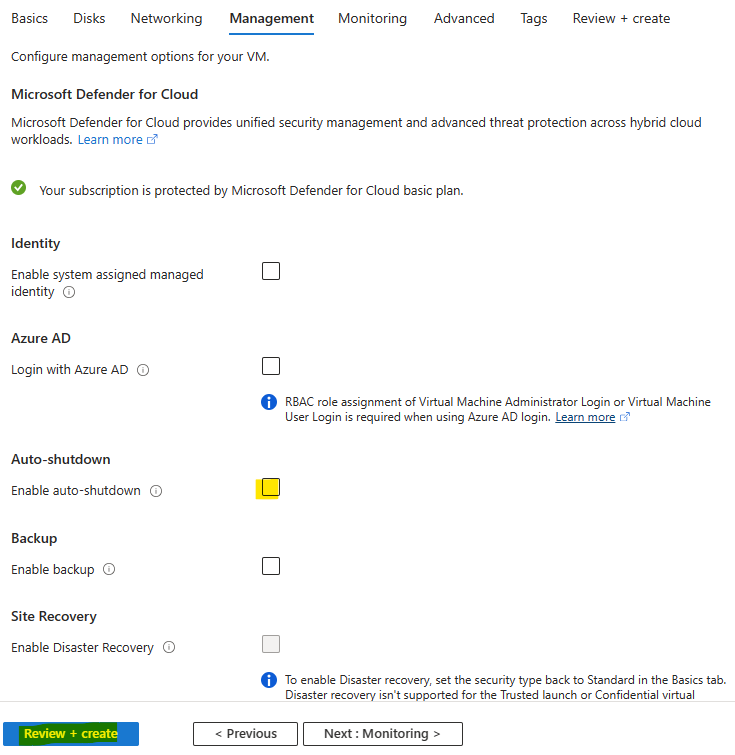

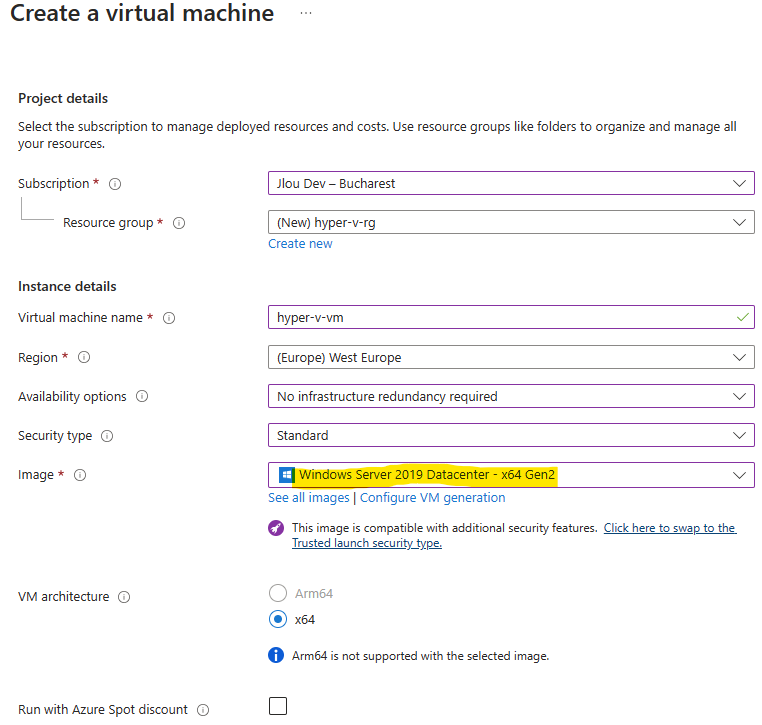

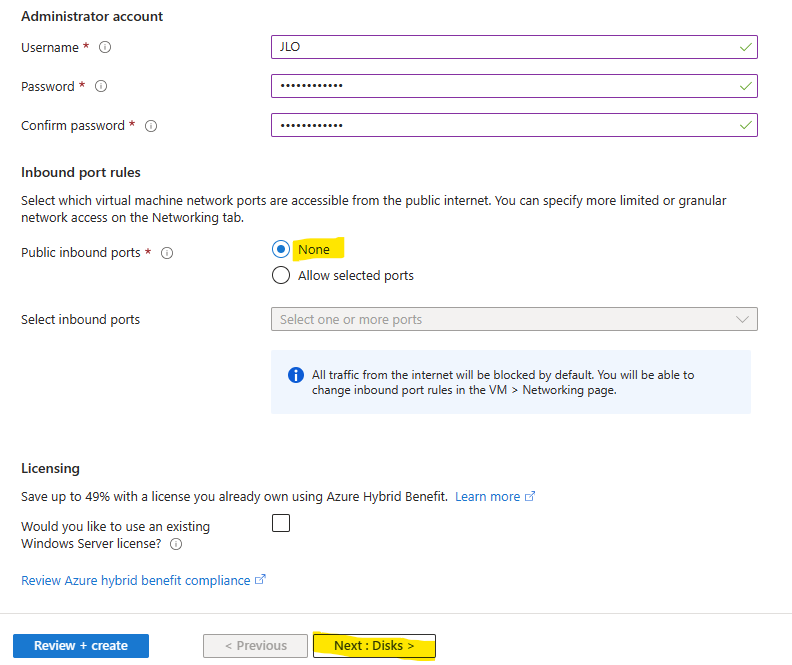

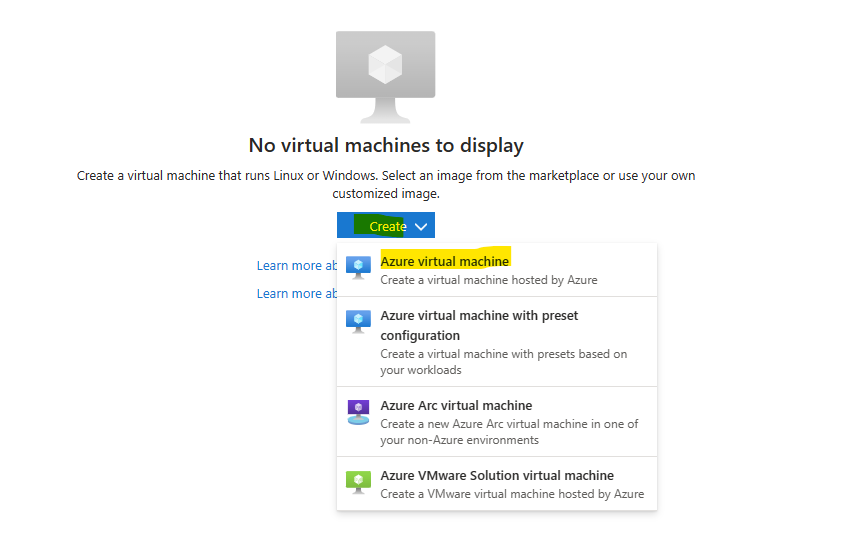

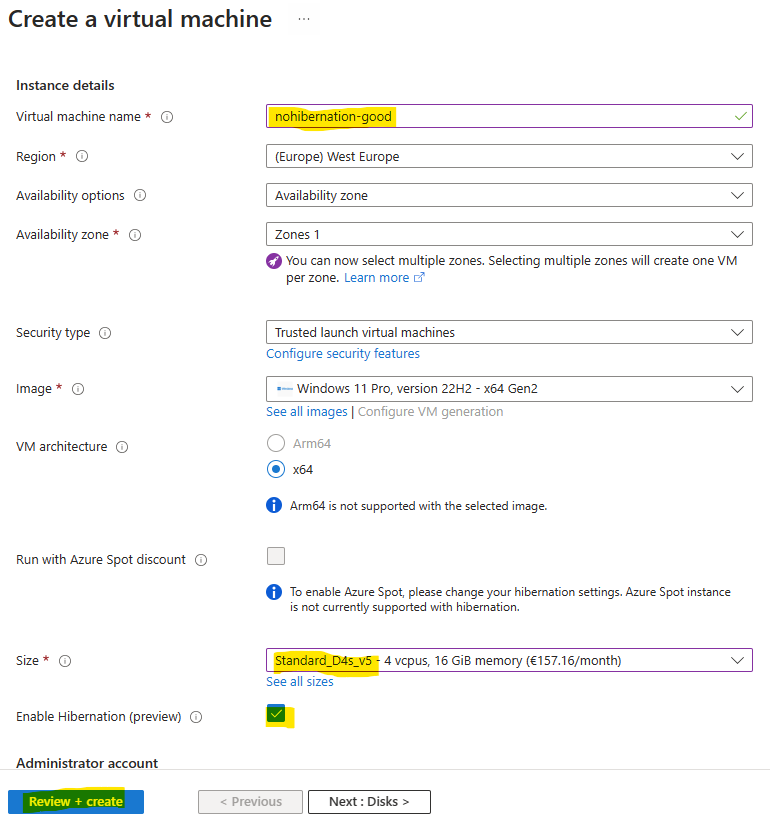

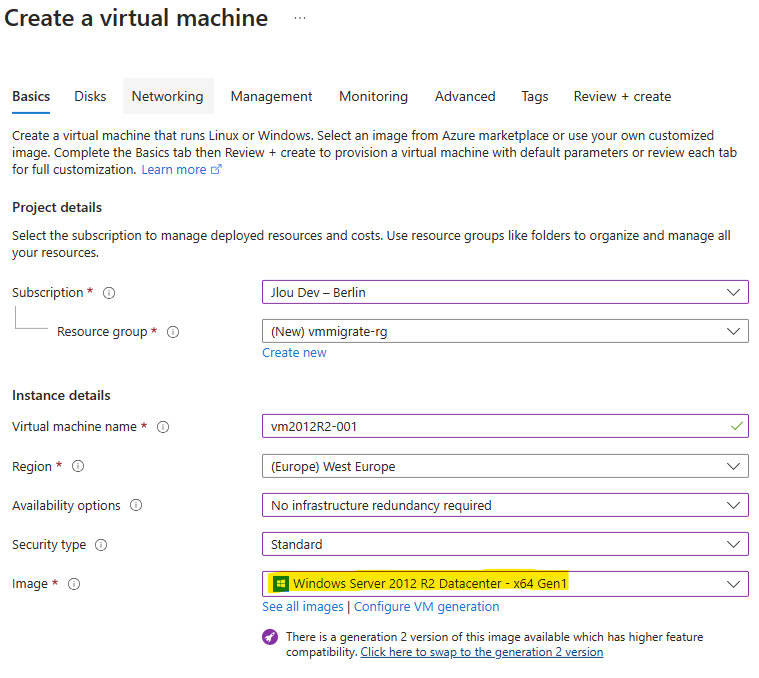

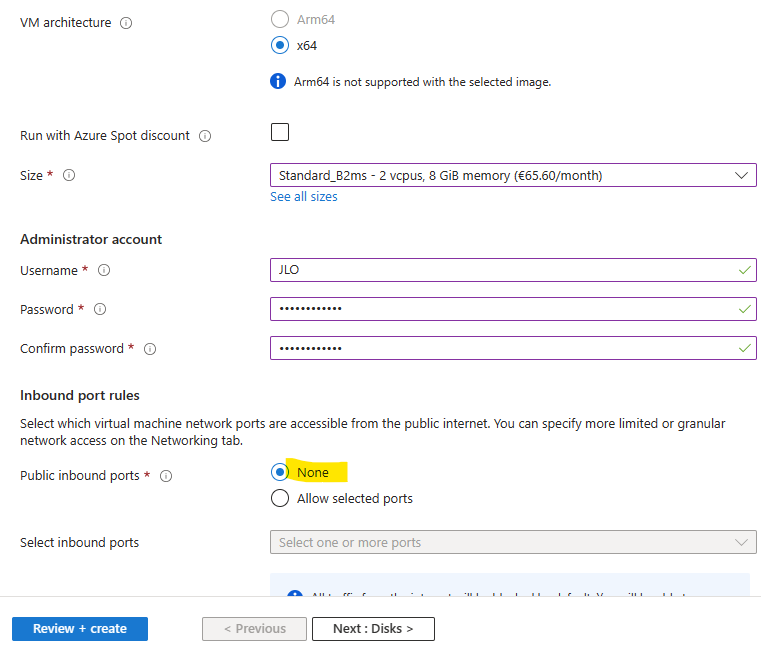

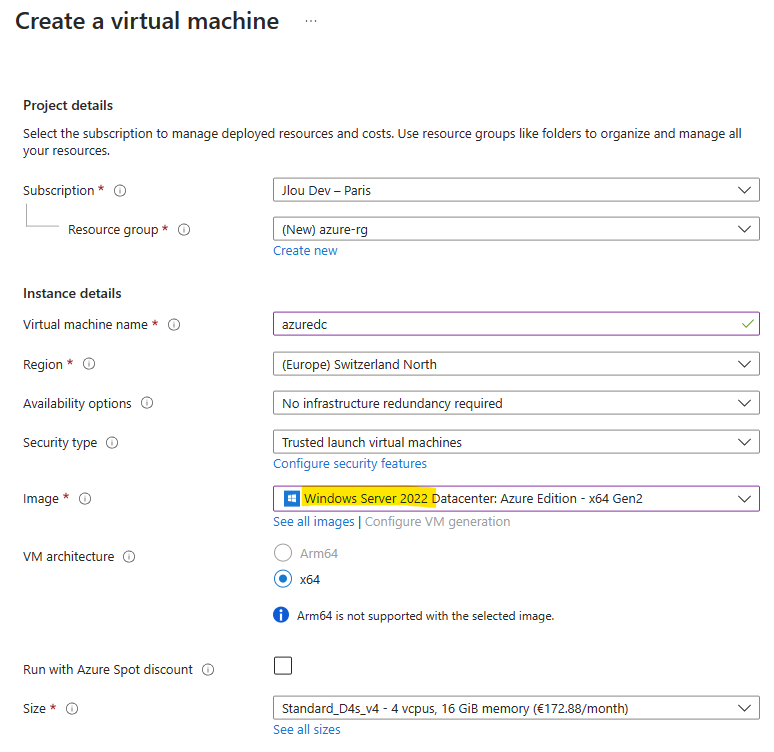

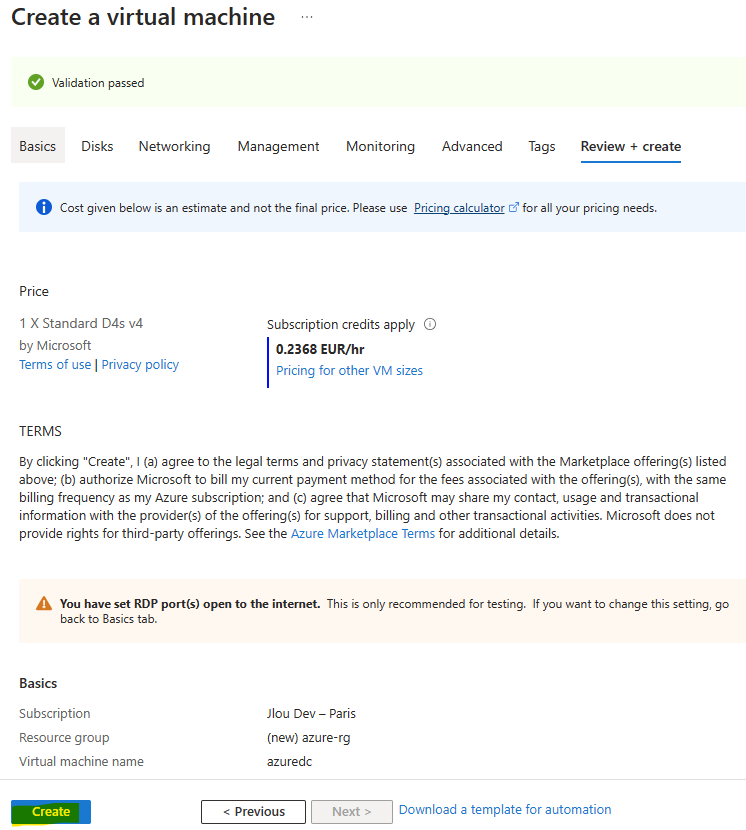

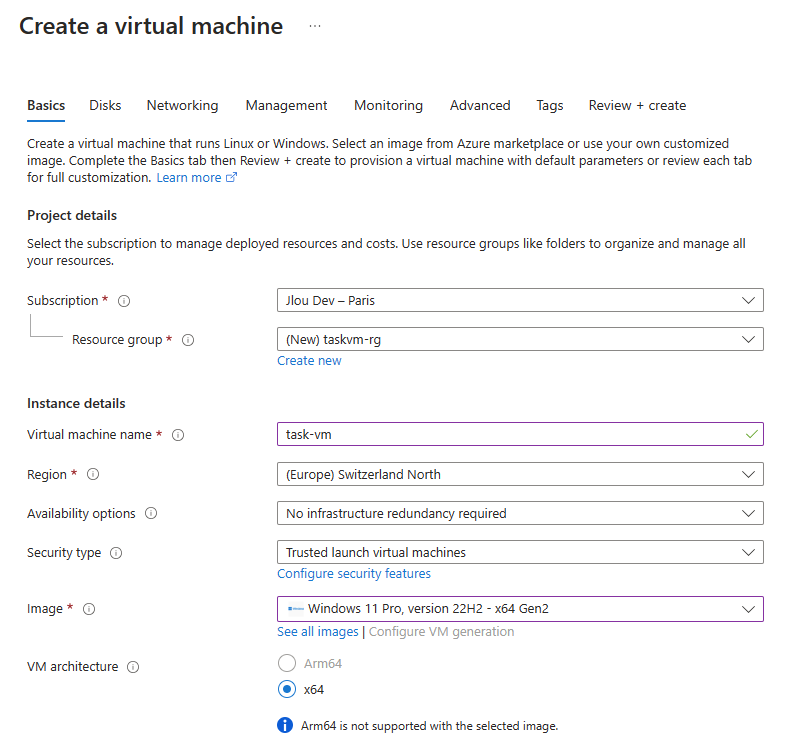

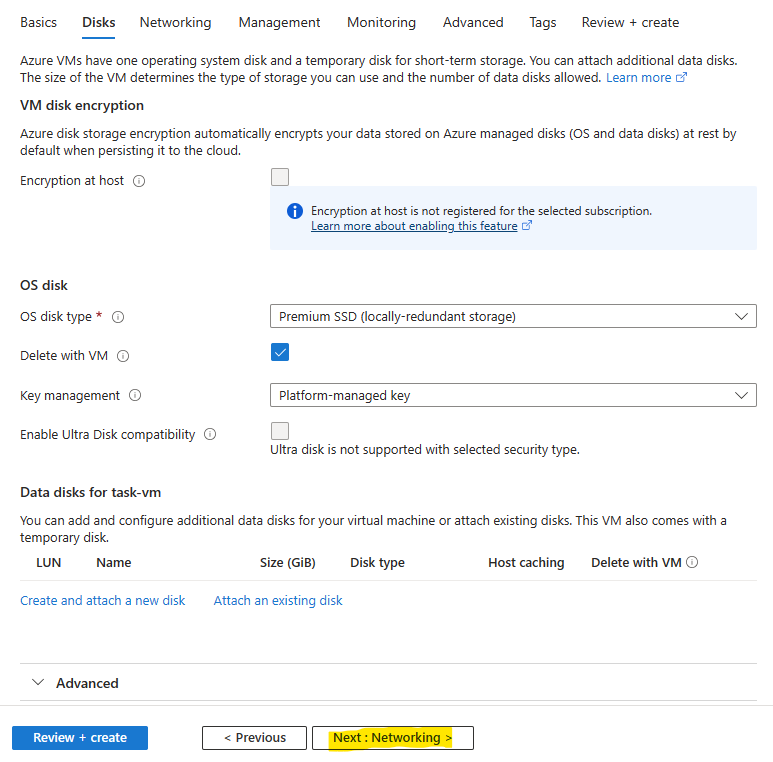

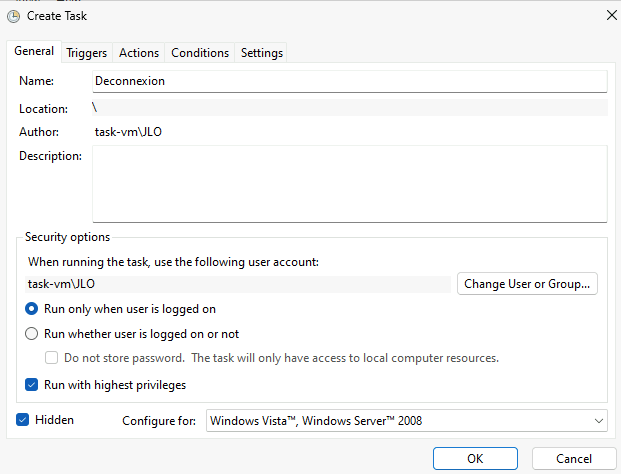

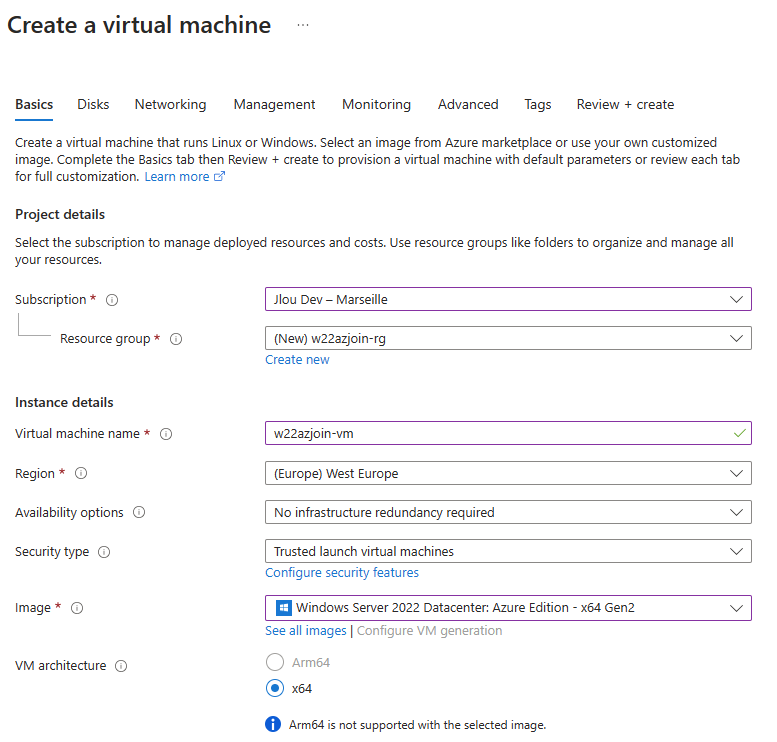

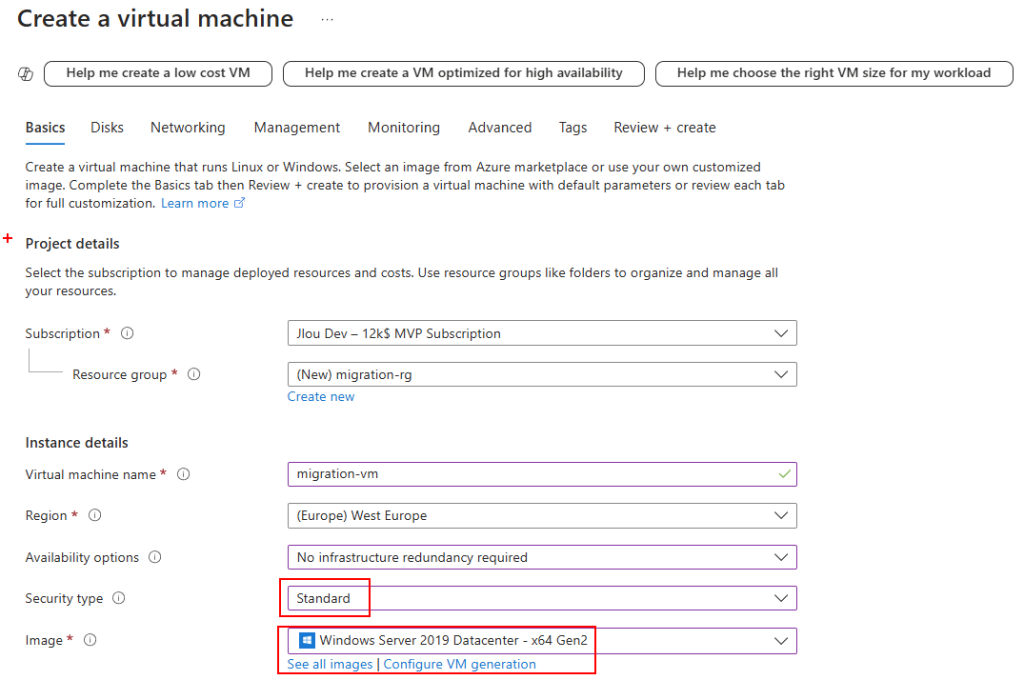

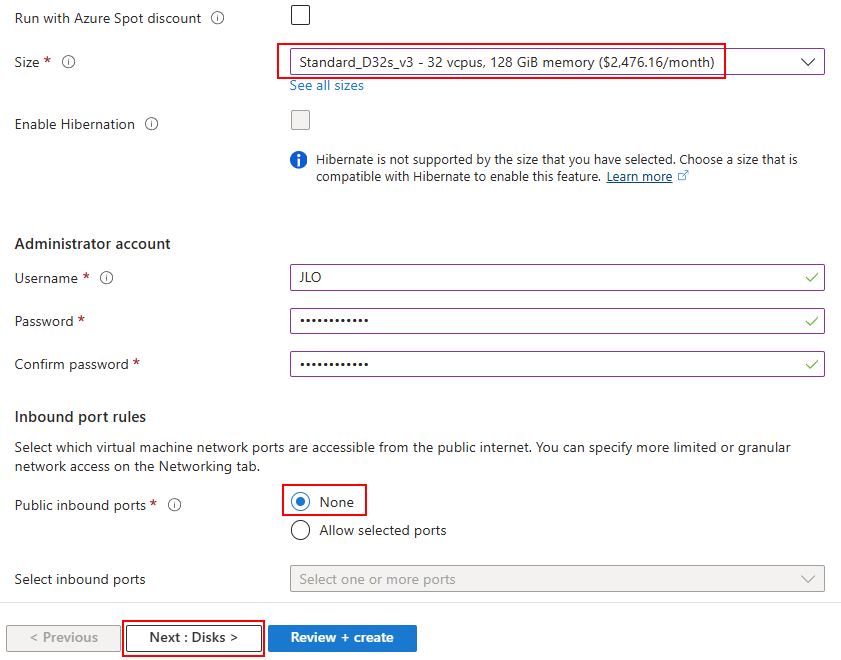

Renseignez tous les champs, en prenant soin de bien sélectionner les valeurs suivantes :

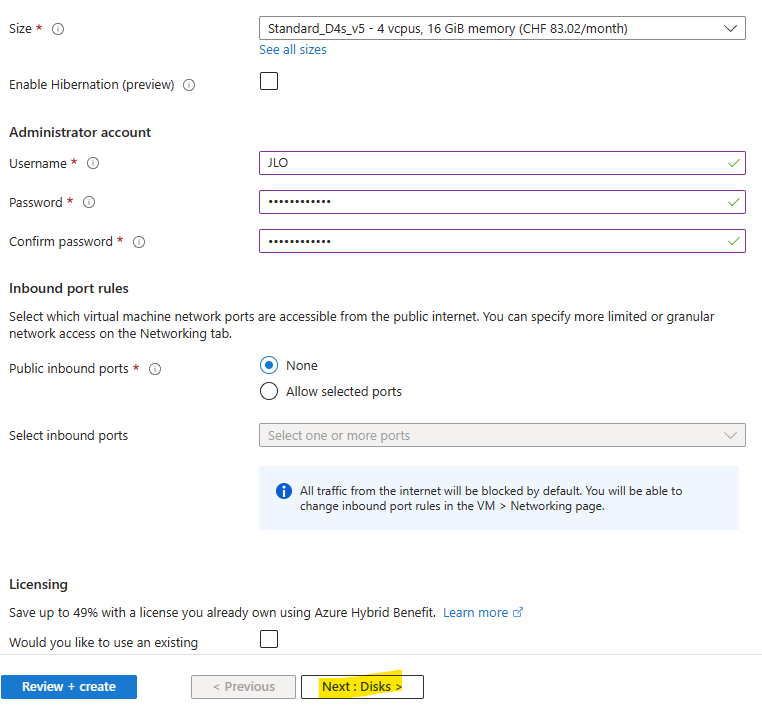

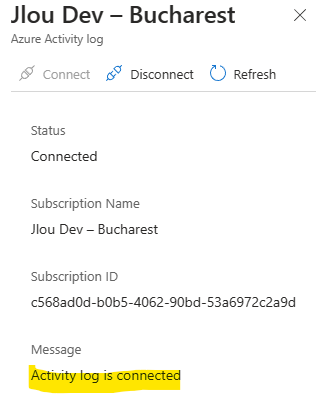

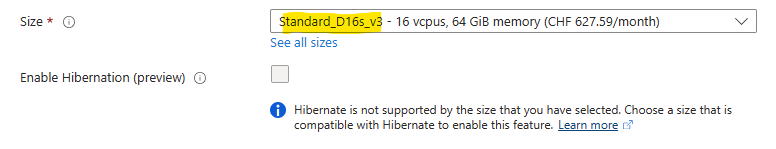

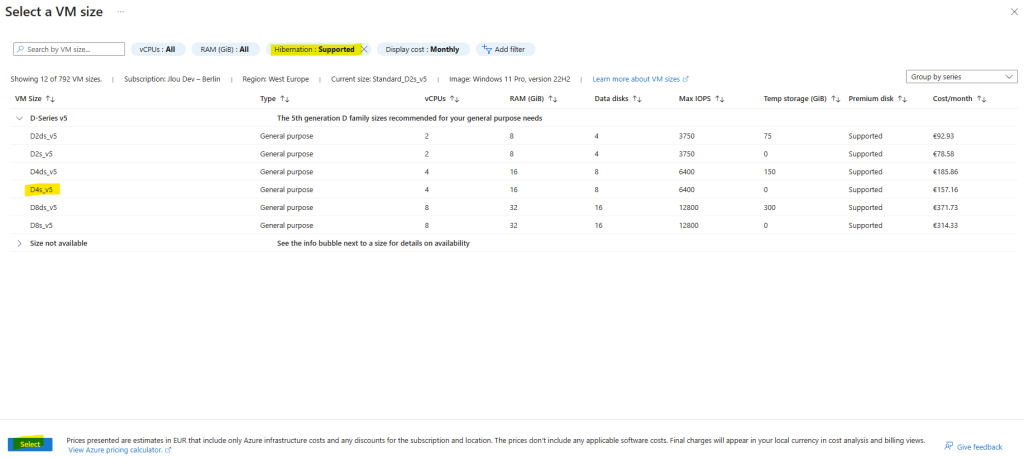

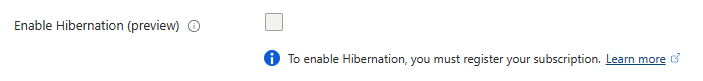

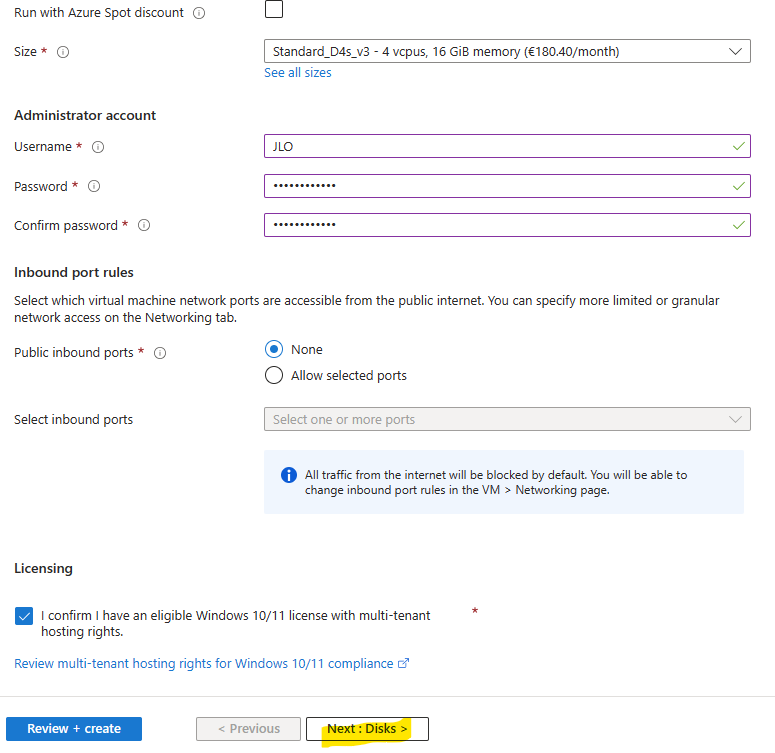

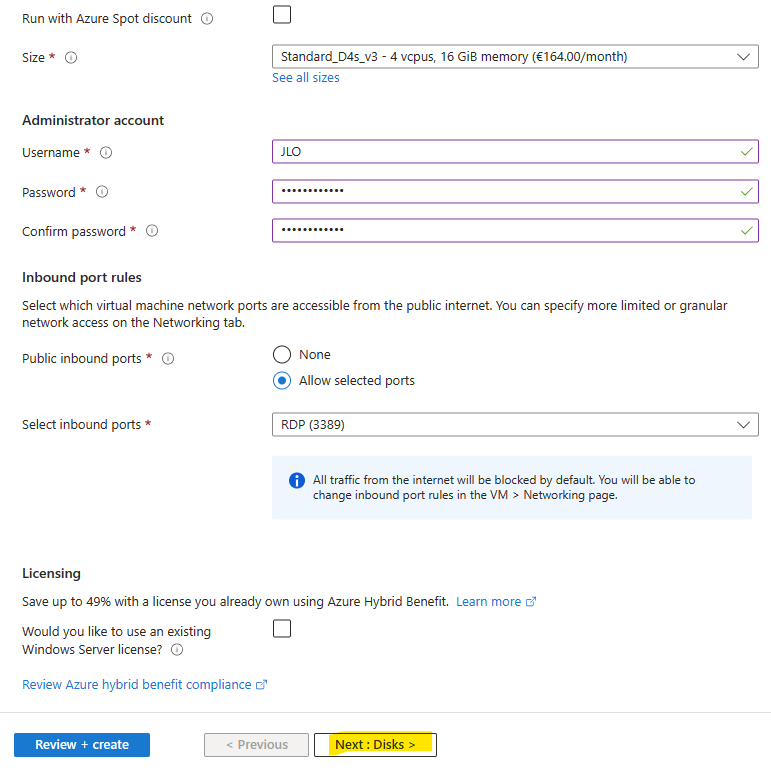

Choisissez une taille de machine virtuelle présent dans la famille Dsv3, puis cliquez sur Suivant :

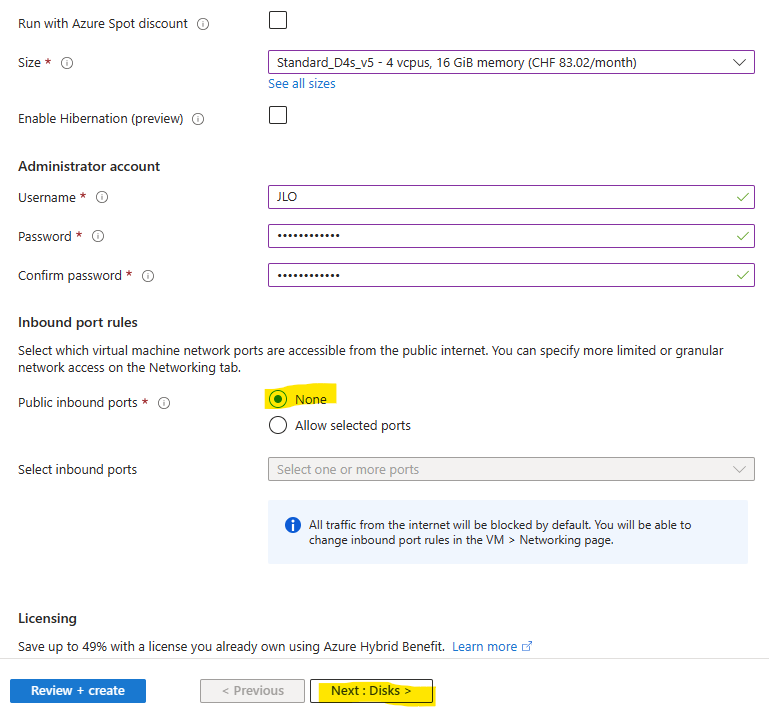

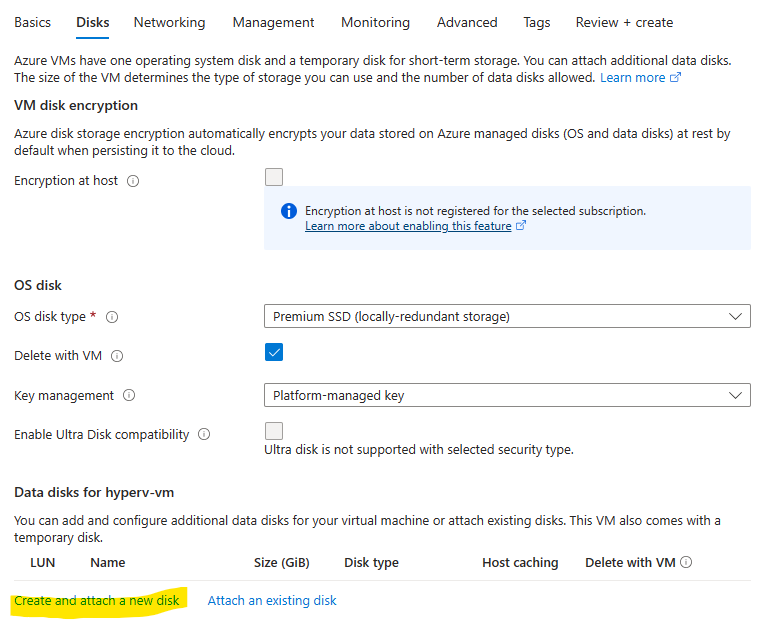

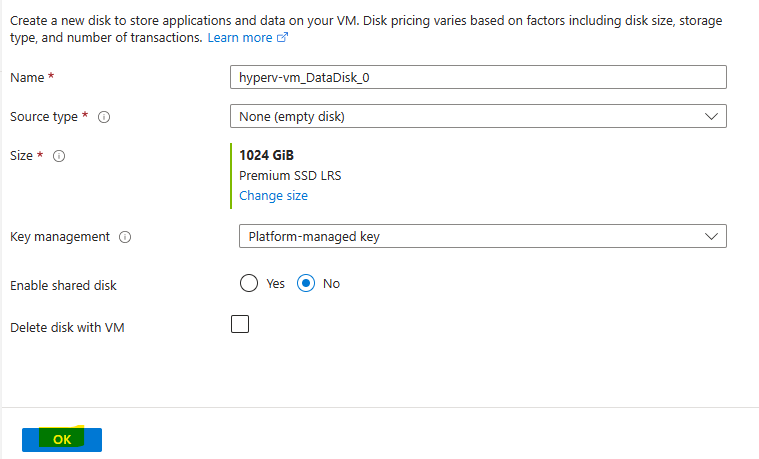

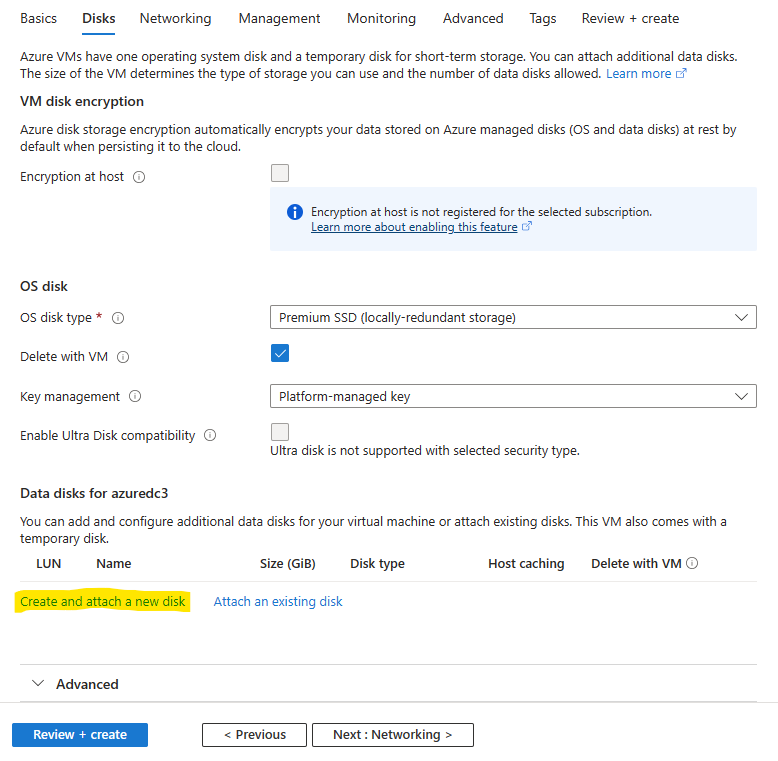

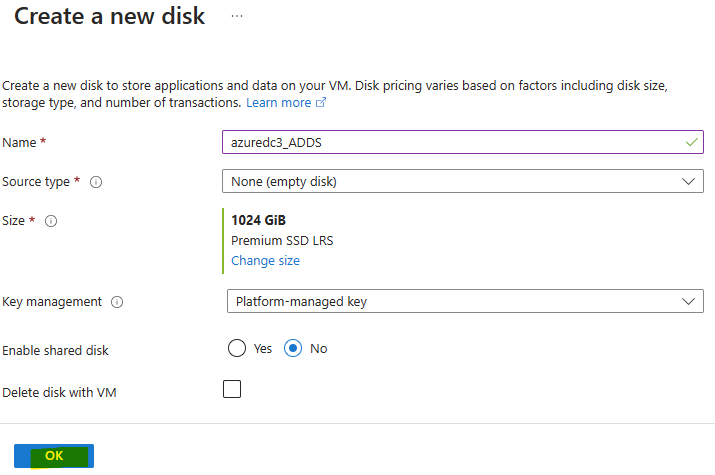

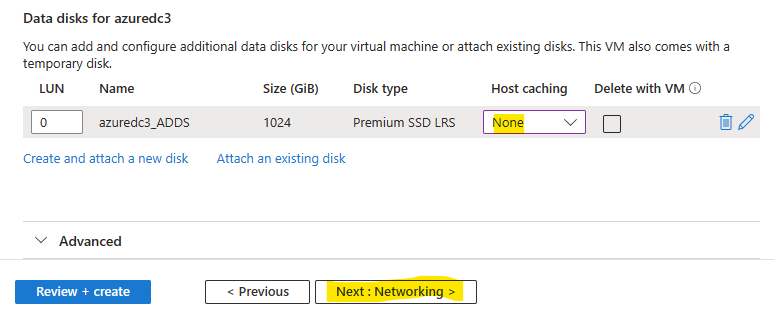

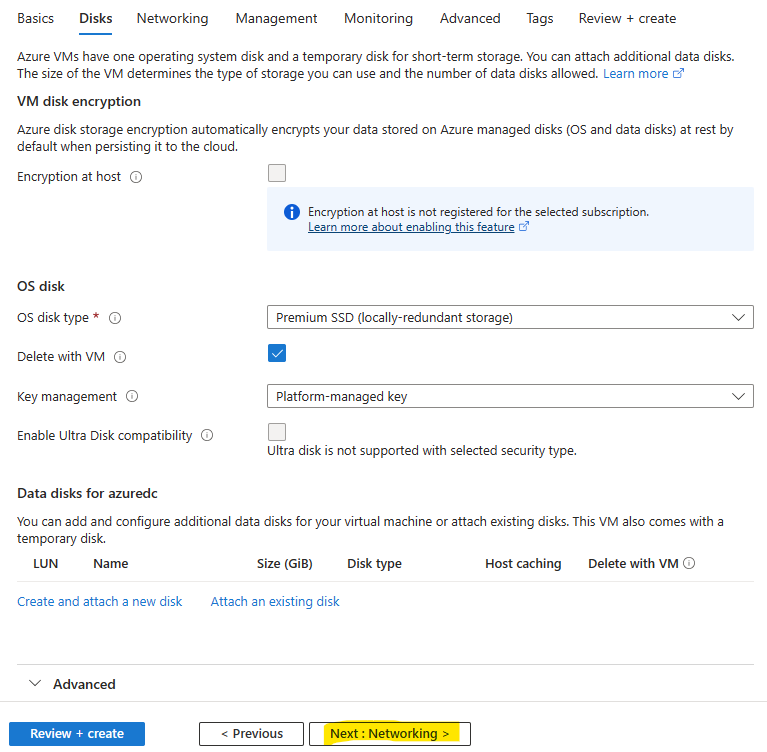

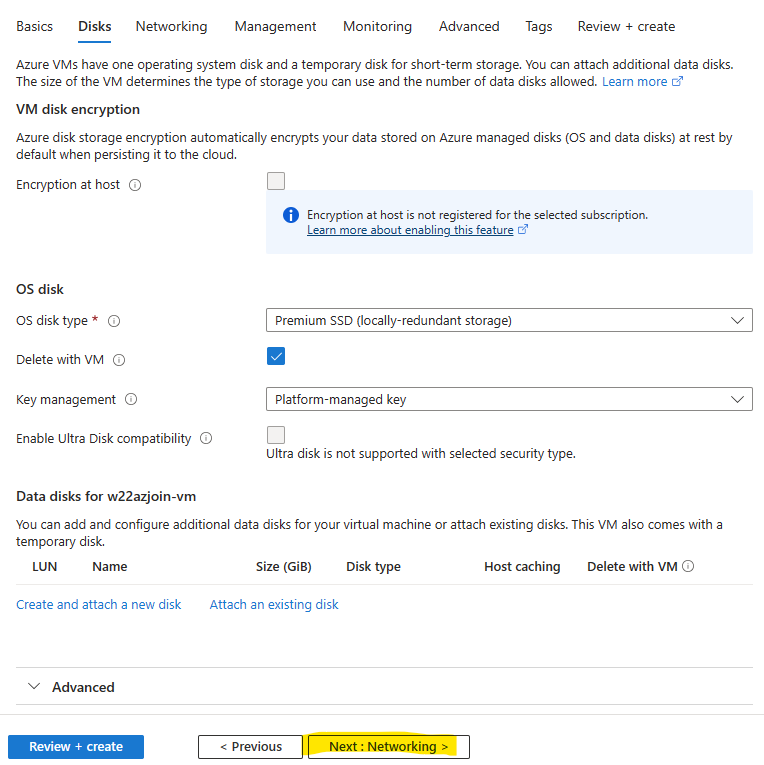

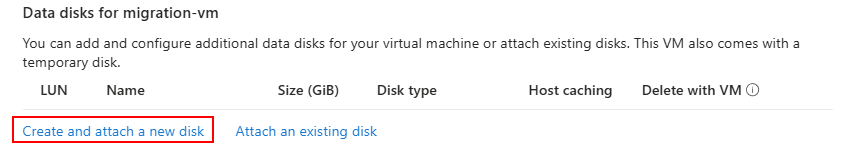

Rajoutez un second disque pour stocker la ou les futures machines virtuelles invitées :

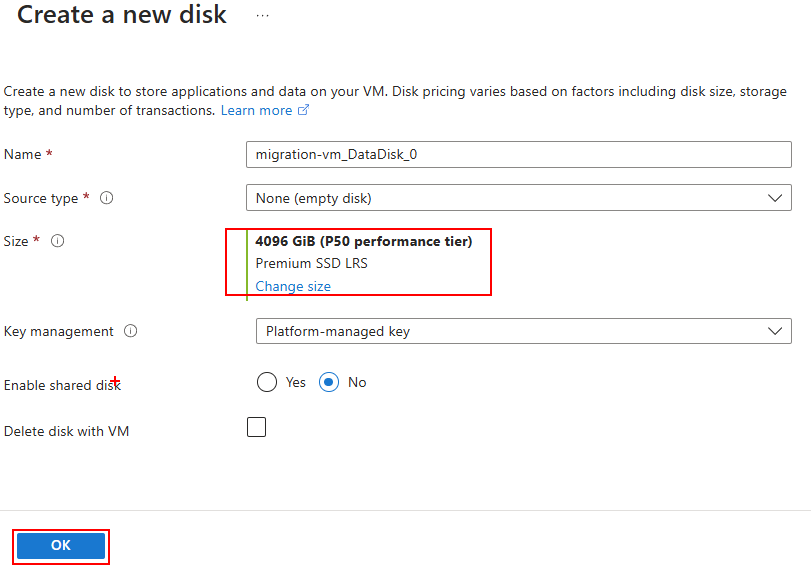

Conservez les options par défaut, puis cliquez sur OK :

Cliquez ensuite sur Suivant :

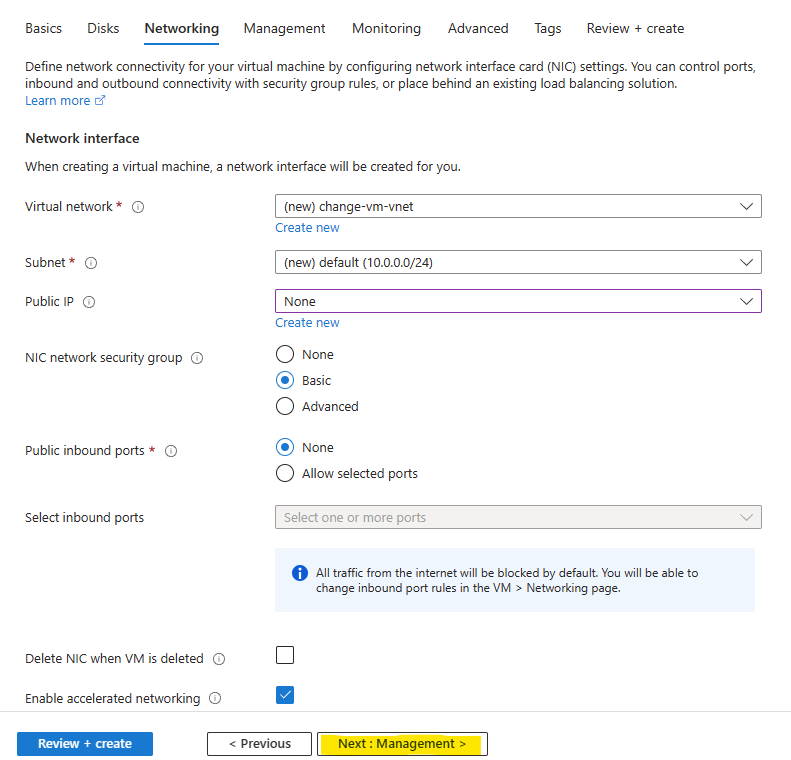

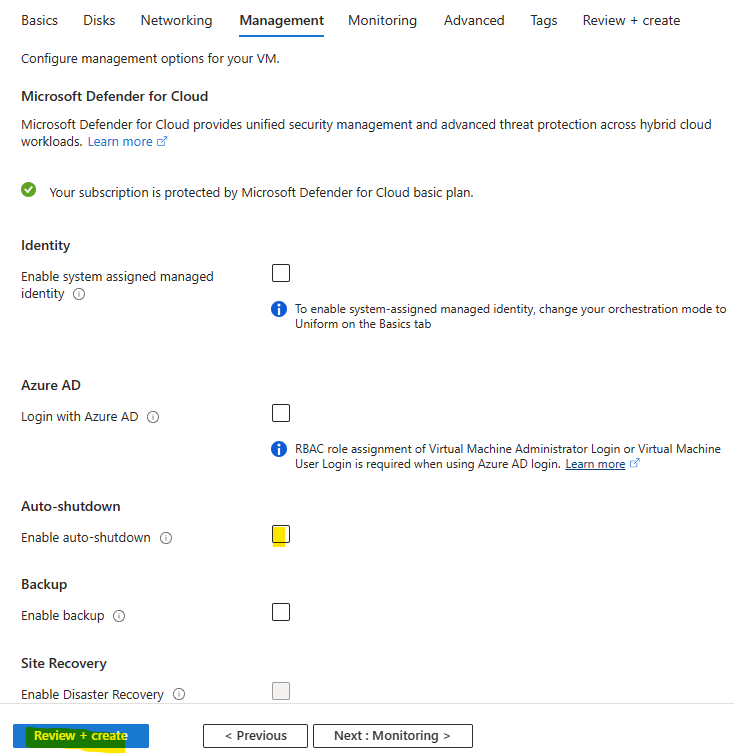

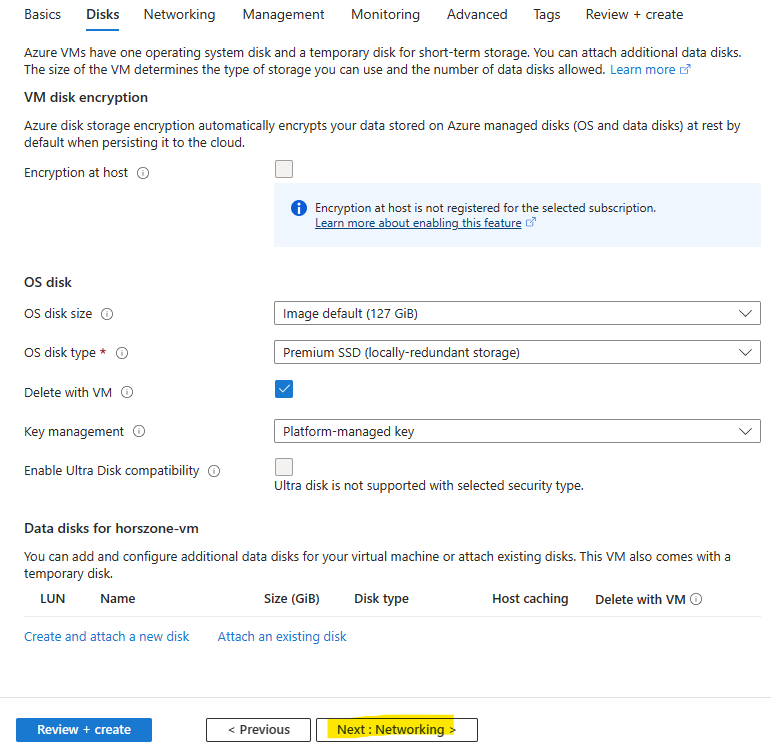

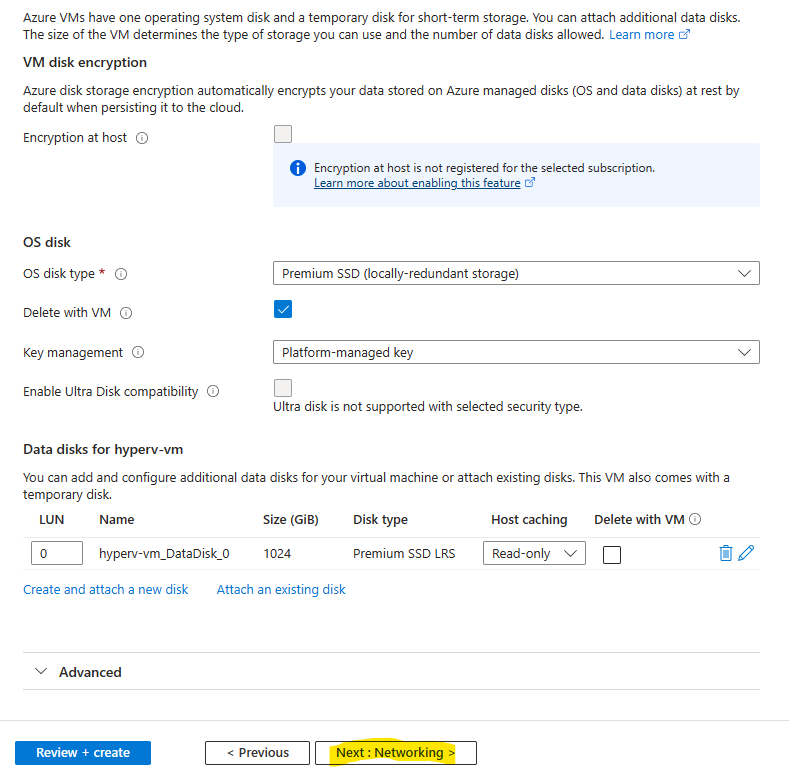

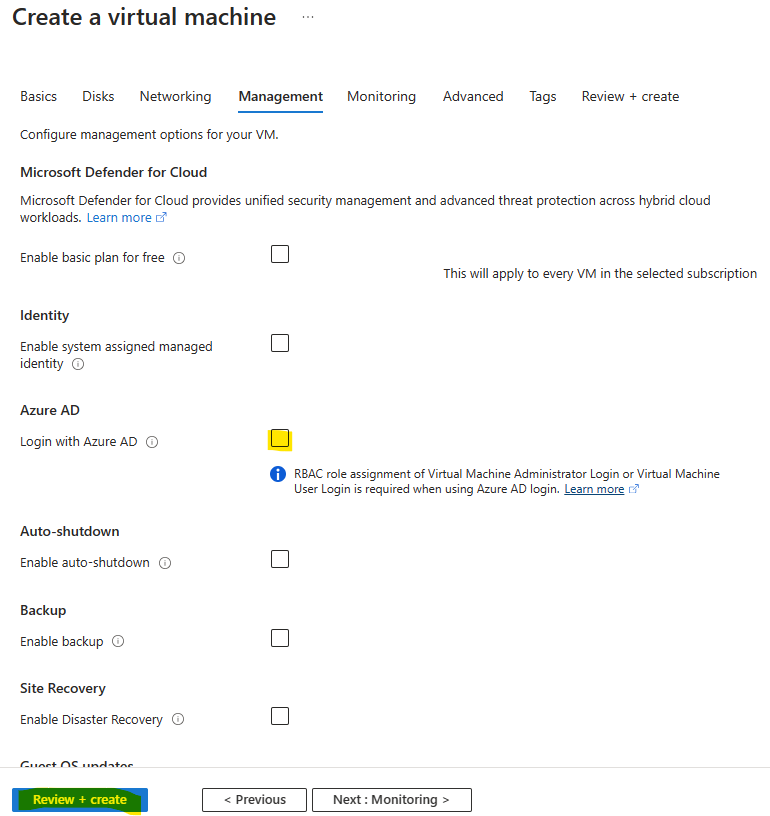

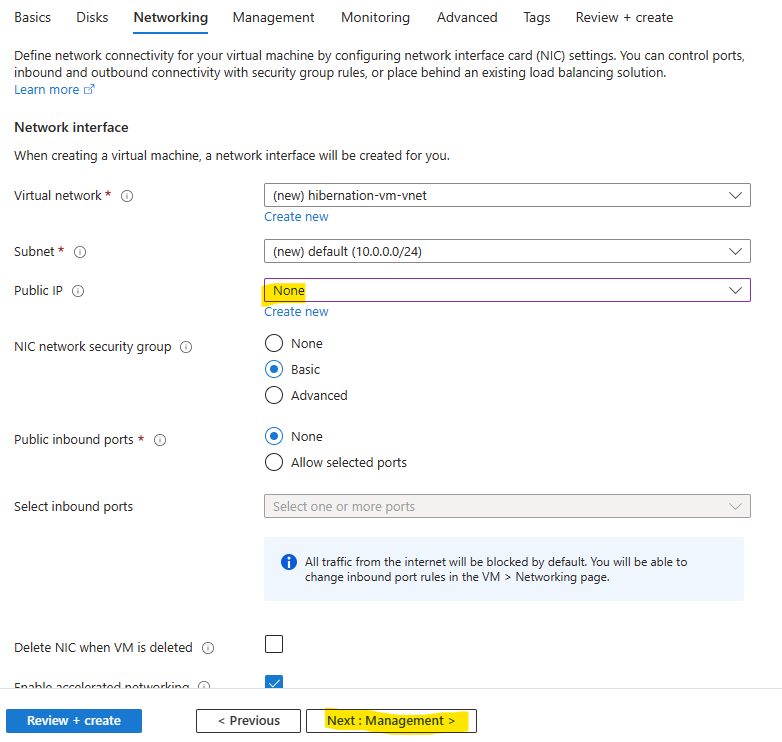

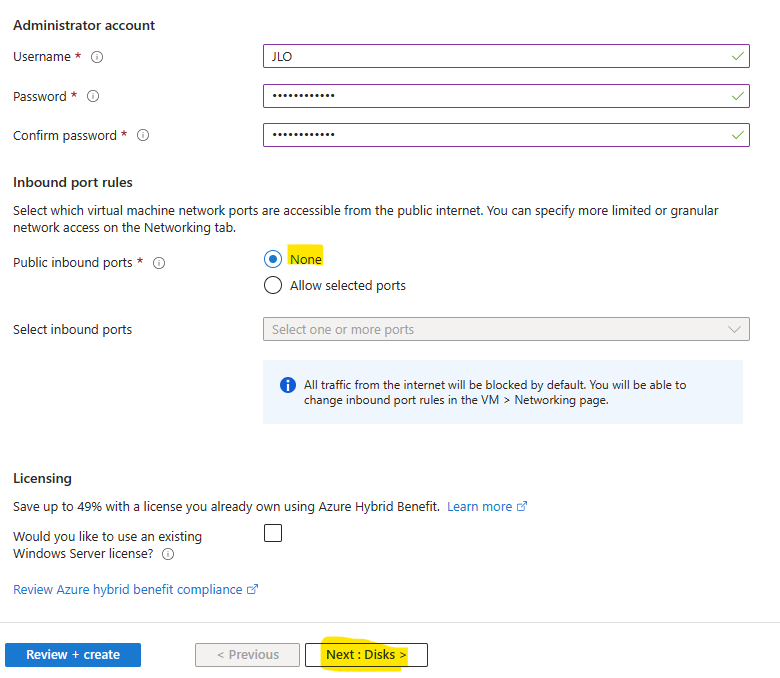

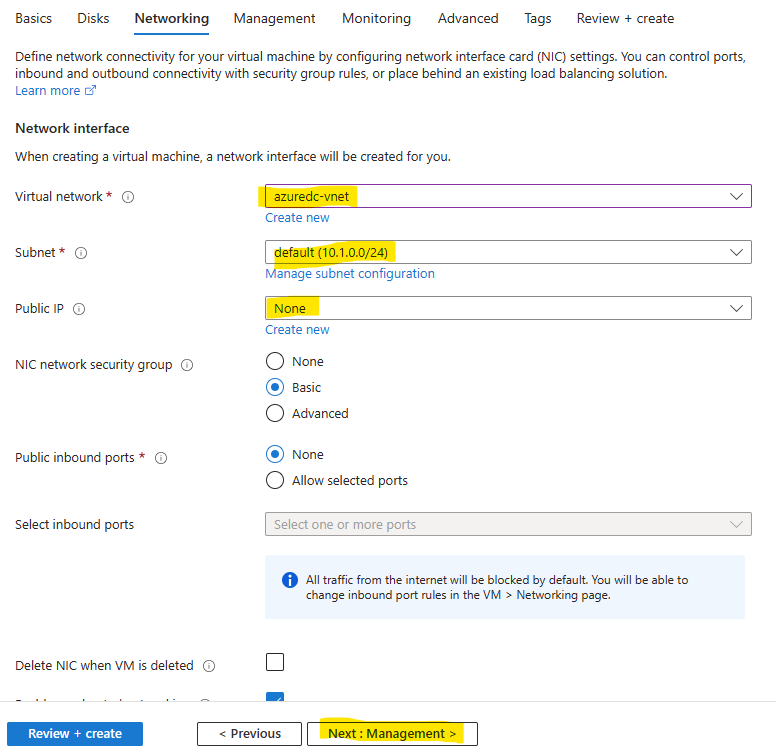

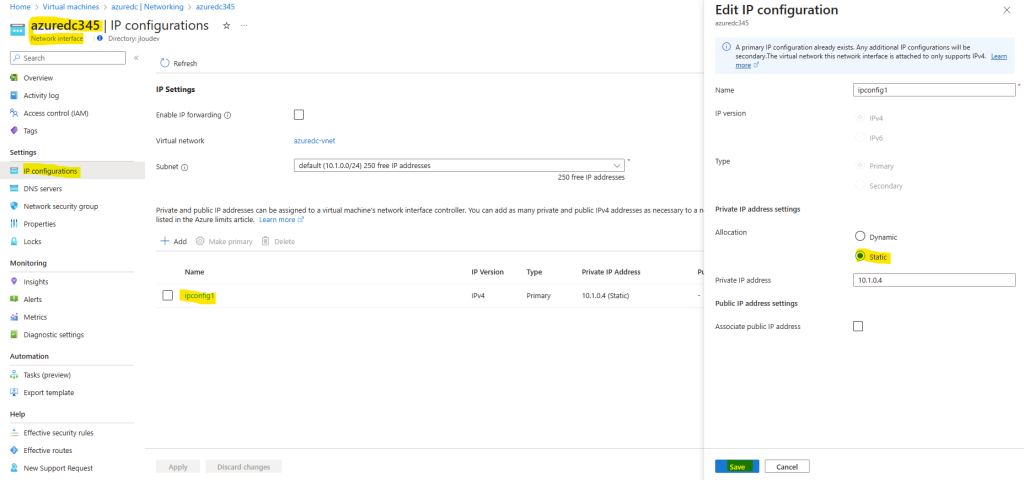

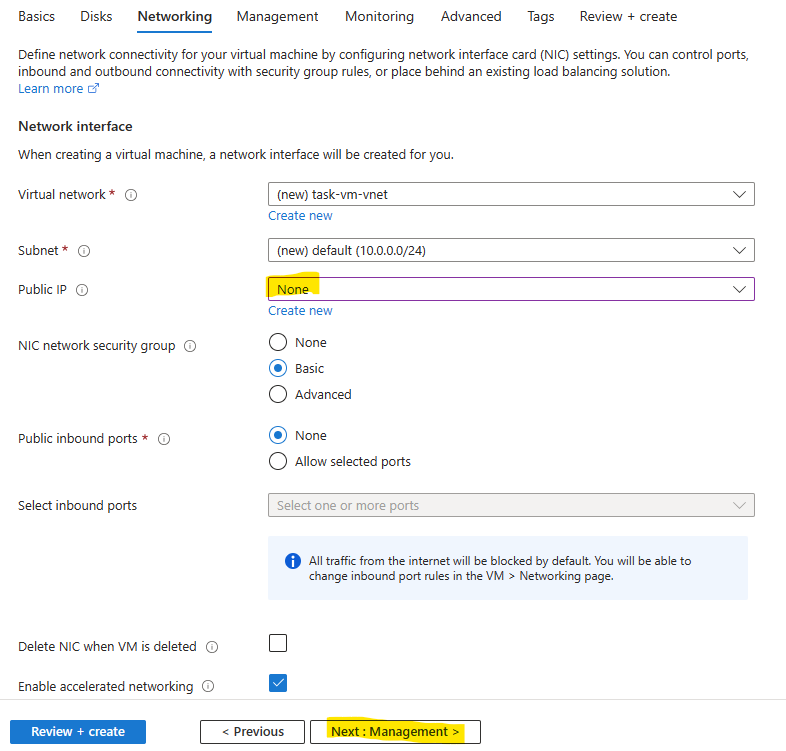

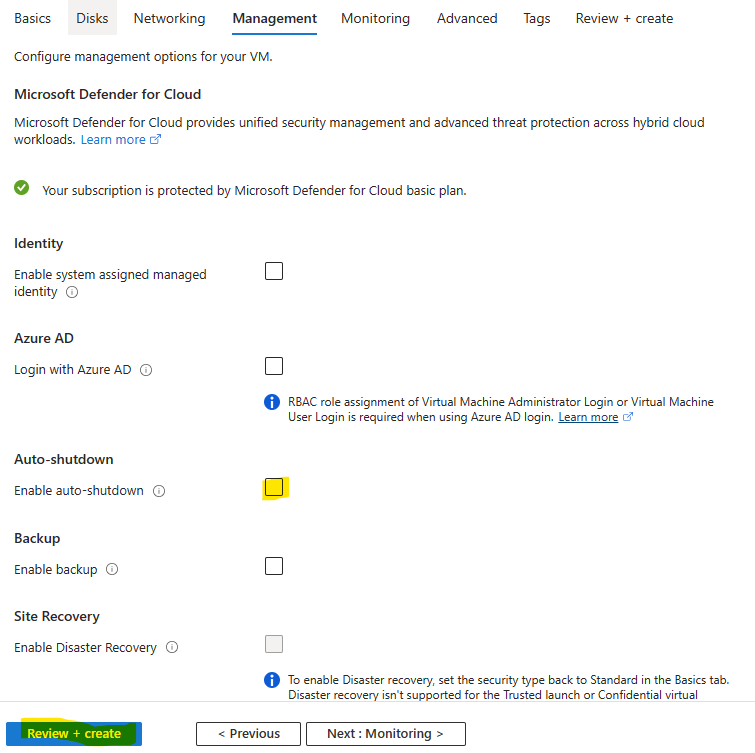

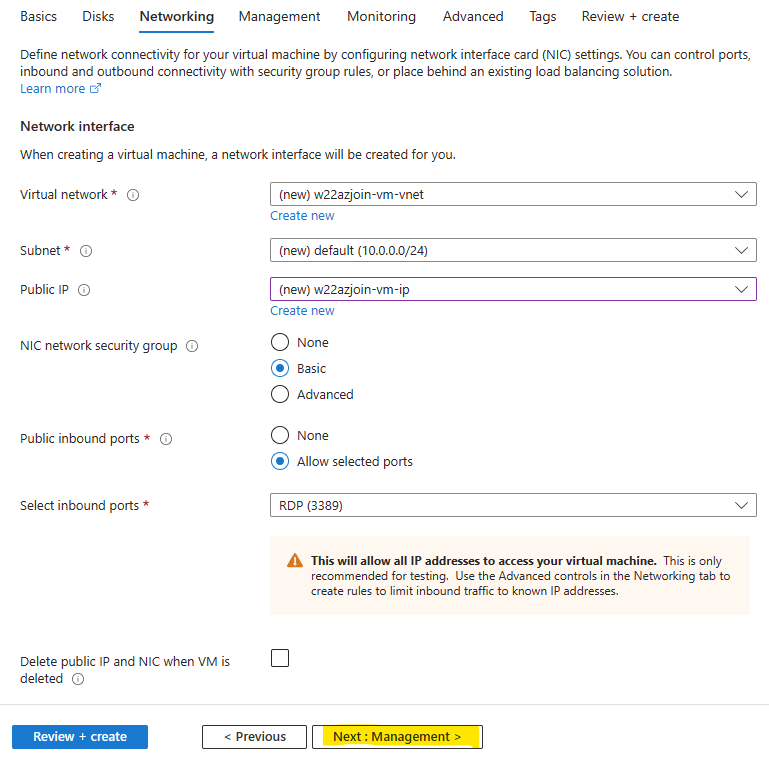

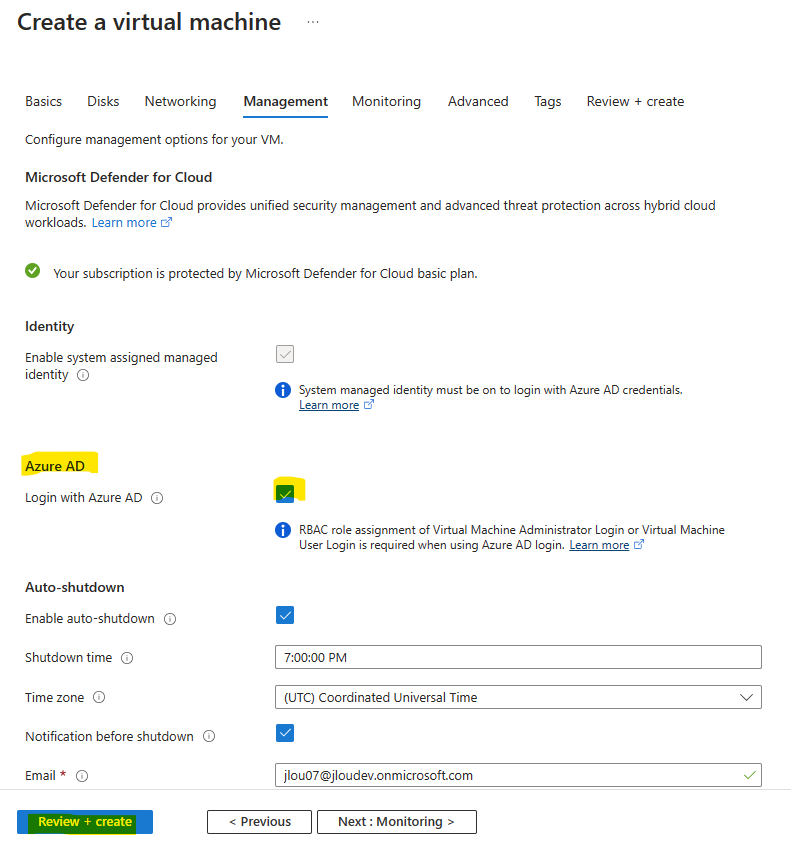

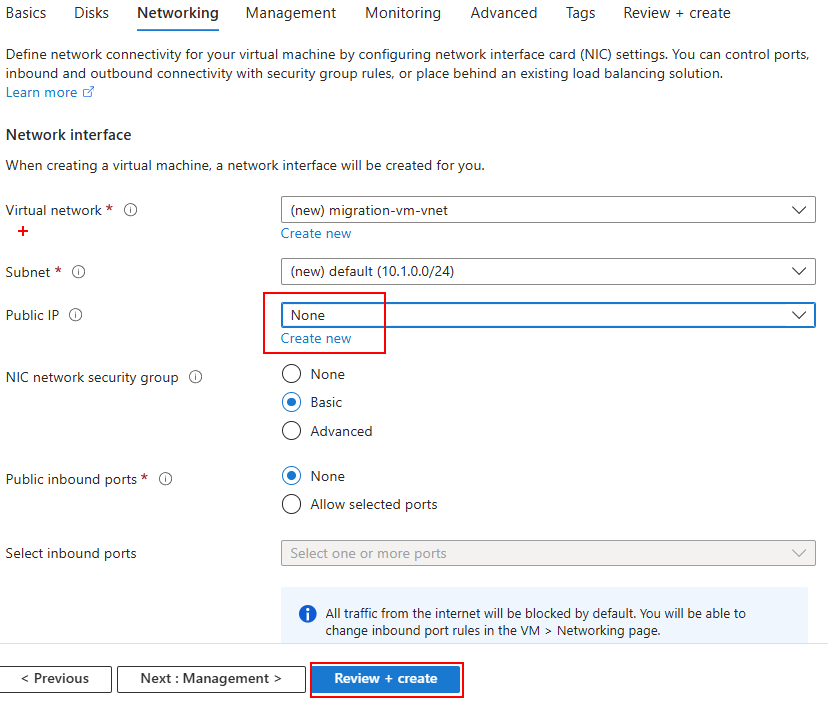

Retirez l’adresse IP publique pour des questions de sécurité, puis lancez la validation Azure :

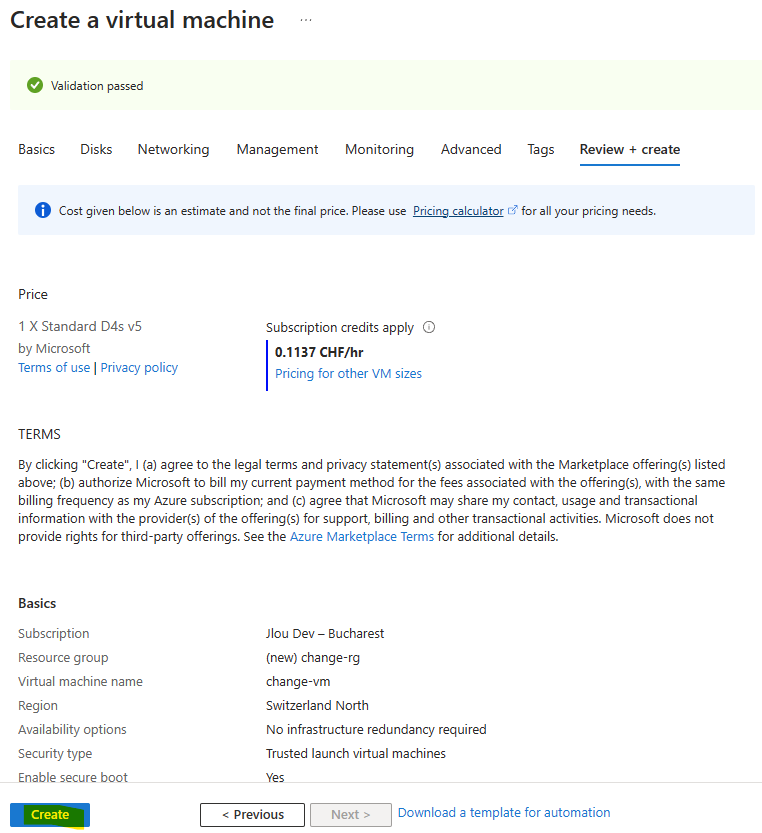

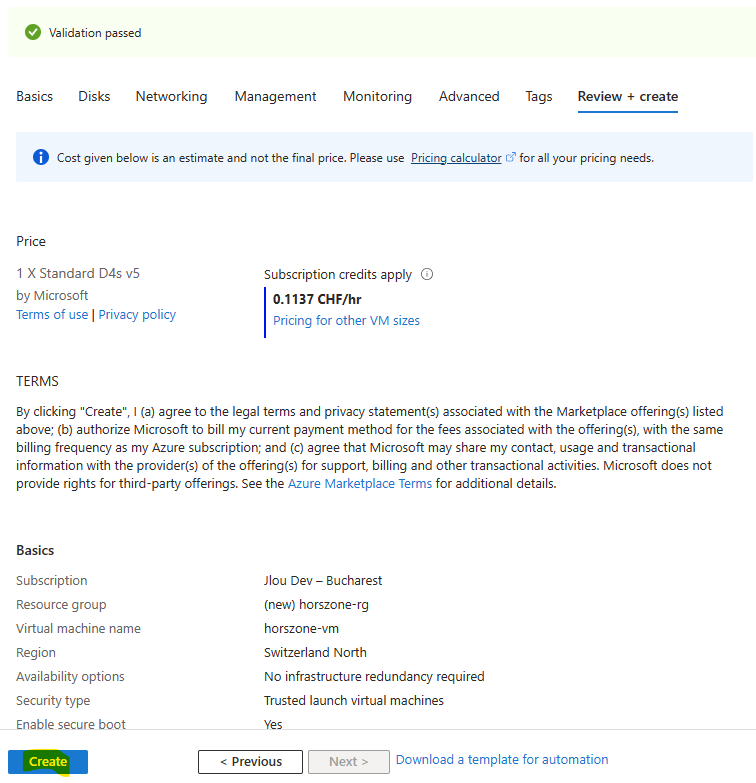

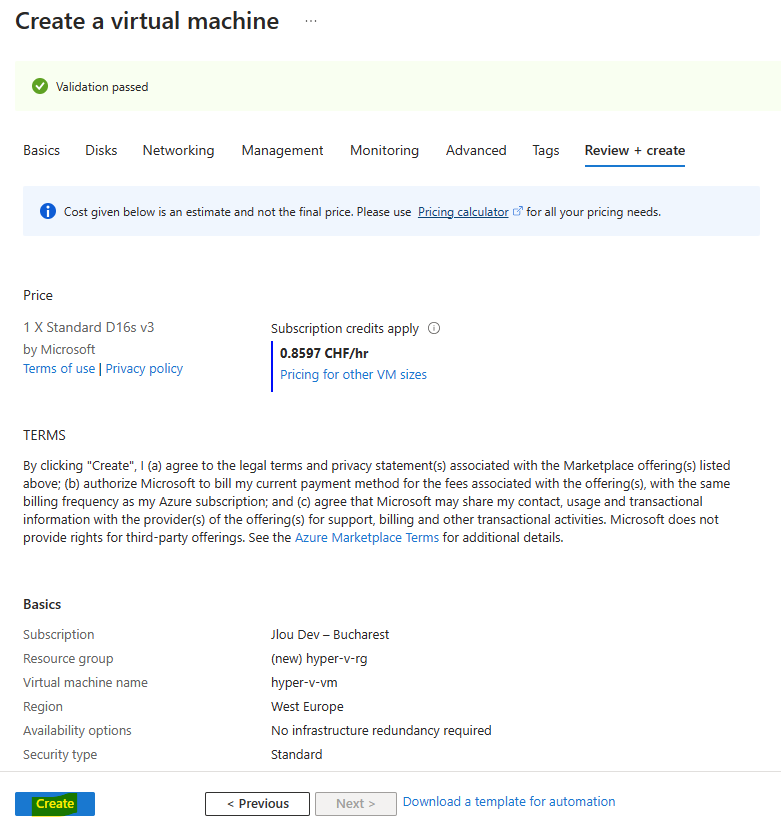

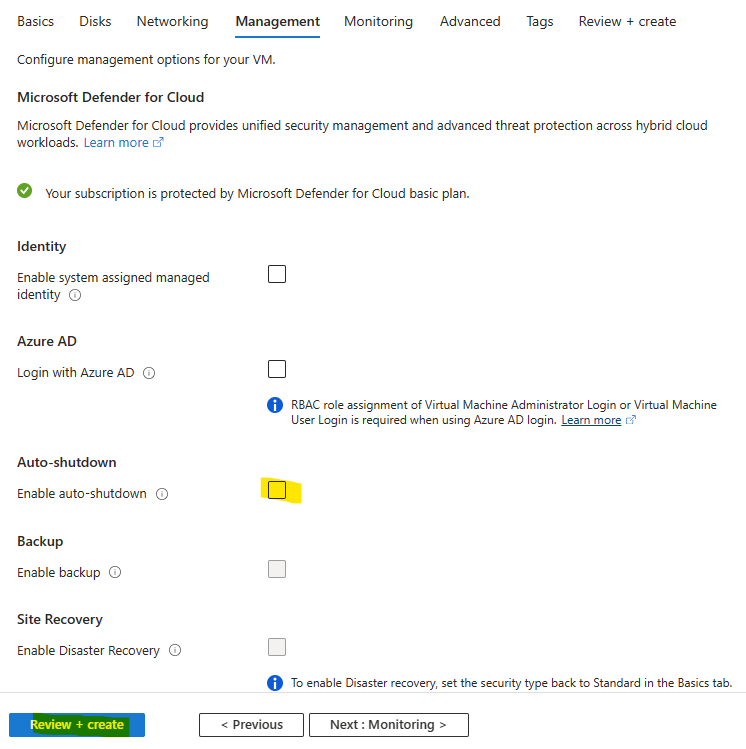

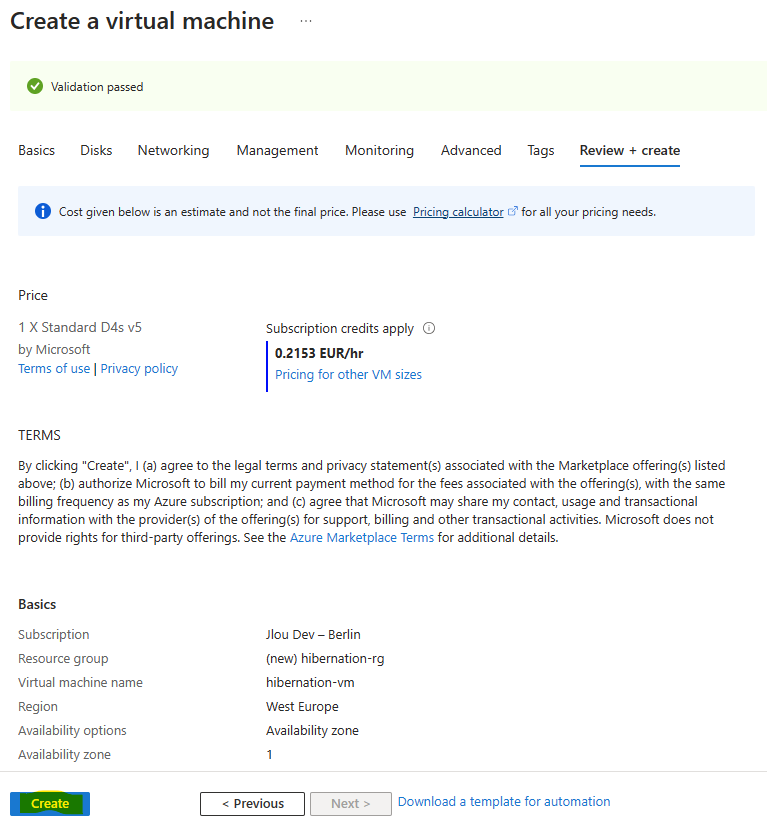

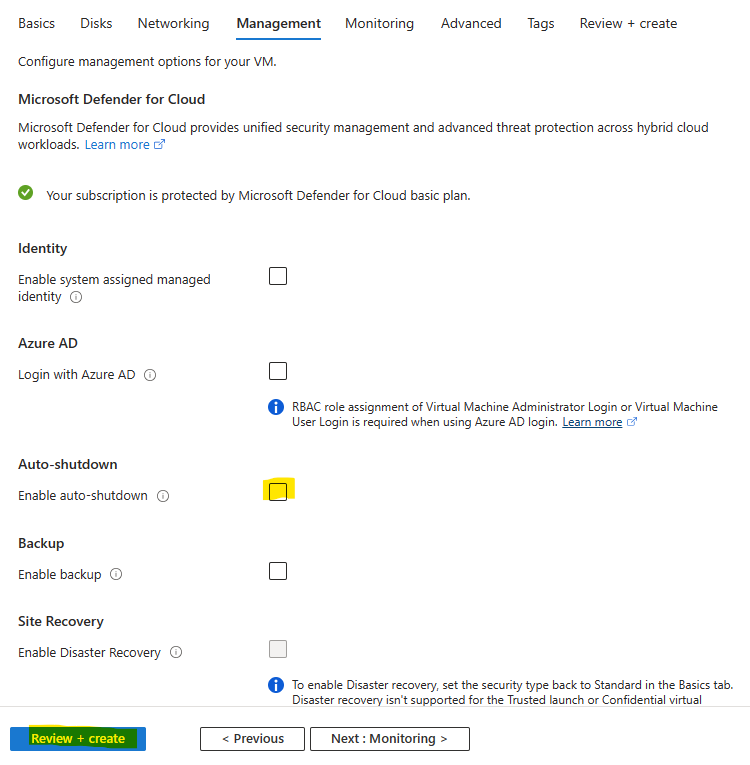

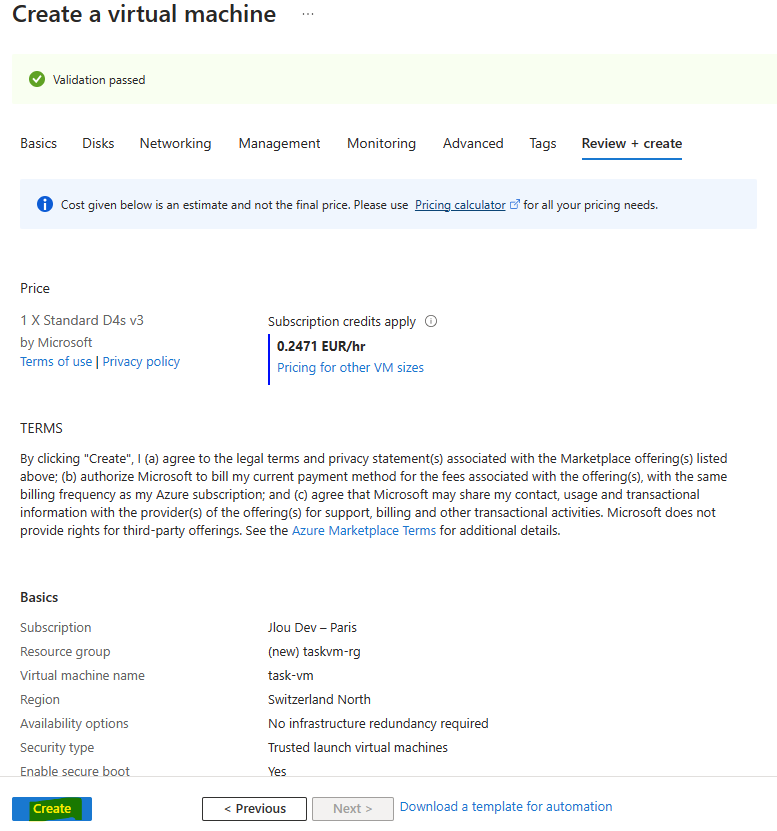

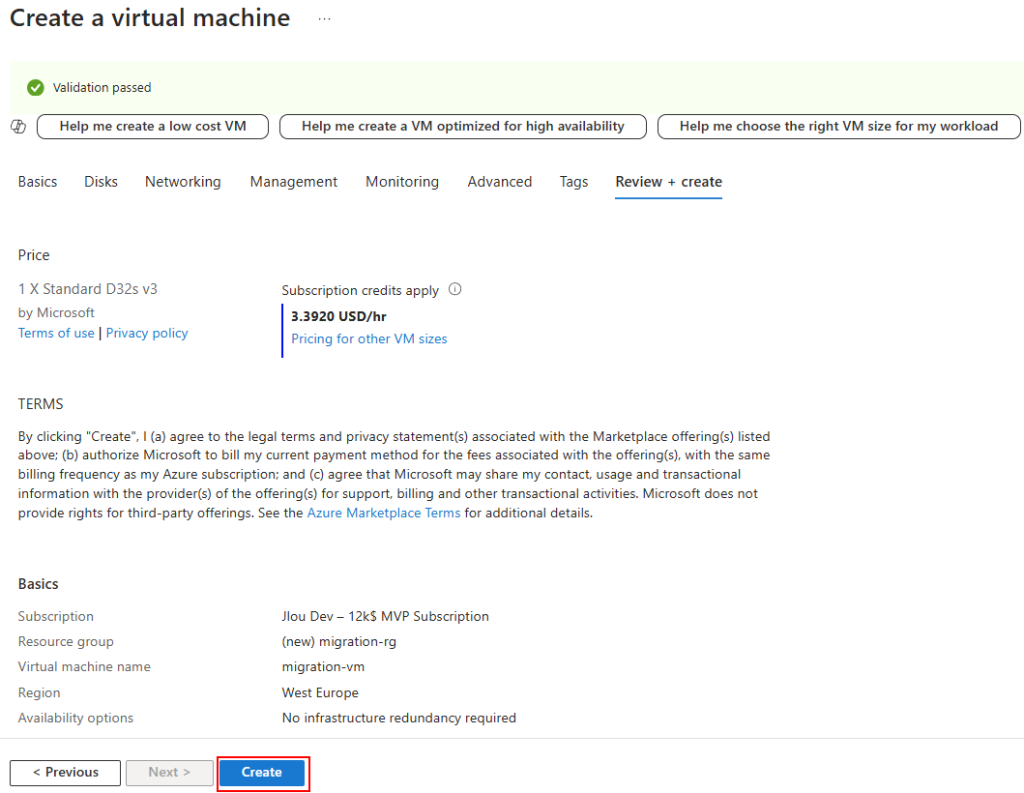

Une fois la validation réussie, lancez la création des ressources Azure :

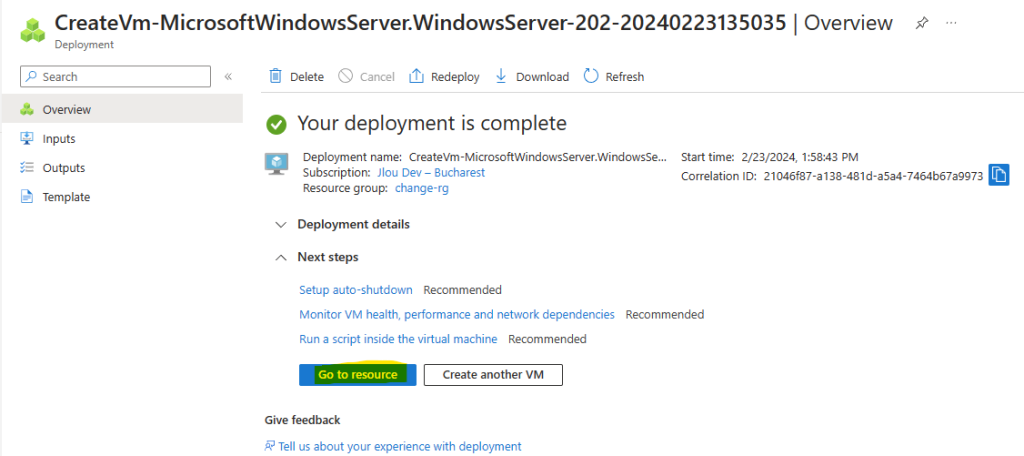

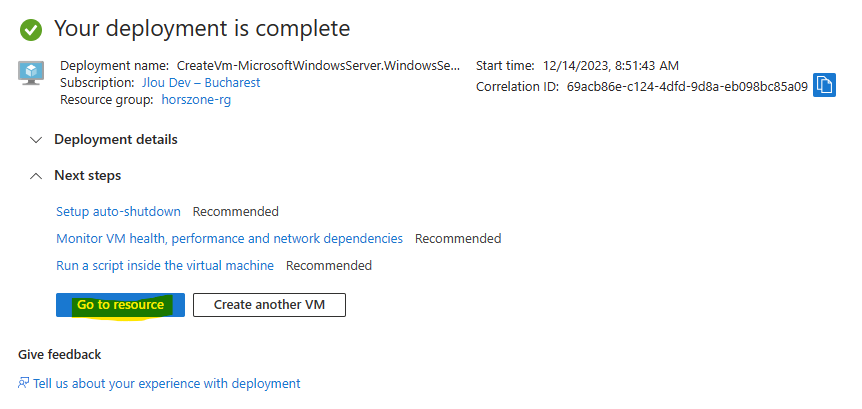

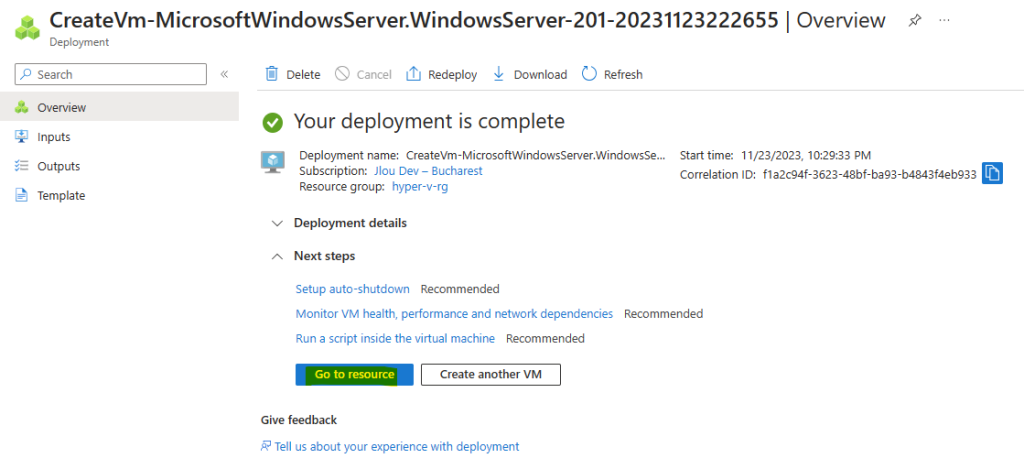

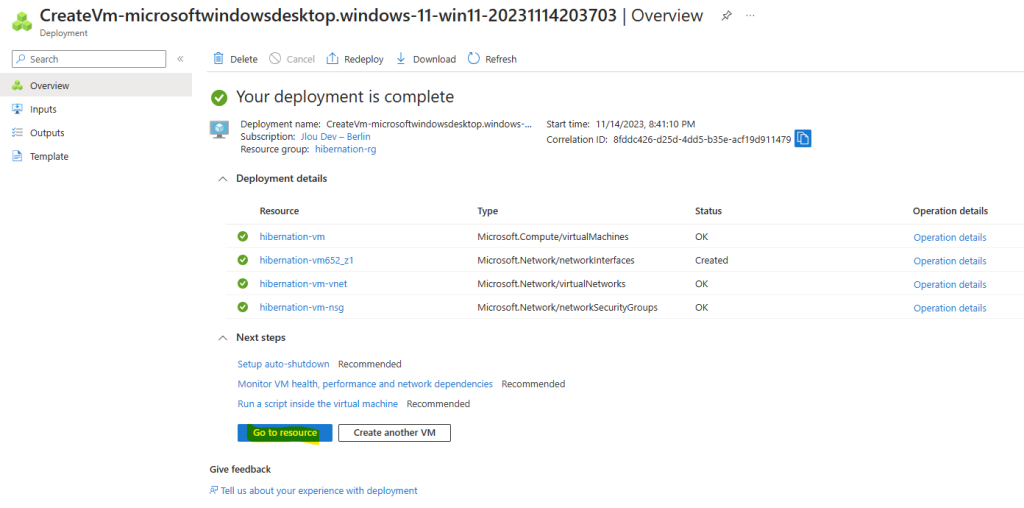

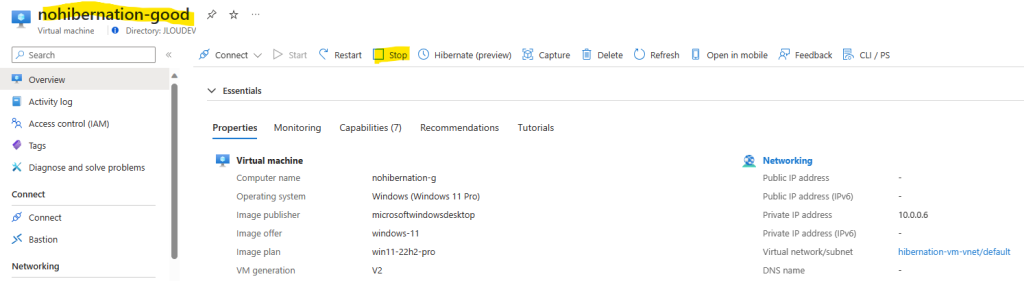

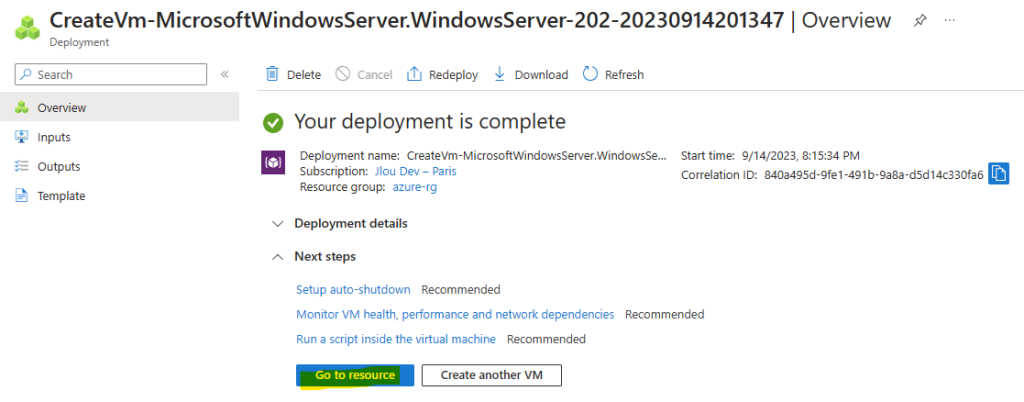

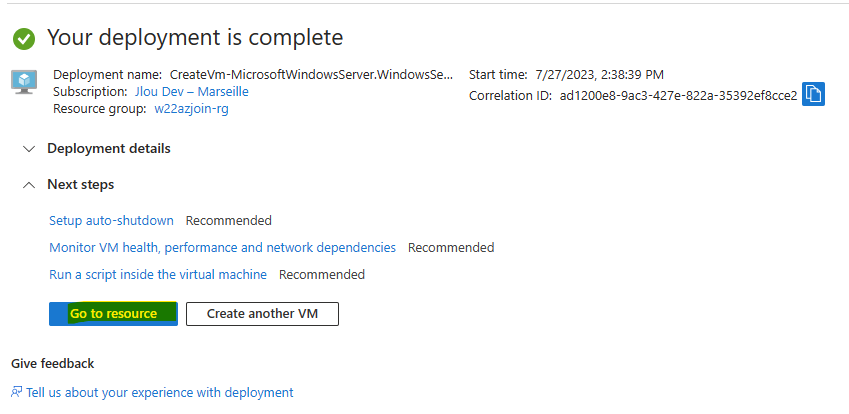

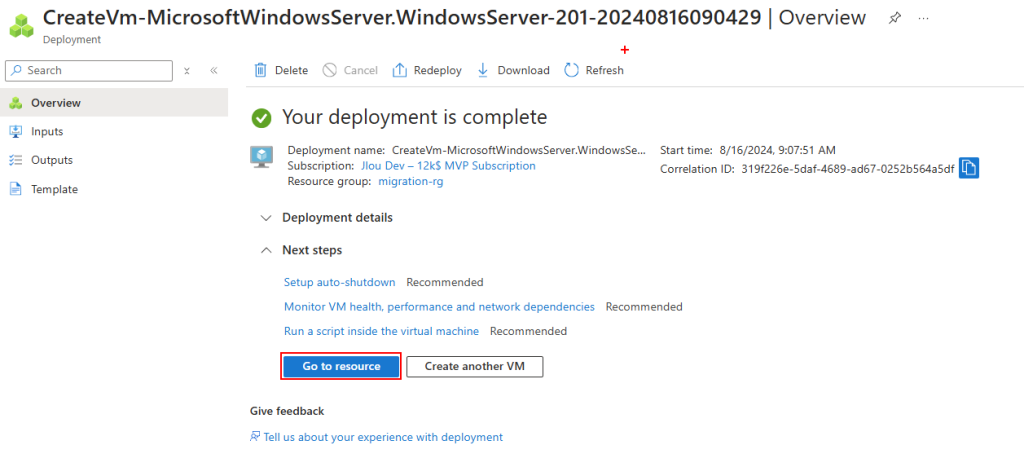

Quelques minutes plus tard, cliquez-ici pour voir votre machine virtuelle hôte (Hyper-V) :

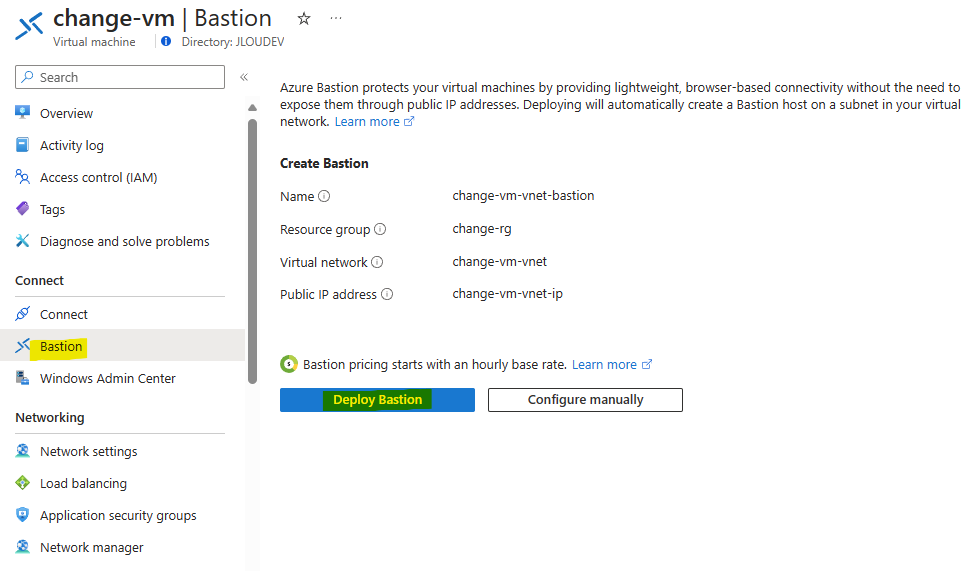

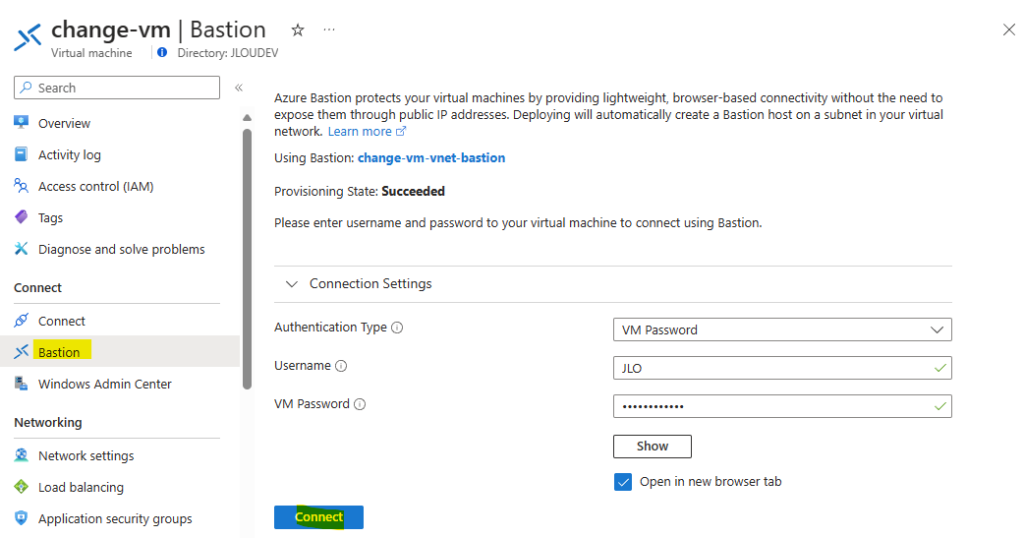

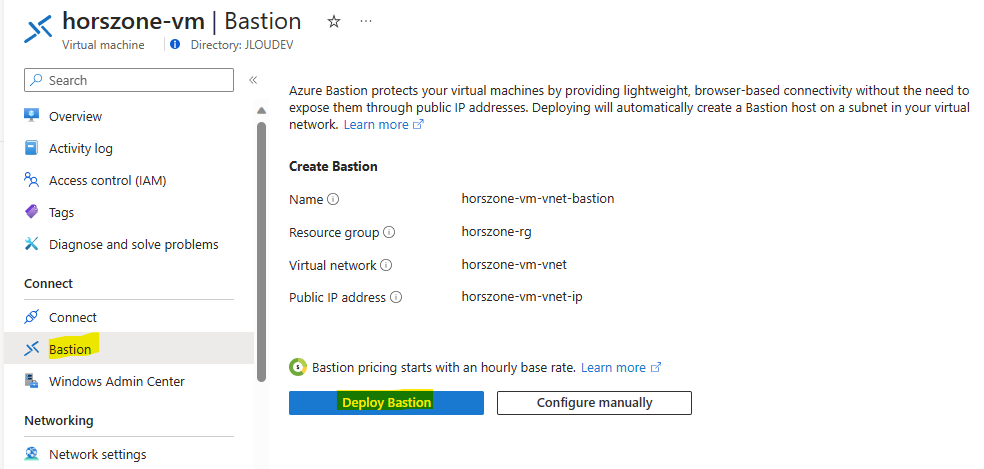

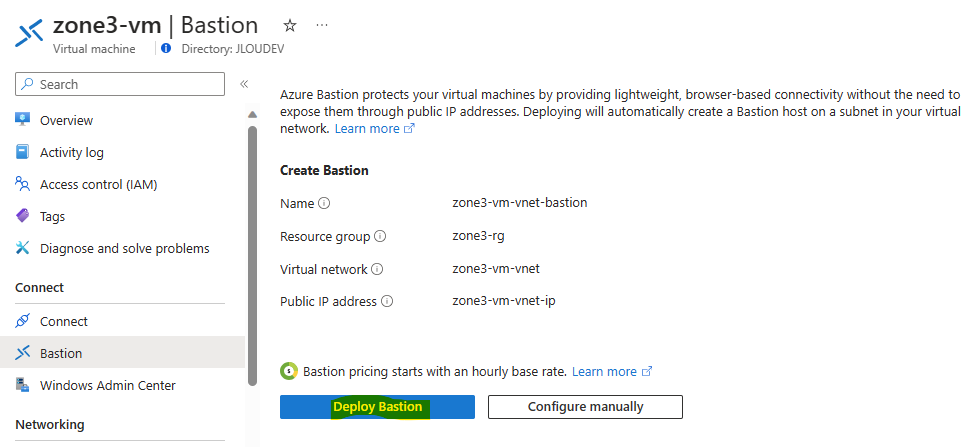

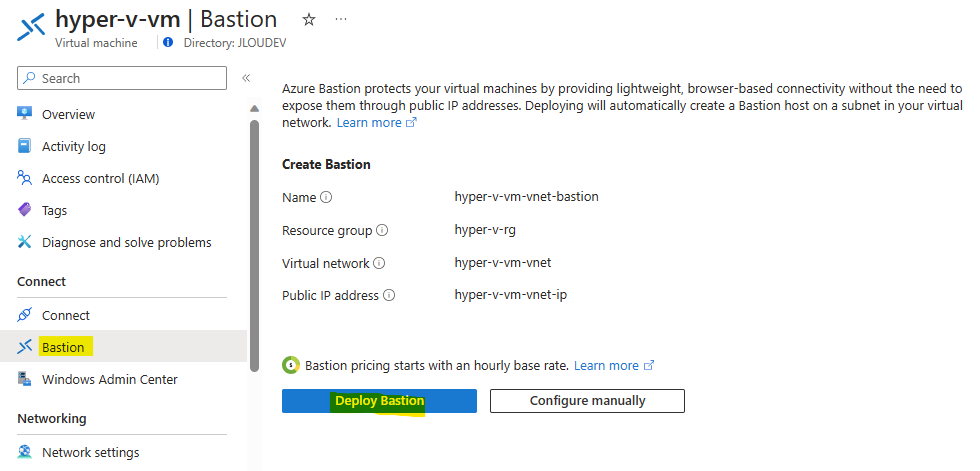

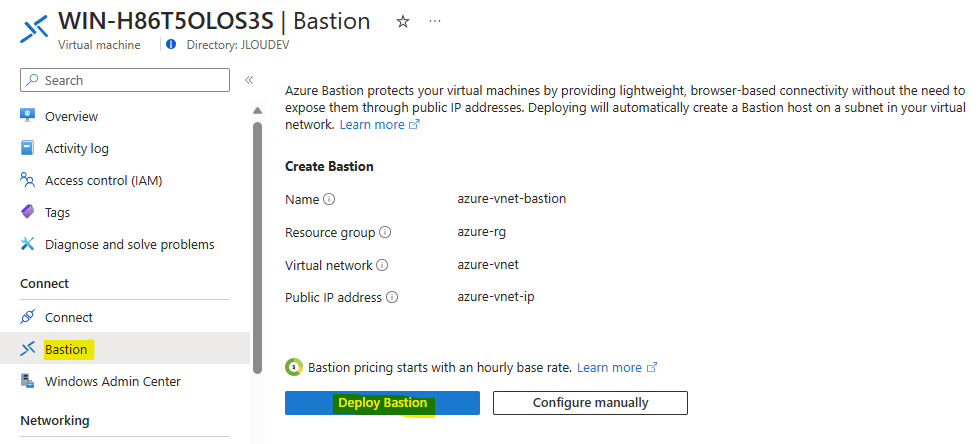

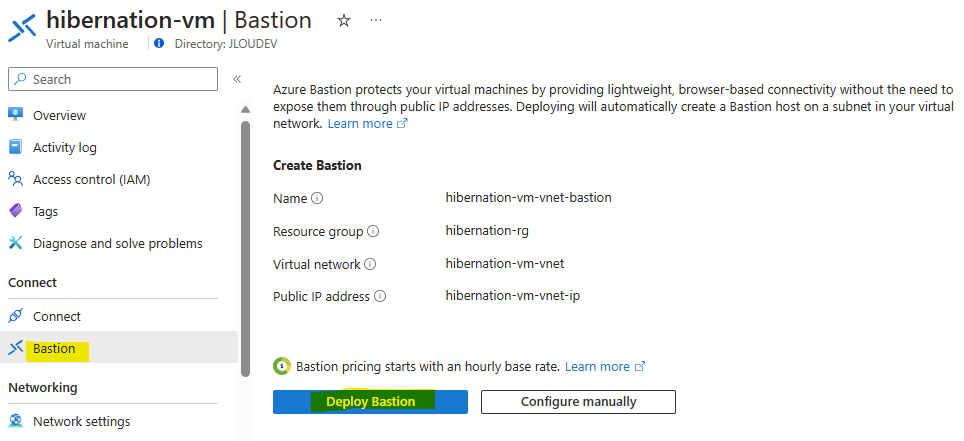

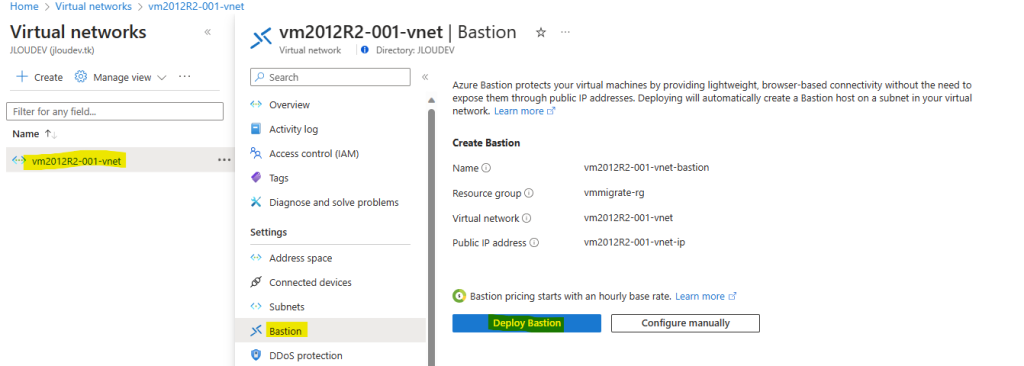

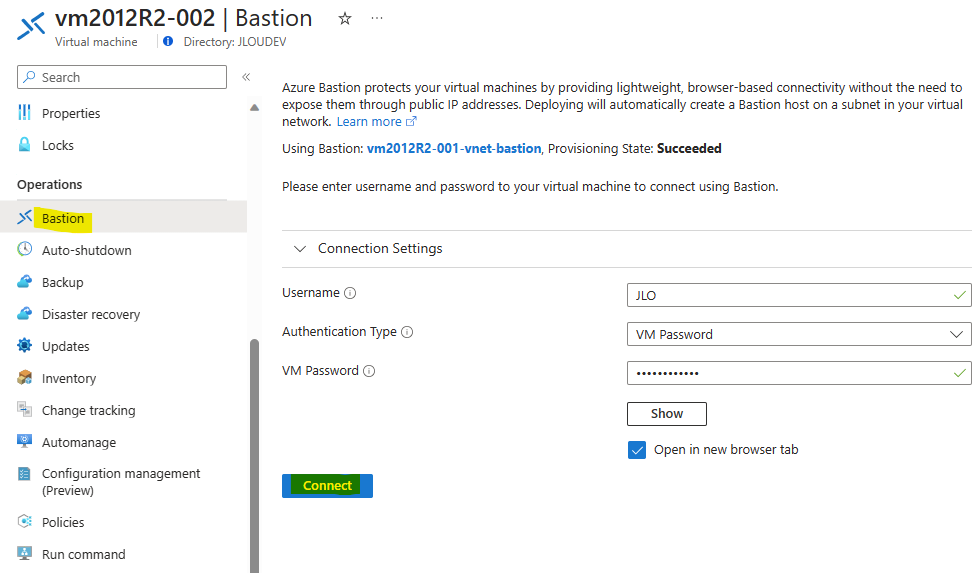

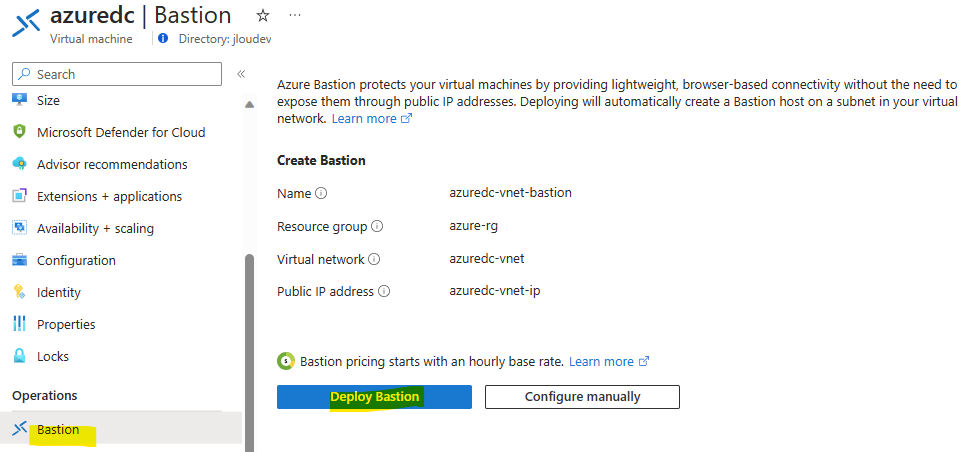

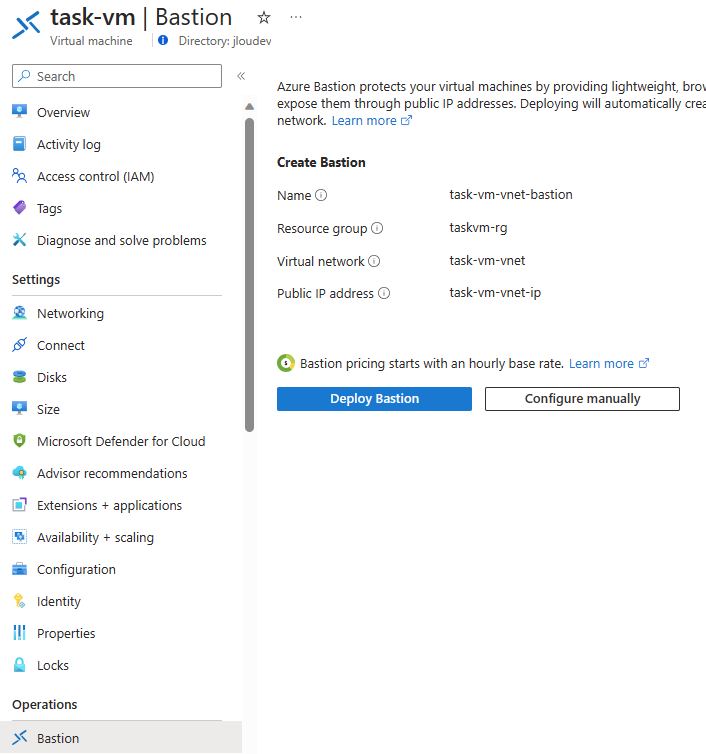

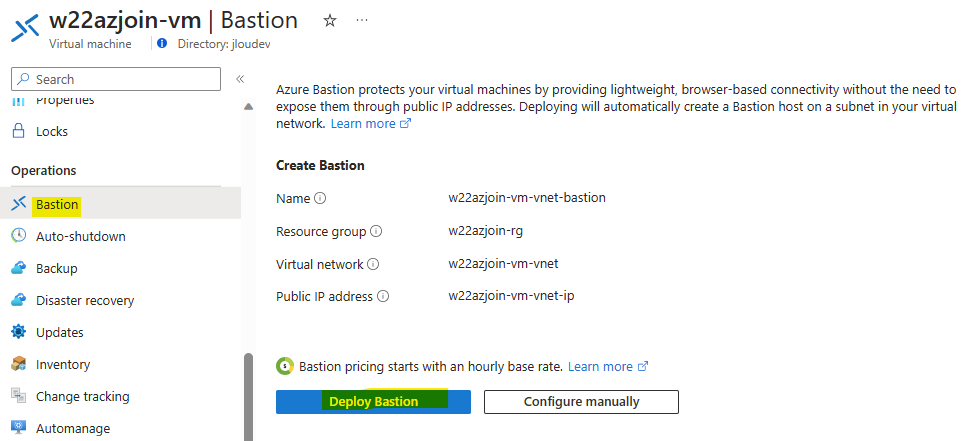

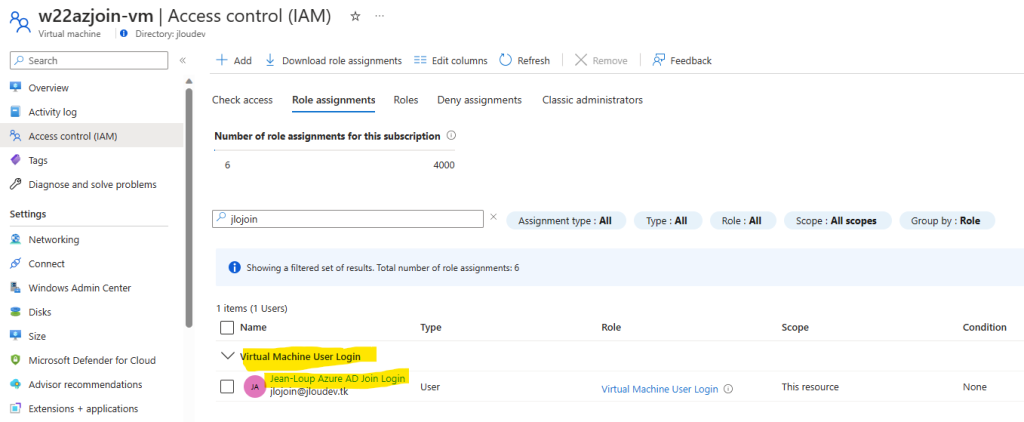

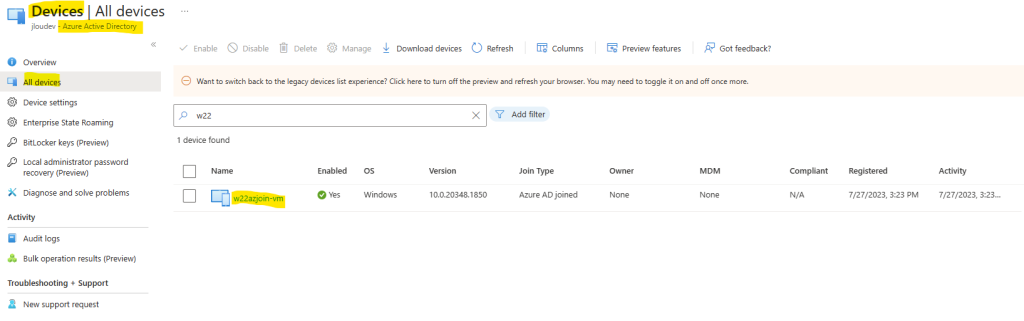

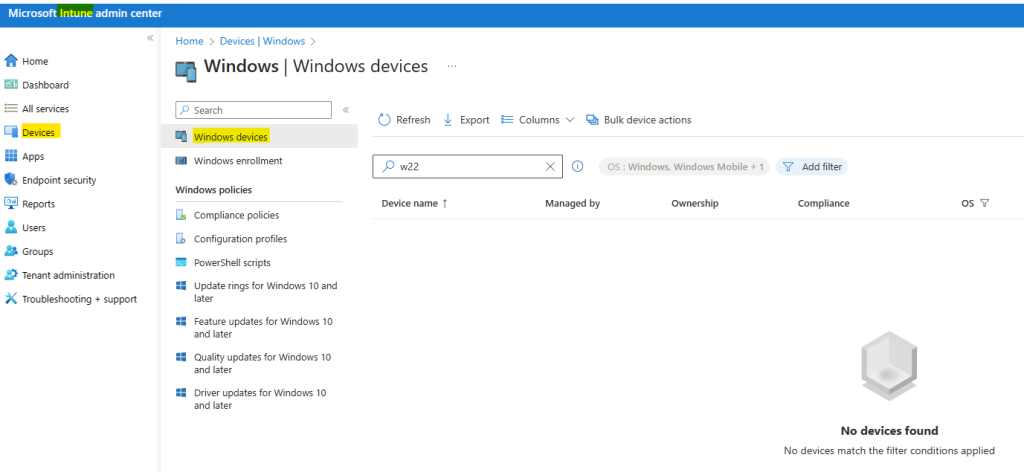

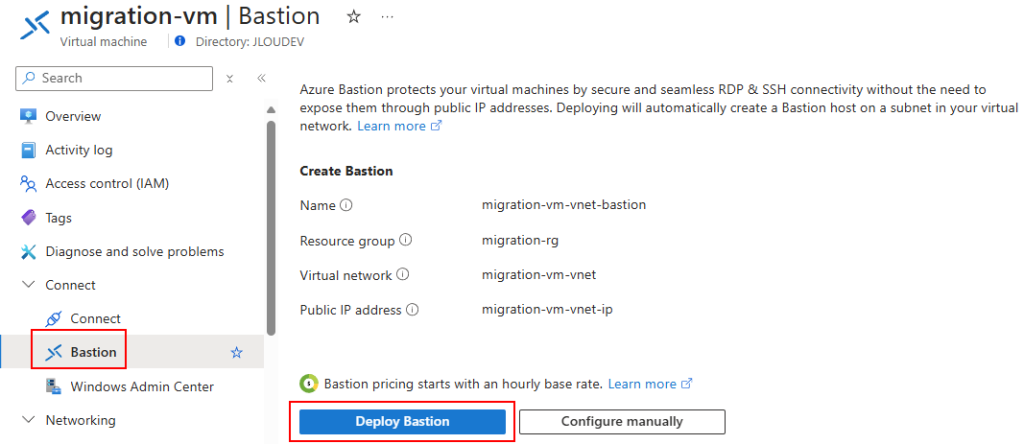

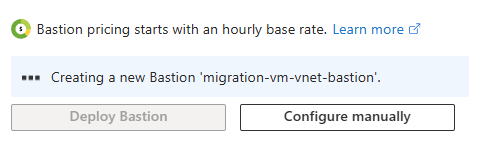

Ensuite, cliquez-ici pour déployer le service Azure Bastion :

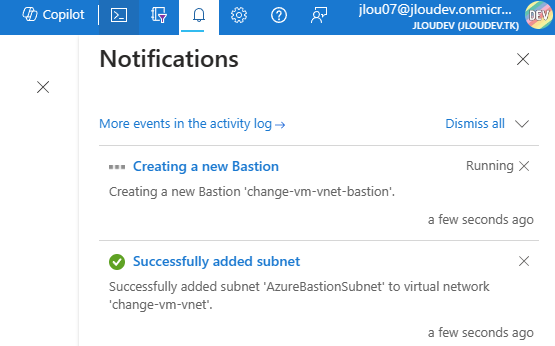

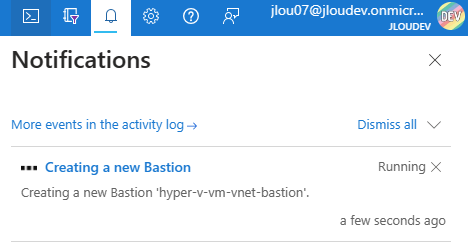

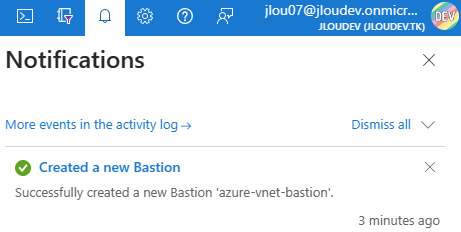

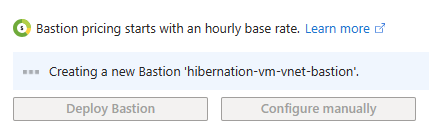

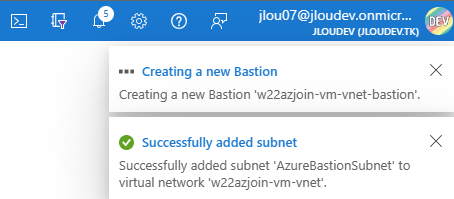

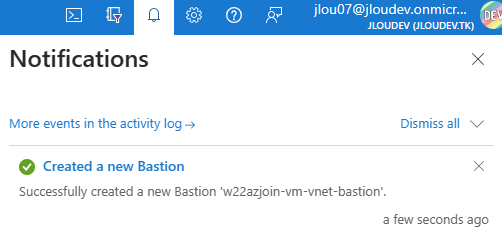

Attendez quelques minutes la fin du déploiement d’Azure Bastion, indispensable pour continuer les prochaines opérations :

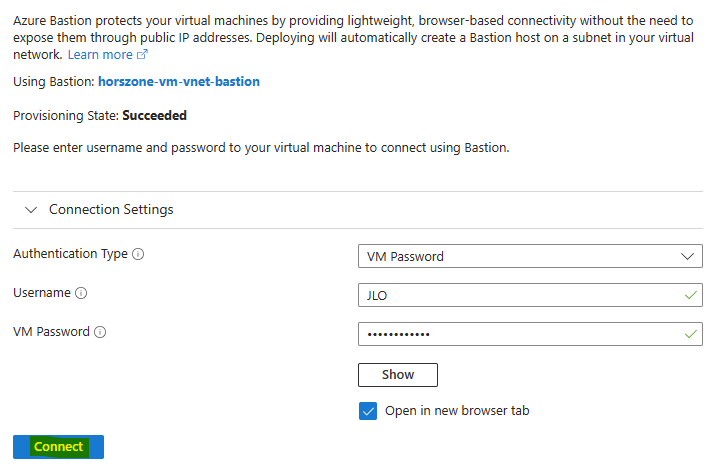

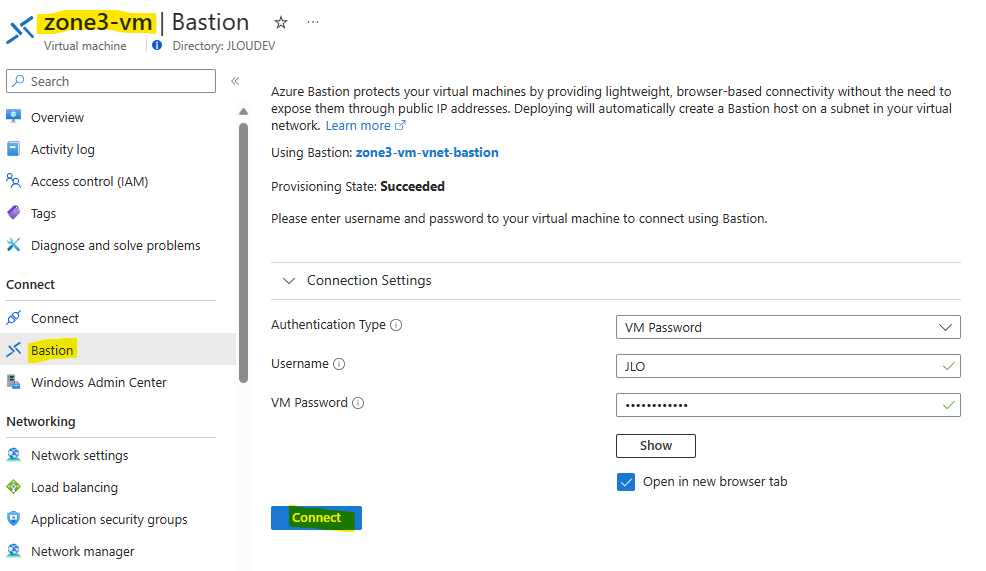

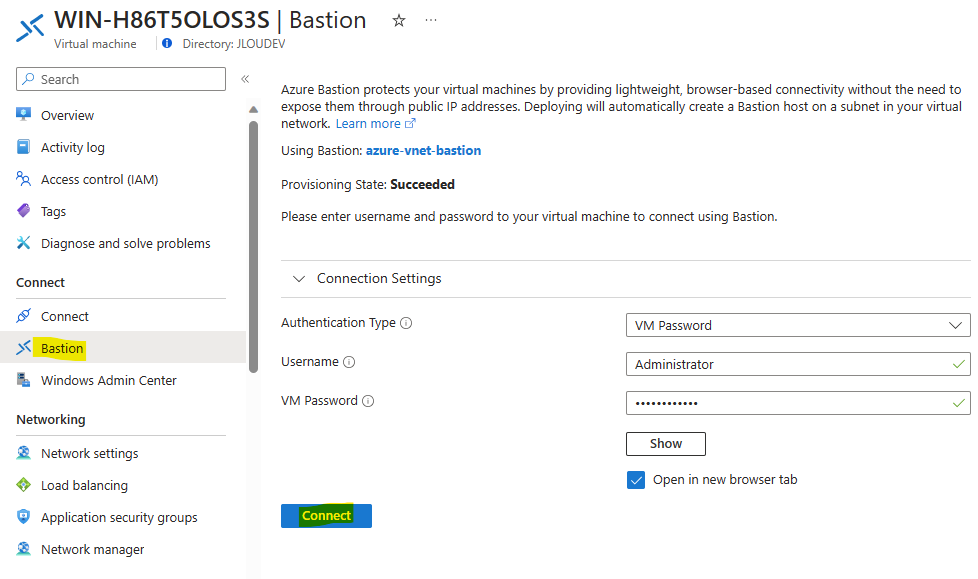

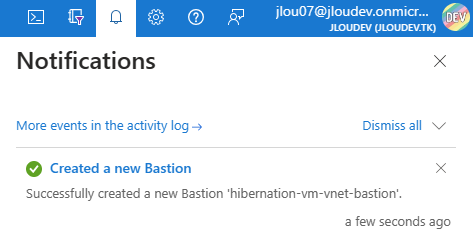

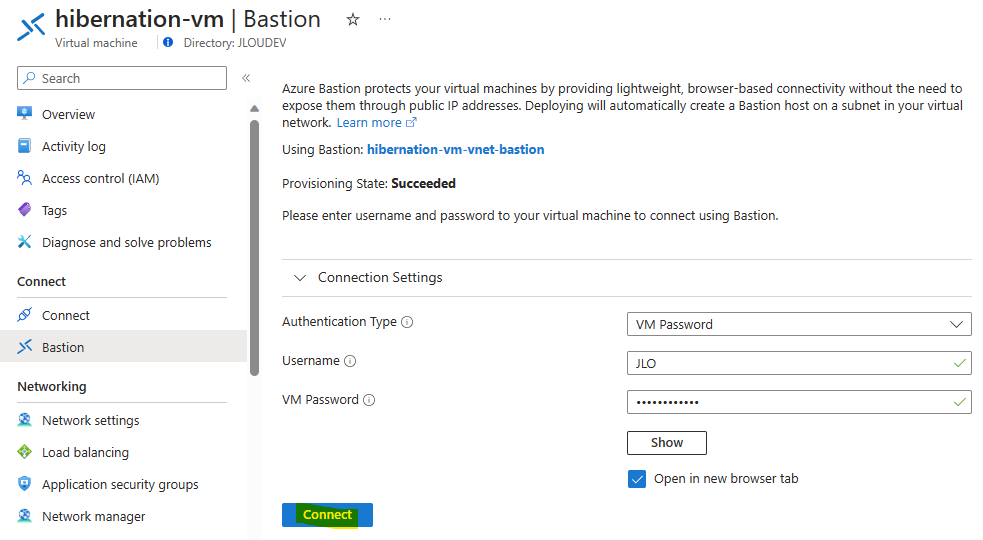

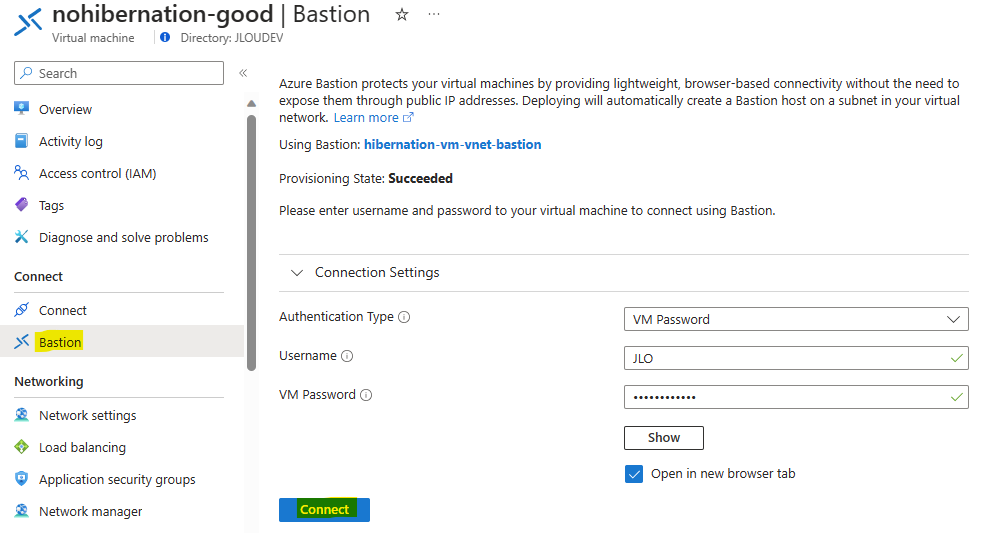

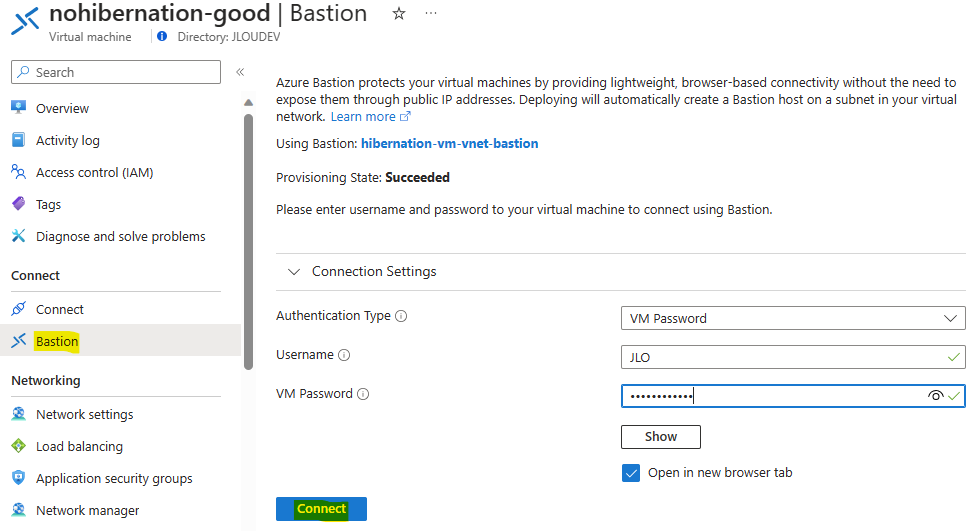

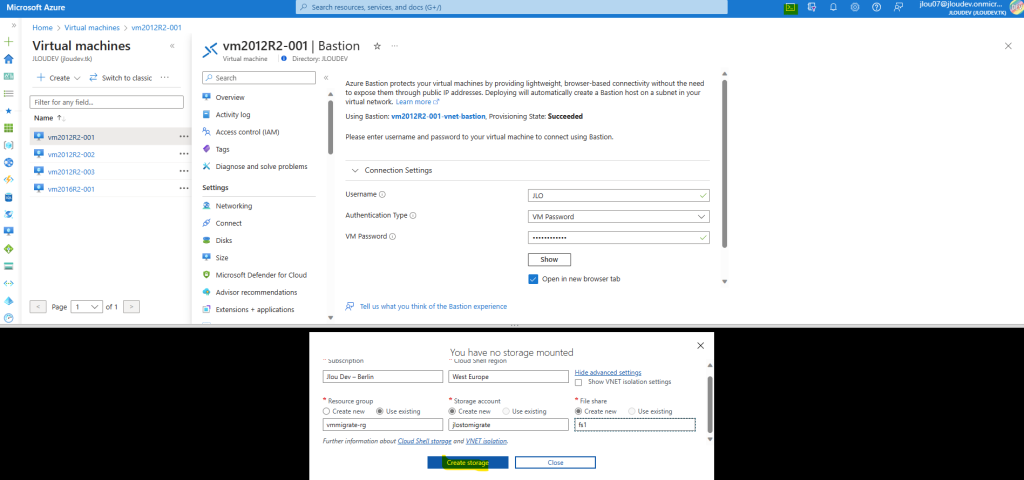

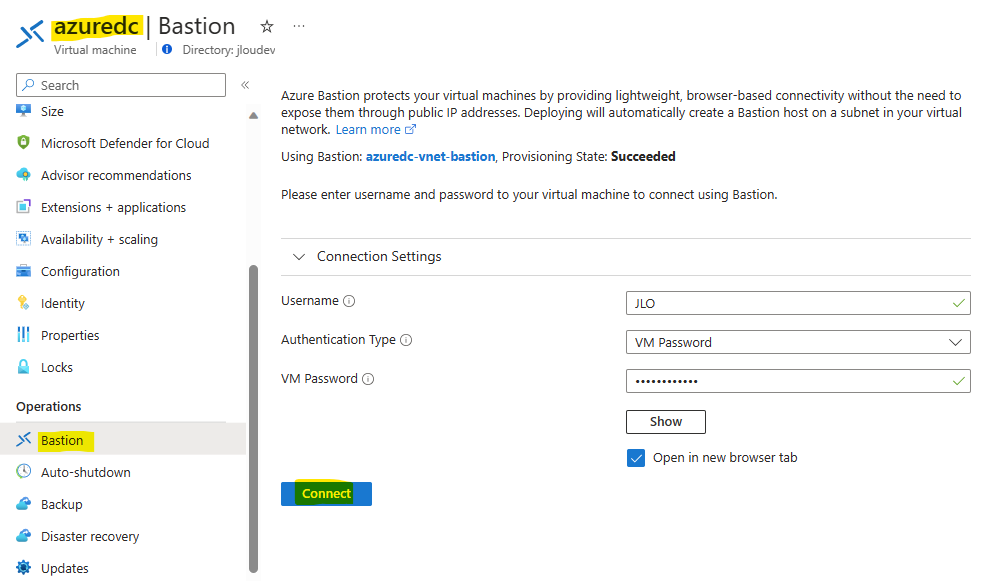

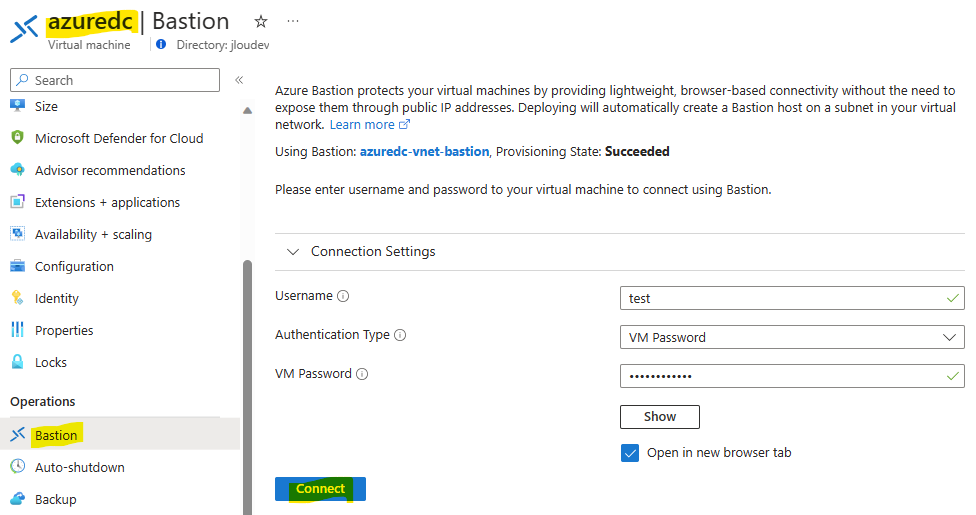

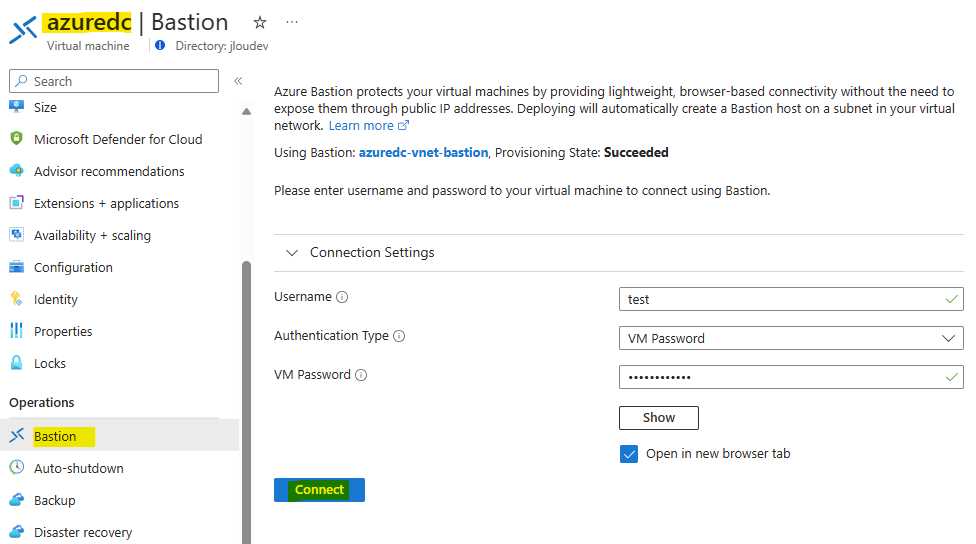

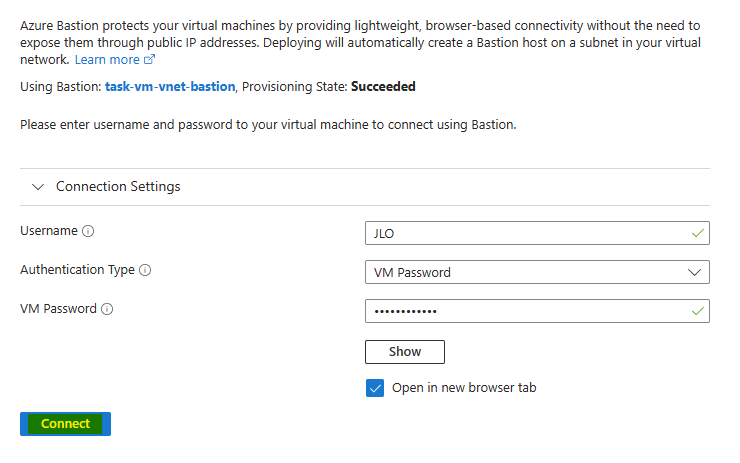

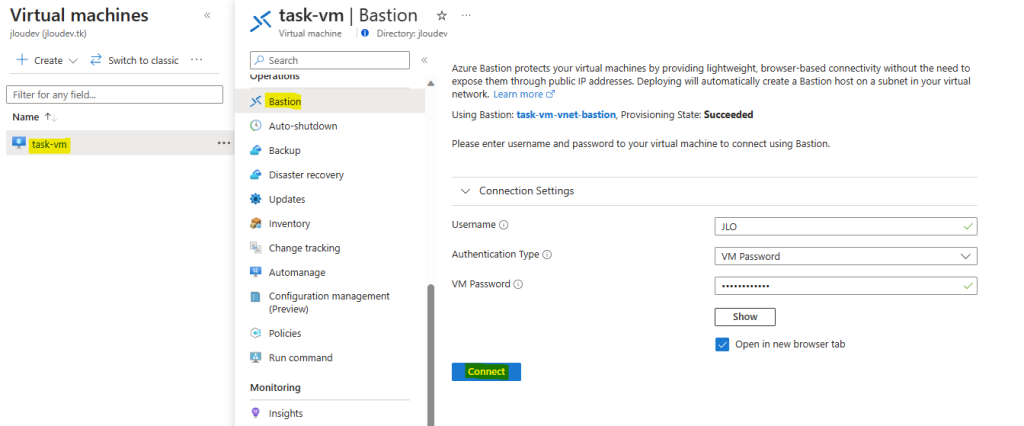

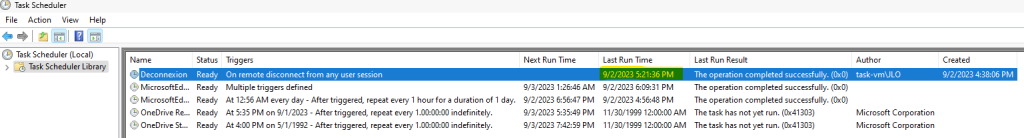

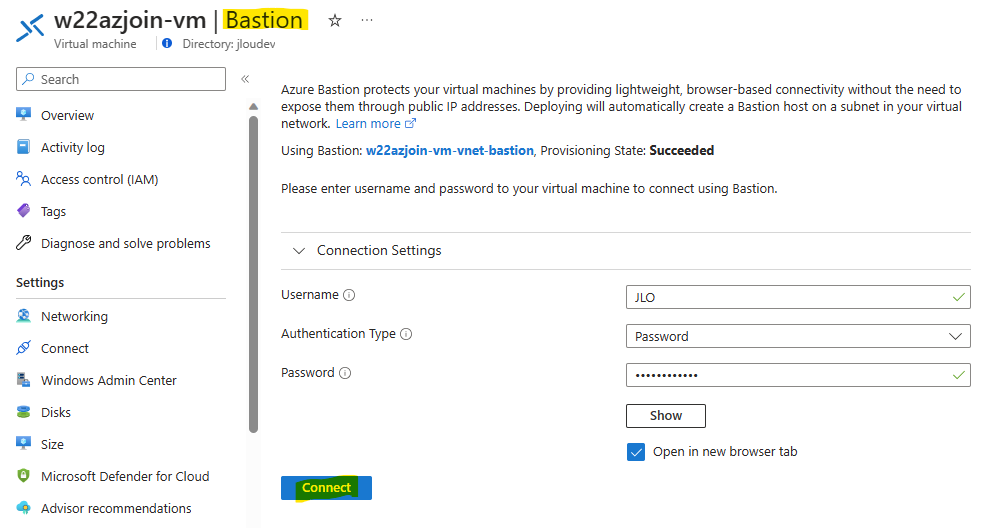

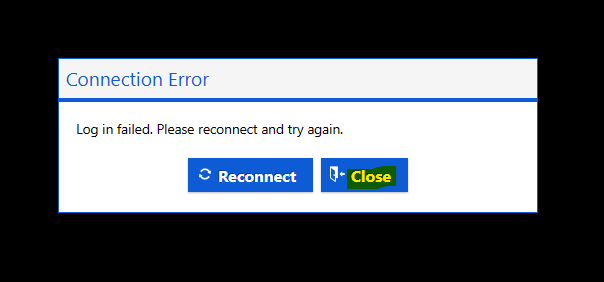

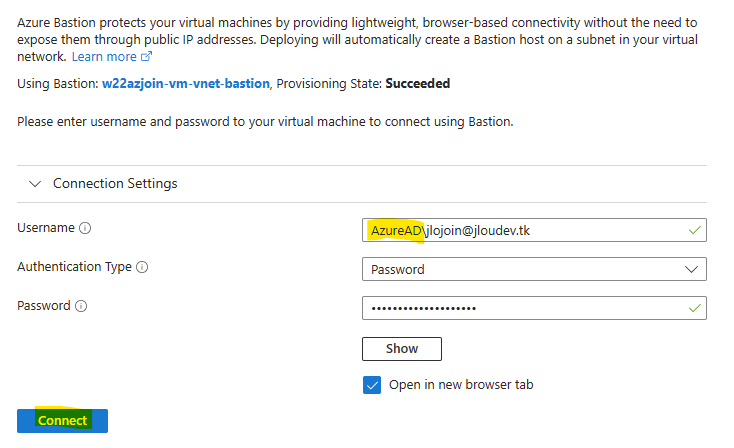

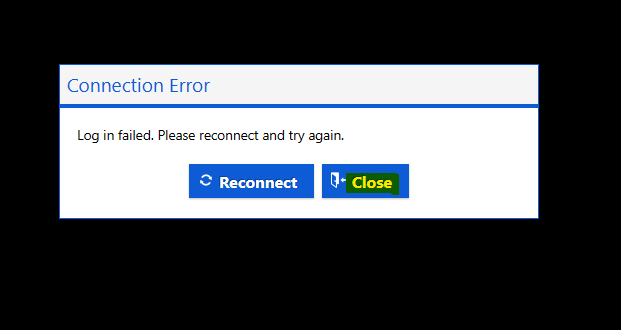

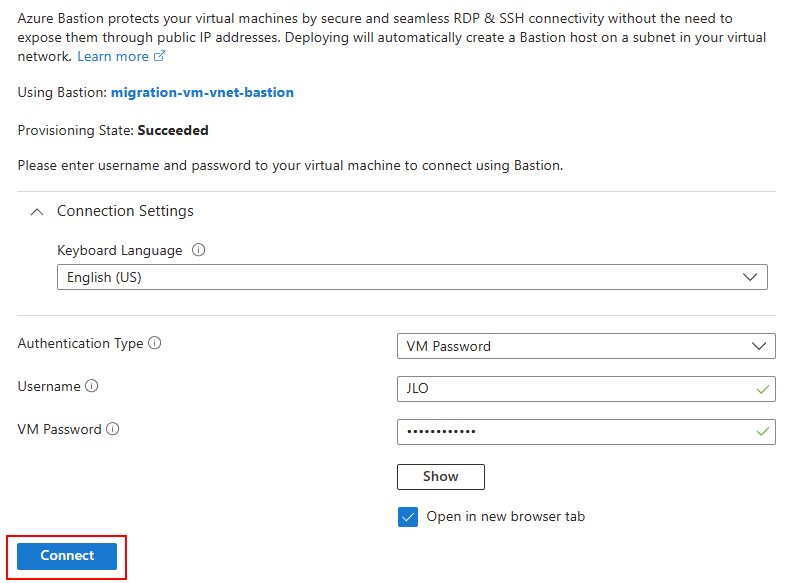

Peu après, constatez le déploiement réussi d’Azure Bastion, puis renseignez les identifiants renseignés lors de la création de votre VM hôte (Hyper-V) :

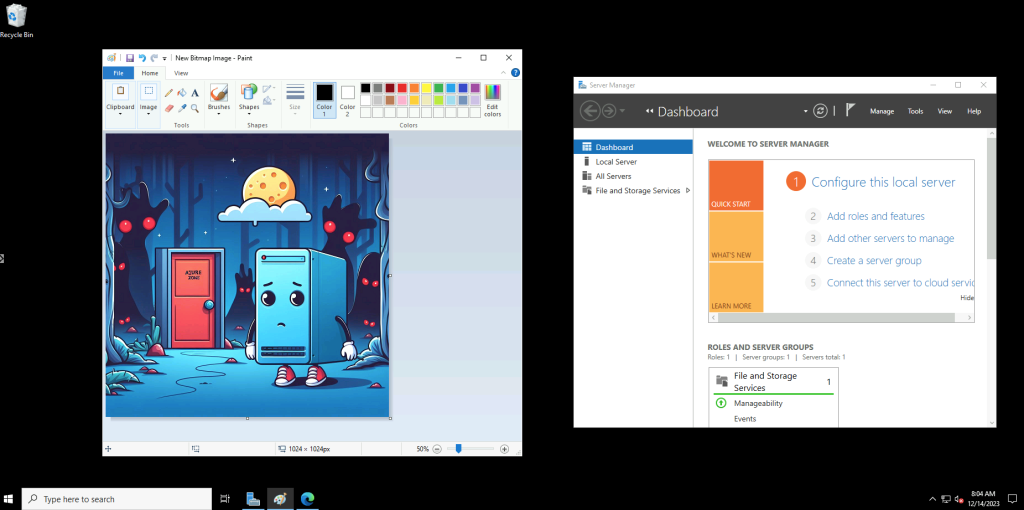

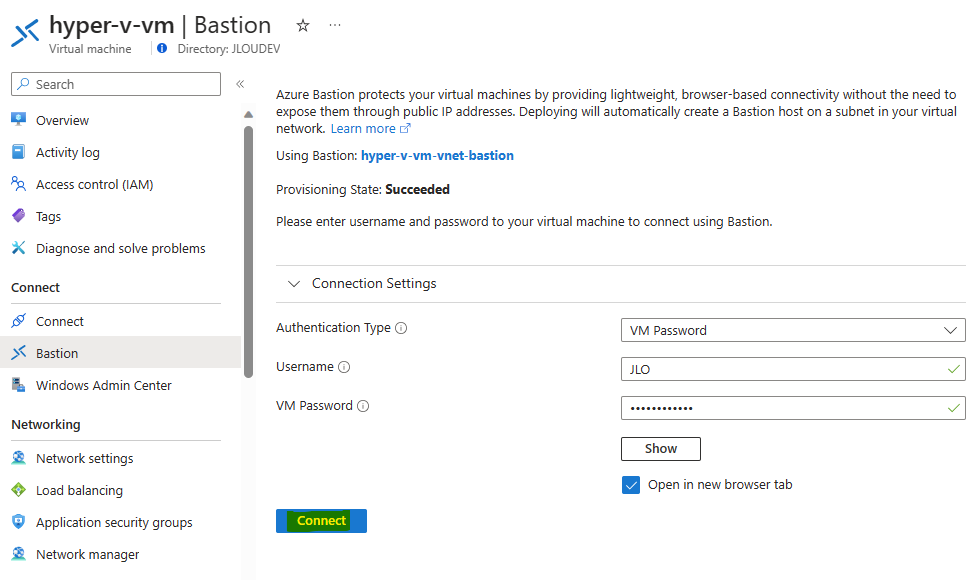

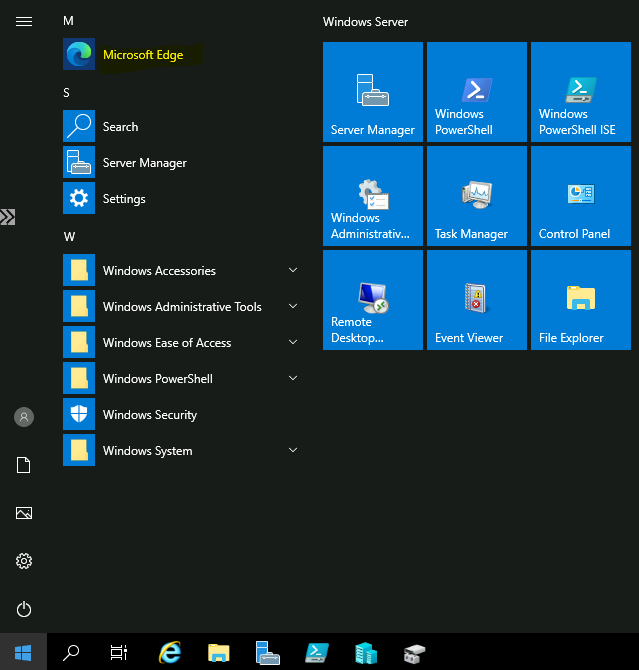

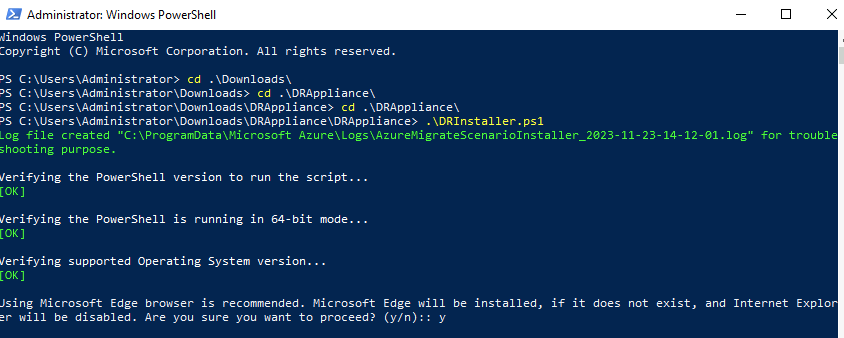

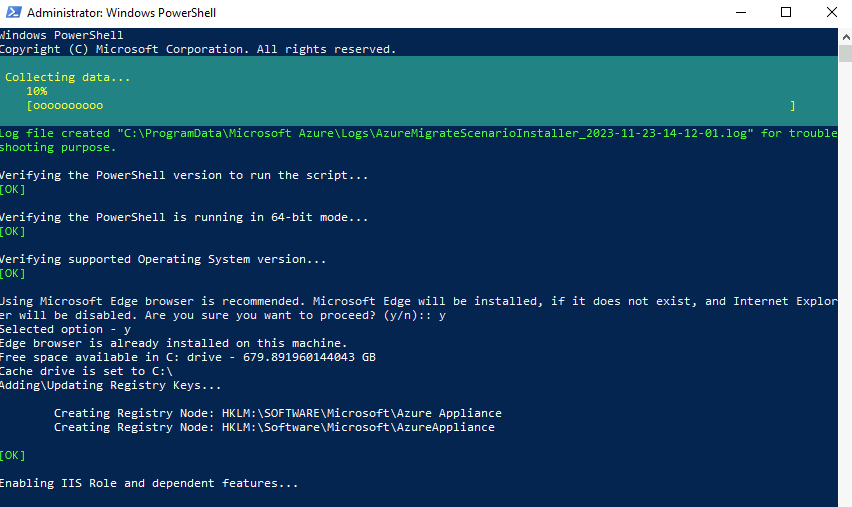

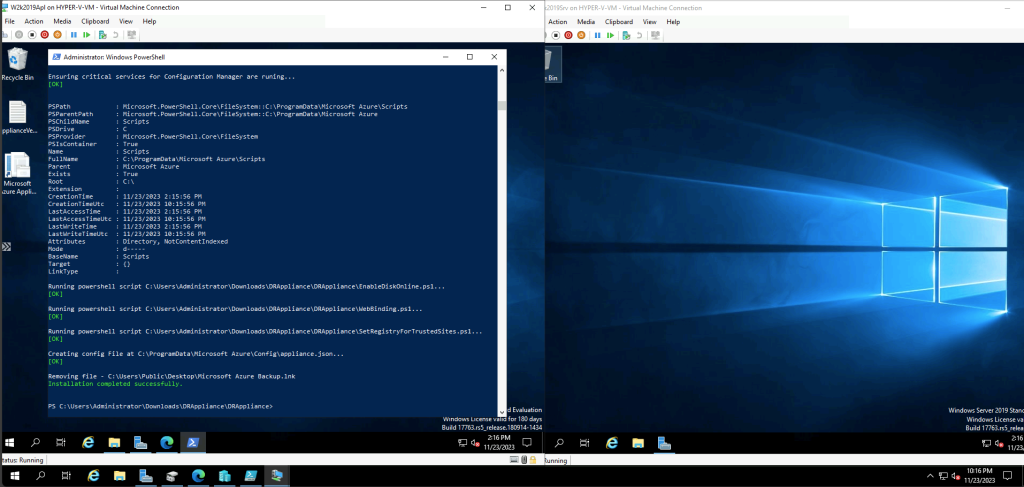

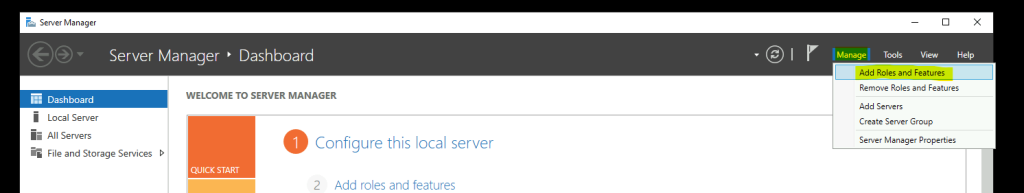

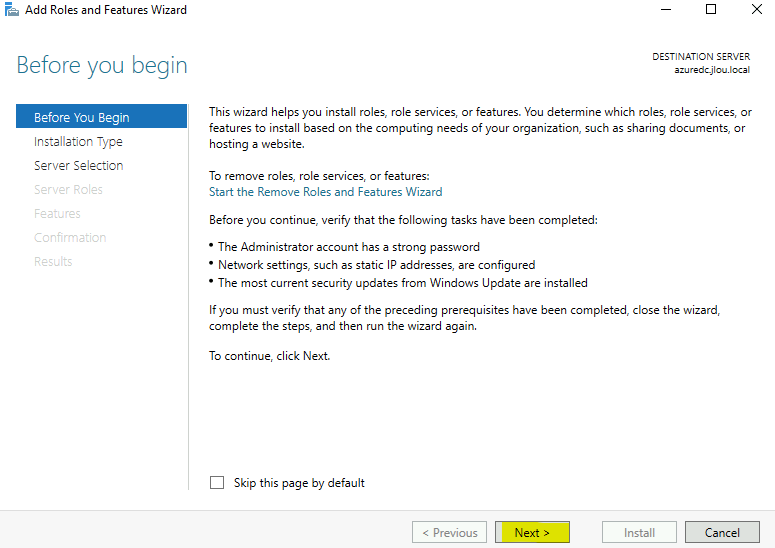

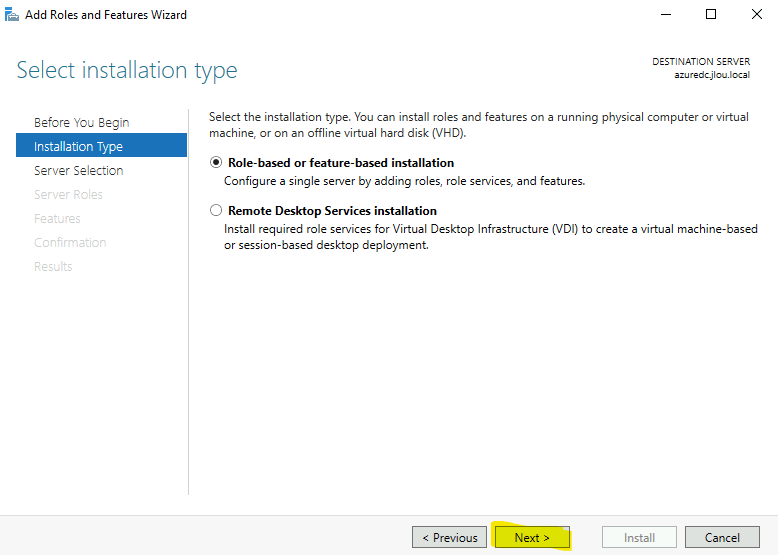

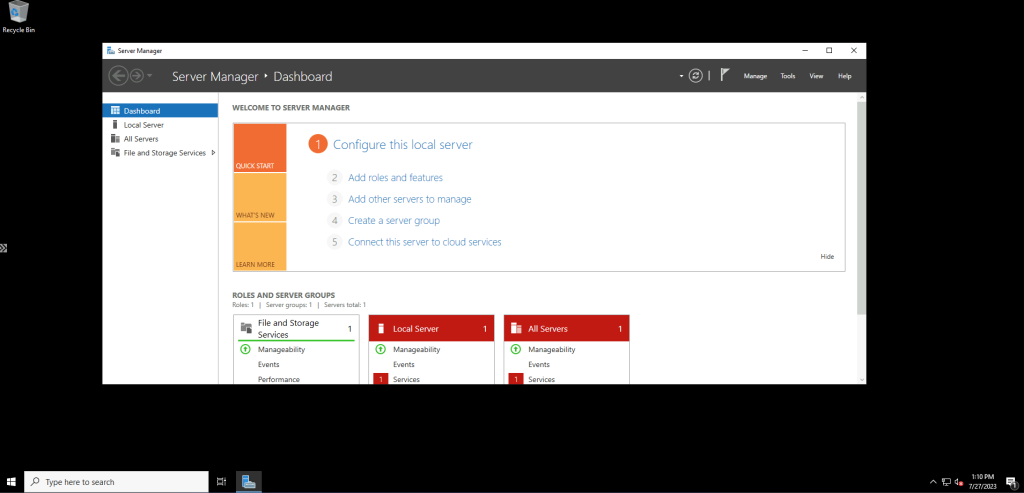

Une fois connecté sur votre machine virtuelle hôte (Hyper-V), ouvrez Windows PowerShell :

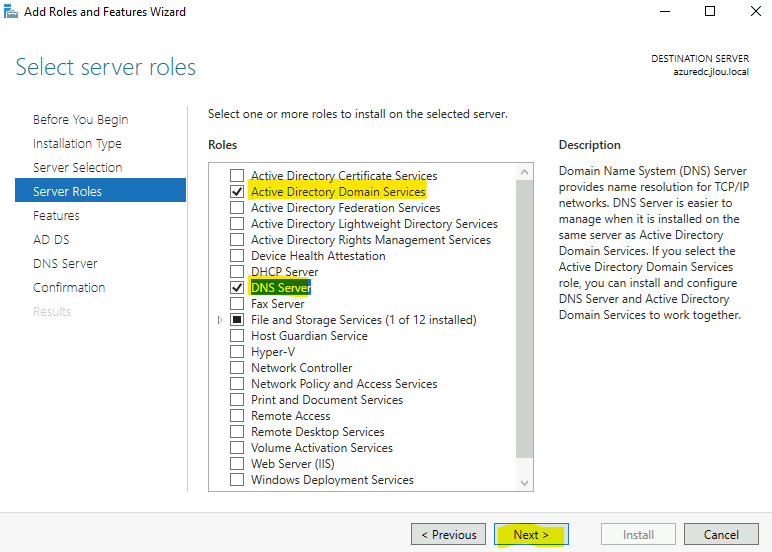

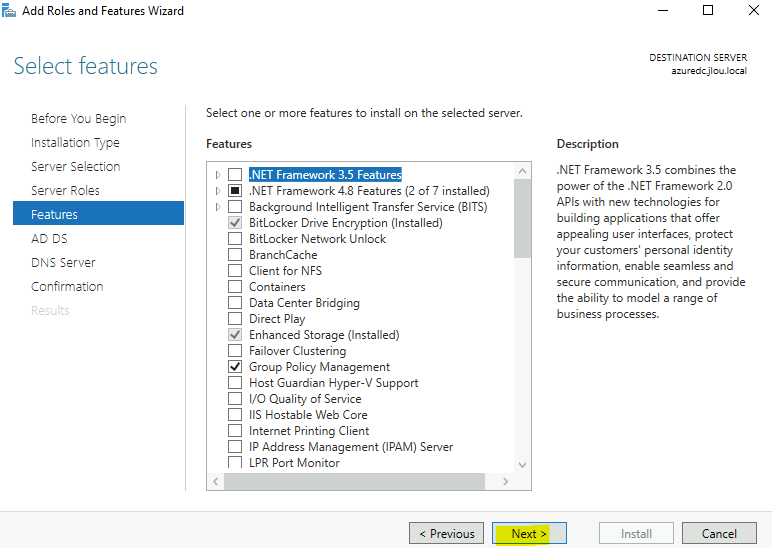

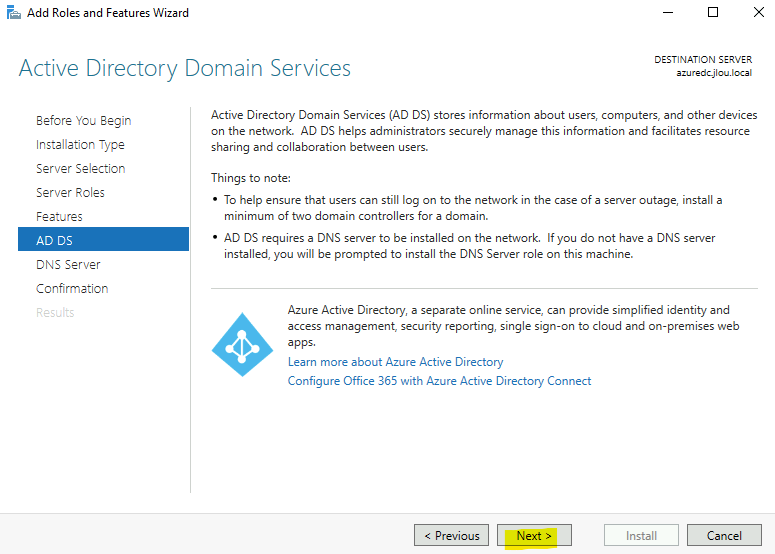

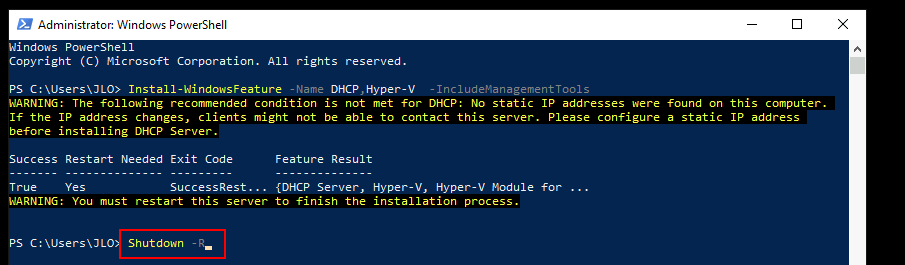

Exécutez la commande suivante pour installer les deux rôles suivants :

- Rôle DHCP

- Rôle Hyper-V

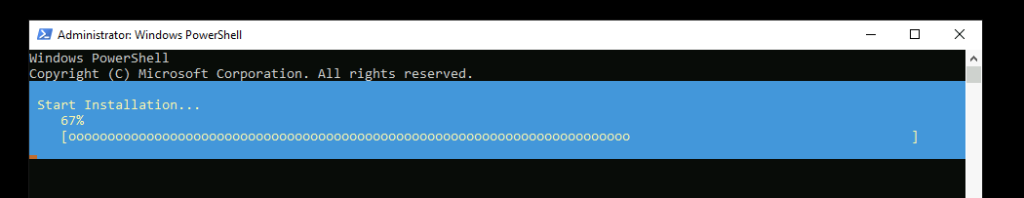

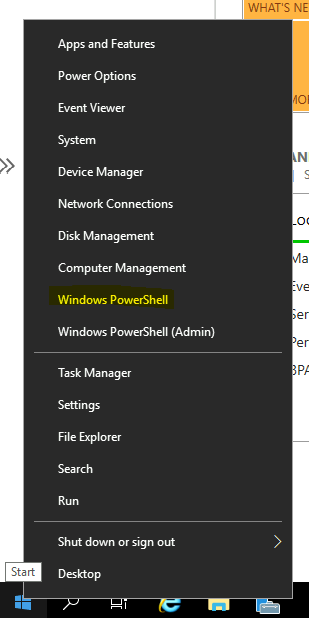

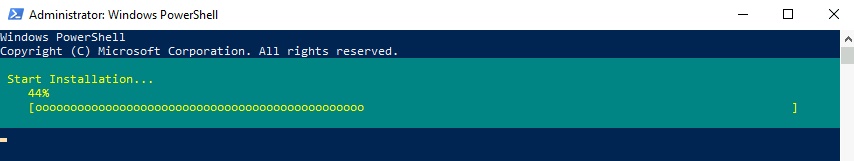

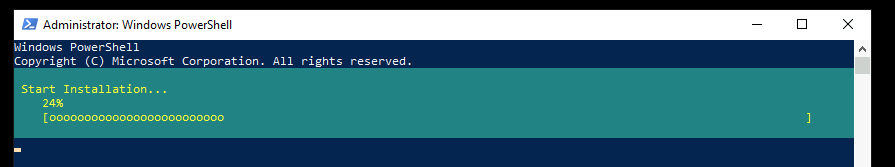

Install-WindowsFeature -Name DHCP,Hyper-V –IncludeManagementToolsAttendez environ une minute que l’installation des 2 rôles se termine :

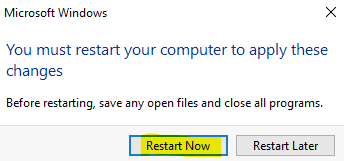

Lancez la commande suivante pour lancer un redémarrage immédiat de votre VM hôte (Hyper-V) :

Shutdown -R

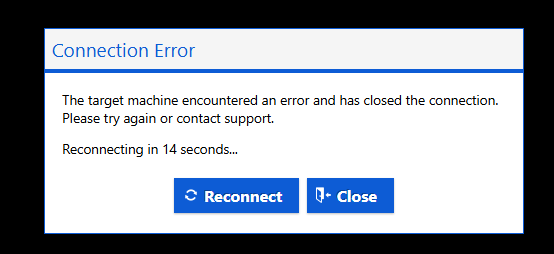

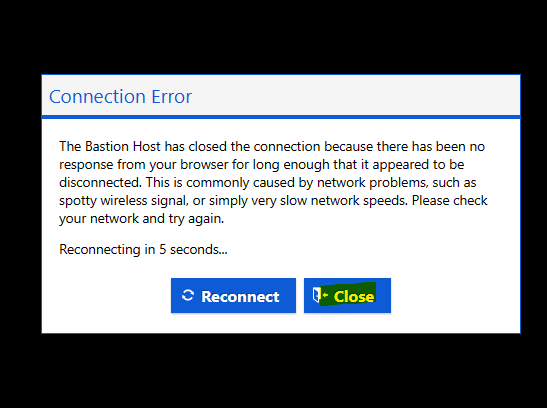

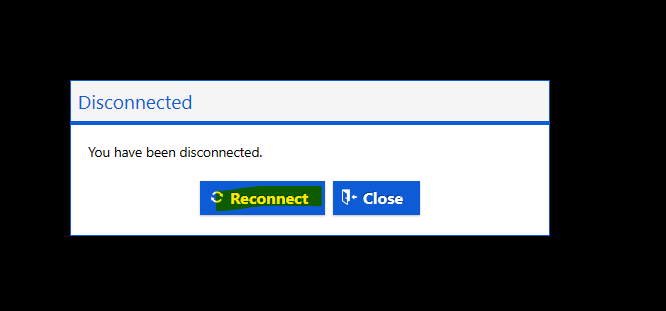

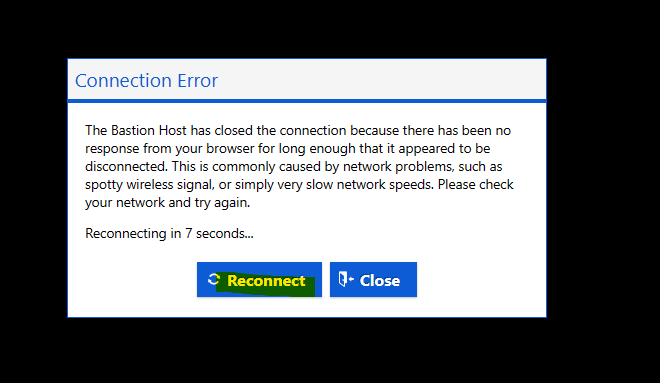

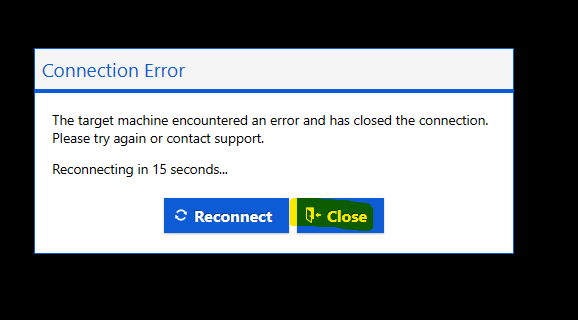

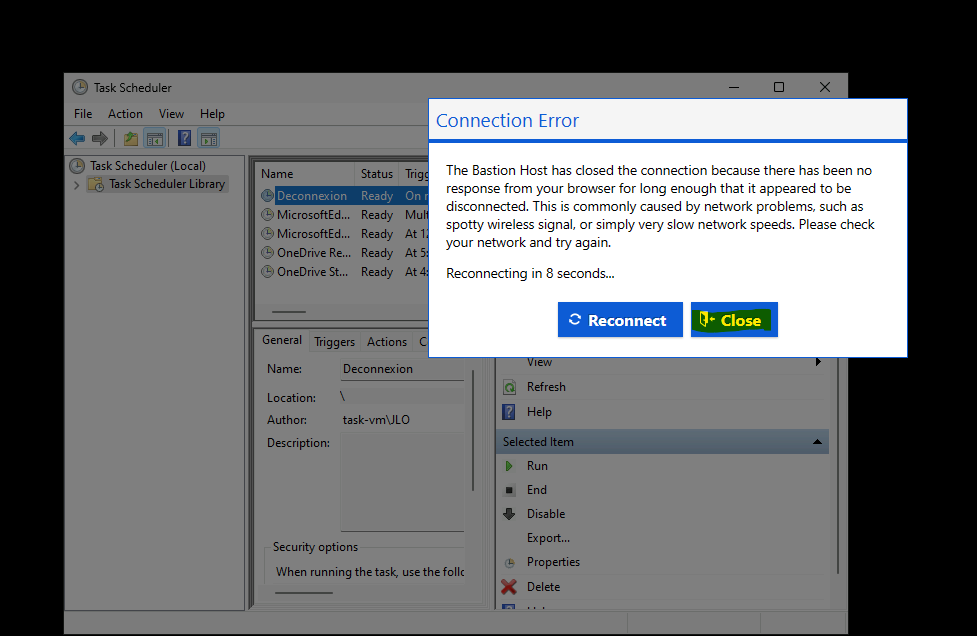

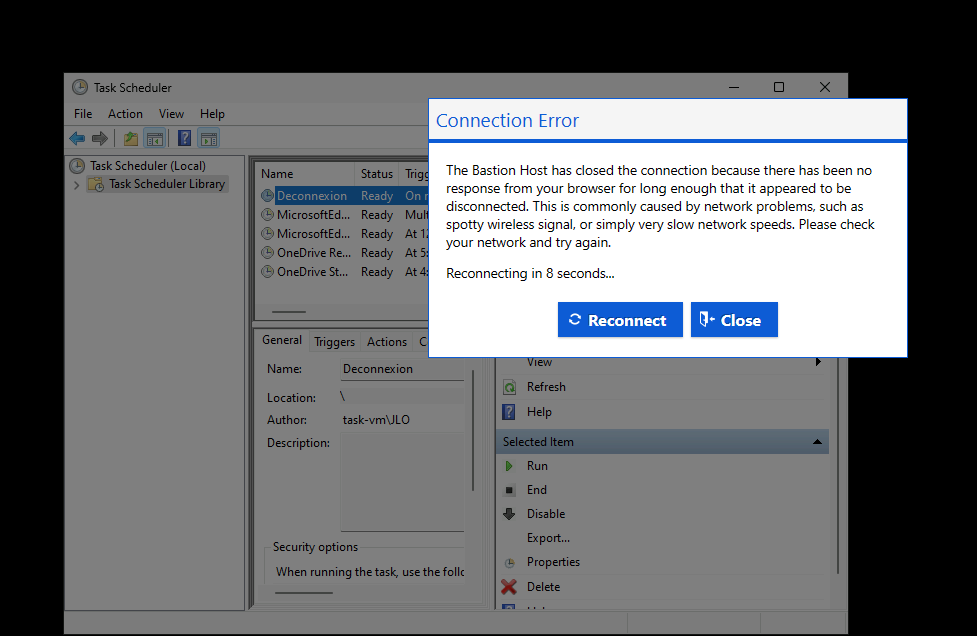

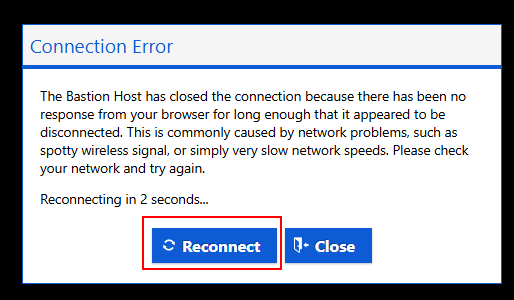

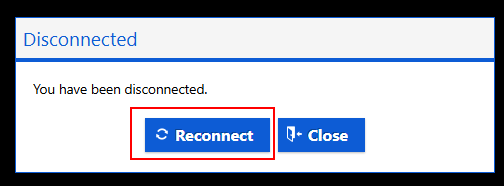

Attendez environ 30 secondes que le redémarrage se termine pour vous reconnecter à celle-ci, toujours via le service Azure Bastion :

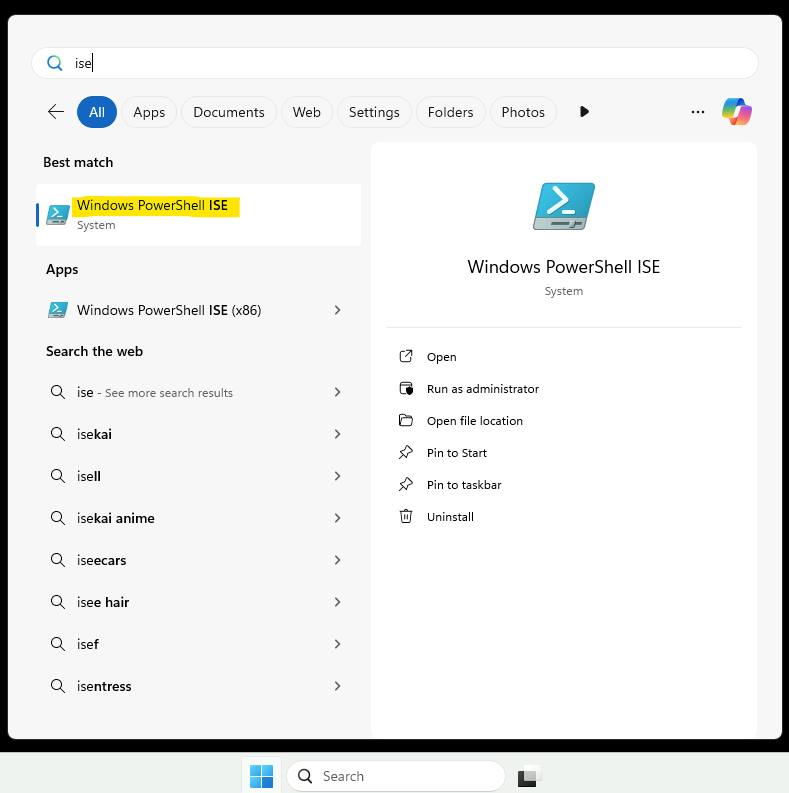

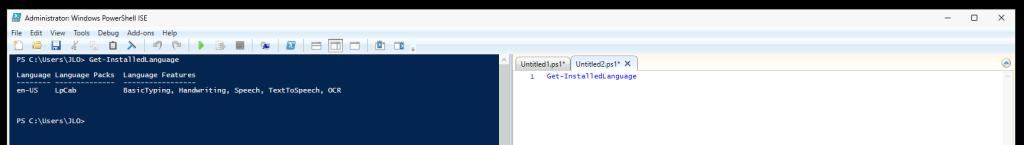

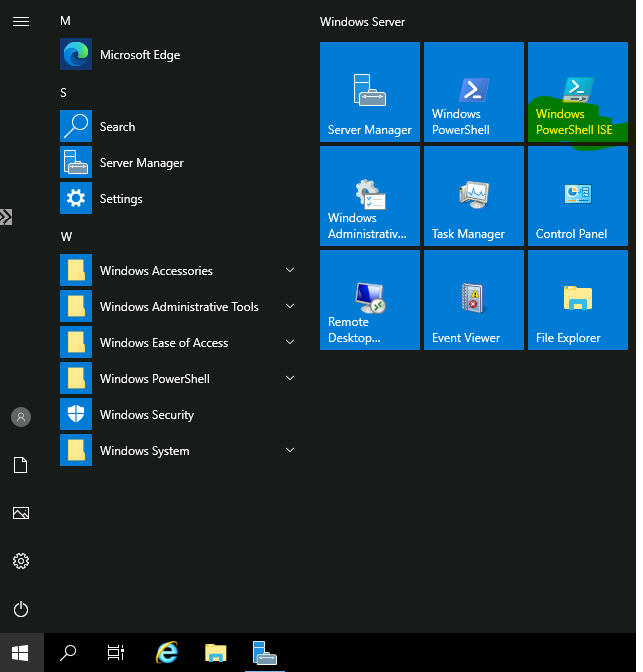

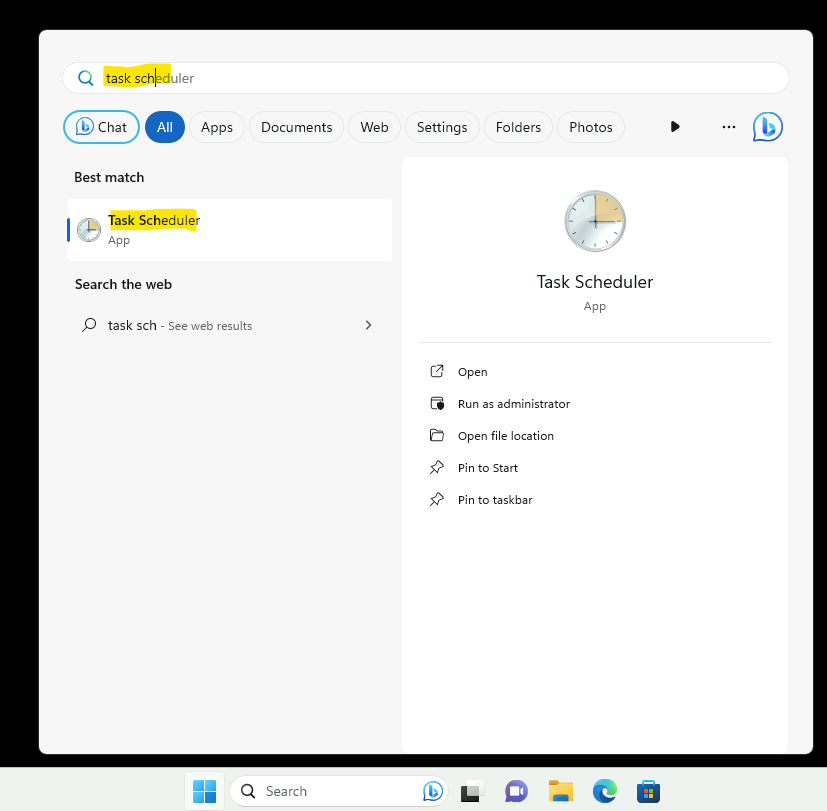

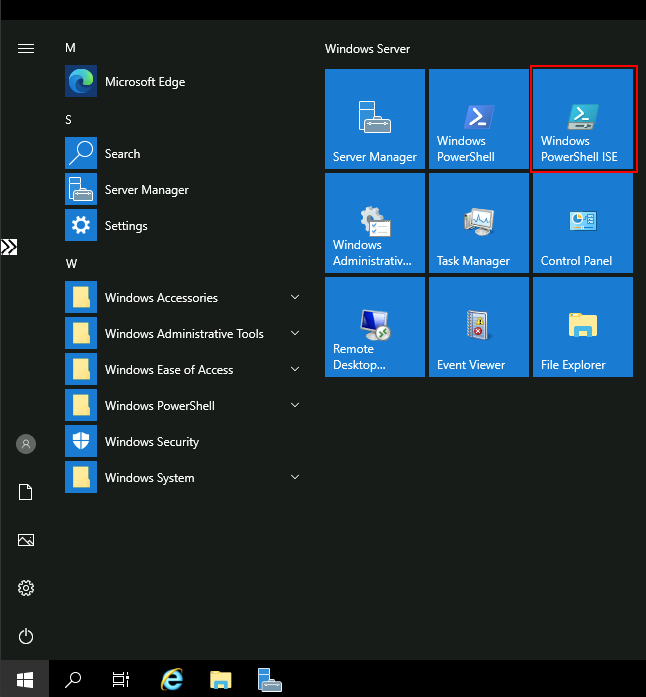

Une fois la session Bastion rouverte, ouvrez PowerShell en mode ISE :

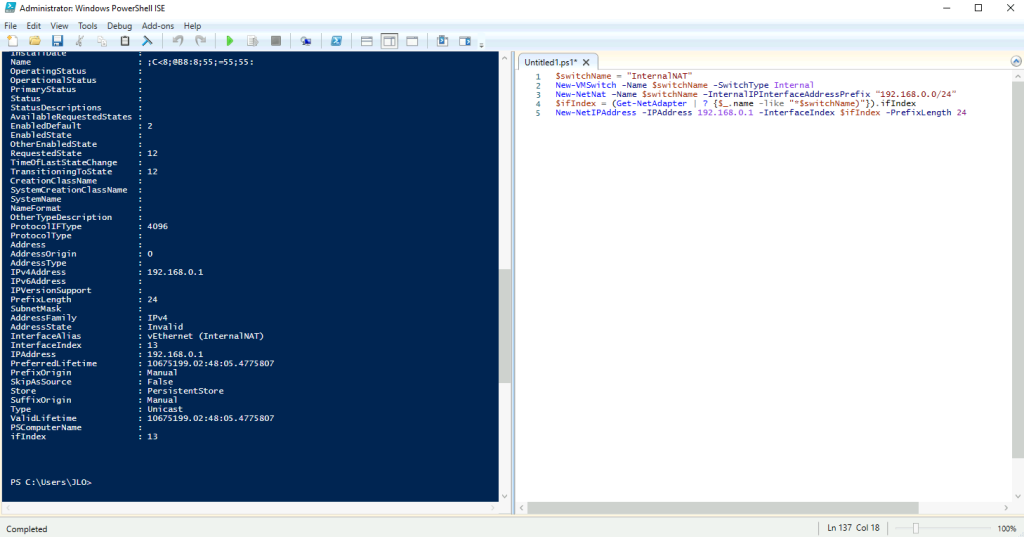

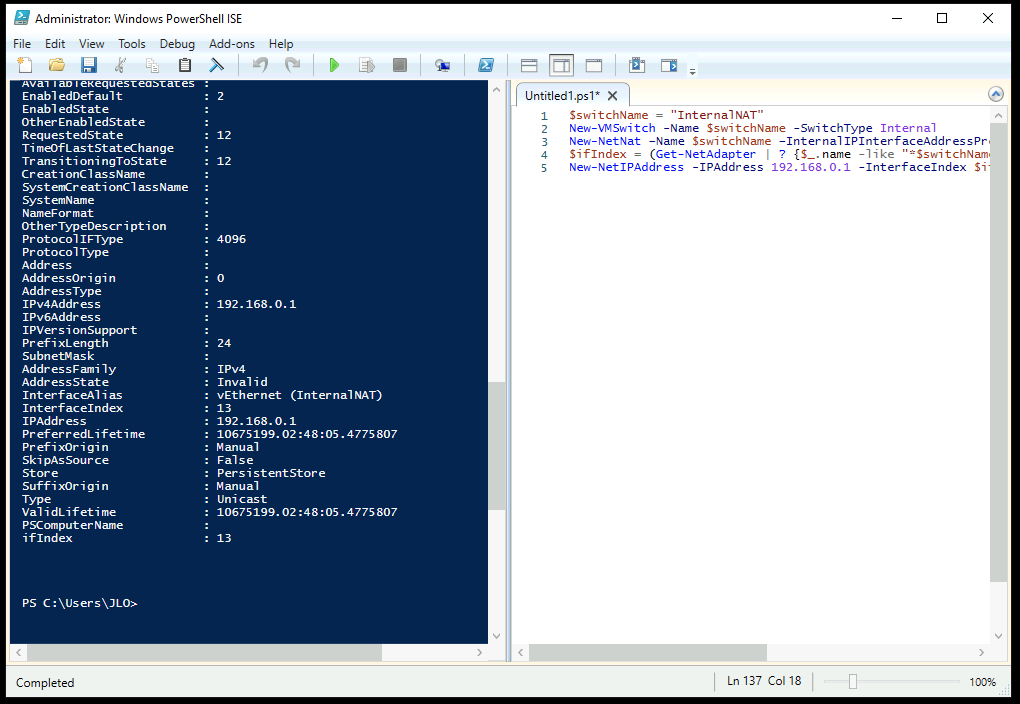

Lancez le script suivant afin de créer un switch virtuel dans Hyper-V de type interne :

$switchName = "InternalNAT"

New-VMSwitch -Name $switchName -SwitchType Internal

New-NetNat –Name $switchName –InternalIPInterfaceAddressPrefix “192.168.0.0/24”

$ifIndex = (Get-NetAdapter | ? {$_.name -like "*$switchName)"}).ifIndex

New-NetIPAddress -IPAddress 192.168.0.1 -InterfaceIndex $ifIndex -PrefixLength 24

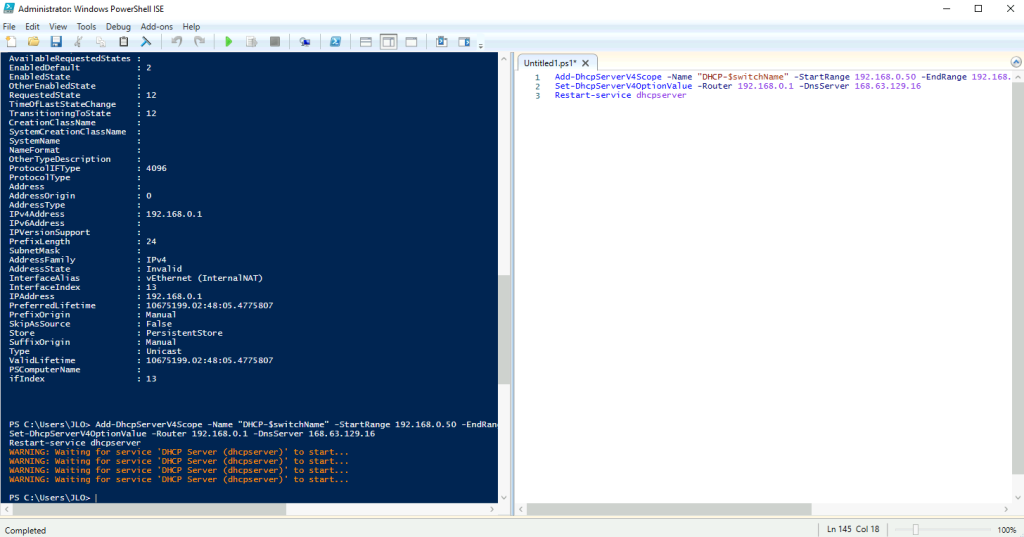

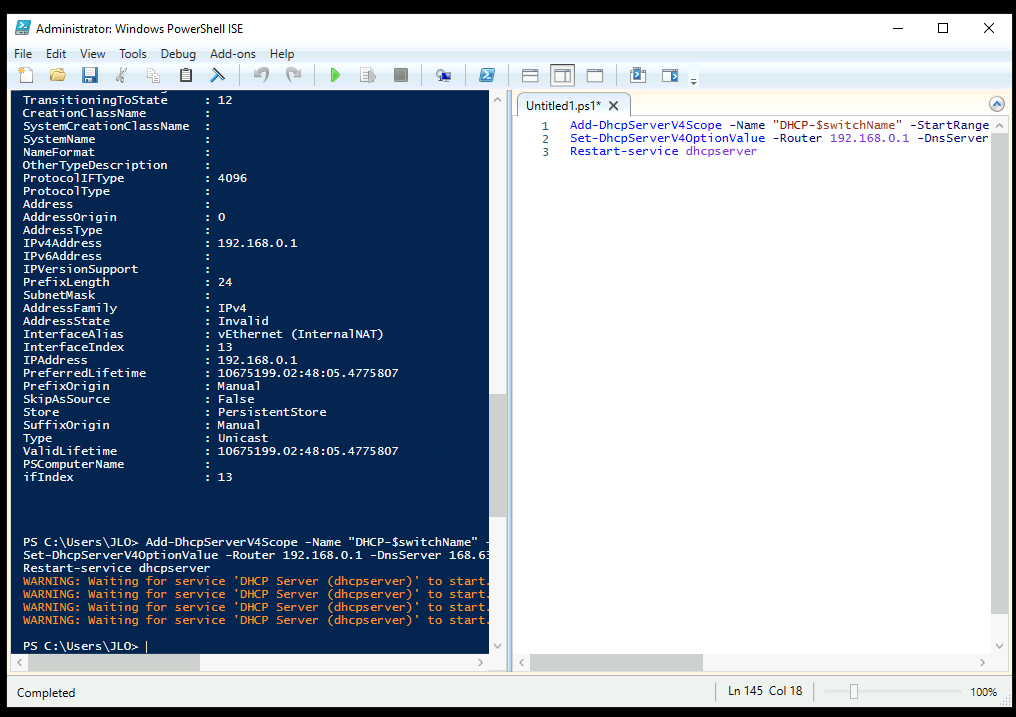

Lancez le script suivant afin de configurer un périmètre DHCP avec une règle de routage, couplé au serveur DNS d’Azure :

Add-DhcpServerV4Scope -Name "DHCP-$switchName" -StartRange 192.168.0.50 -EndRange 192.168.0.100 -SubnetMask 255.255.255.0

Set-DhcpServerV4OptionValue -Router 192.168.0.1 -DnsServer 168.63.129.16

Restart-service dhcpserver

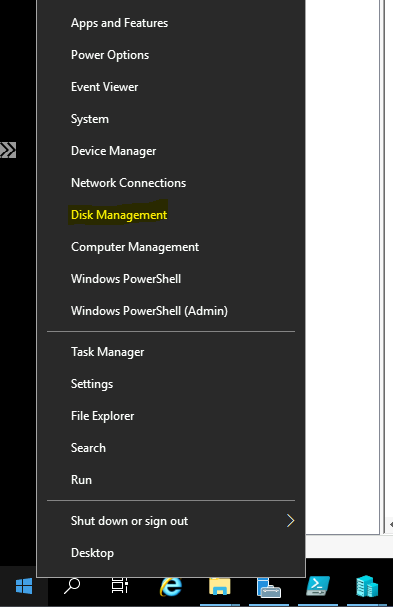

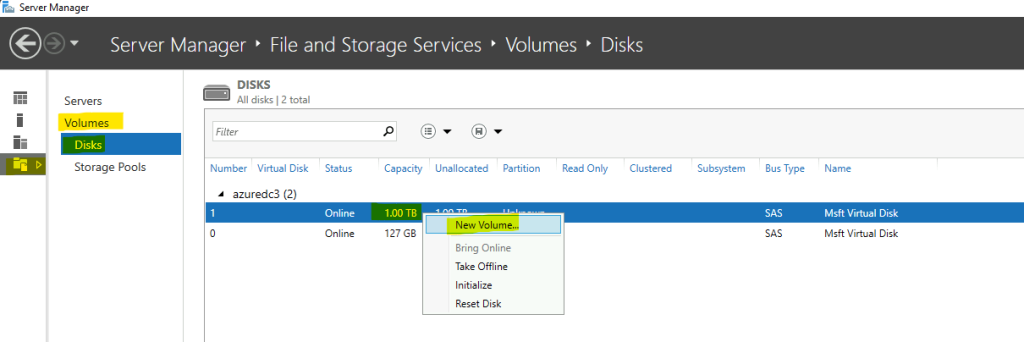

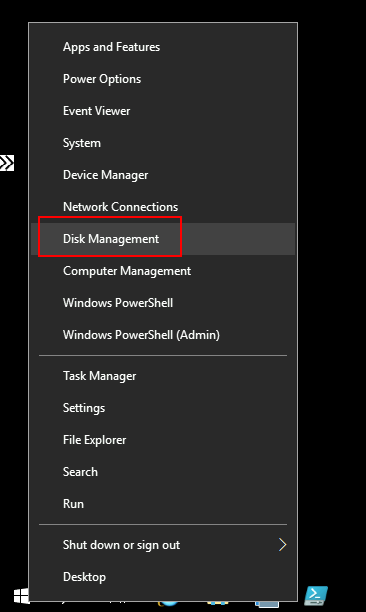

Ouvrez le Gestionnaire de disques depuis le menu démarrer afin de configurer le disque de données ajouté sur votre VM hôte (Hyper-V) :

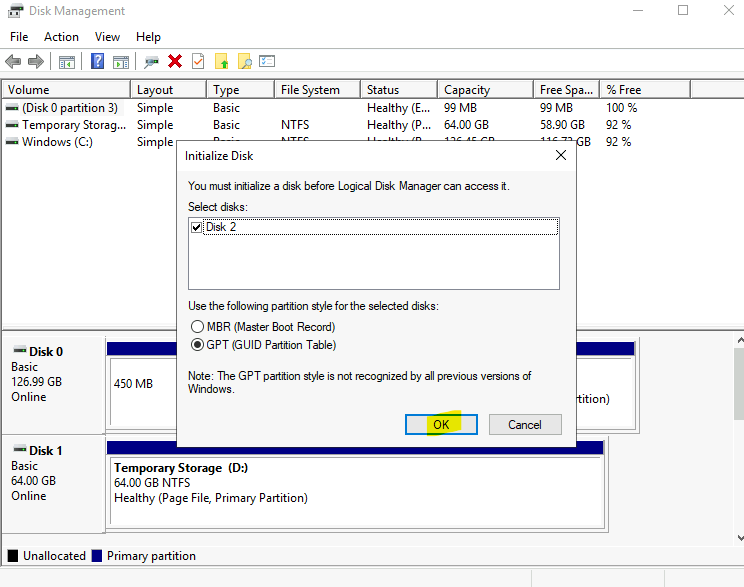

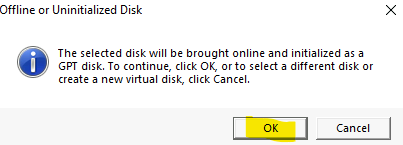

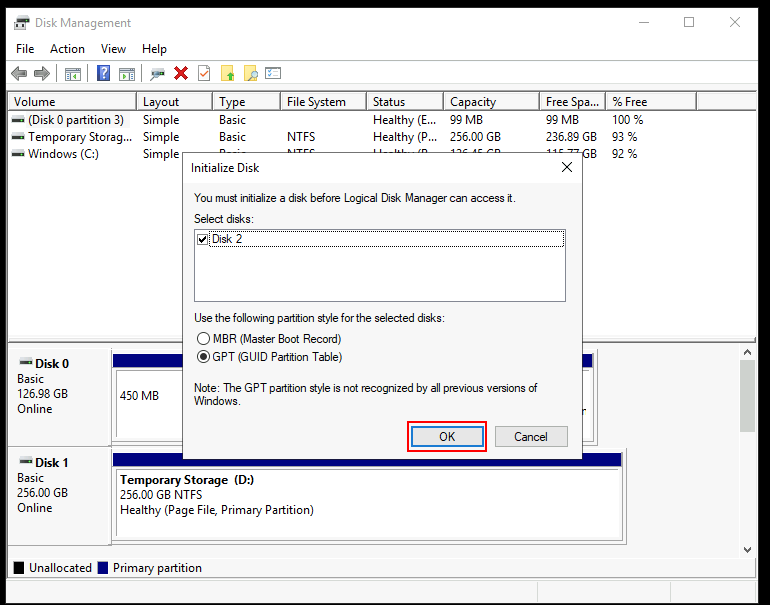

Dès l’ouverture du Gestionnaire de disques, cliquez sur OK pour démarrer l’initialisation du disque de données :

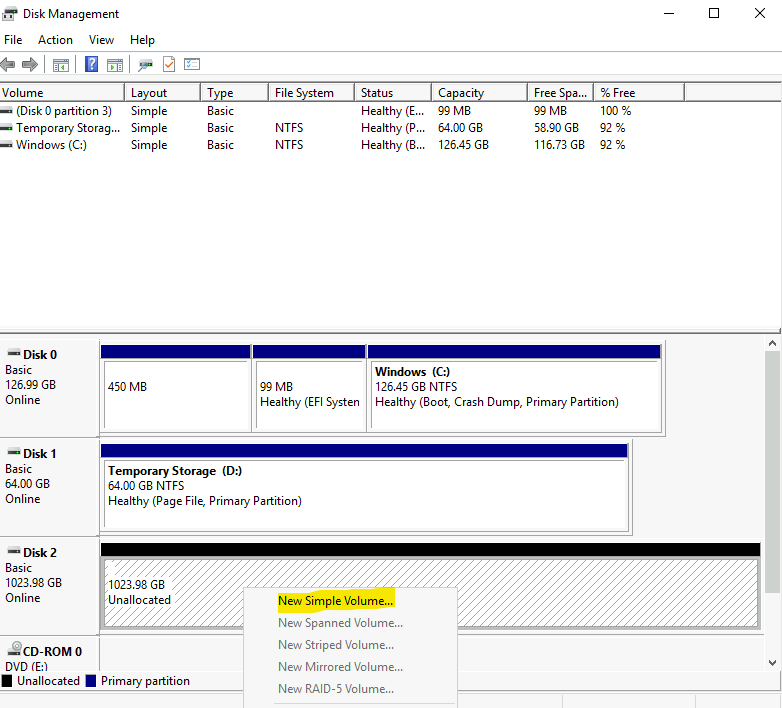

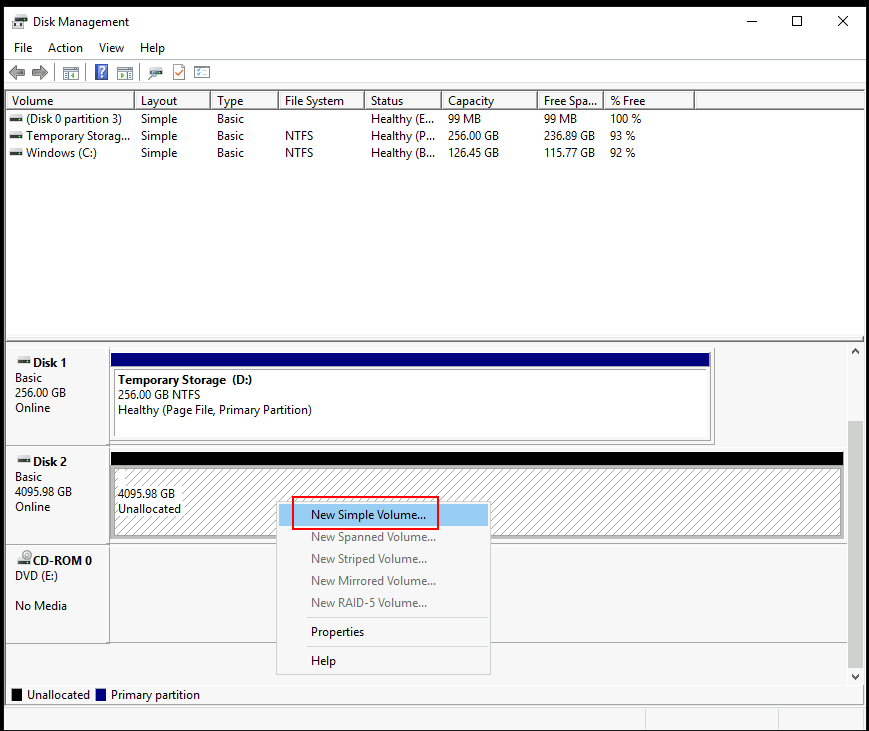

Sur celui-ci, créez un nouveau volume :

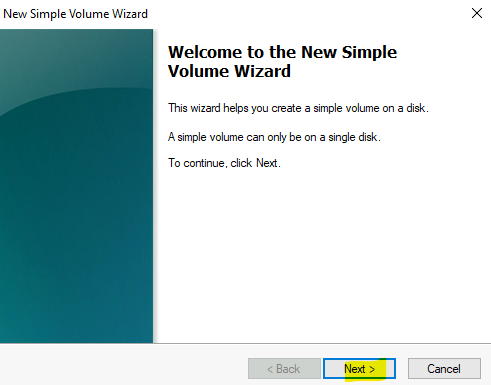

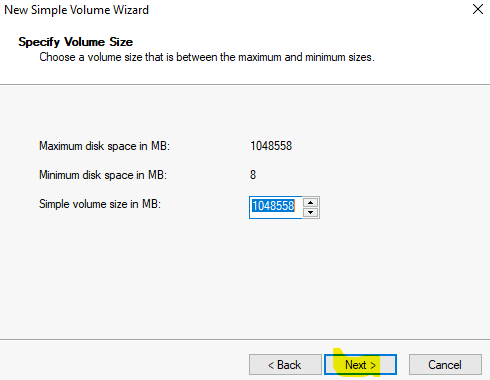

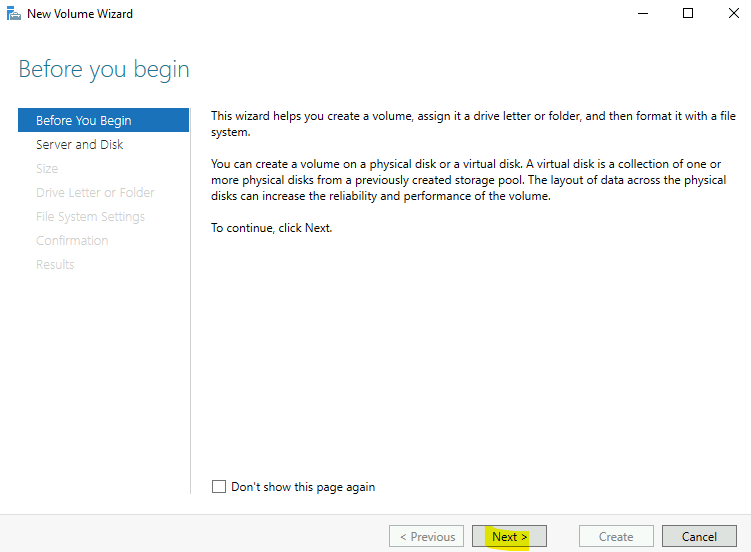

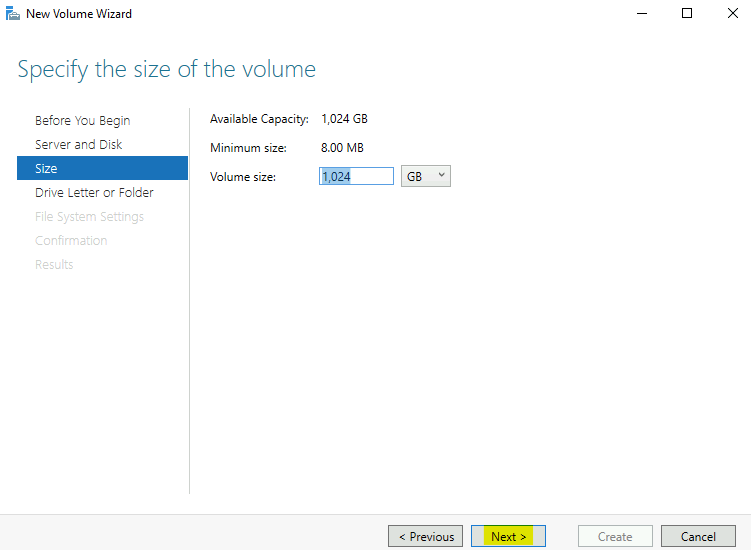

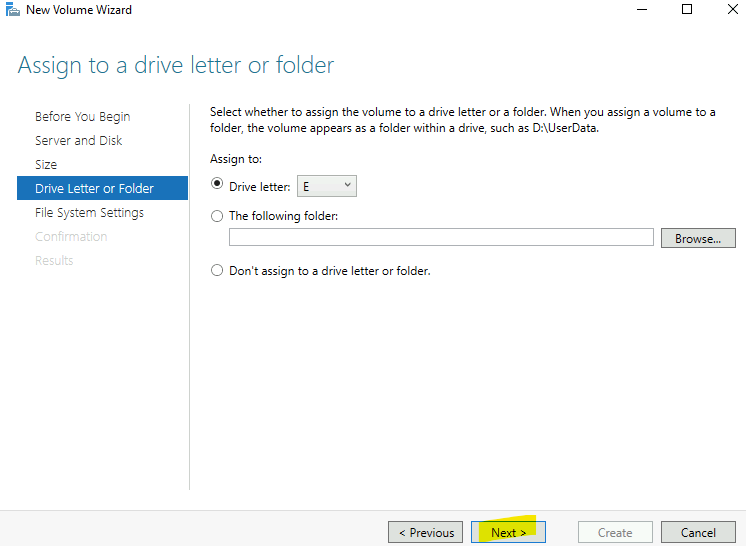

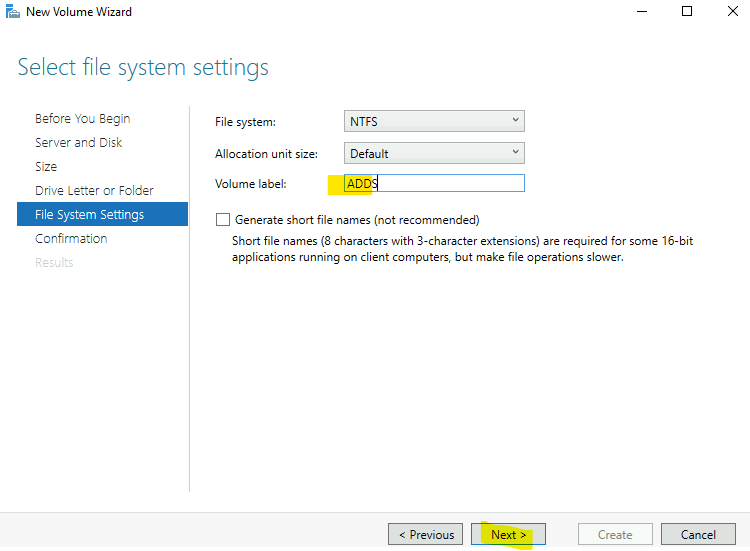

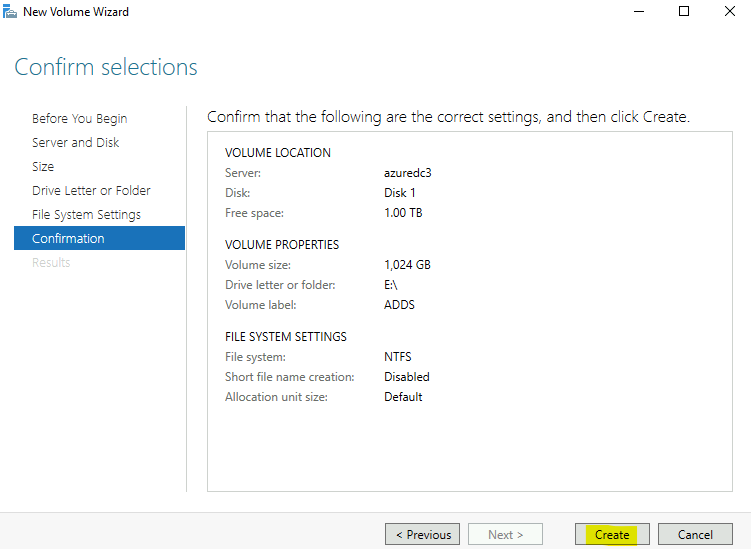

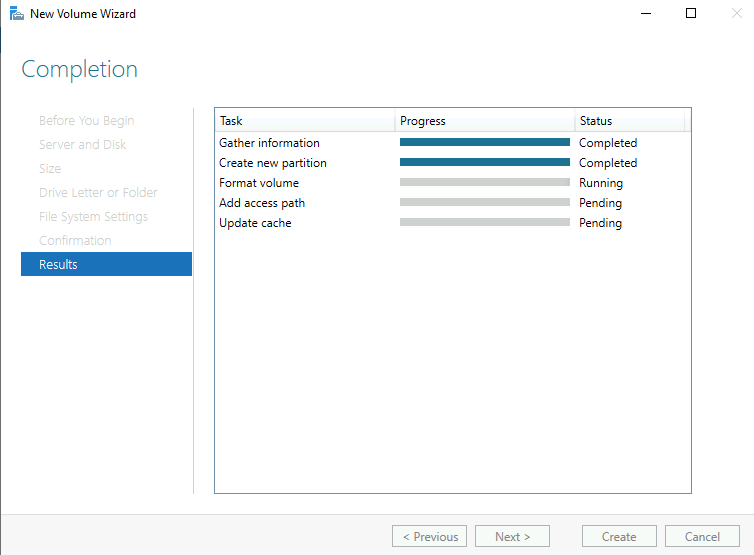

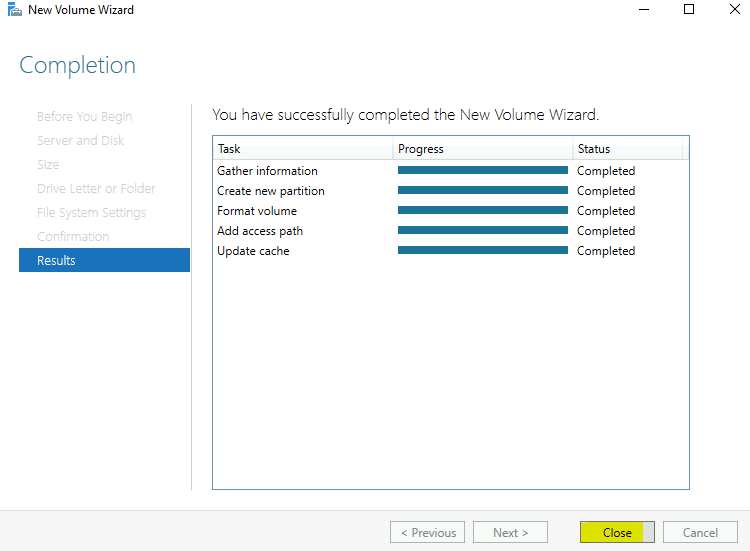

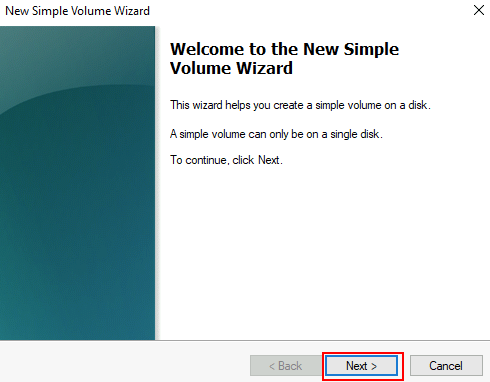

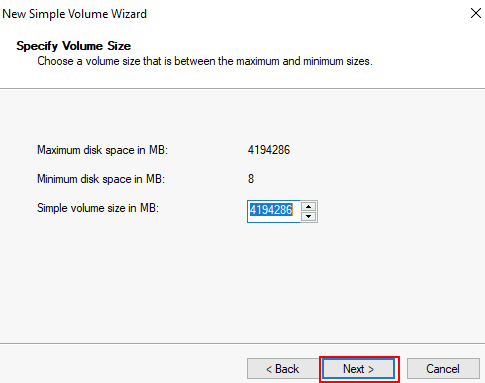

Cliquez sur Suivant :

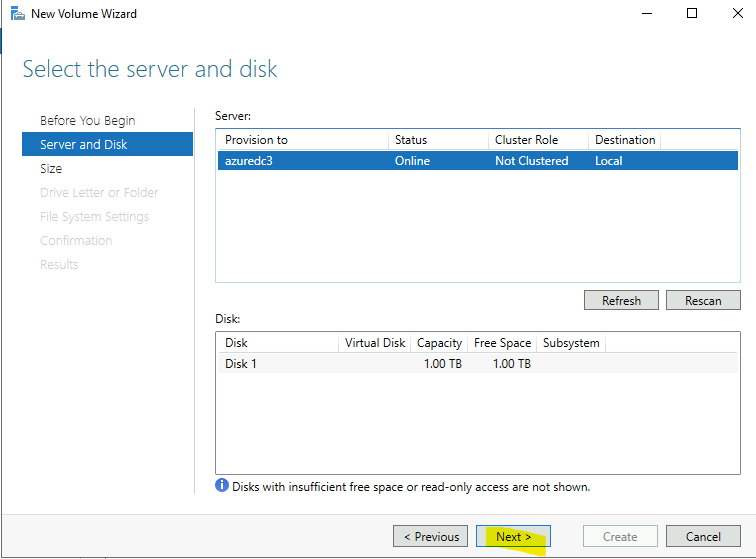

Cliquez sur Suivant :

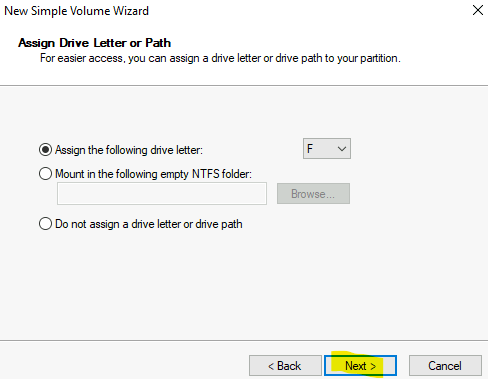

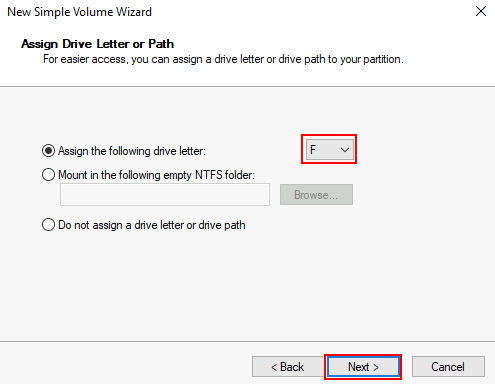

Cliquez sur Suivant :

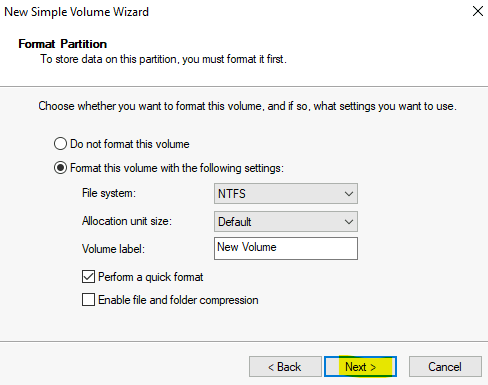

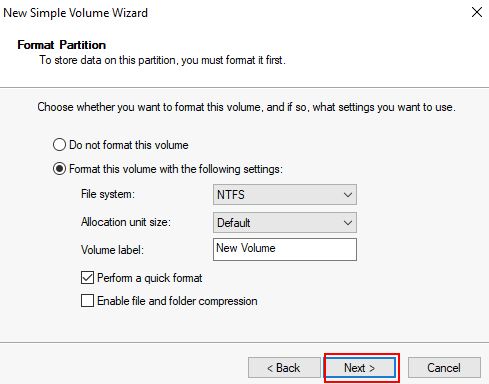

Cliquez sur Suivant :

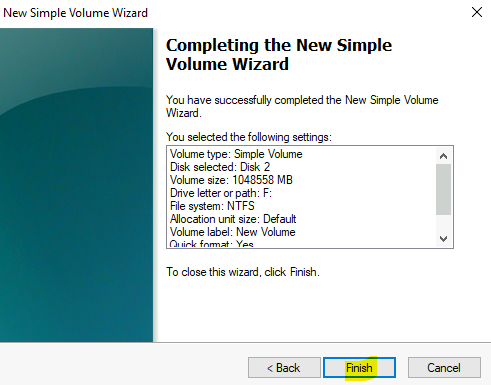

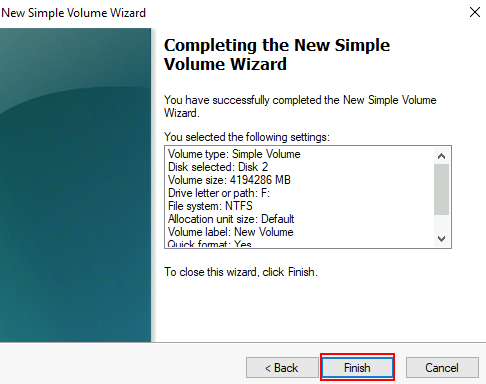

Cliquez sur Terminer :

L’environnement Hyper-V est maintenant en place. Nous allons maintenant pouvoir créer ensemble une ou plusieurs machines virtuelles invitées.

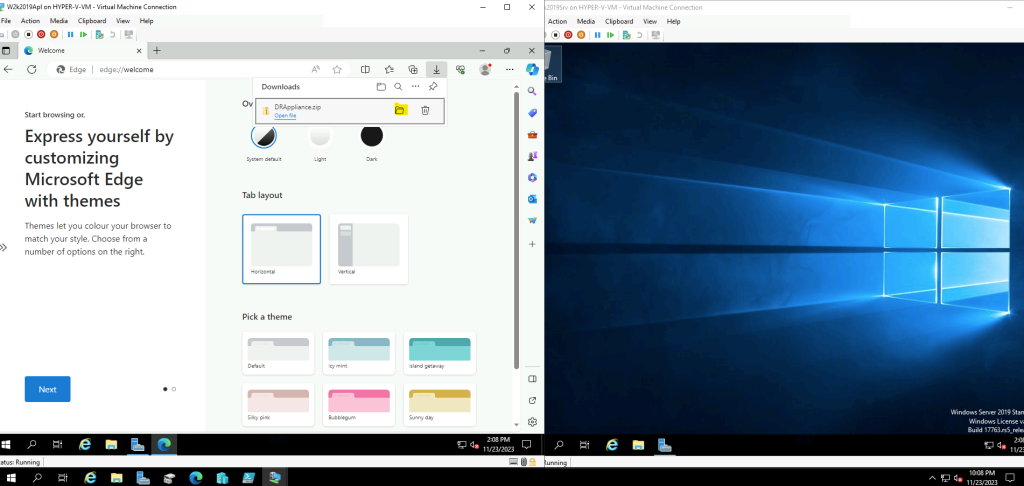

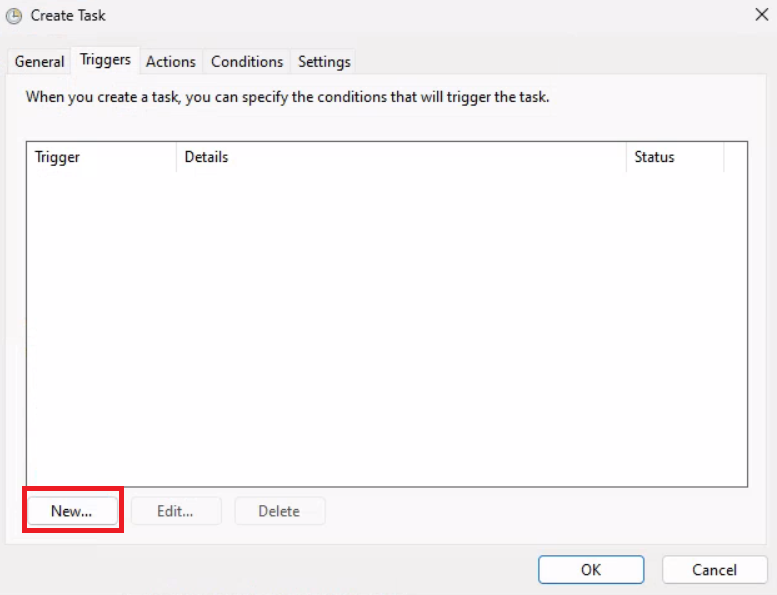

Etape II – Création de la machine virtuelle invitée :

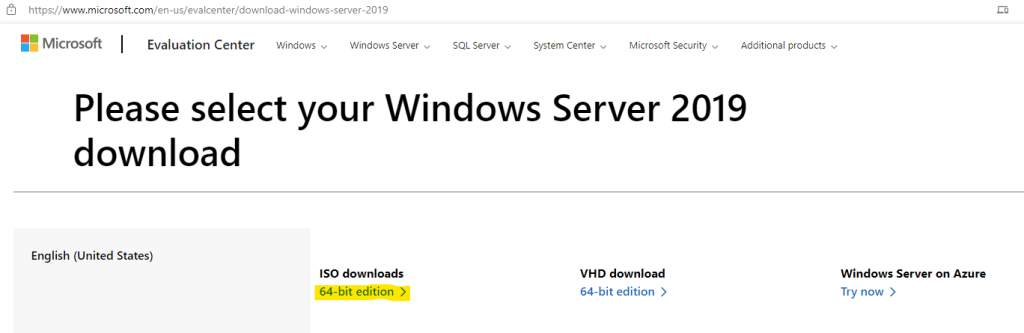

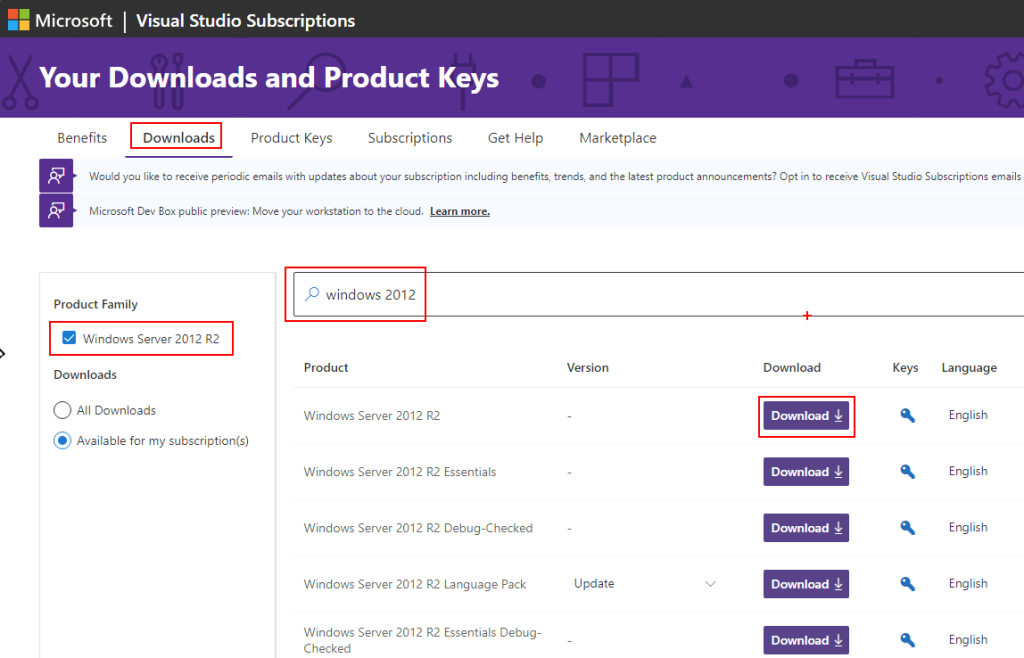

Pour cela, il est nécessaire de récupérer l’image au format ISO afin de créer la machine virtuelle invitée, puis d’y installer l’OS. Pour ma part, je suis passé par mon abonnement Visual Studio :

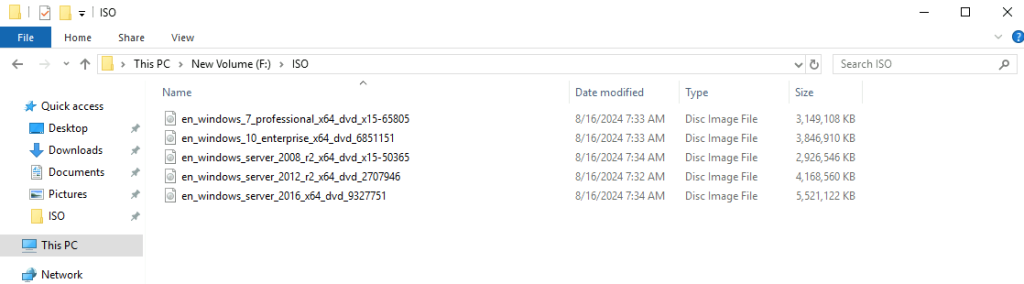

Stockez le fichier ISO sur le disque F de votre VM hôte (Hyper-V) :

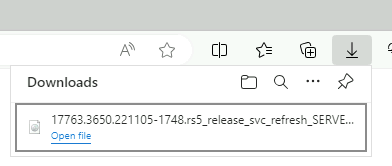

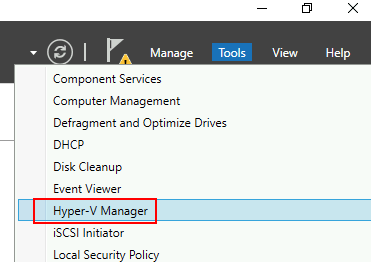

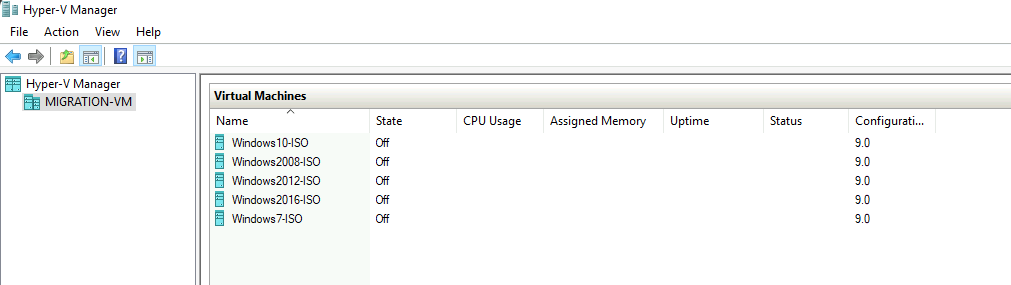

Depuis votre VM hôte (Hyper-V), ouvrez votre console Hyper-V Manager :

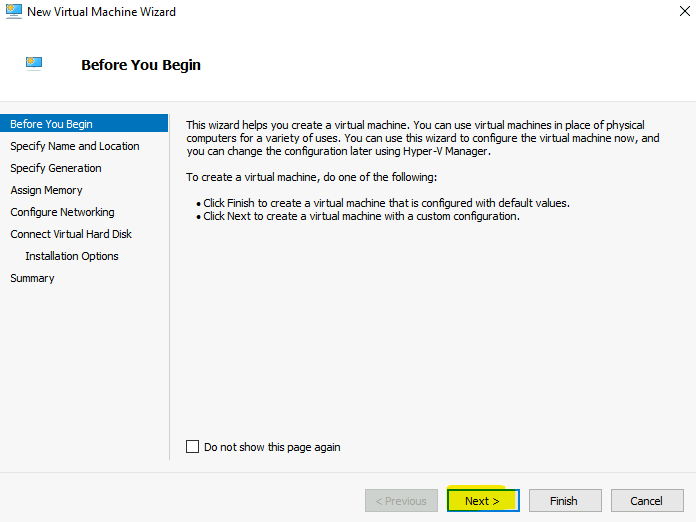

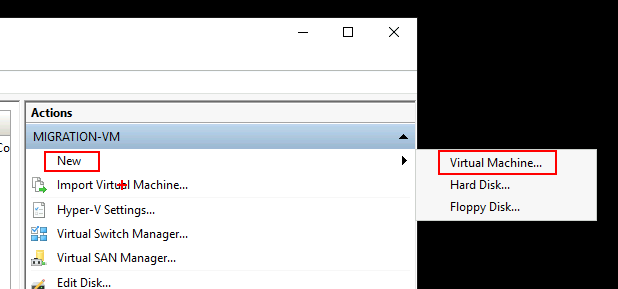

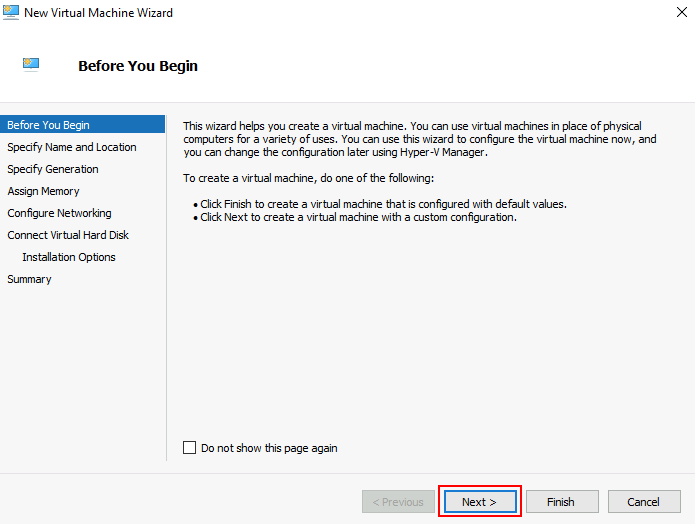

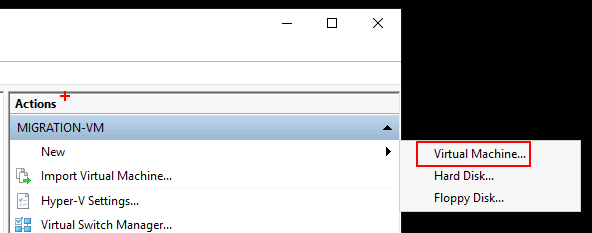

Cliquez-ici pour créer votre machine virtuelle invitée :

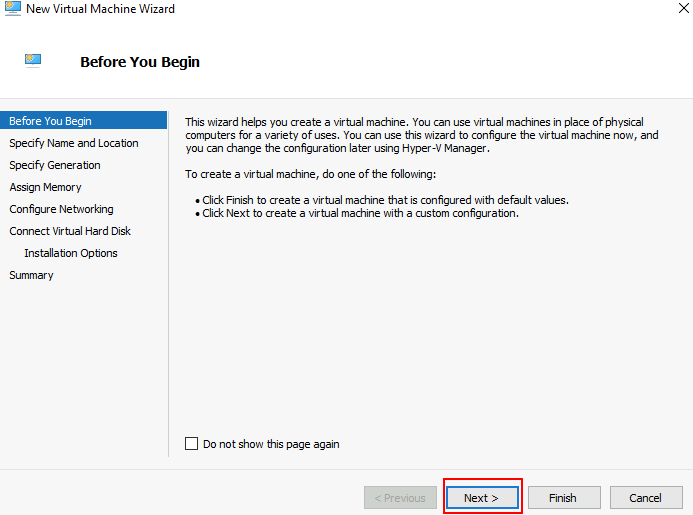

Cliquez sur Suivant :

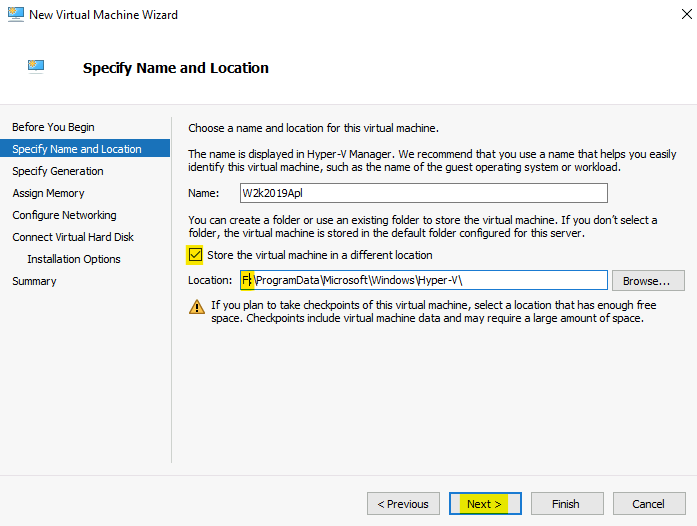

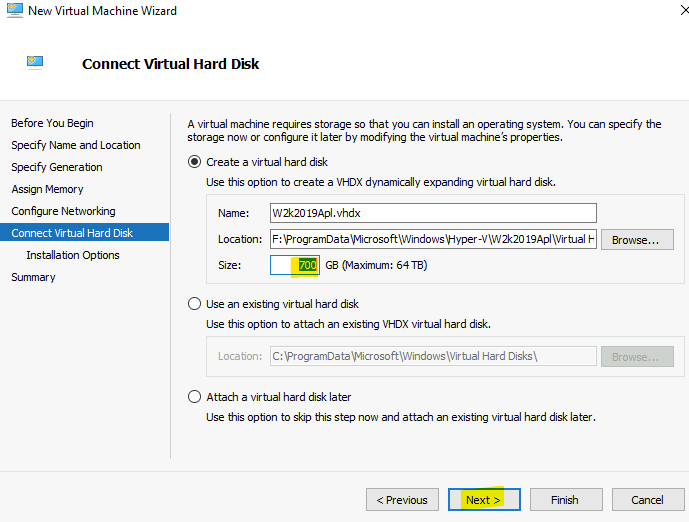

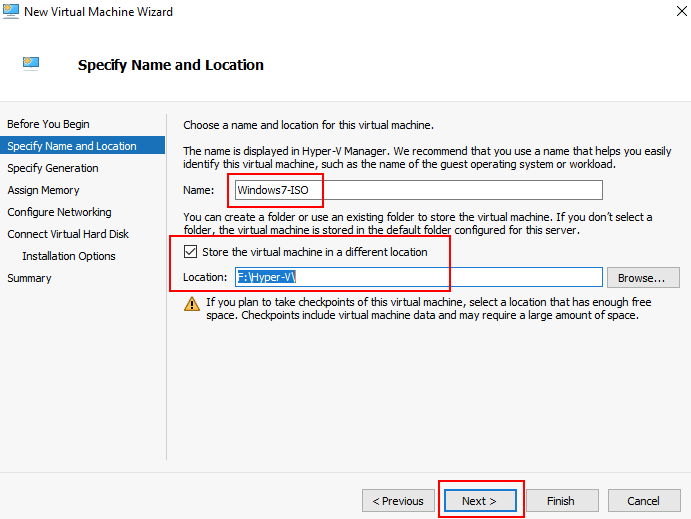

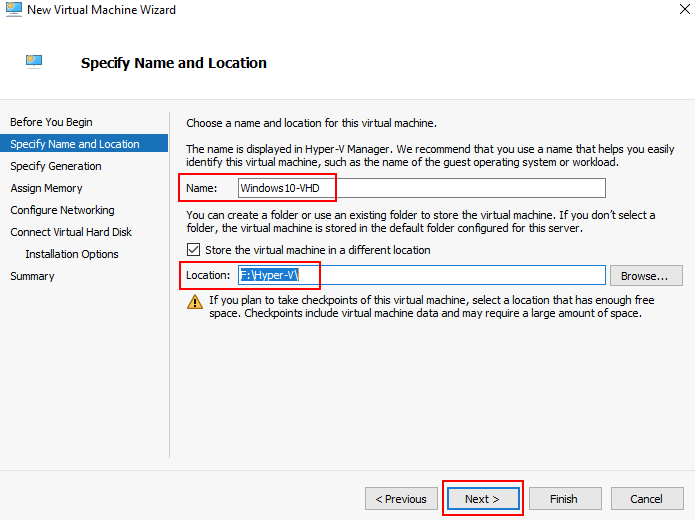

Modifier les informations suivantes pour pointer vers le nouveau lecteur créé sur la VM hôte (Hyper-V), puis cliquez sur Suivant :

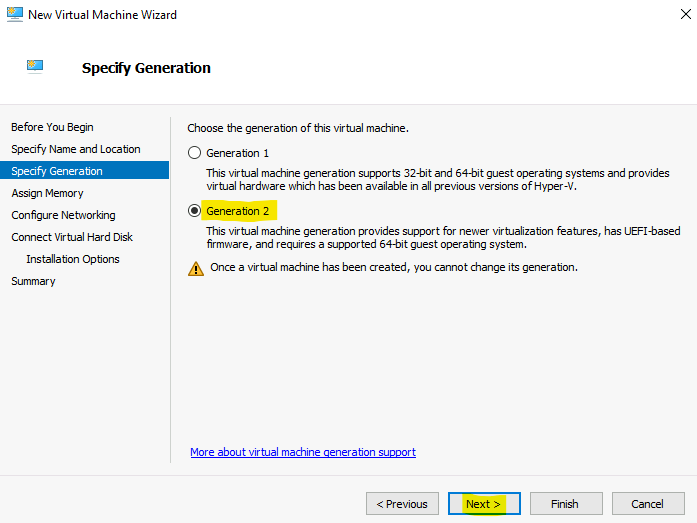

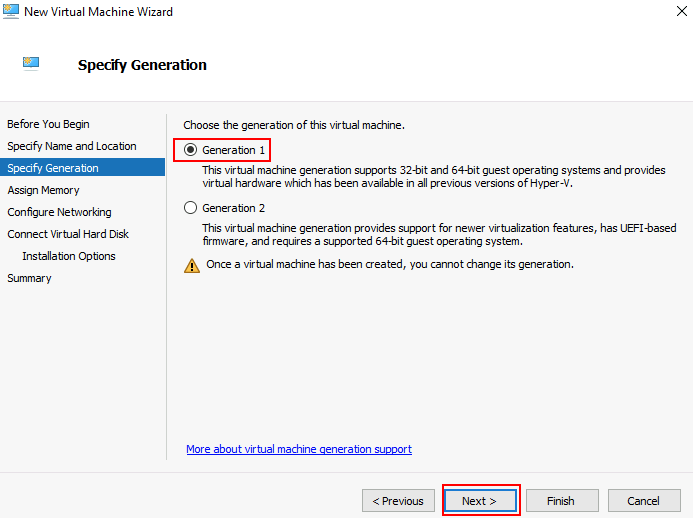

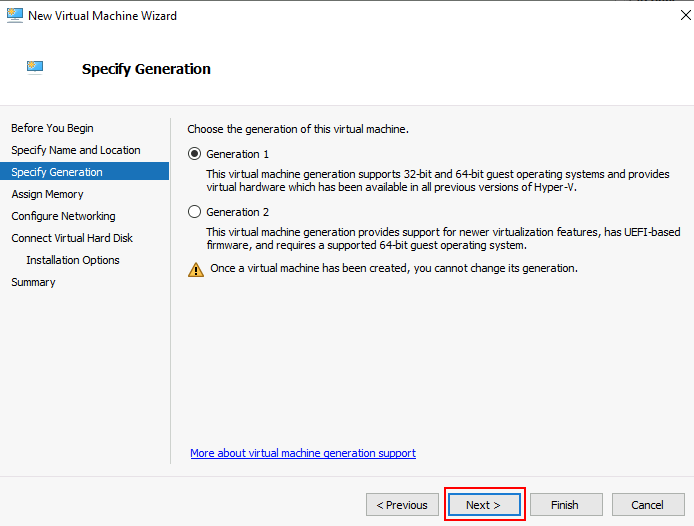

Choisissez Génération 1 :

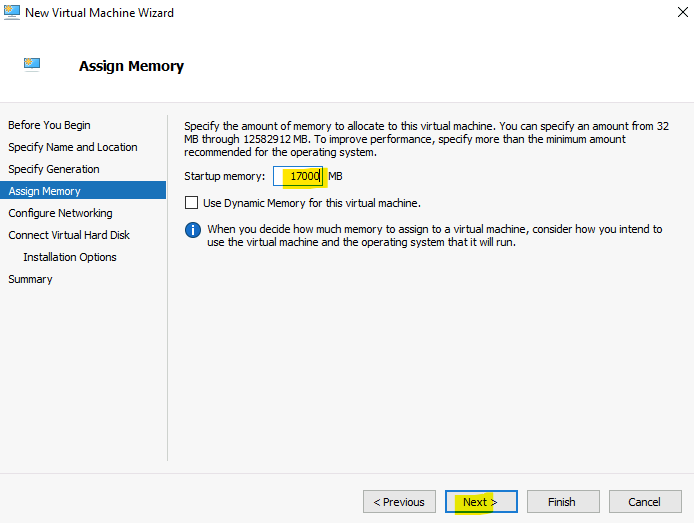

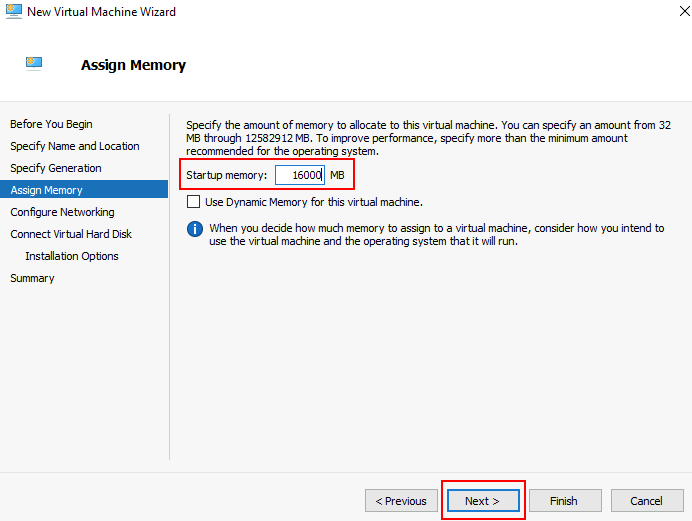

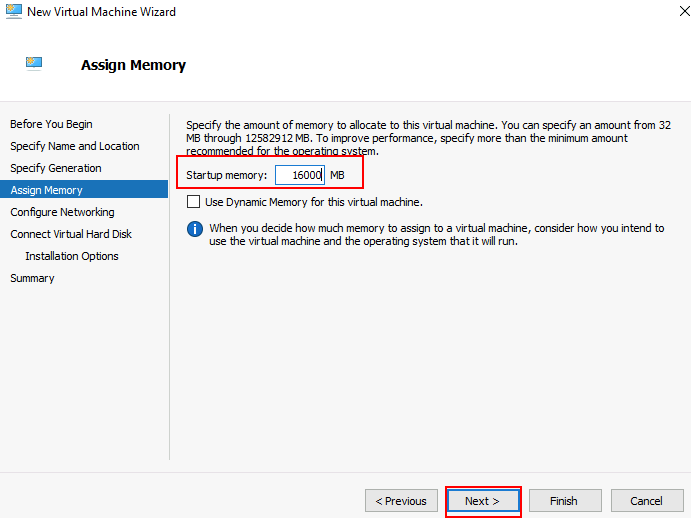

Modifier la taille de la mémoire vive allouée à la VM invitée, puis cliquez sur Suivant :

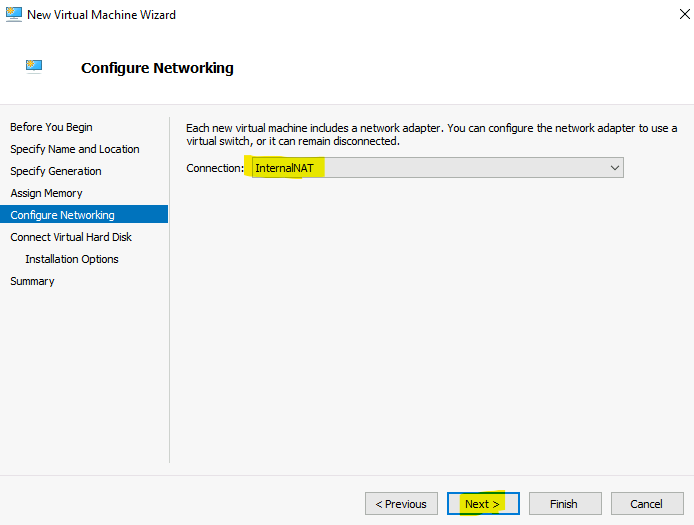

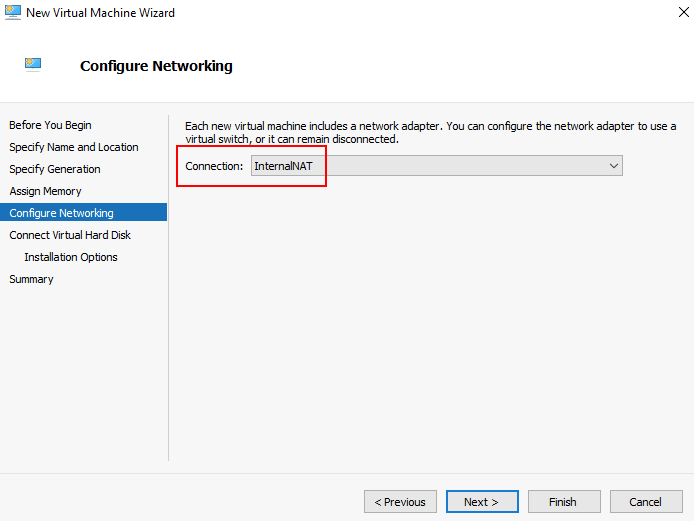

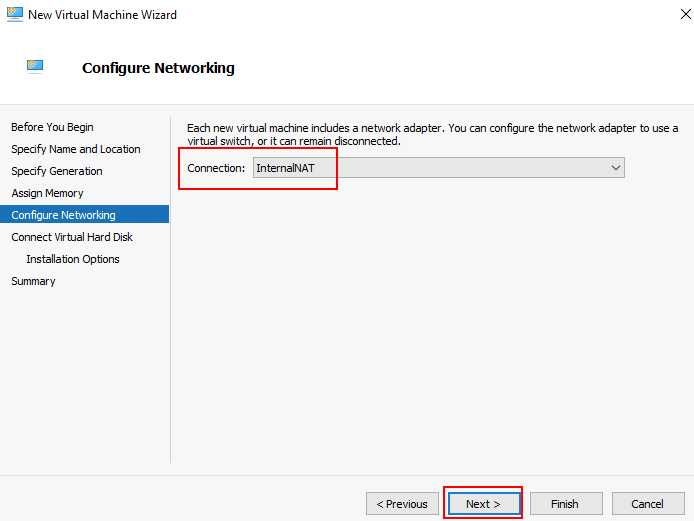

Utilisez le switch créé précédemment, puis cliquez sur Suivant :

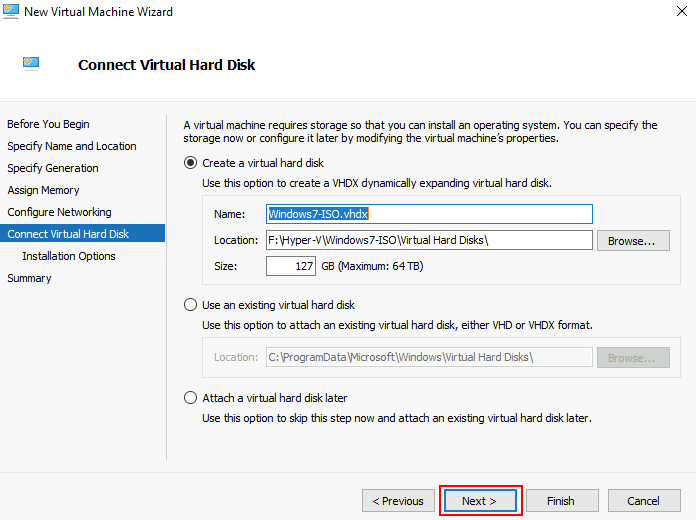

Cliquez sur Suivant :

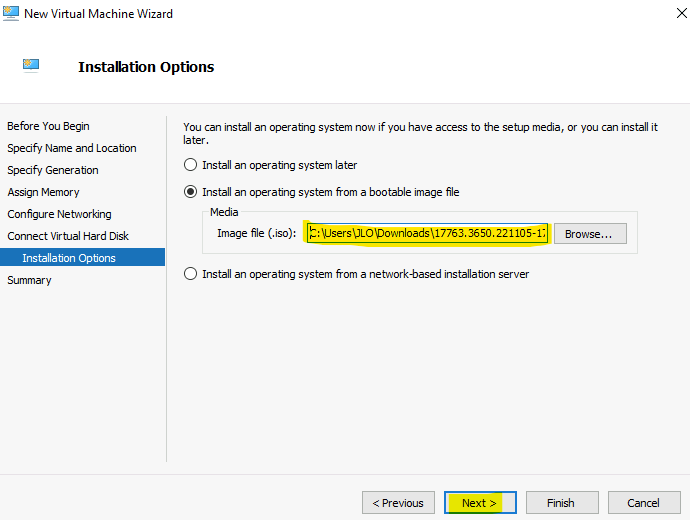

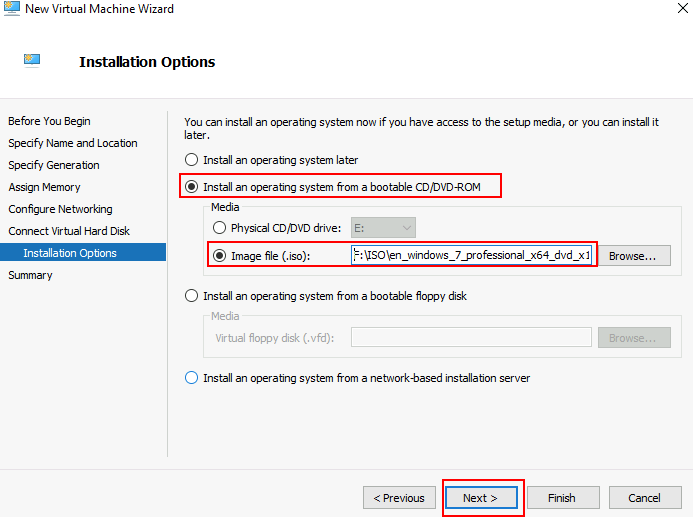

Utilisez le fichier ISO téléchargé précédemment, puis cliquez sur Suivant :

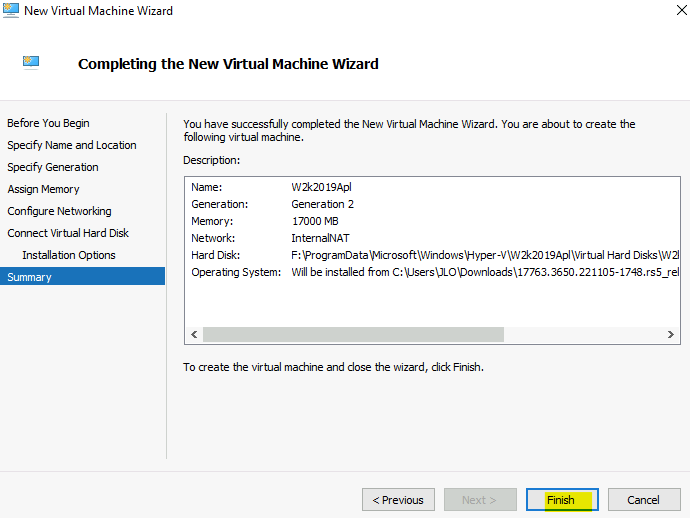

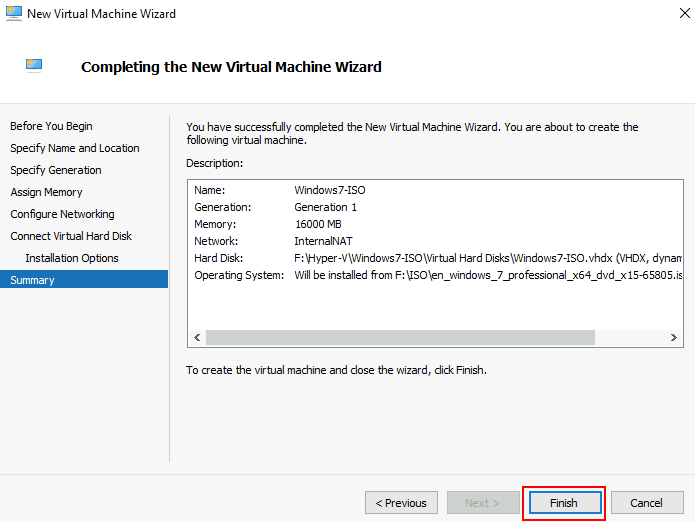

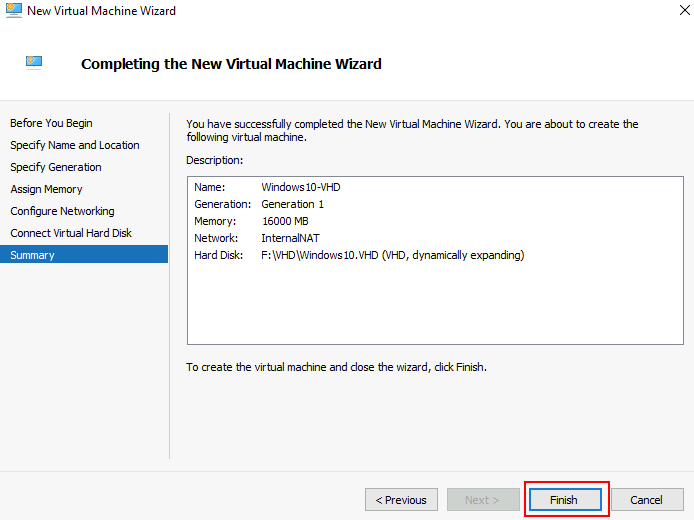

Cliquez sur Terminer pour finaliser la création de votre machine virtuelle invitée :

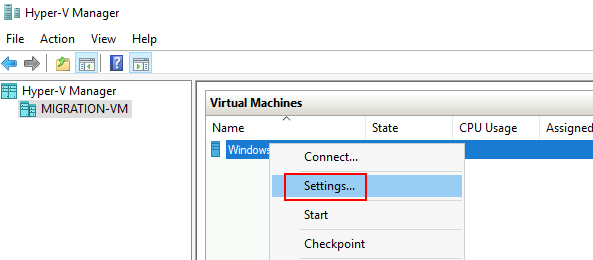

Une fois la machine virtuelle invitée créée, modifiez sa configuration comme ceci :

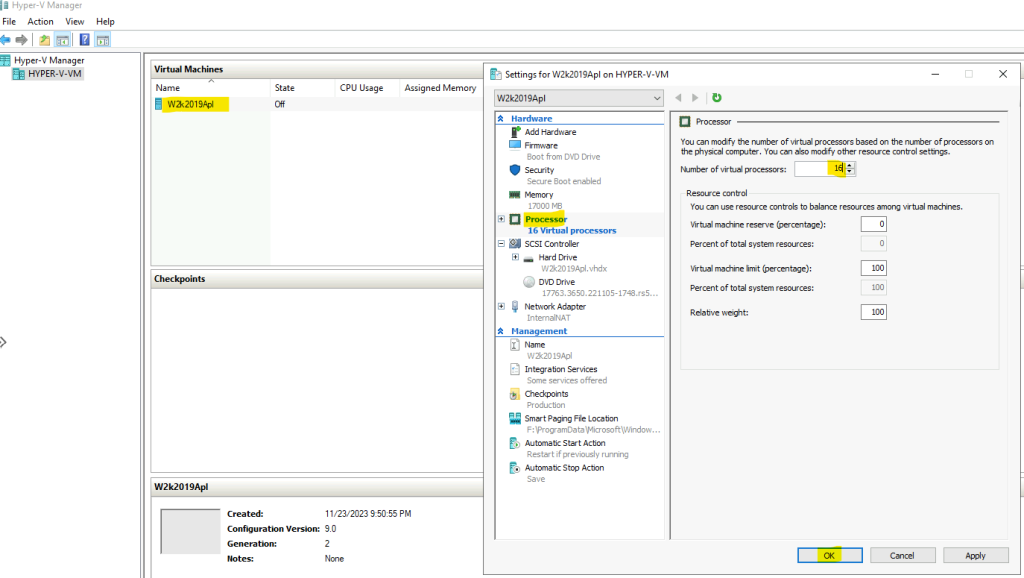

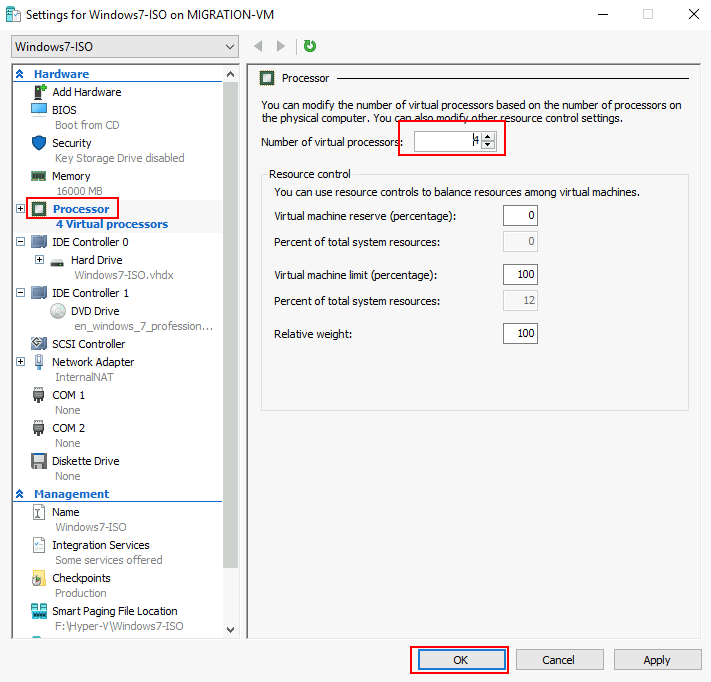

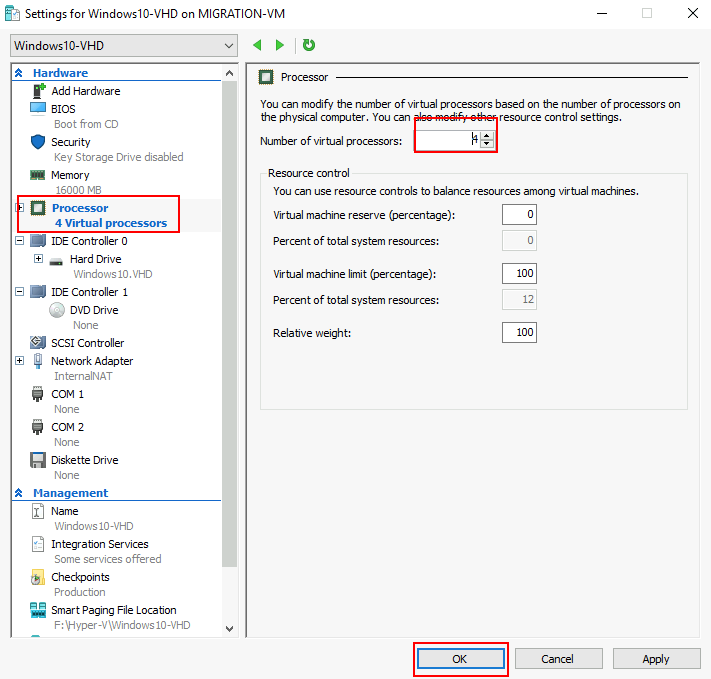

Modifiez le nombre de processeurs virtuels afin d’accélérer l’installation de Windows, puis cliquez sur OK :

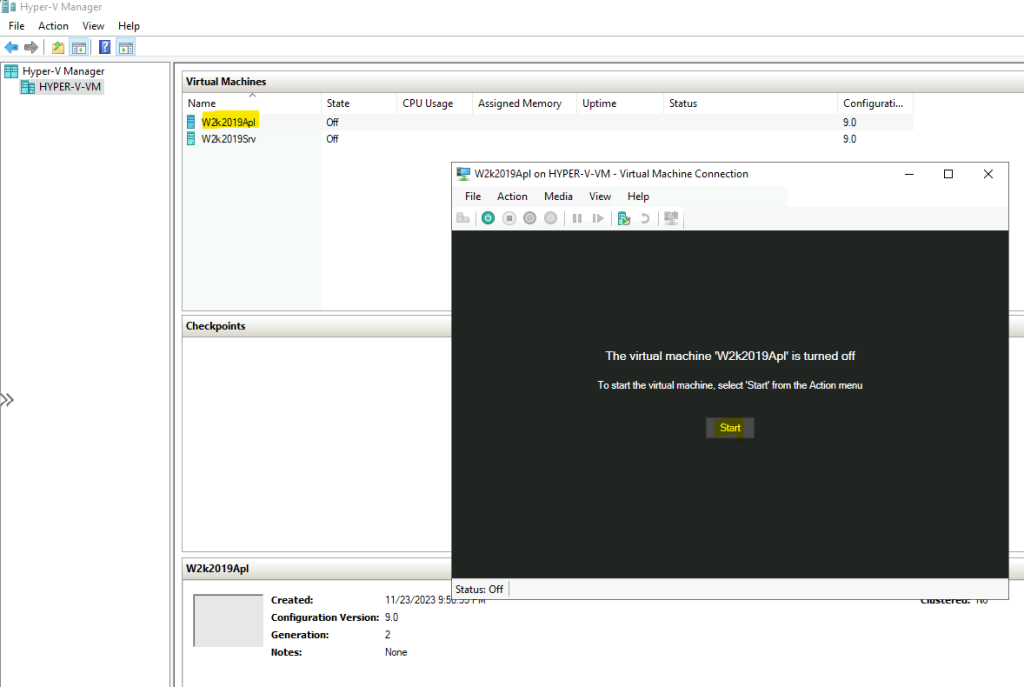

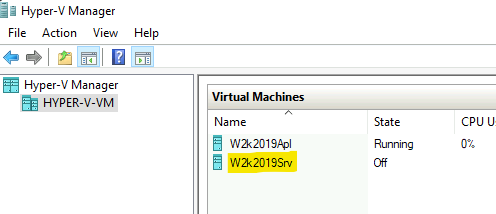

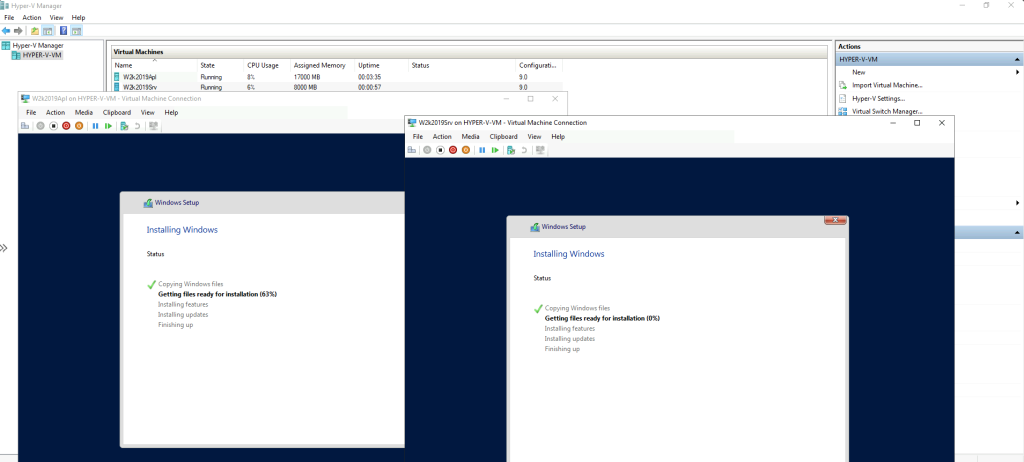

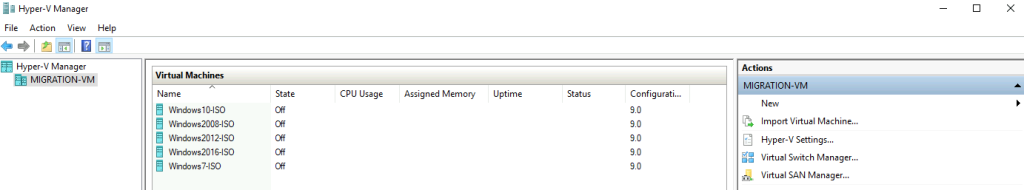

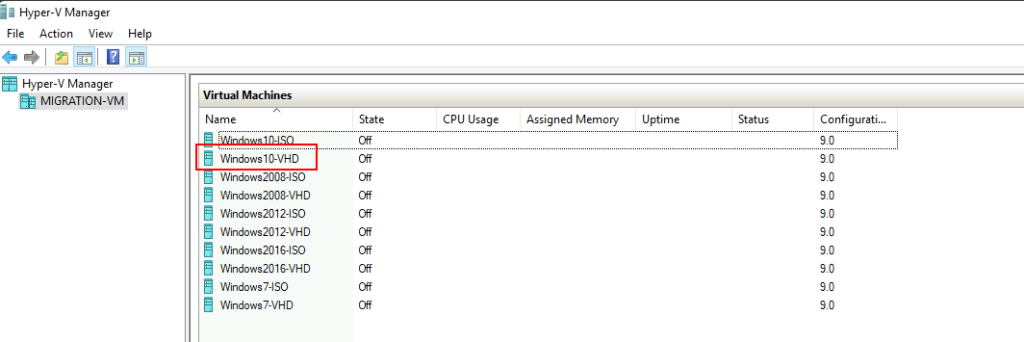

Répétez les mêmes opérations pour les autres OS dont vous souhaitez tester la migration vers Azure :

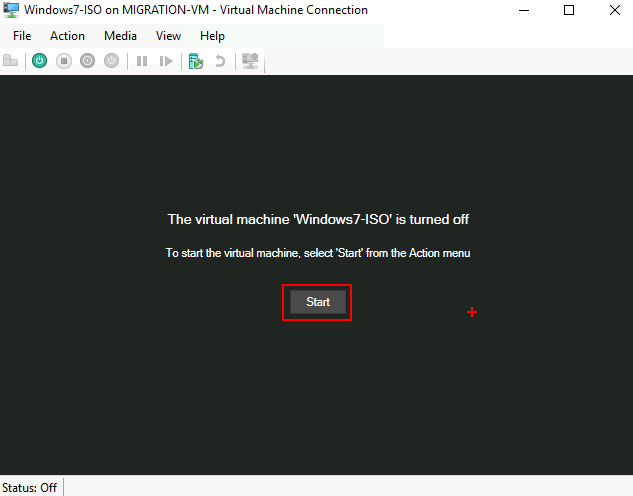

Double-cliquez sur votre machine virtuelle invitée :

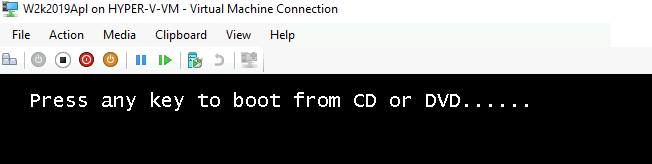

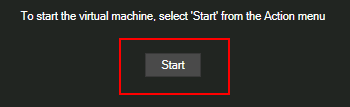

Cliquez-ici pour lancer le démarrage de la VM invitée :

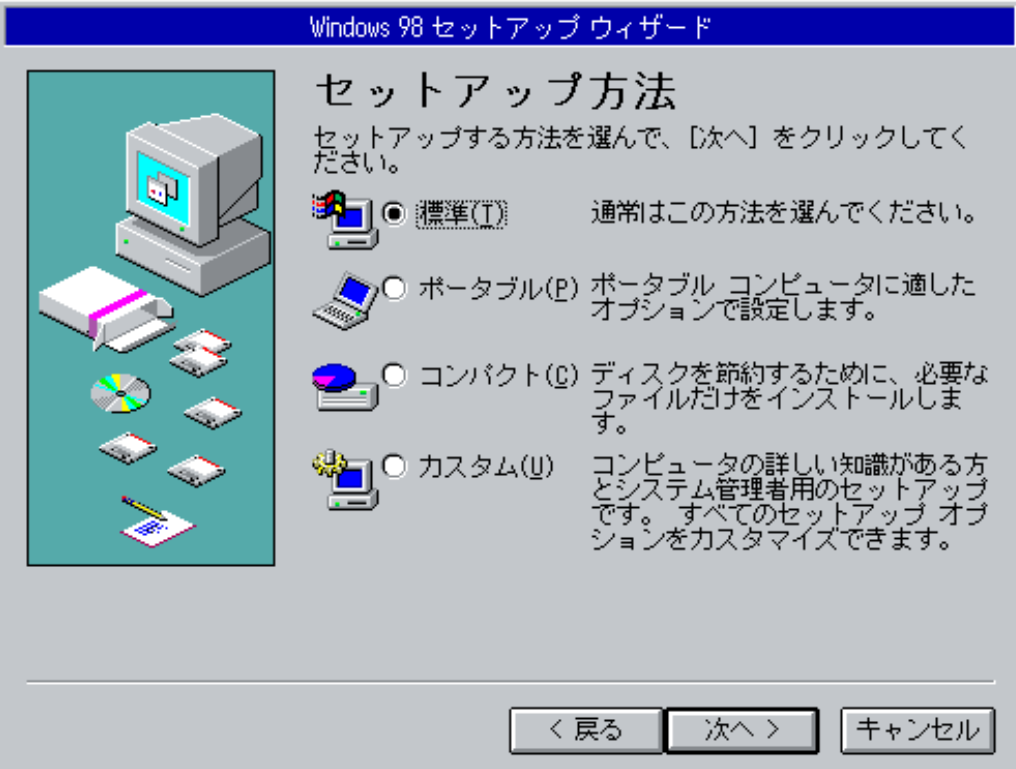

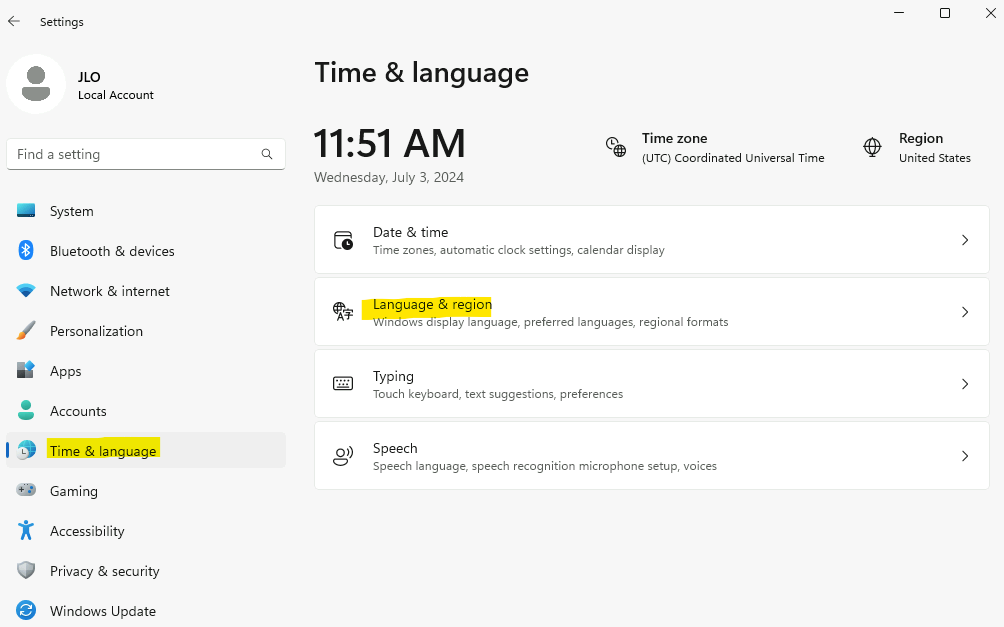

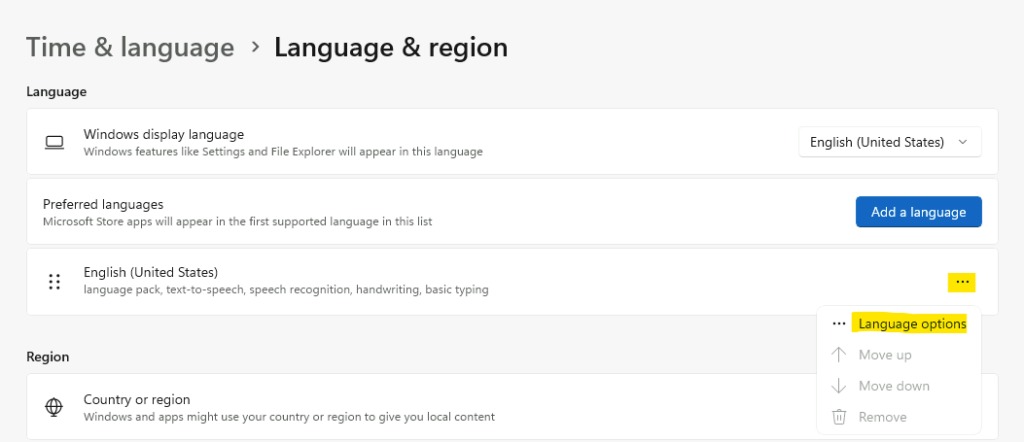

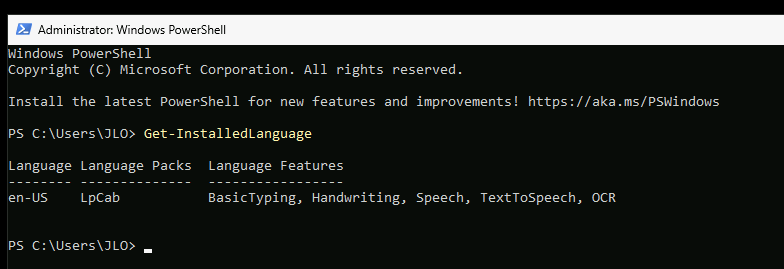

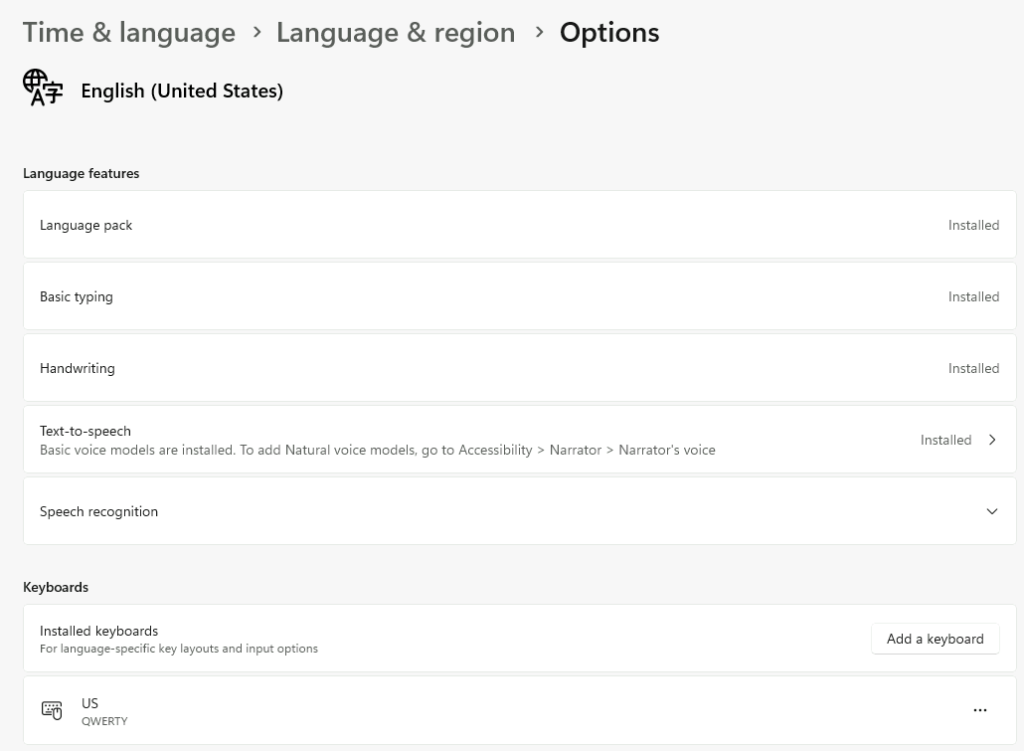

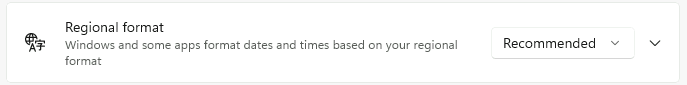

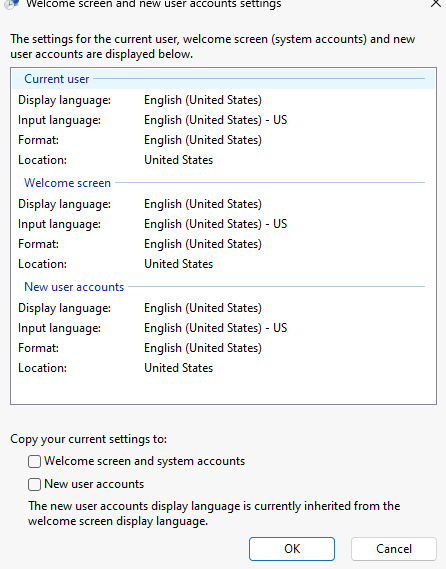

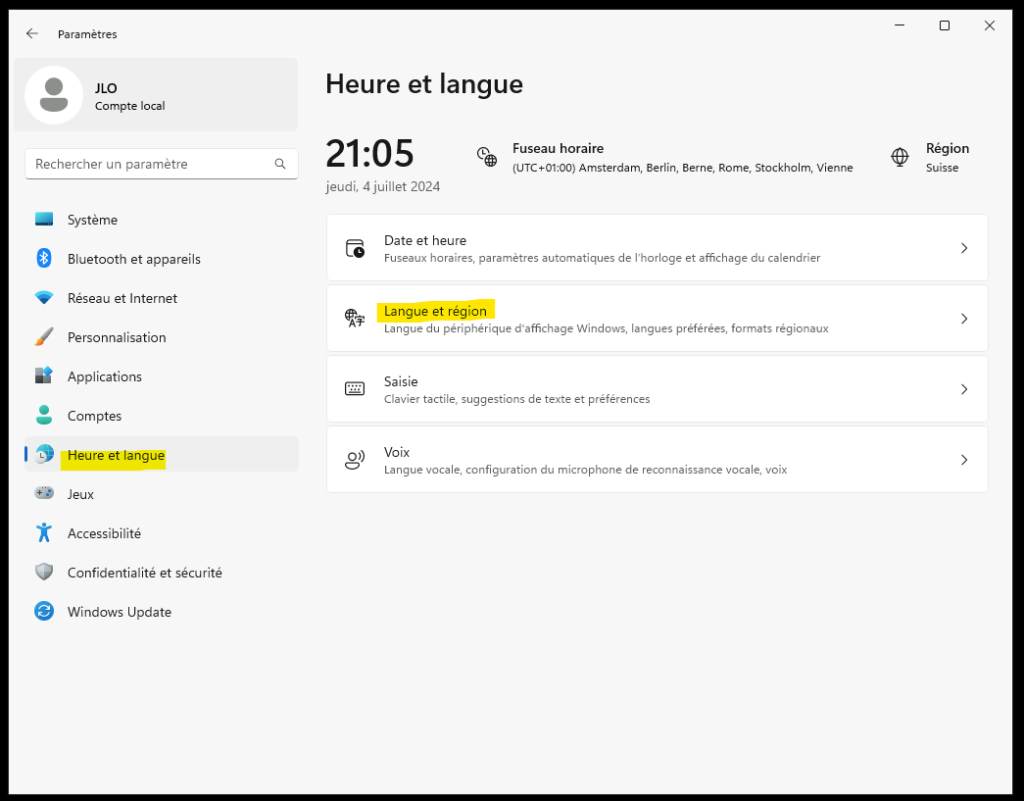

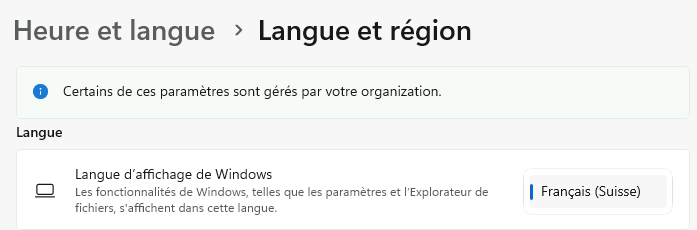

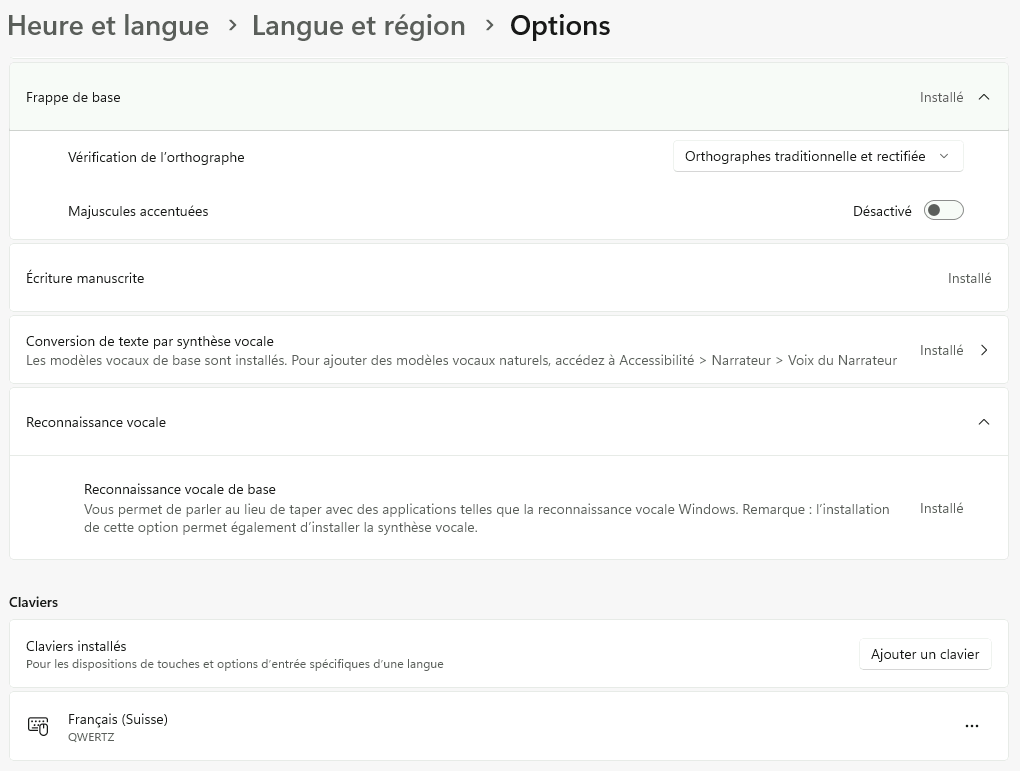

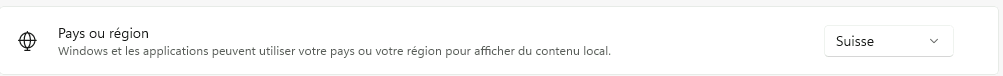

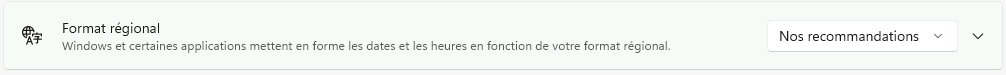

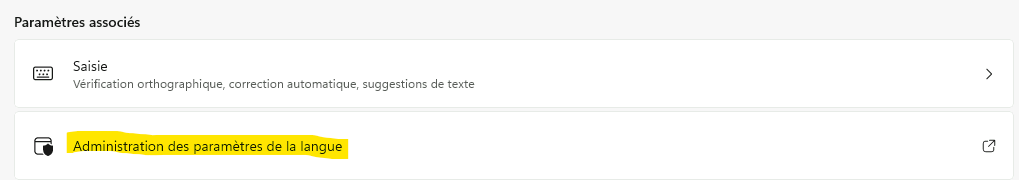

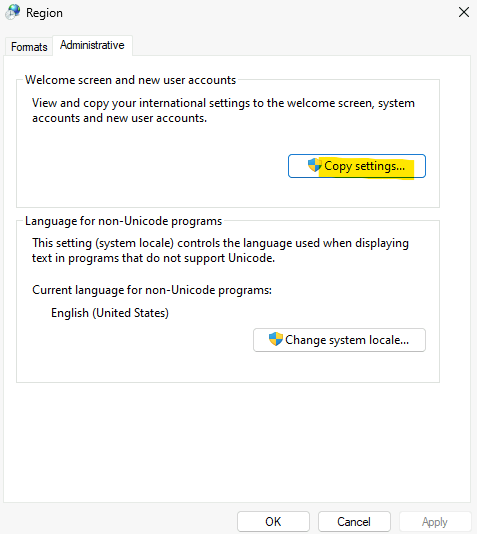

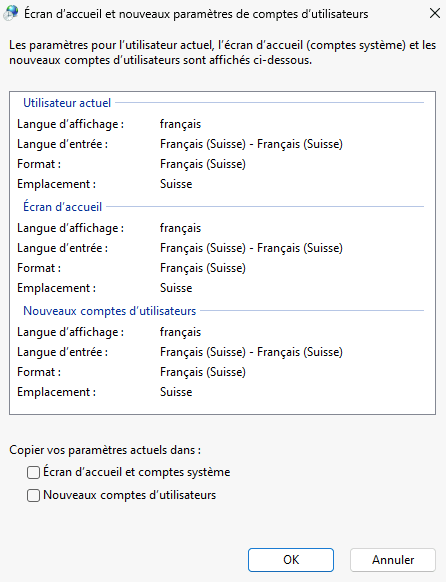

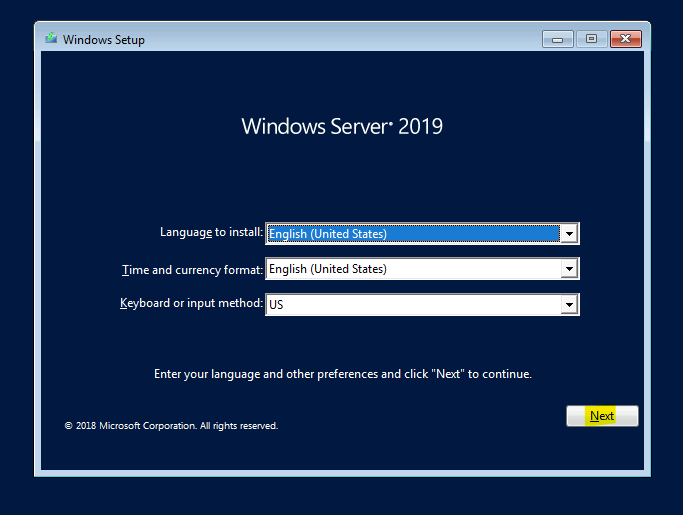

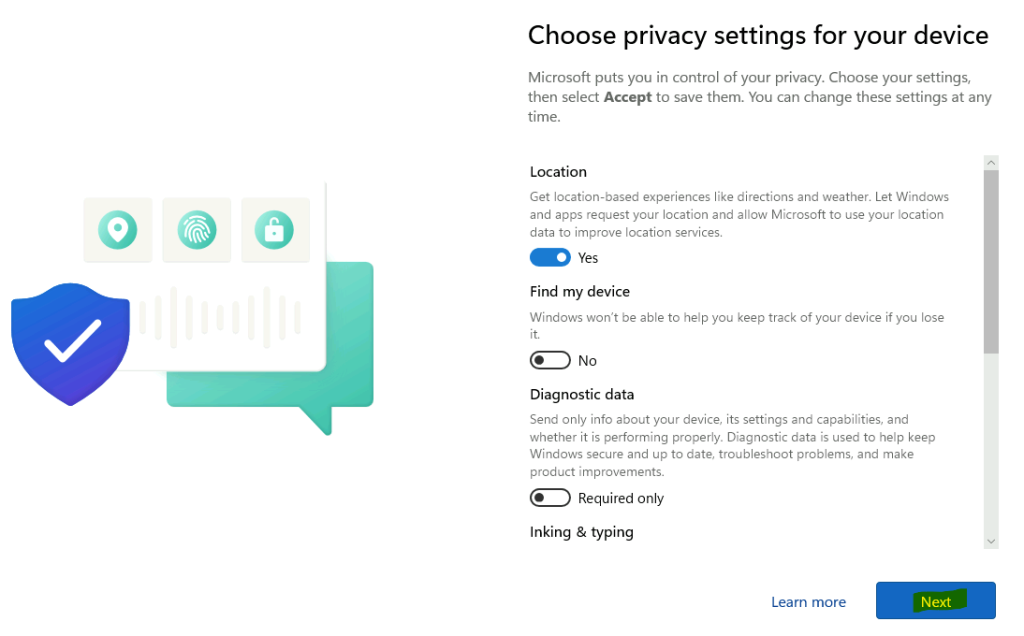

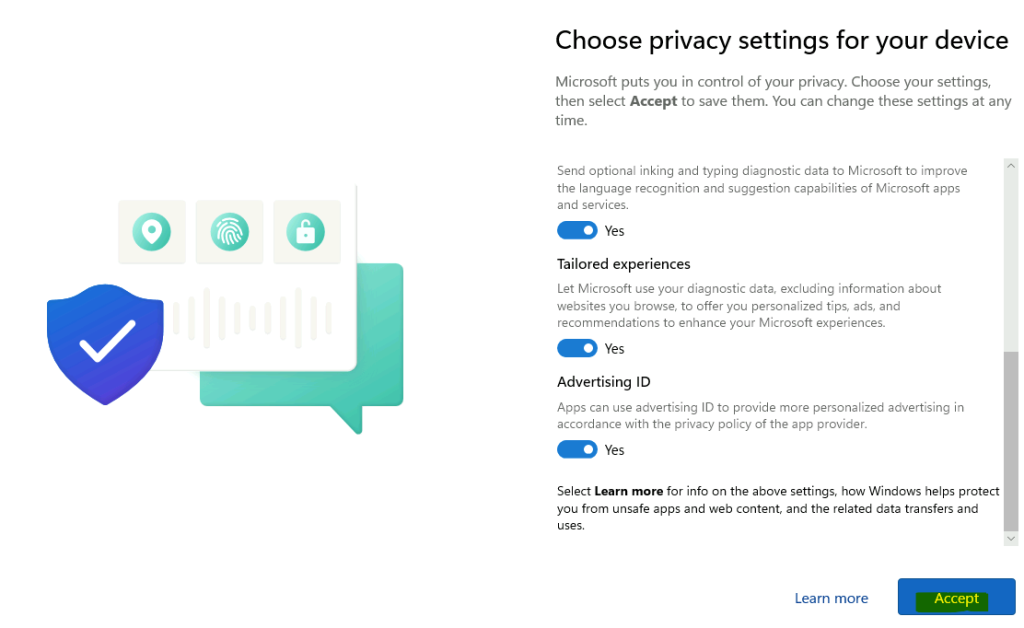

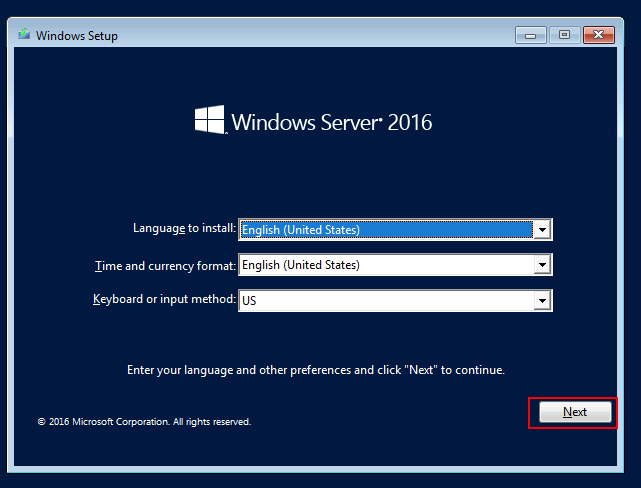

Choisissez les informations de langue qui vous correspondent, puis cliquez sur Suivant :

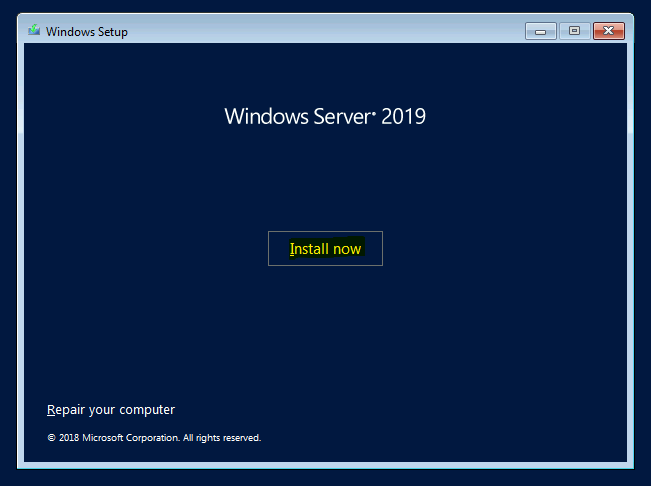

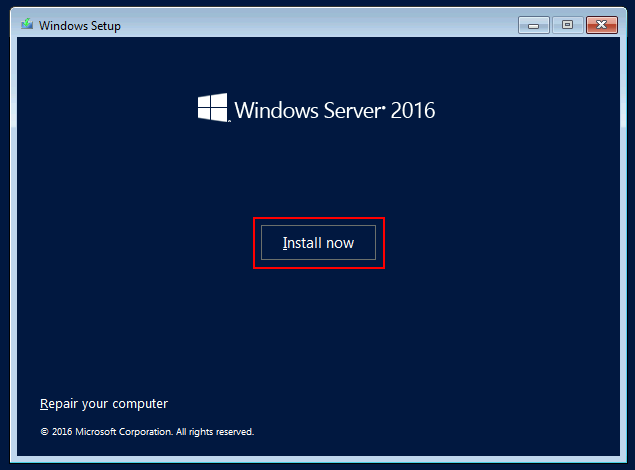

Lancez l’installation de Windows :

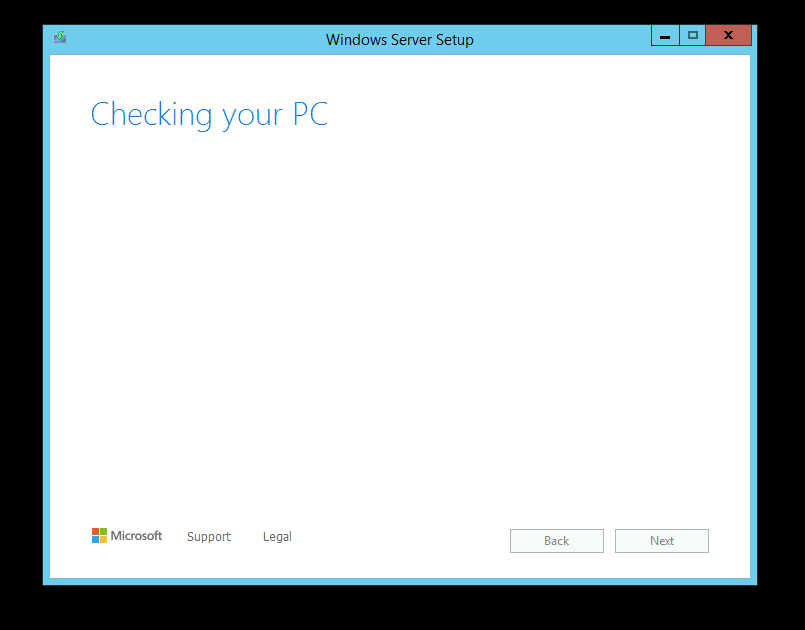

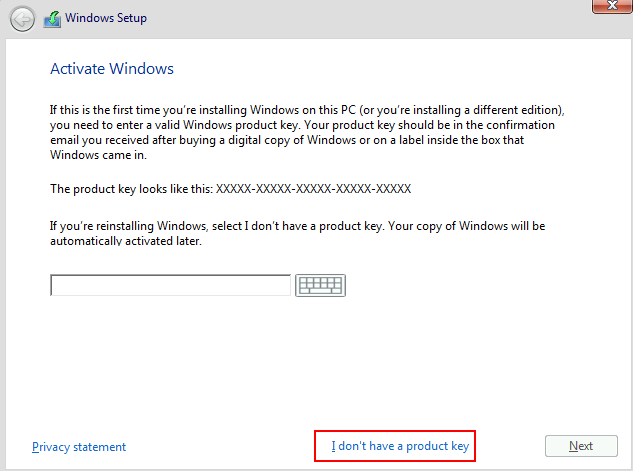

Attendez que le démarrage de l’installation se lance, puis cliquez-ici pour ne pas renseigner de clef de licence Windows :

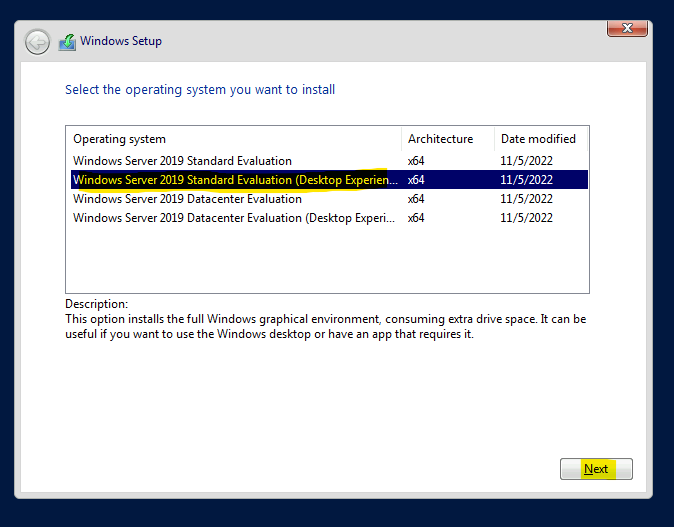

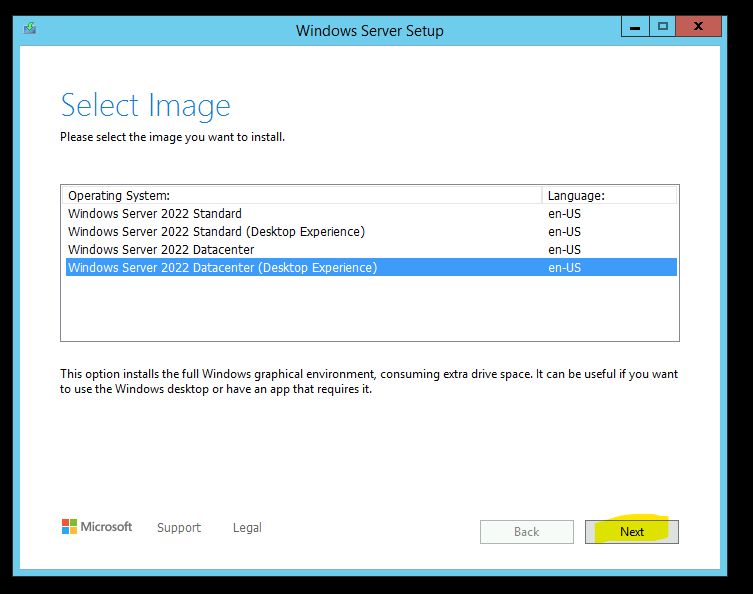

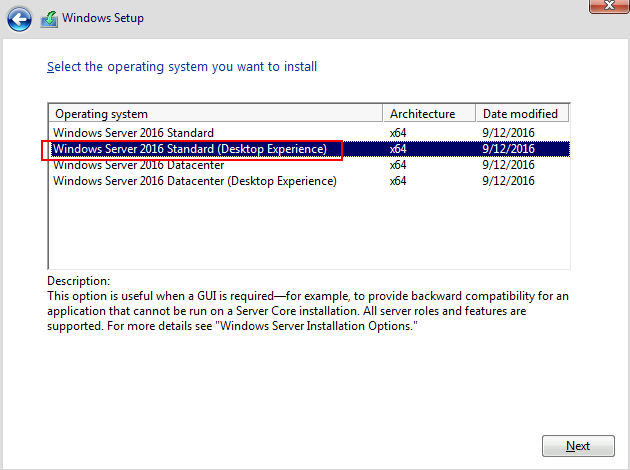

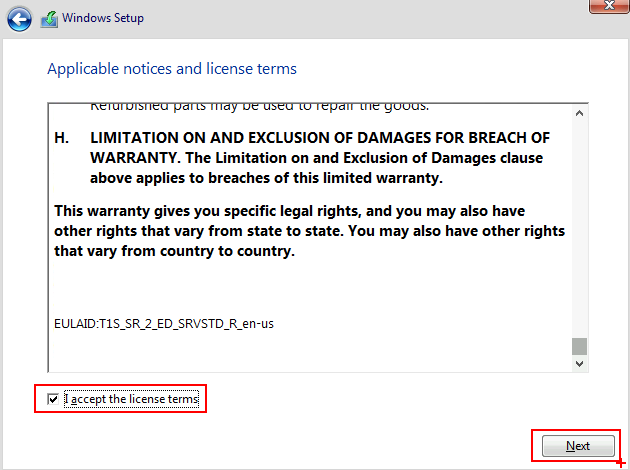

Choisissez une version Desktop de Windows, puis cliquez sur Suivant :

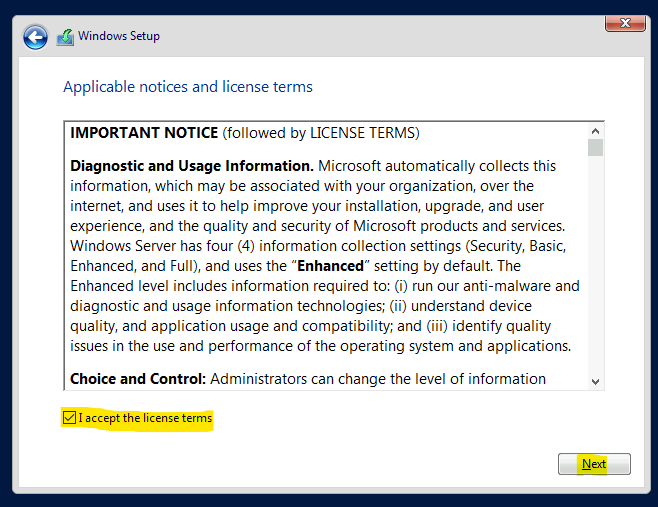

Acceptez les termes et conditions de Microsoft, puis cliquez sur Suivant :

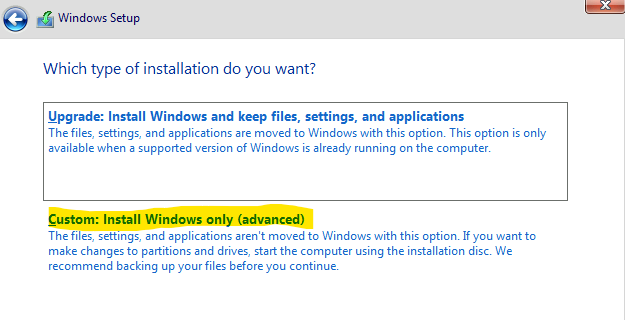

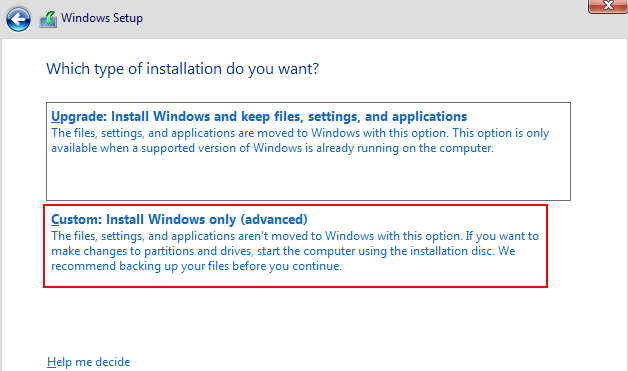

Sélectionnez l’installation personnalisée de Windows :

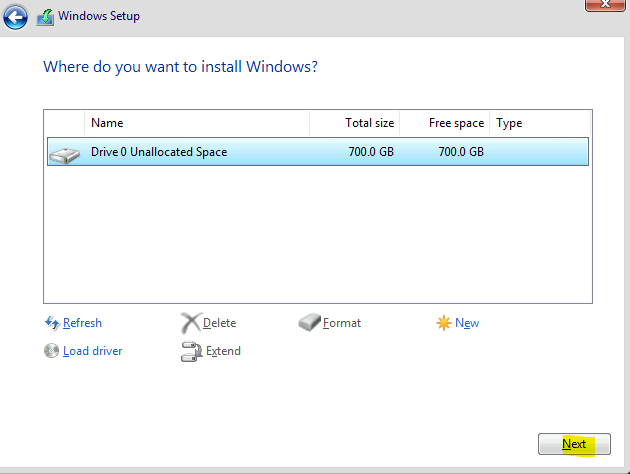

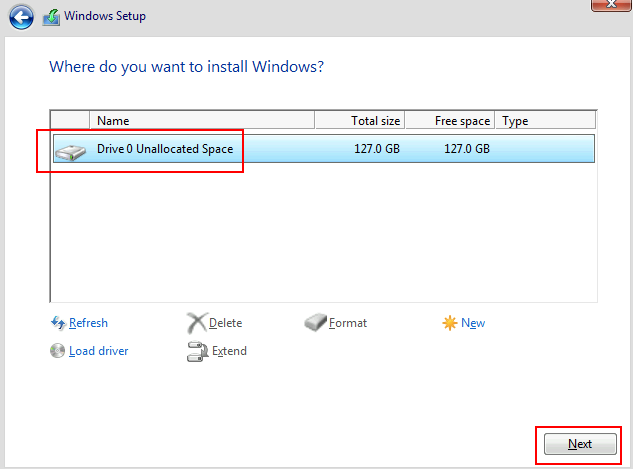

Validez l’installation sur le seul disque disponible, puis cliquez sur Suivant :

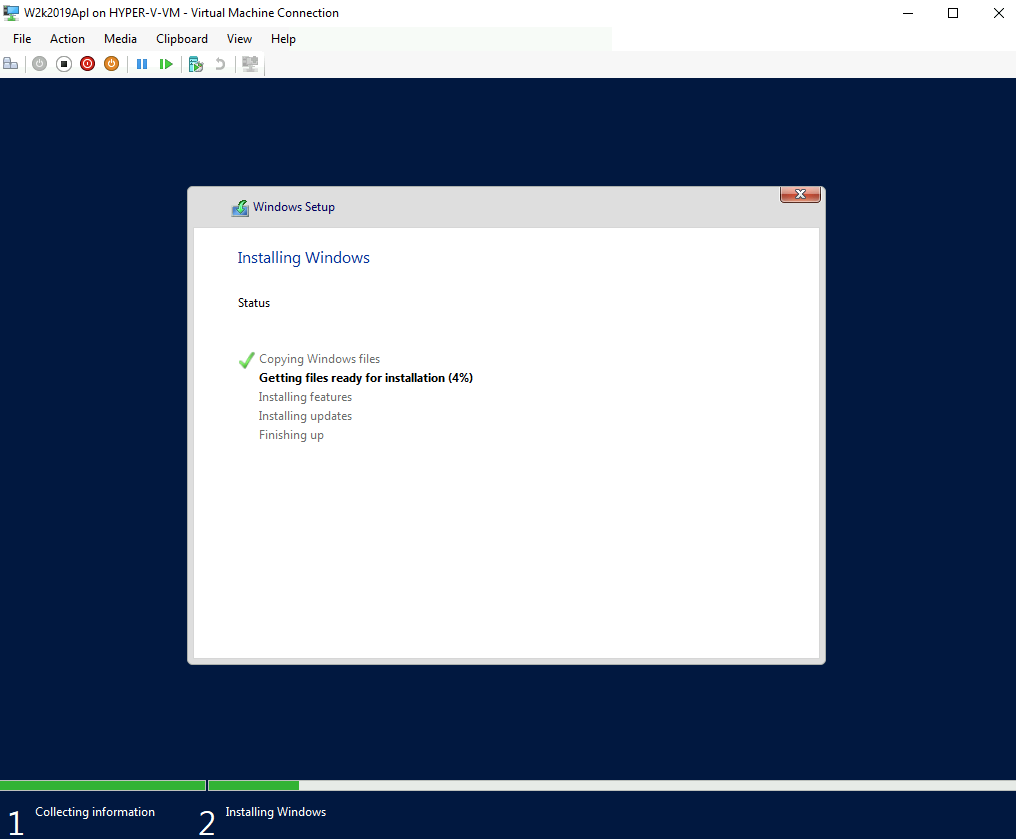

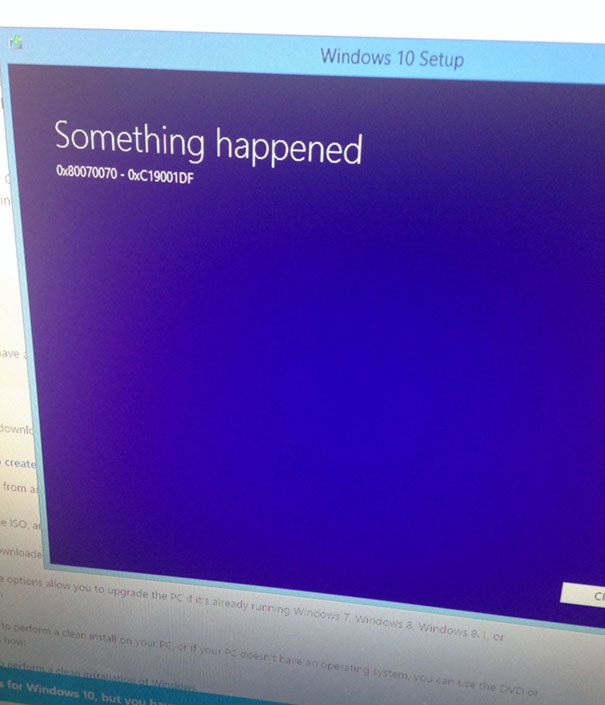

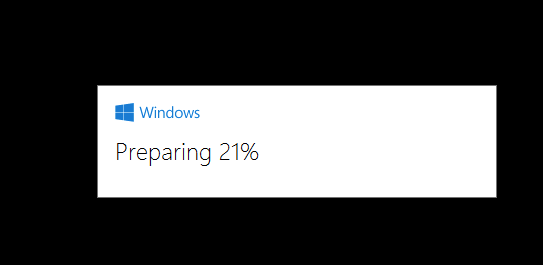

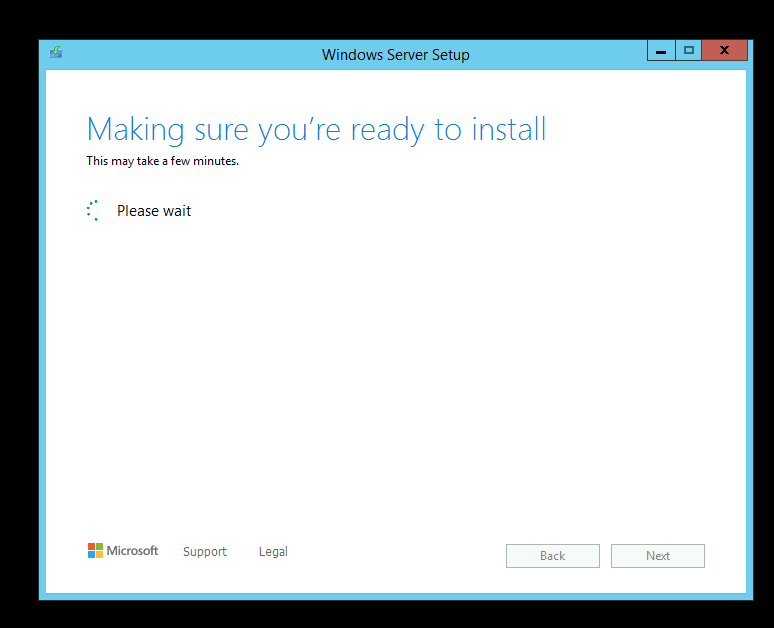

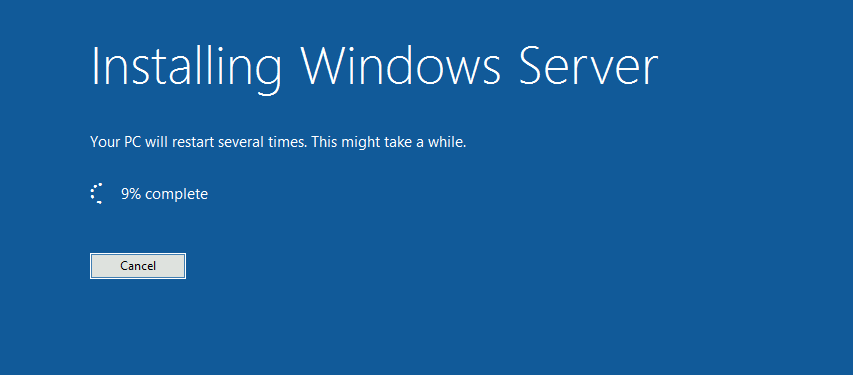

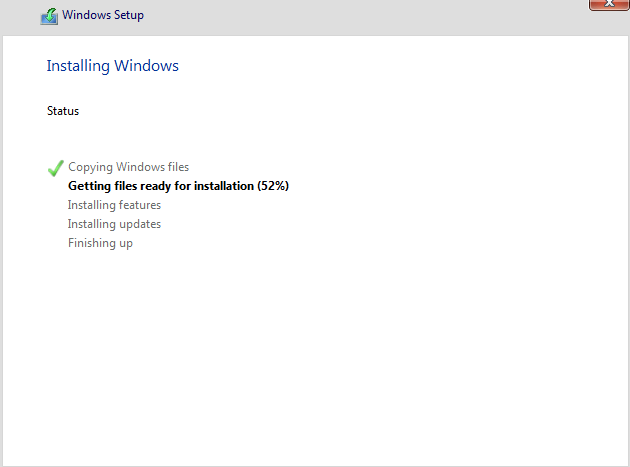

Attendez maintenant que l’installation de Windows commence :

Lancez le redémarrage de la machine virtuelle invitée :

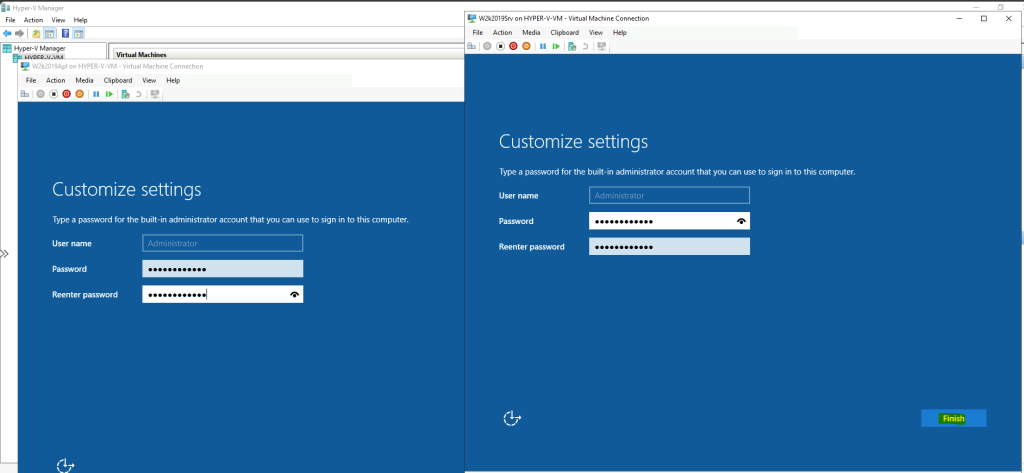

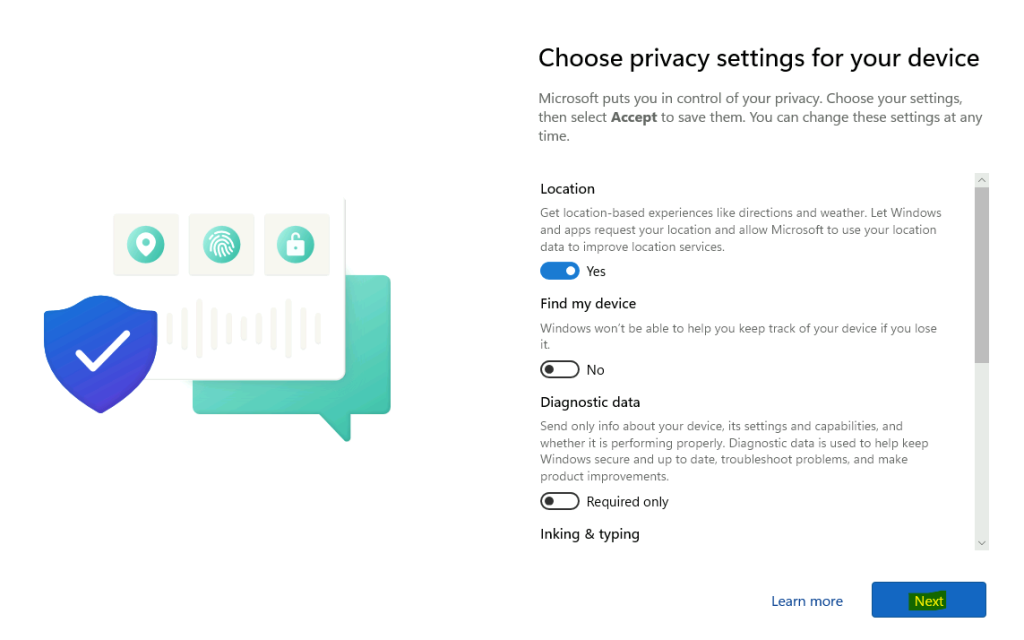

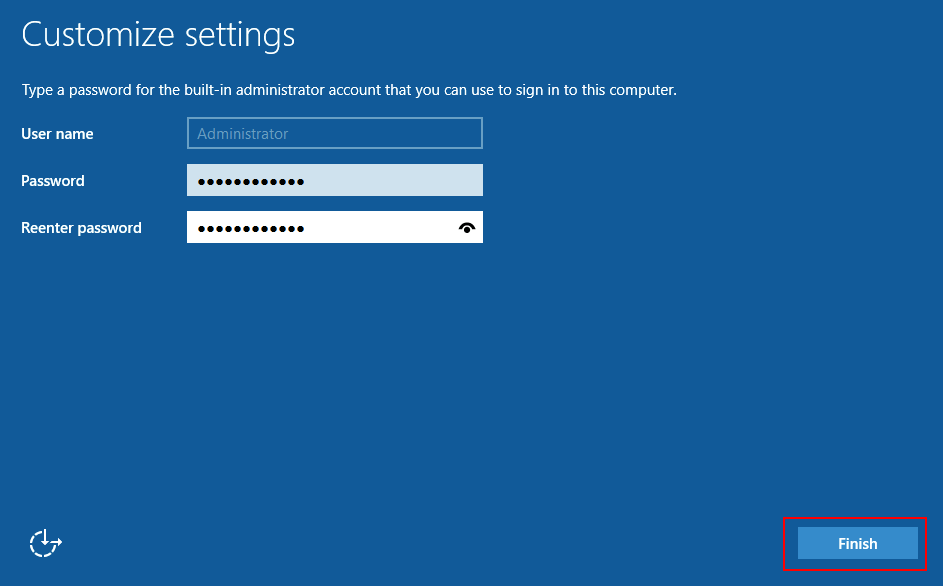

Donnez à nom si nécessaire à votre compte local Windows et un mot de passe :

La machine virtuelle invitée avec l’ancien OS Windows est maintenant en place. Comme pour une machine physique, nous allons maintenant générer un fichier VHD afin de pouvoir préparer l’OS à être remonté sur Azure.

Avant cela, quelques modifications sont nécessaires.

Etape III – Génération du fichier VHD :

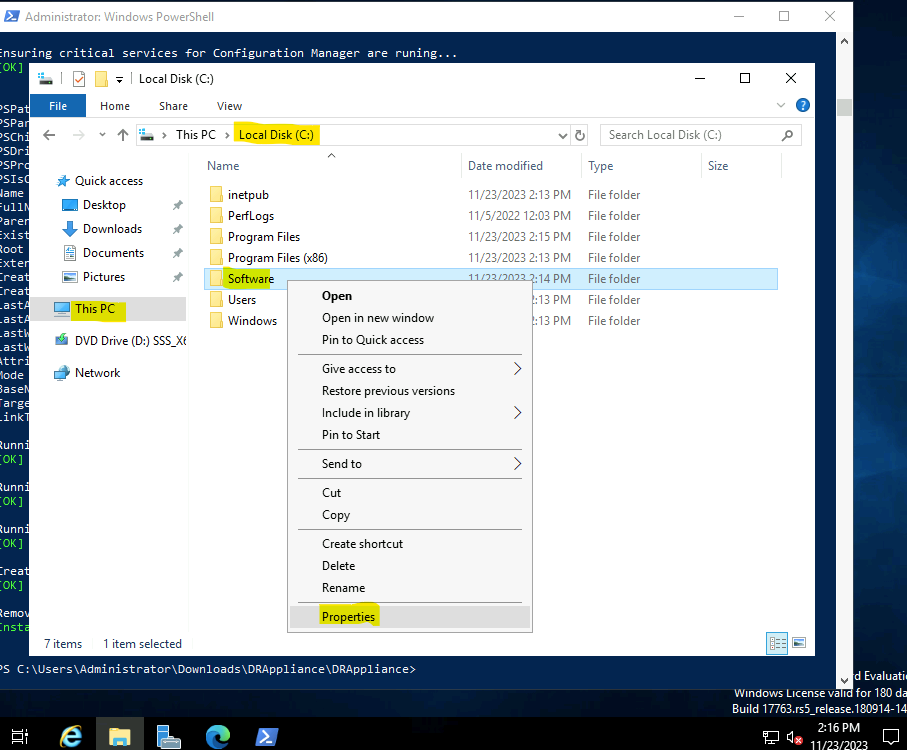

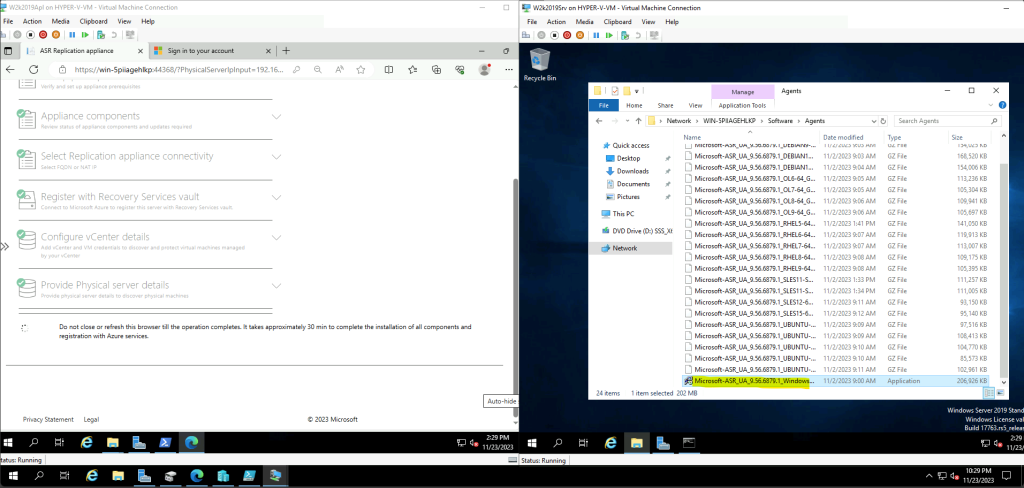

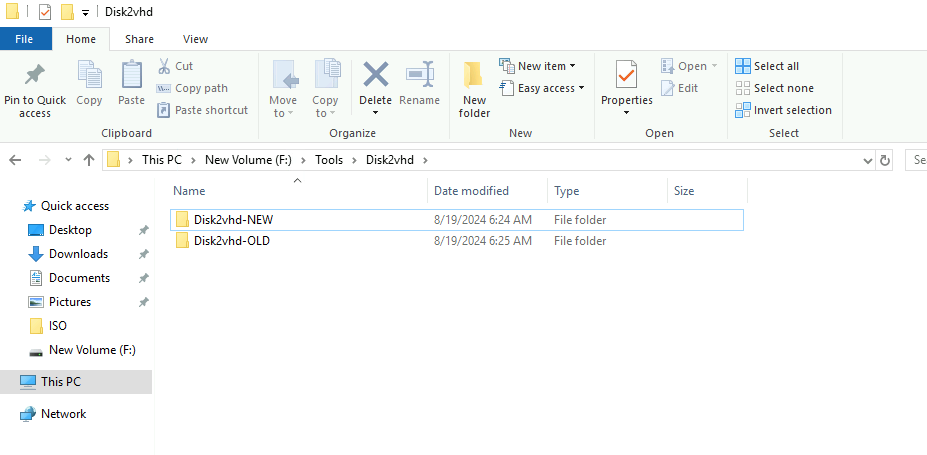

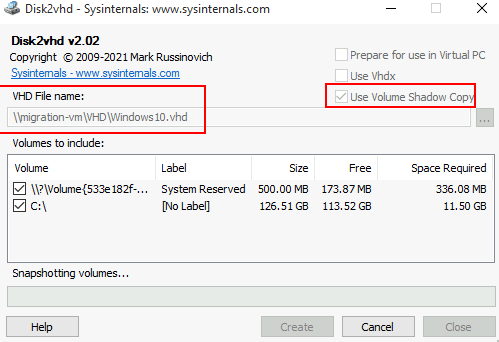

Sur votre VM hôte (Hyper-V), créez un nouveau dossier contenant une ou plusieurs versions de l’outil Disk2vhd selon l’ancienneté de l’OS concerné :

- Windows Server 2012, 2016, Windows 10 -> Disk2vhd v2.02

- Windows Server 2008 R2, Windows 7 -> Disk2vhd v1.6

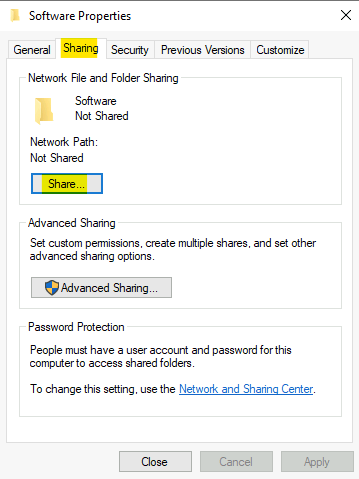

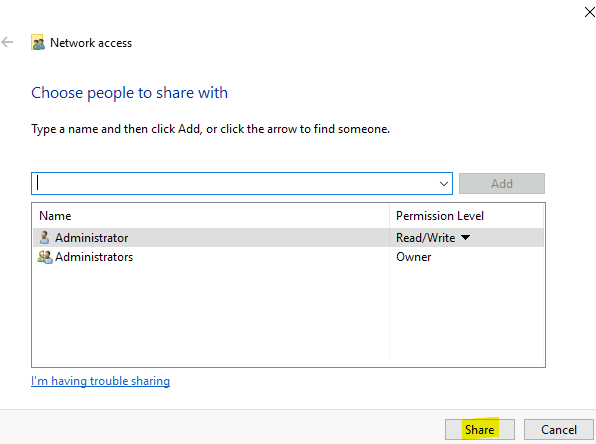

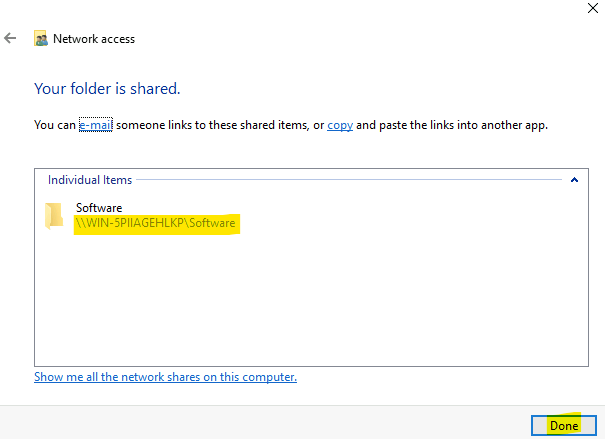

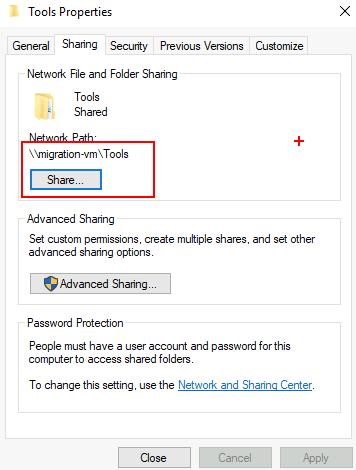

Partagez ce dossier sur le réseau :

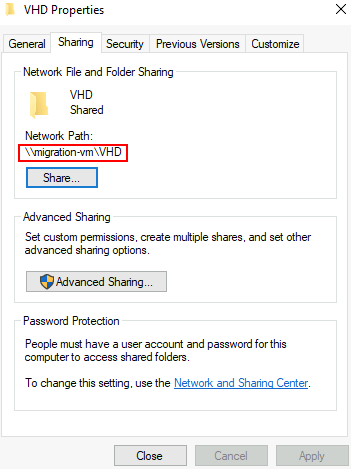

Créez un second dossier dédié au VHD généré par l’outil Disk2vhd, puis partagez ce dossier sur le réseau :

Depuis la machine virtuelle invitée, ouvrez l’application Disk2vhd depuis le premier partage, puis sauvegardez votre fichier VHD sur le second partage :

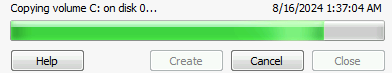

Le traitement VSC peut prendre entre 5 minutes et 2 heures :

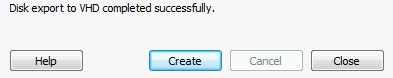

Le message de succès apparaît alors à la fin du traitement :

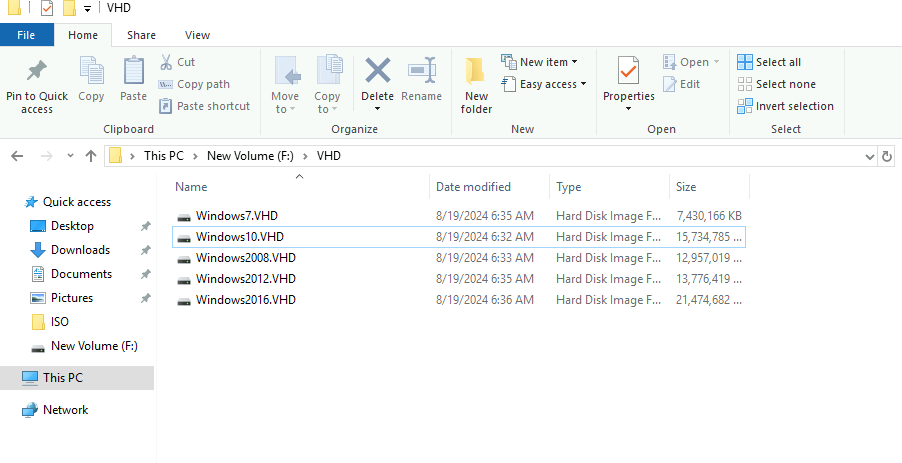

Effectuez ces mêmes opérations de génération du fichier VHD pour chacun des OS comme ceci :

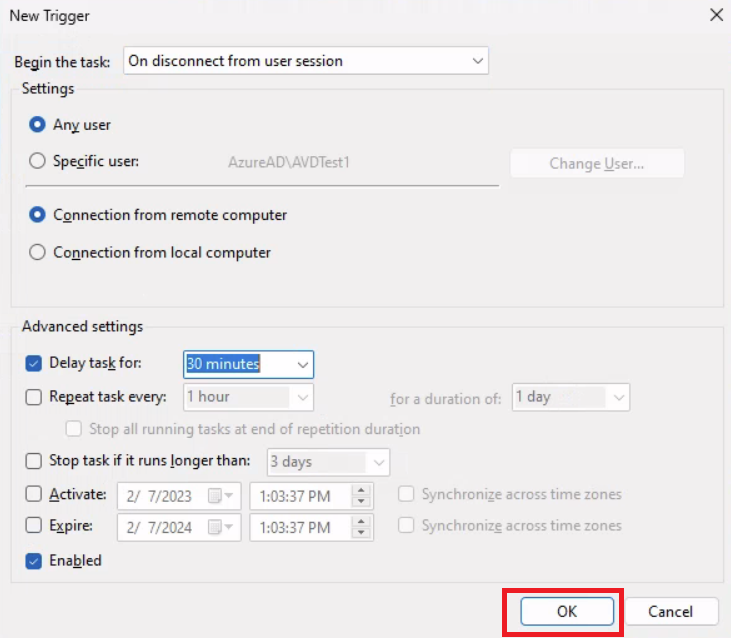

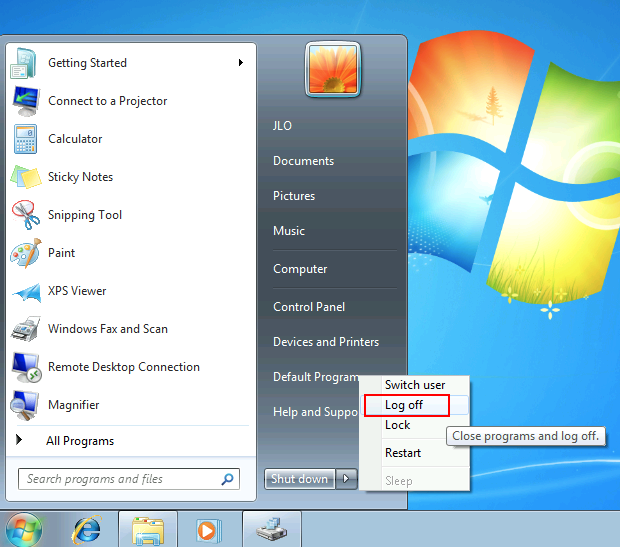

Fermez la session utilisateur de votre machine virtuelle invitée :

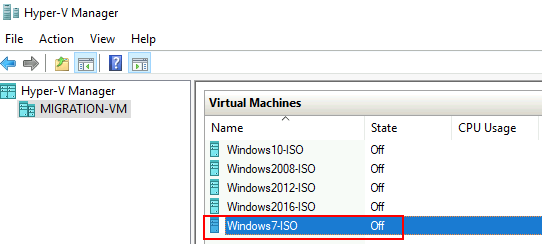

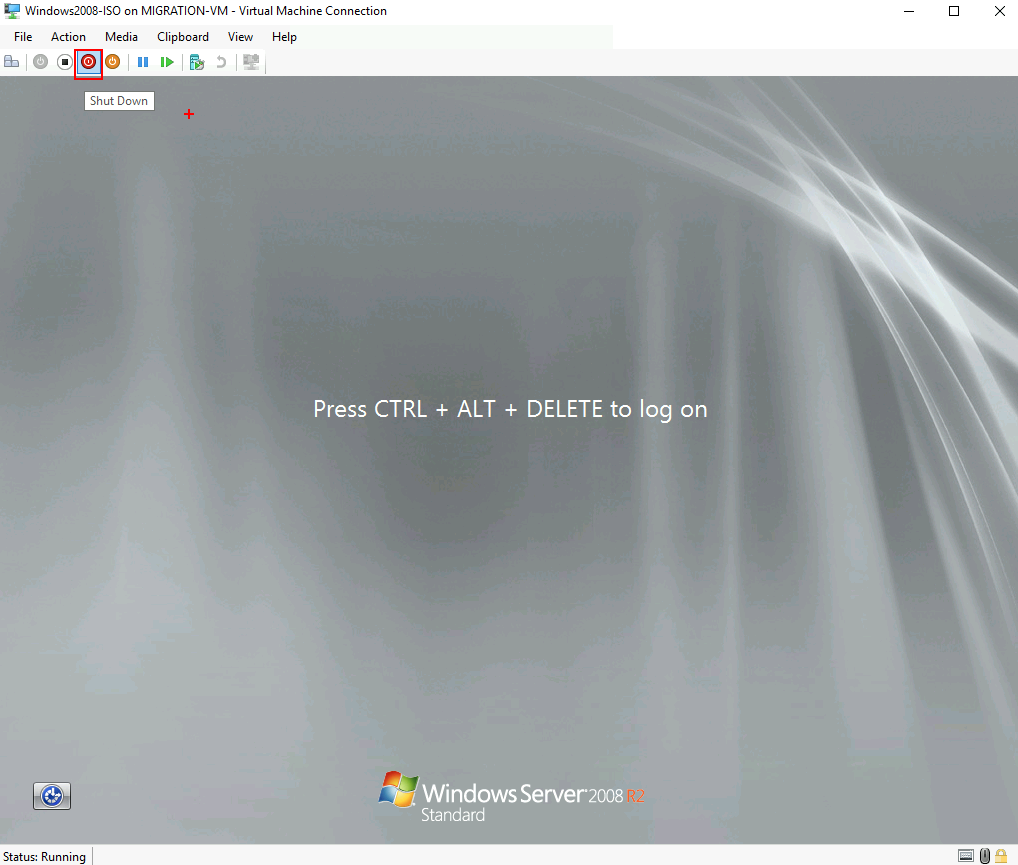

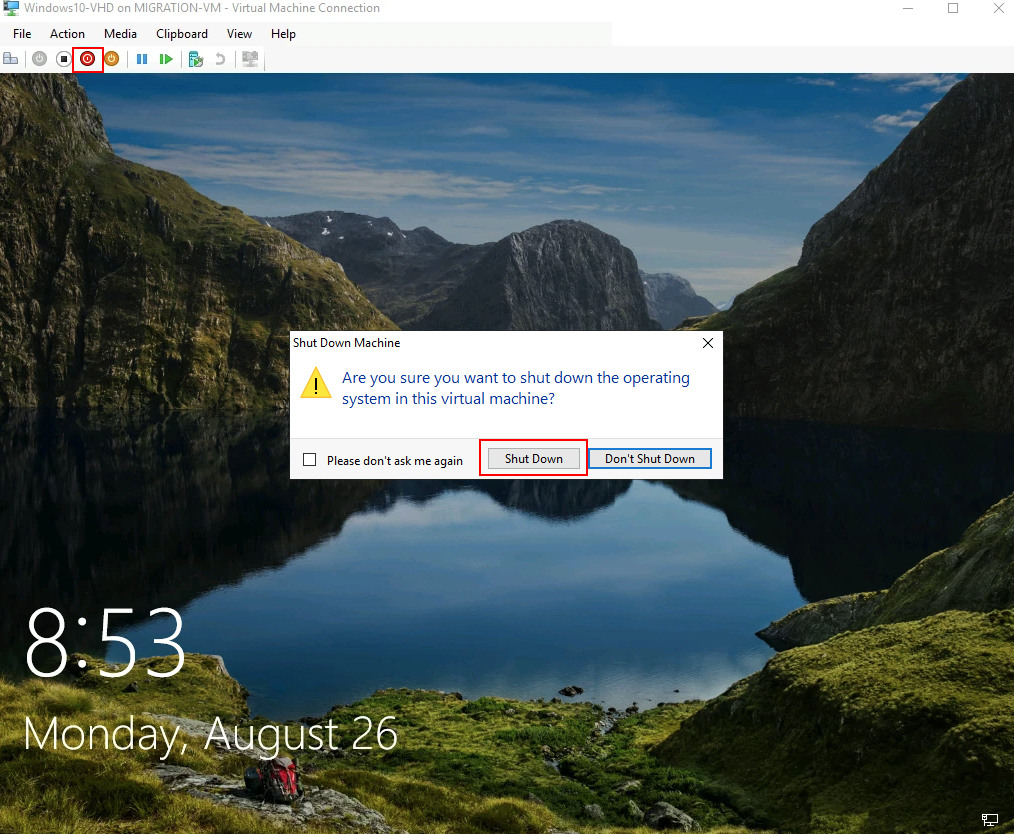

Eteignez également votre machine virtuelle invitée :

Effectuez ces opérations d’arrêt pour chacune des machines virtuelles invitées :

Les machines virtuelles de départ sont maintenant toutes éteintes. Avant de pouvoir transférer le fichier VHD vers Azure, il est nécessaire d’effectuer plusieurs opérations au niveau de l’OS, mais également du fichier VHD.

Etape IV – Préparation du fichier VHD :

Pour cela, nous allons recréer de nouvelles machines virtuelles identiques, dans lesquelles nous allons passer plusieurs commandes PowerShell.

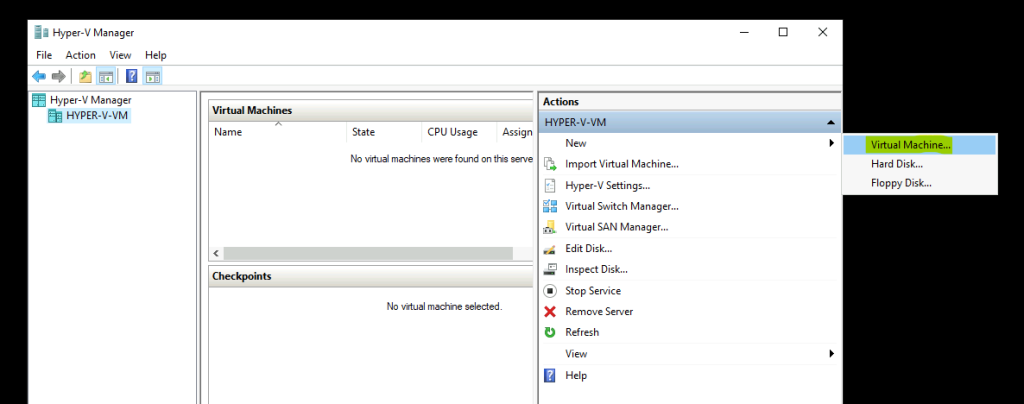

Toujours sur Hyper-V Manager, cliquez-ici pour créer une nouvelle machine virtuelle invitée :

Cliquez sur Suivant :

Modifier les informations suivantes, puis cliquez sur Suivant :

Choisissez Génération 1 :

Modifier la taille de la mémoire vive allouée à la VM invitée, puis cliquez sur Suivant :

Utilisez le même switch que précédemment, puis cliquez sur Suivant :

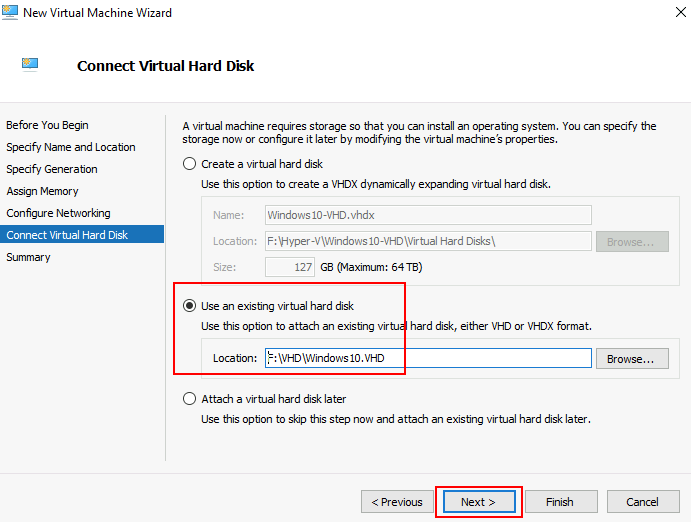

Rattachez le nouveau disque VHD généré via Disk2vhd, puis cliquez sur Suivant :

Cliquez sur Terminer pour finaliser la création de votre machine virtuelle invitée :

Une fois la machine virtuelle invitée créée, modifiez le nombre de processeurs virtuels, puis cliquez sur OK :

Répétez les mêmes opérations pour les autres OS, puis double-cliquez sur une nouvelle machine virtuelle invitée :

Cliquez-ici pour lancer le démarrage de la VM invitée :

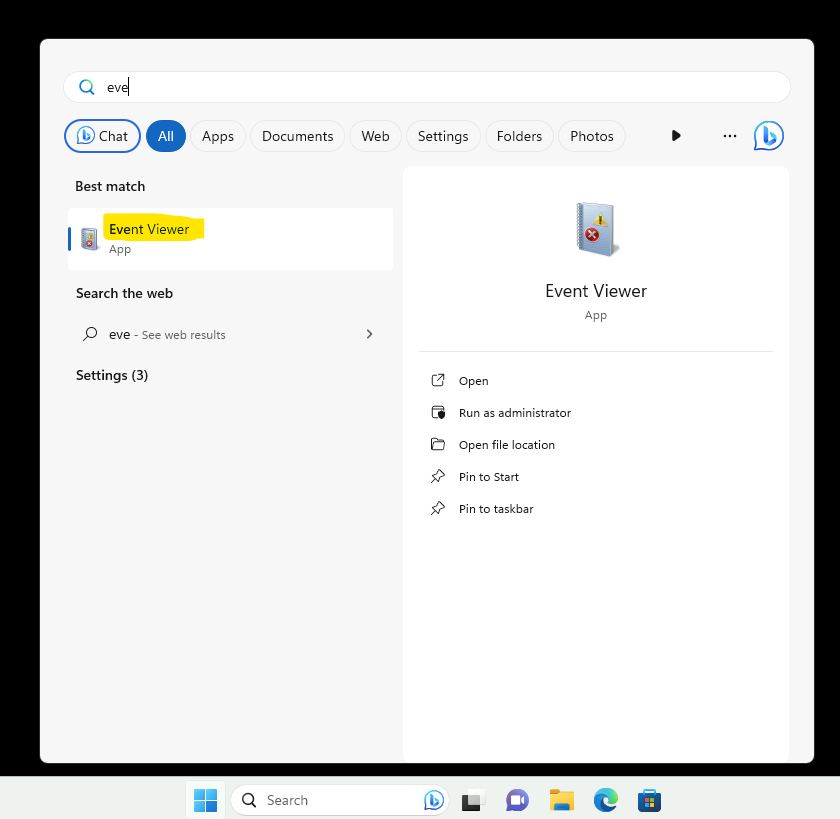

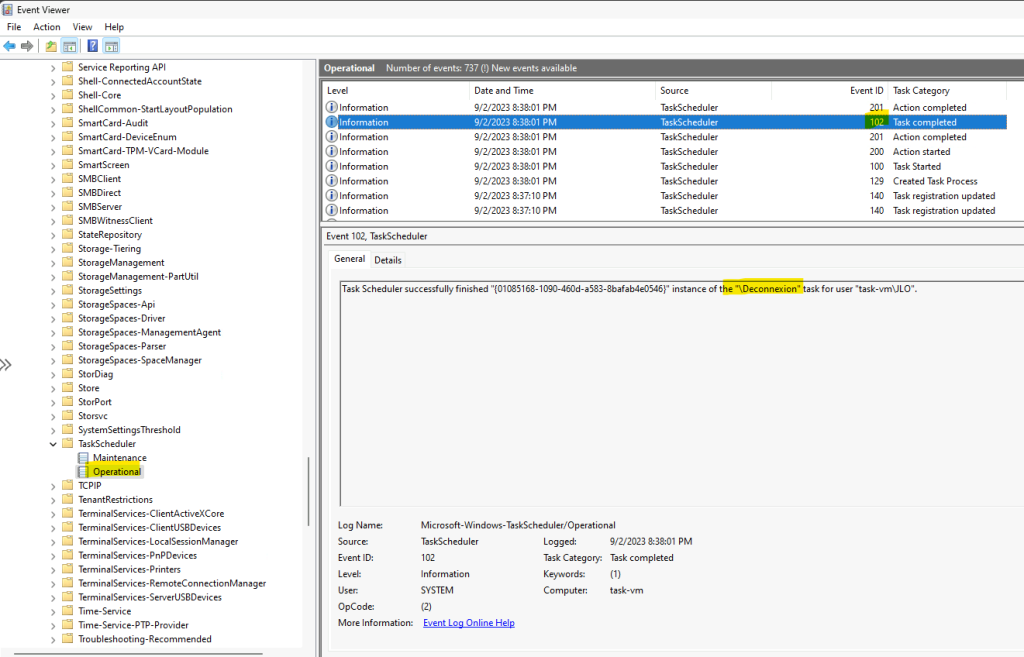

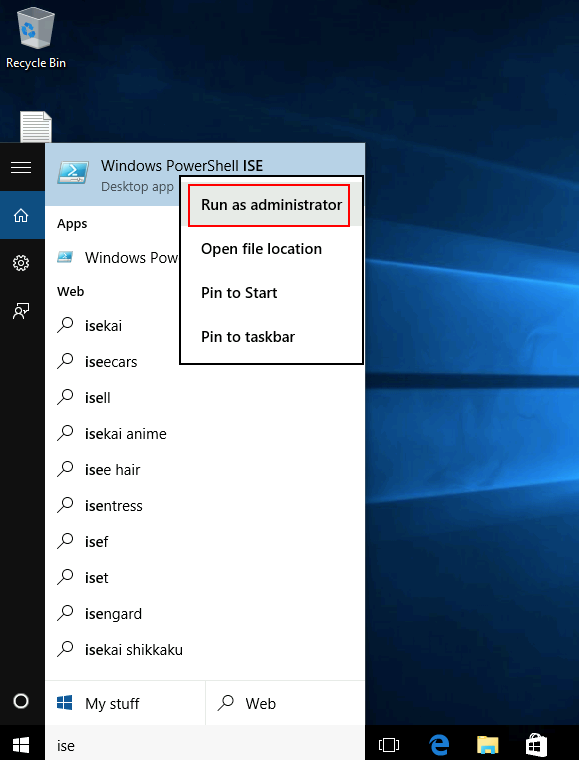

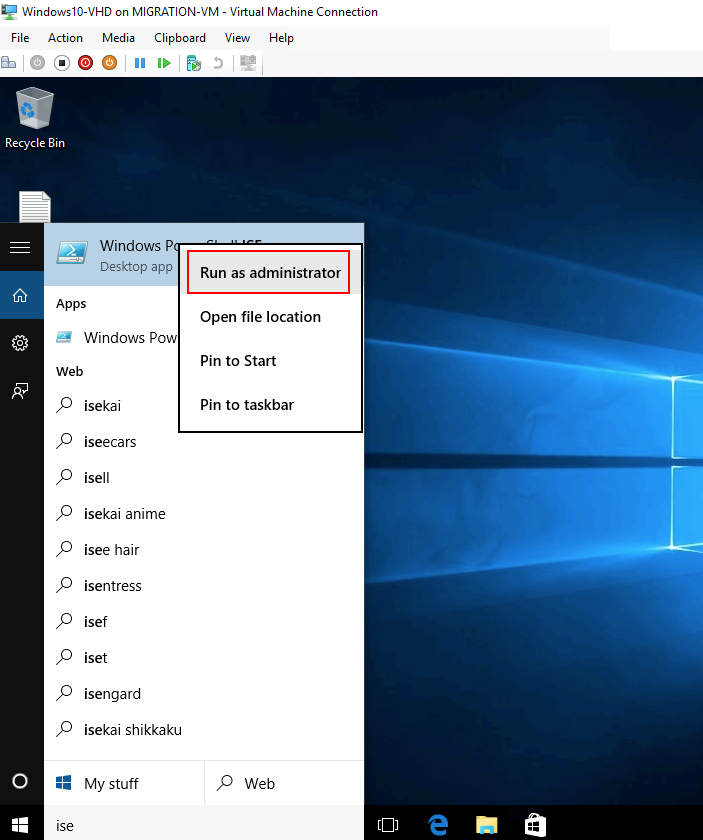

Depuis le menu Démarrer, recherchez Windows PowerShell ISE en mode administrateur :

Confirmez le risque sécuritaire en cliquant sur Oui :

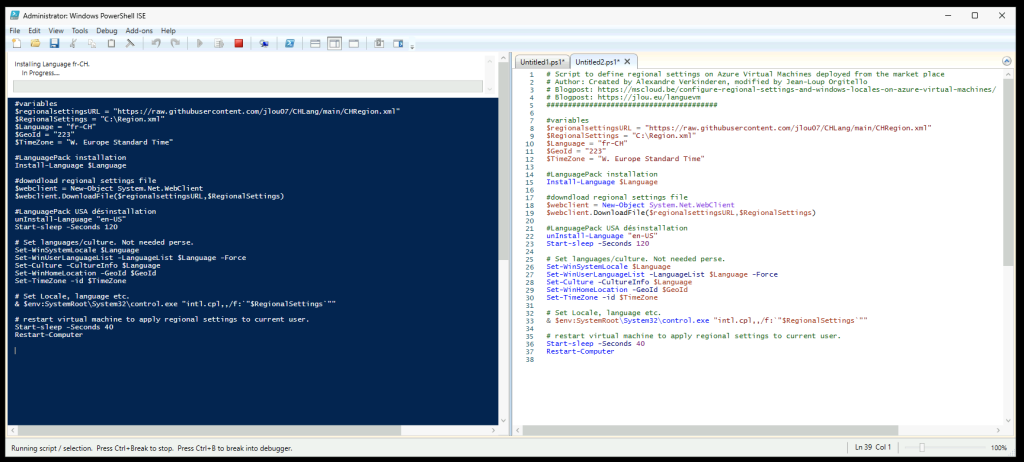

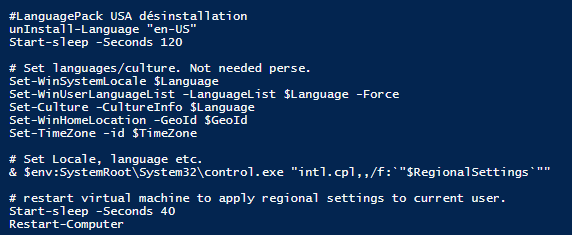

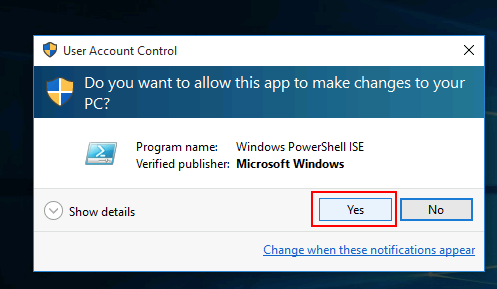

Ouvrez le fichier de script suivant, disponible sur mon GitHub :

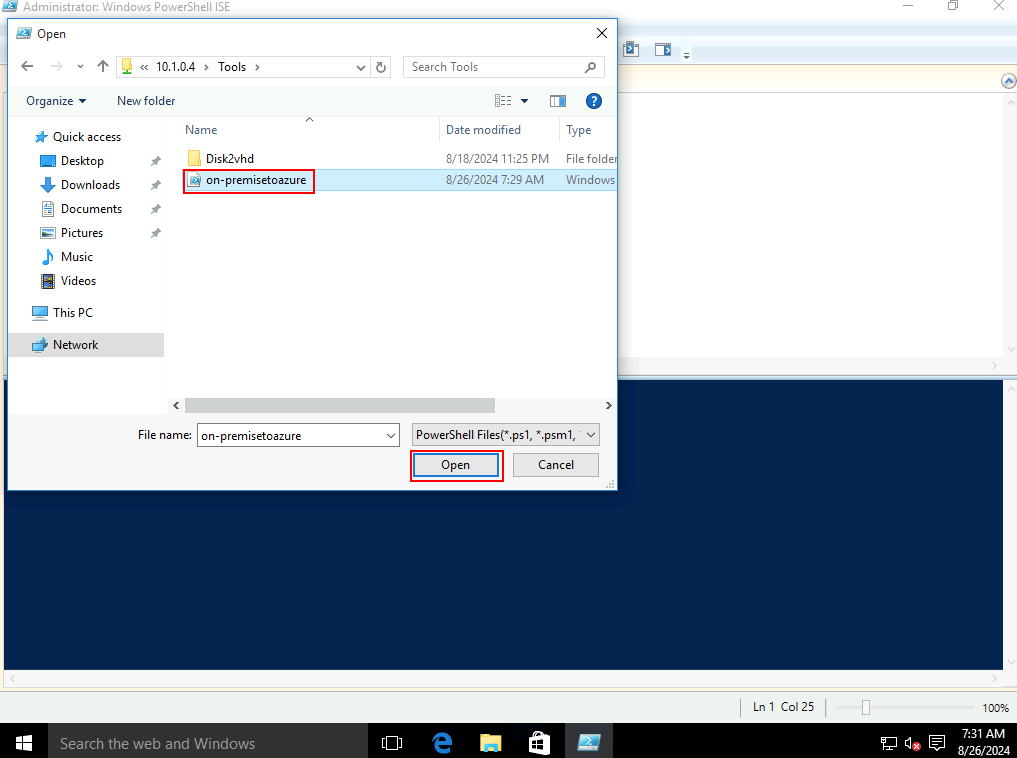

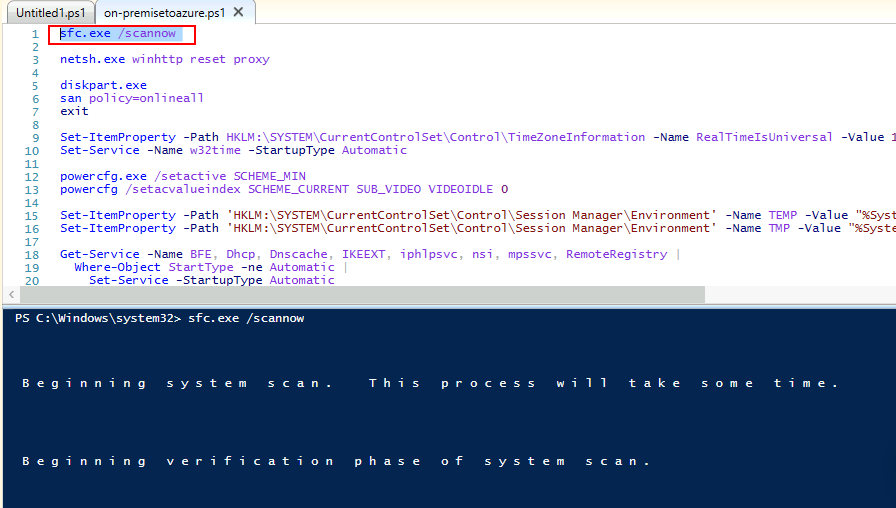

Lancez la commande System File Checker (SFC) afin de vérifier les fichiers systèmes Windows :

sfc.exe /scannow

Quelques minutes plus tard, SFC vous confirme le succès du contrôle :

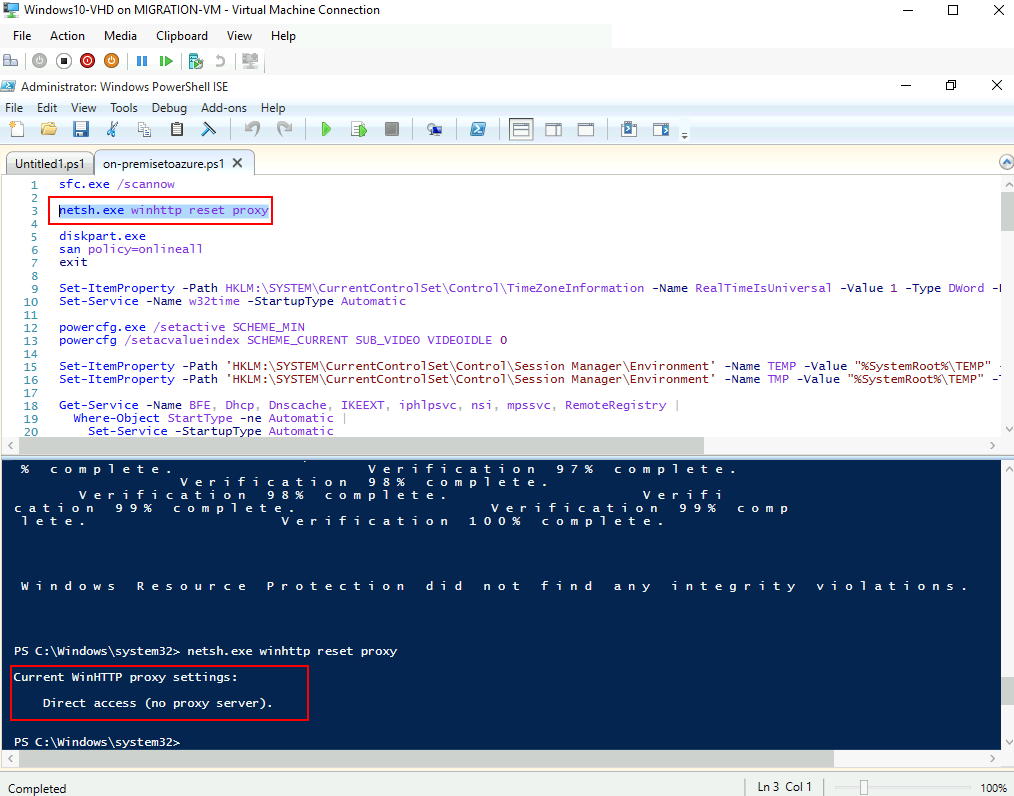

Lancez la commande netsh afin de réinitialiser les paramètre proxy :

netsh.exe winhttp reset proxy

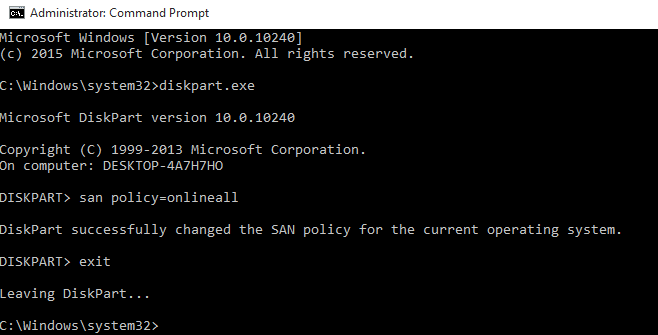

Ouvrez via CMD en mode administrateur afin de lancez l’utilitaire Diskpart :

diskpart.exe

san policy=onlineall

exit

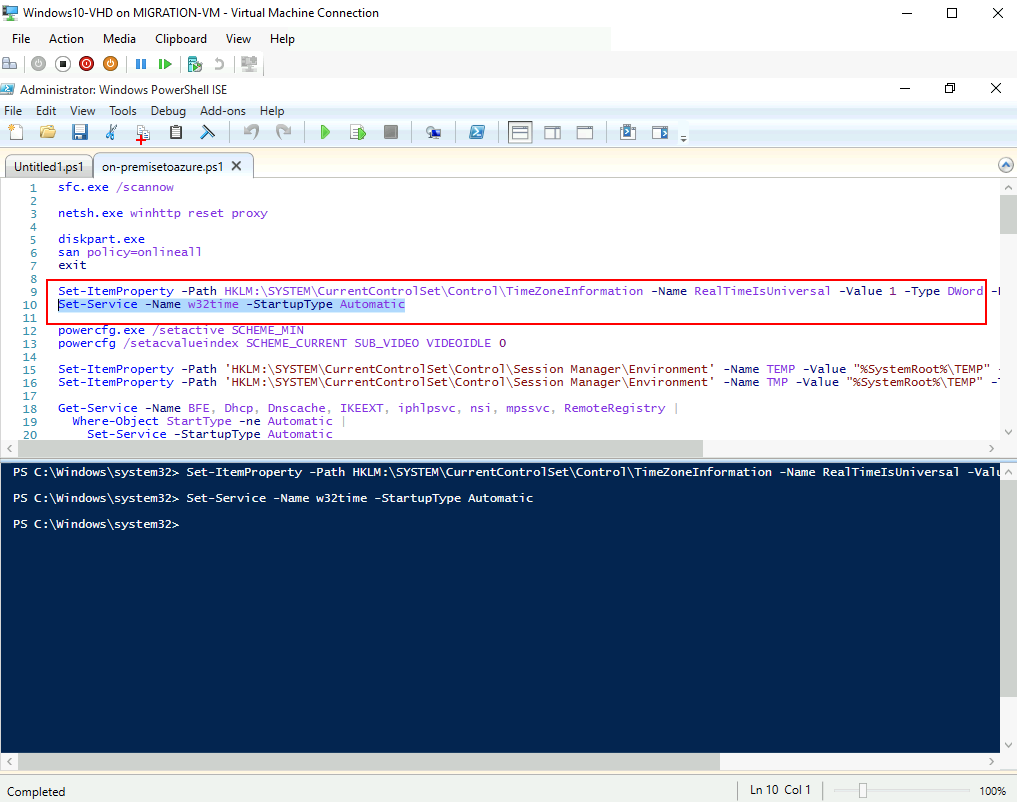

Configurez l’heure UTC pour Windows :

Set-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\TimeZoneInformation -Name RealTimeIsUniversal -Value 1 -Type DWord -Force

Set-Service -Name w32time -StartupType Automatic

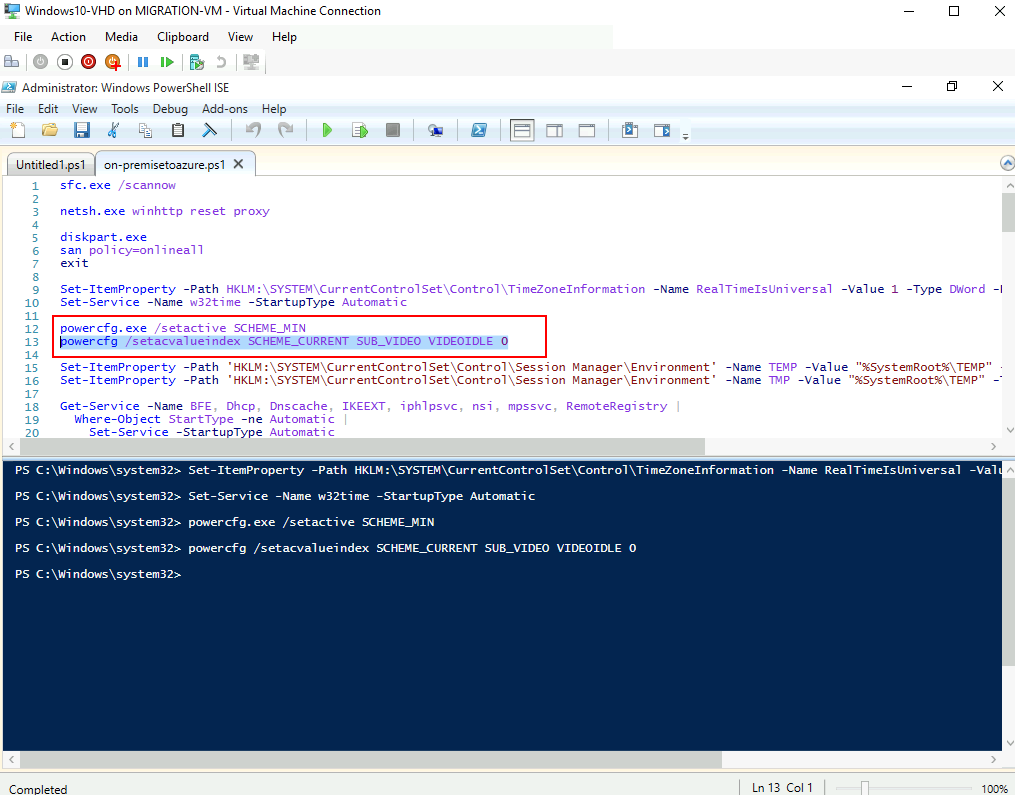

Modifiez le profil d’alimentation en performances hautes :

powercfg.exe /setactive SCHEME_MIN

powercfg /setacvalueindex SCHEME_CURRENT SUB_VIDEO VIDEOIDLE 0

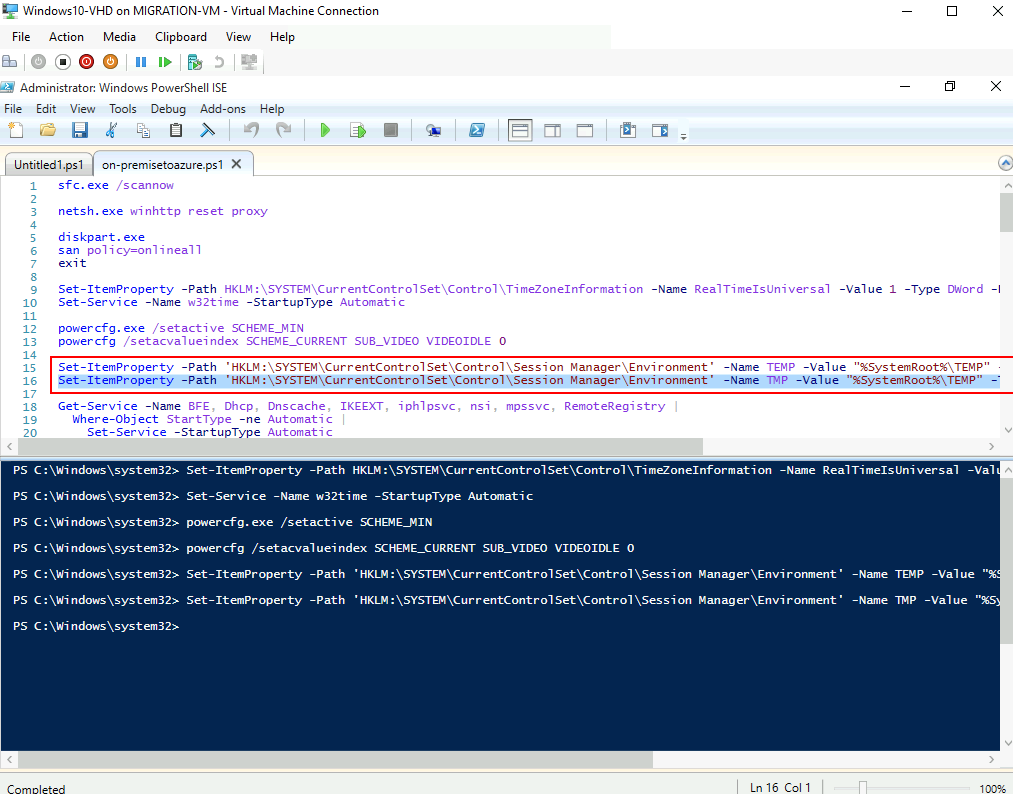

Réinitialisez les variables systèmes par défaut :

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Environment' -Name TEMP -Value "%SystemRoot%\TEMP" -Type ExpandString -Force

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Session Manager\Environment' -Name TMP -Value "%SystemRoot%\TEMP" -Type ExpandString -Force

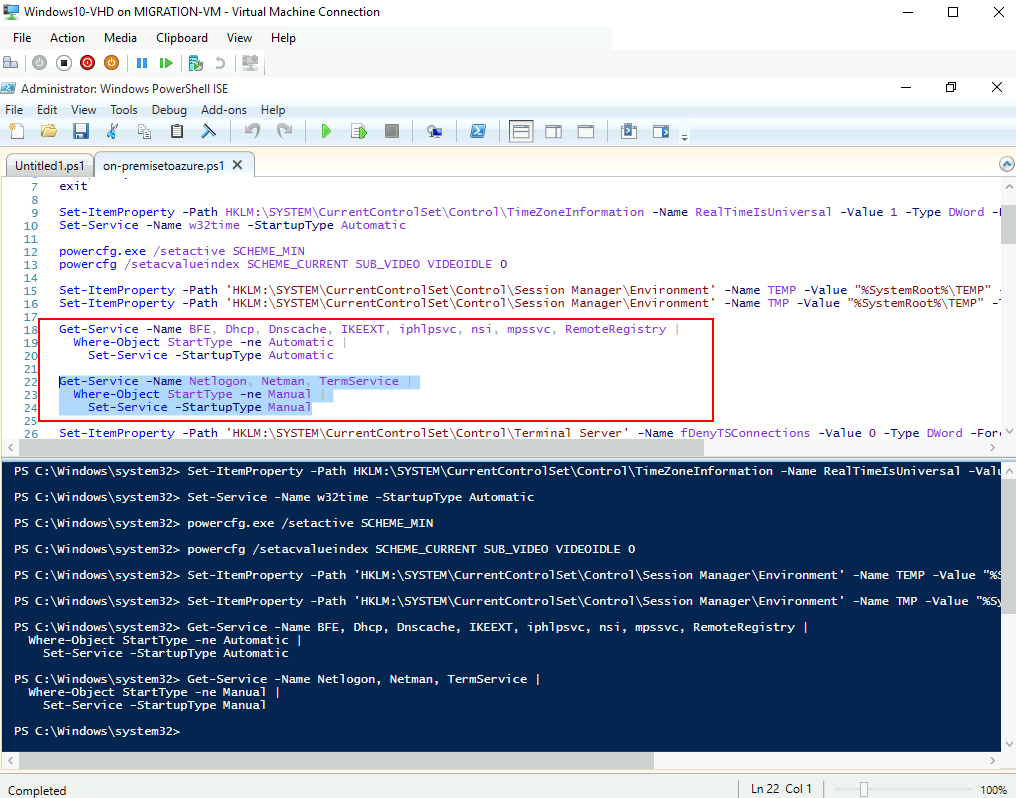

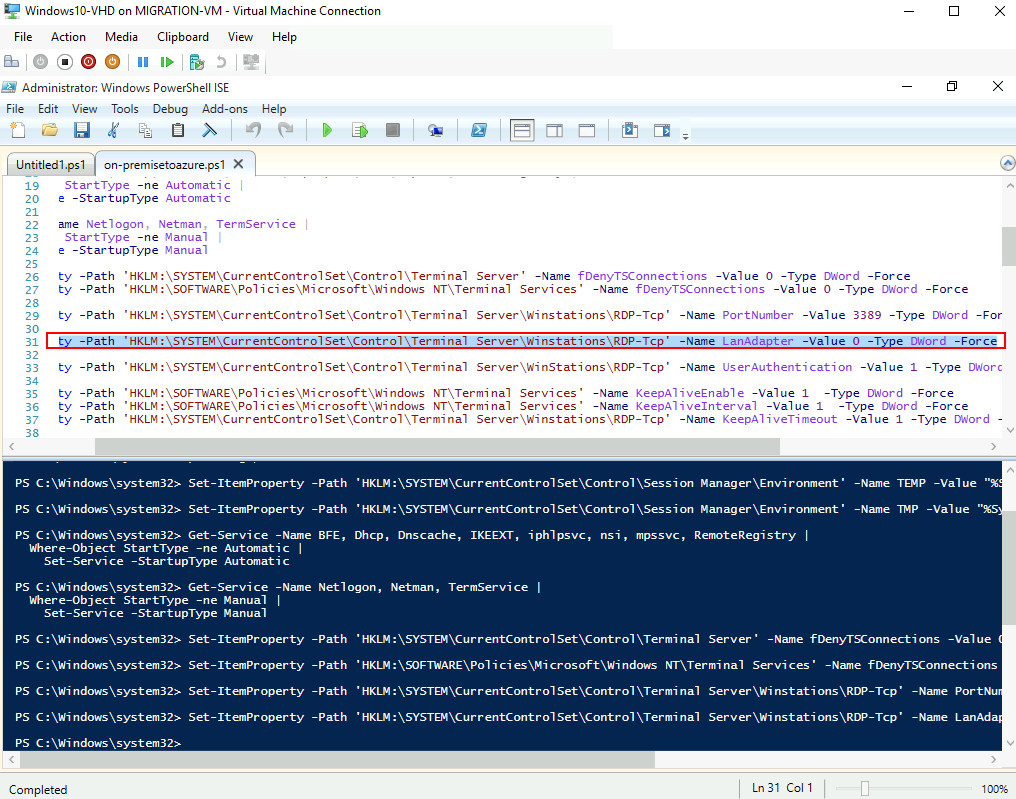

Réinitialisez par défaut certains services Windows :

Get-Service -Name BFE, Dhcp, Dnscache, IKEEXT, iphlpsvc, nsi, mpssvc, RemoteRegistry |

Where-Object StartType -ne Automatic |

Set-Service -StartupType Automatic

Get-Service -Name Netlogon, Netman, TermService |

Where-Object StartType -ne Manual |

Set-Service -StartupType Manual

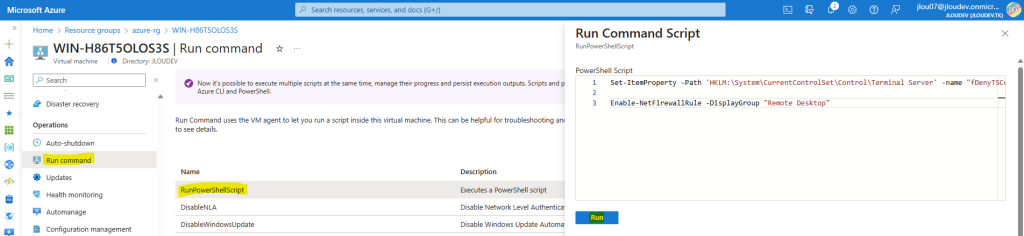

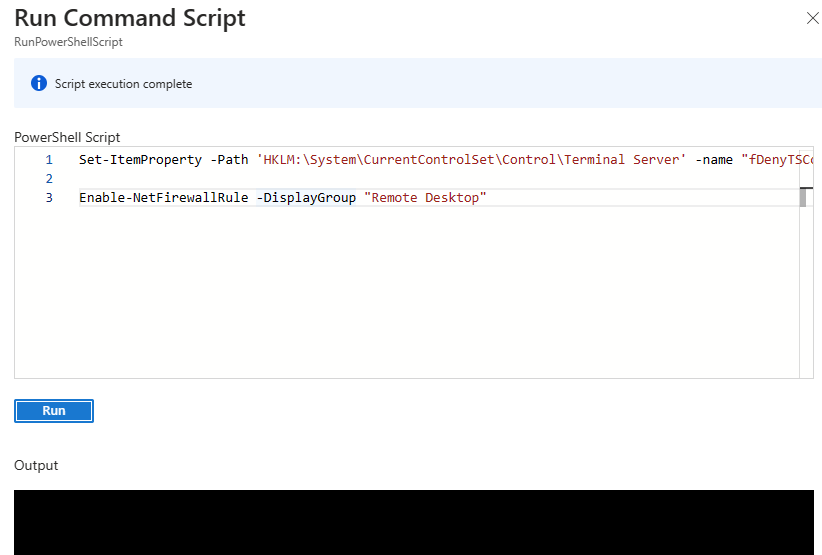

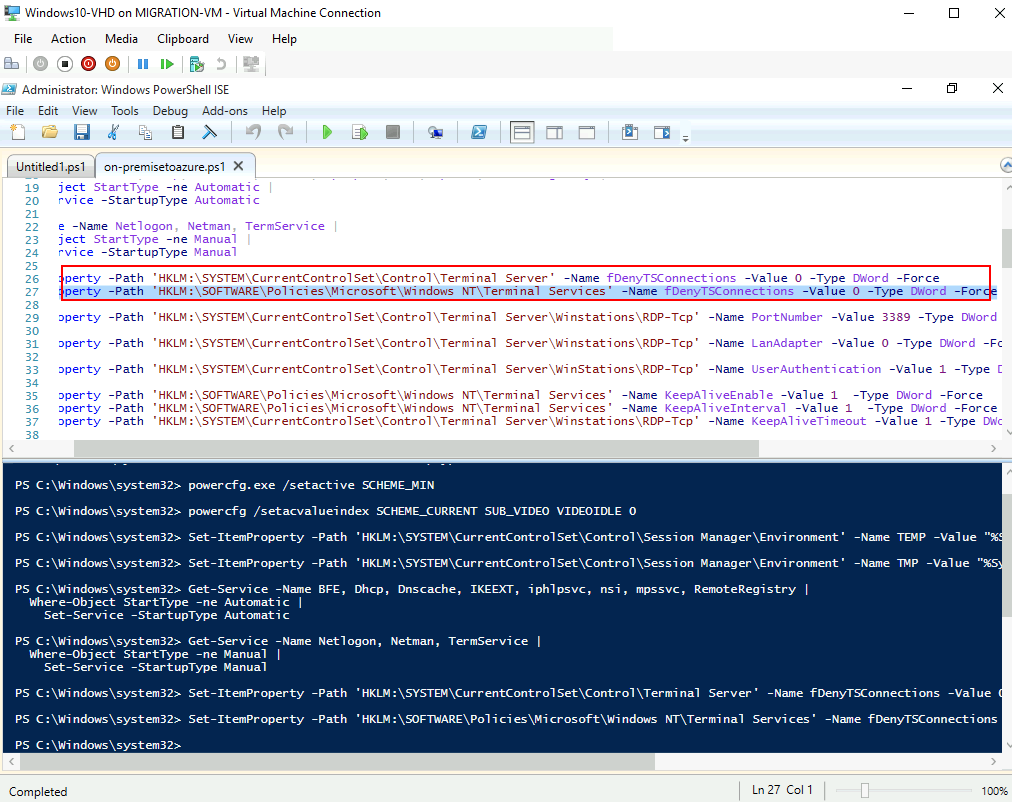

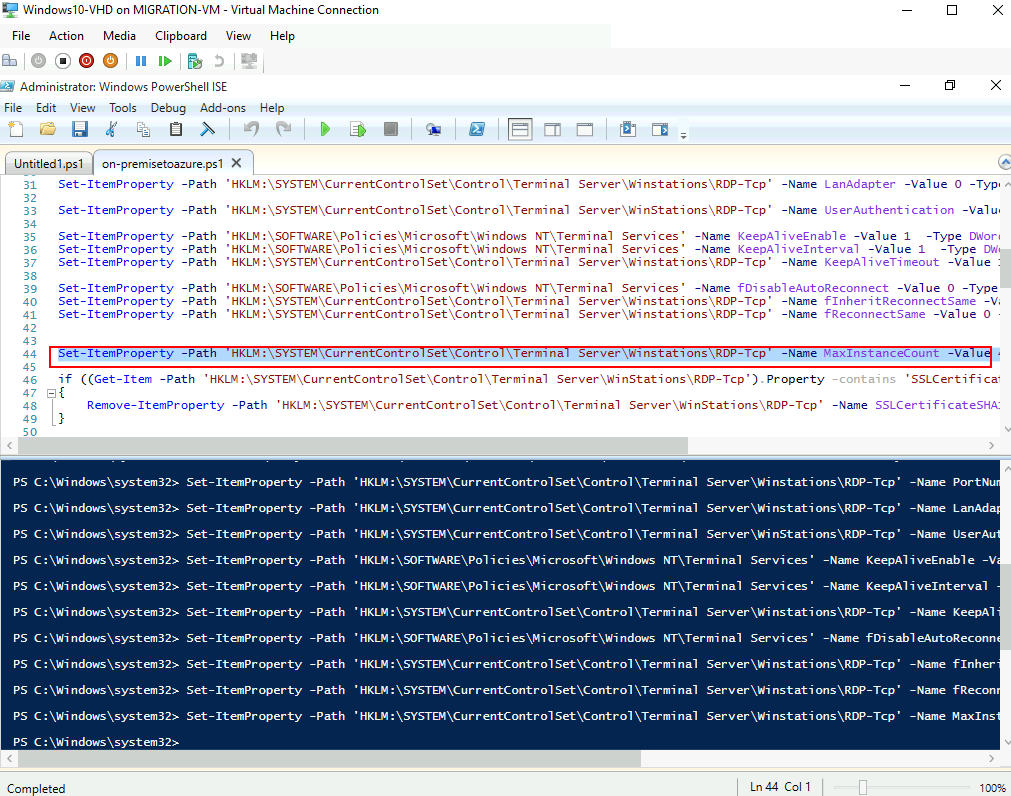

Activez le service bureau à distance RDP :

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name fDenyTSConnections -Value 0 -Type DWord -Force

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services' -Name fDenyTSConnections -Value 0 -Type DWord -Force

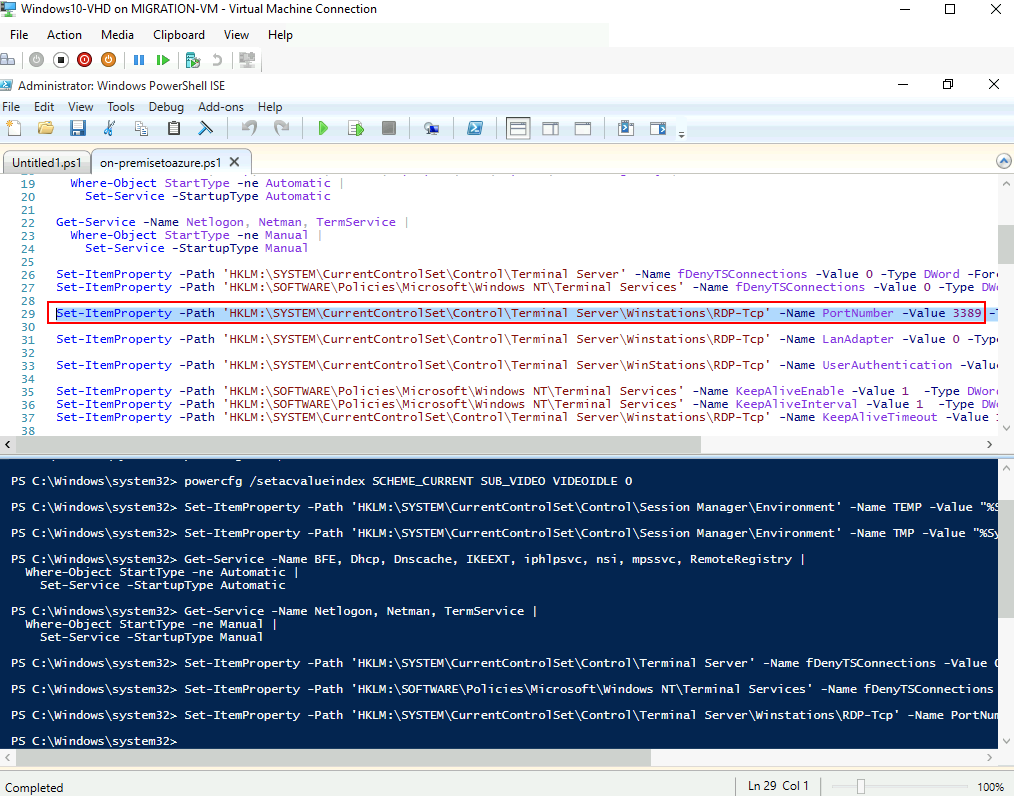

Validez le port par défaut 3389 pour le protocole RDP :

L’auditeur écoute sur chaque interface réseau :

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP-Tcp' -Name LanAdapter -Value 0 -Type DWord -Force

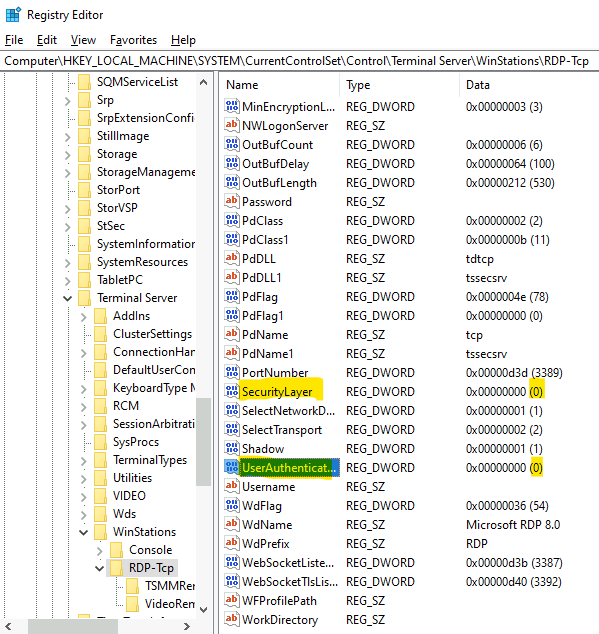

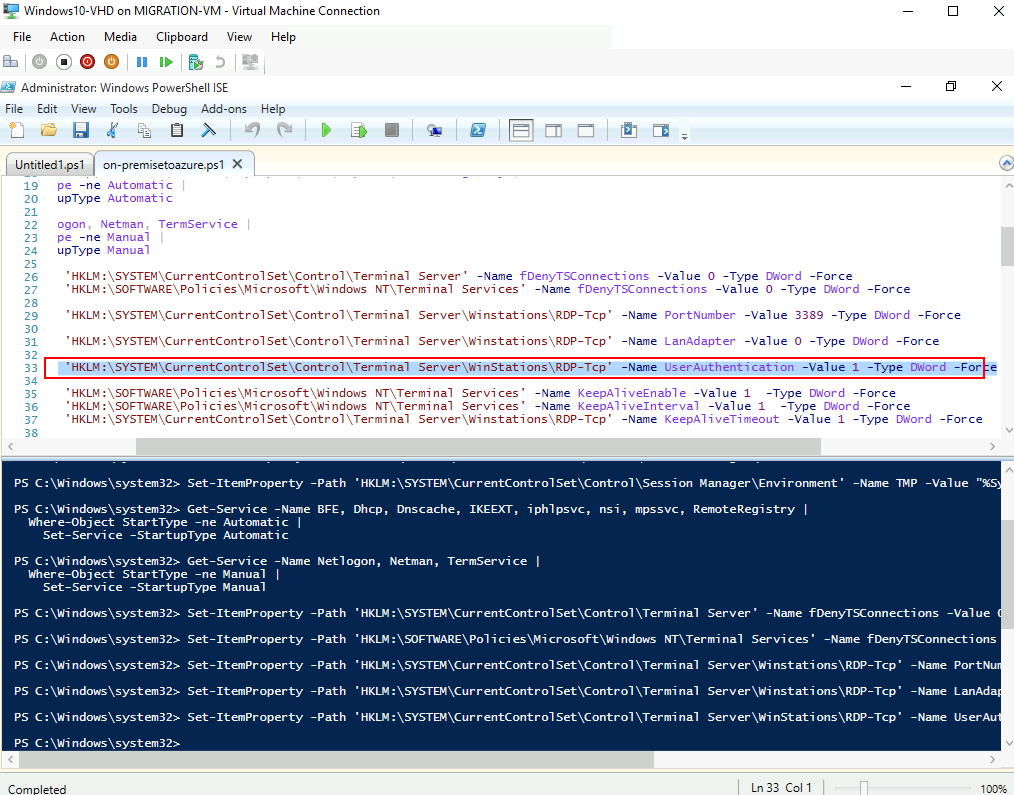

Configurez le mode d’authentification au niveau du réseau (NLA) pour les connexions RDP selon l’OS :

Pour Windows Server 2012, 2016 et pour Windows 10 :

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp' -Name UserAuthentication -Value 1 -Type DWord -ForcePour Windows Server 2008 R2 et pour Windows 7 :

Set-Itemproperty -path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp' -Name 'SecurityLayer' -value '0'

Set-Itemproperty -path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp' -Name 'UserAuthentication' -value '0'

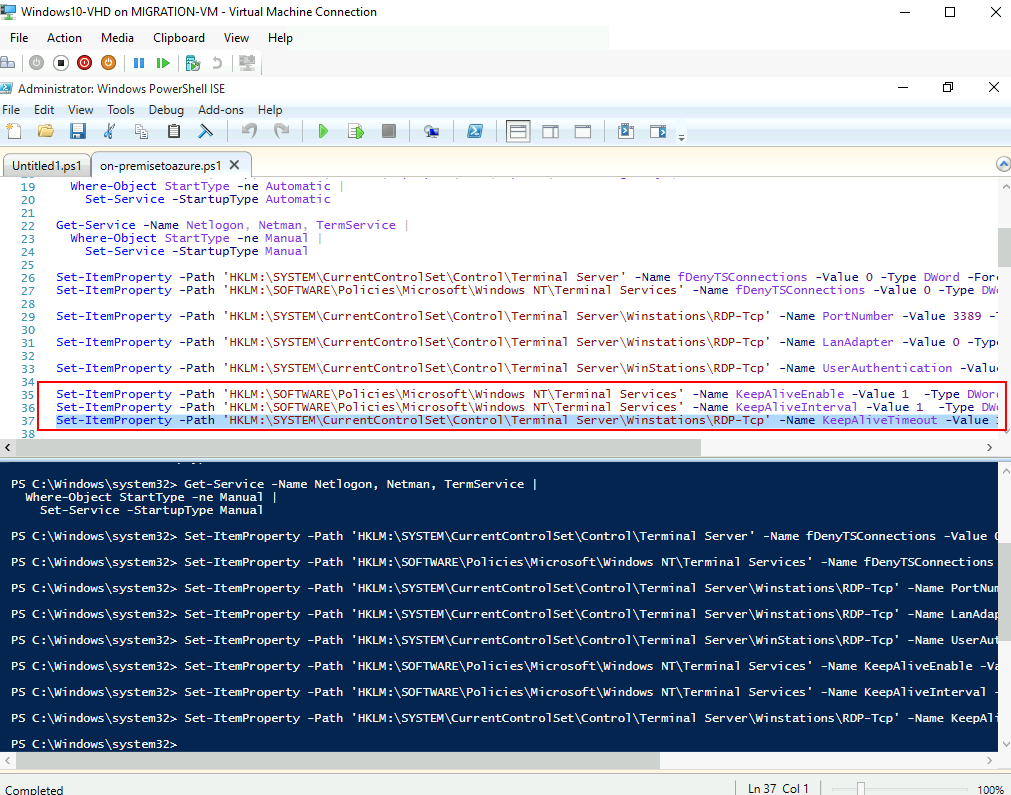

Définissez la valeur keep-alive :

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services' -Name KeepAliveEnable -Value 1 -Type DWord -Force

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services' -Name KeepAliveInterval -Value 1 -Type DWord -Force

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP-Tcp' -Name KeepAliveTimeout -Value 1 -Type DWord -Force

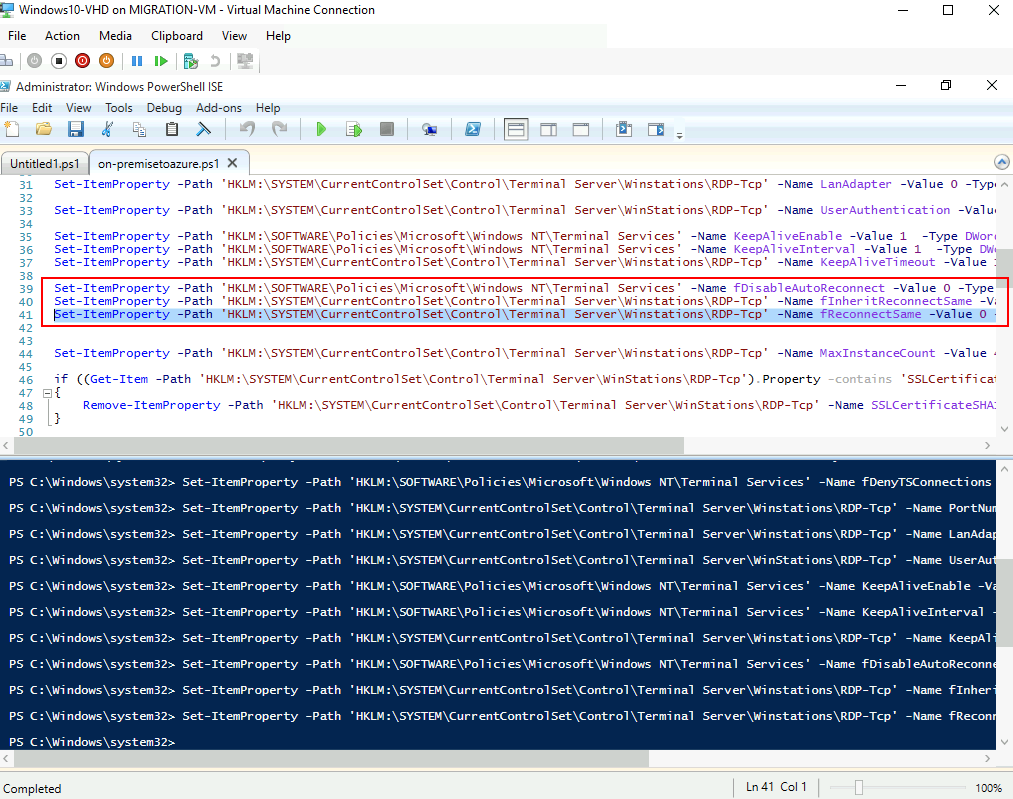

Définissez les options de reconnexion :

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services' -Name fDisableAutoReconnect -Value 0 -Type DWord -Force

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP-Tcp' -Name fInheritReconnectSame -Value 1 -Type DWord -Force

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP-Tcp' -Name fReconnectSame -Value 0 -Type DWord -Force

Limitez le nombre de connexions simultanées :

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\Winstations\RDP-Tcp' -Name MaxInstanceCount -Value 4294967295 -Type DWord -Force

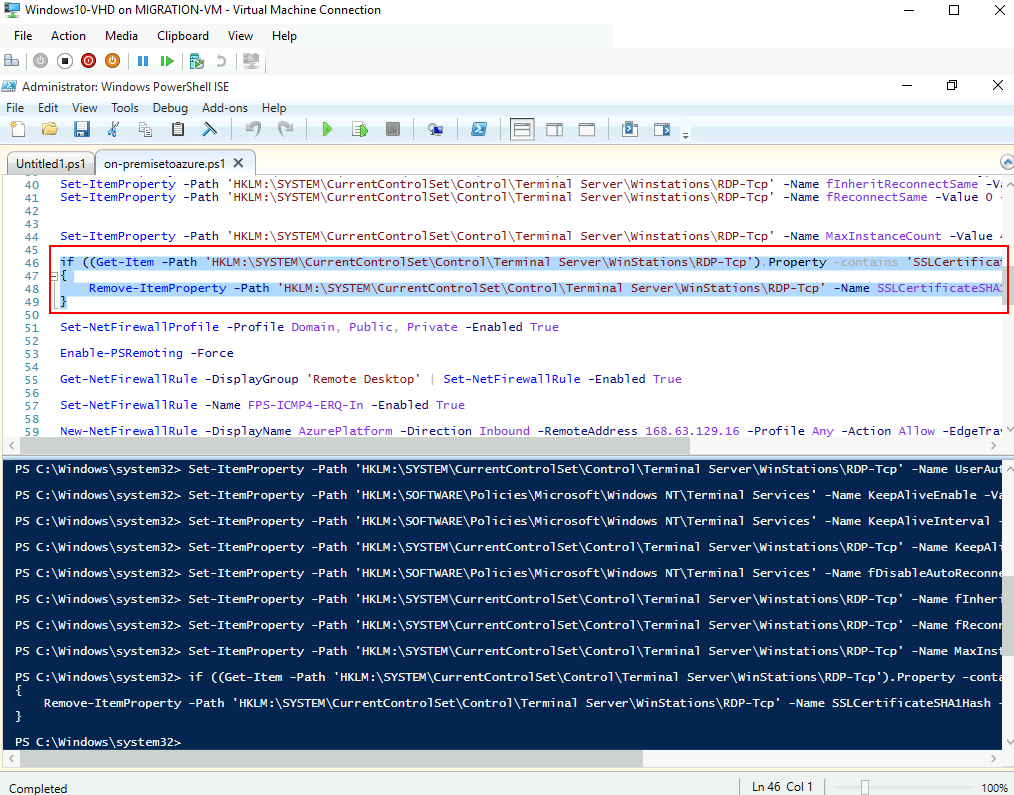

Supprimez tous les certificats auto-signés liés à l’écoute RDP :

if ((Get-Item -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp').Property -contains 'SSLCertificateSHA1Hash')

{

Remove-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp' -Name SSLCertificateSHA1Hash -Force

}

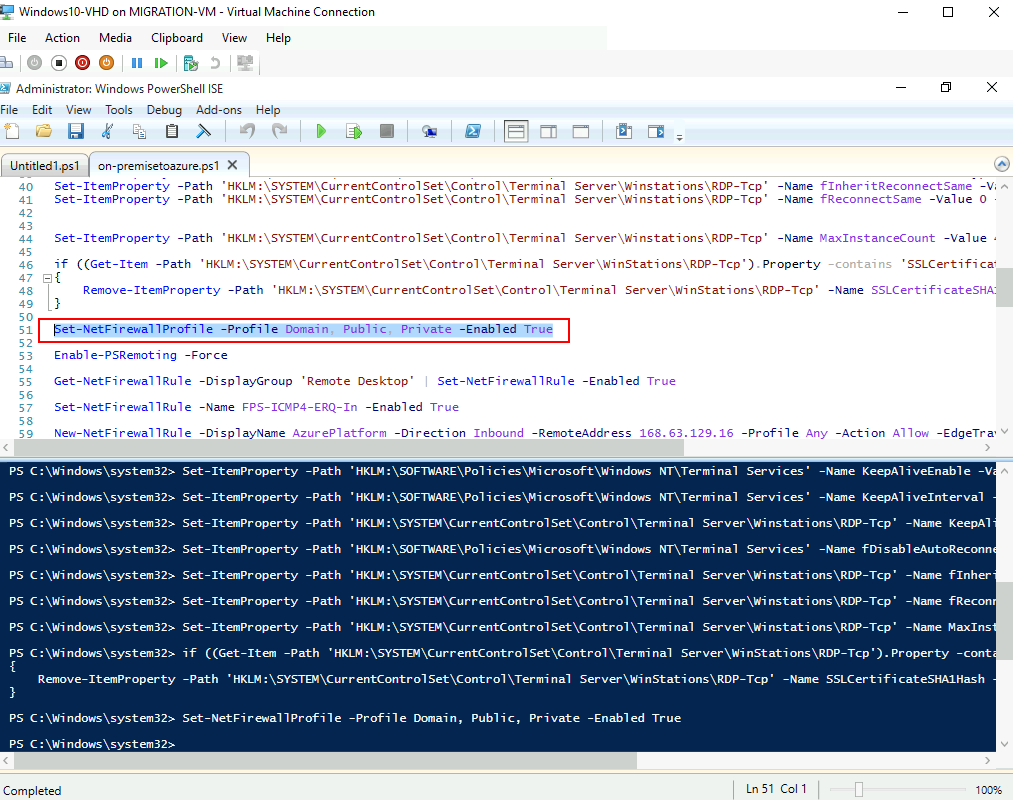

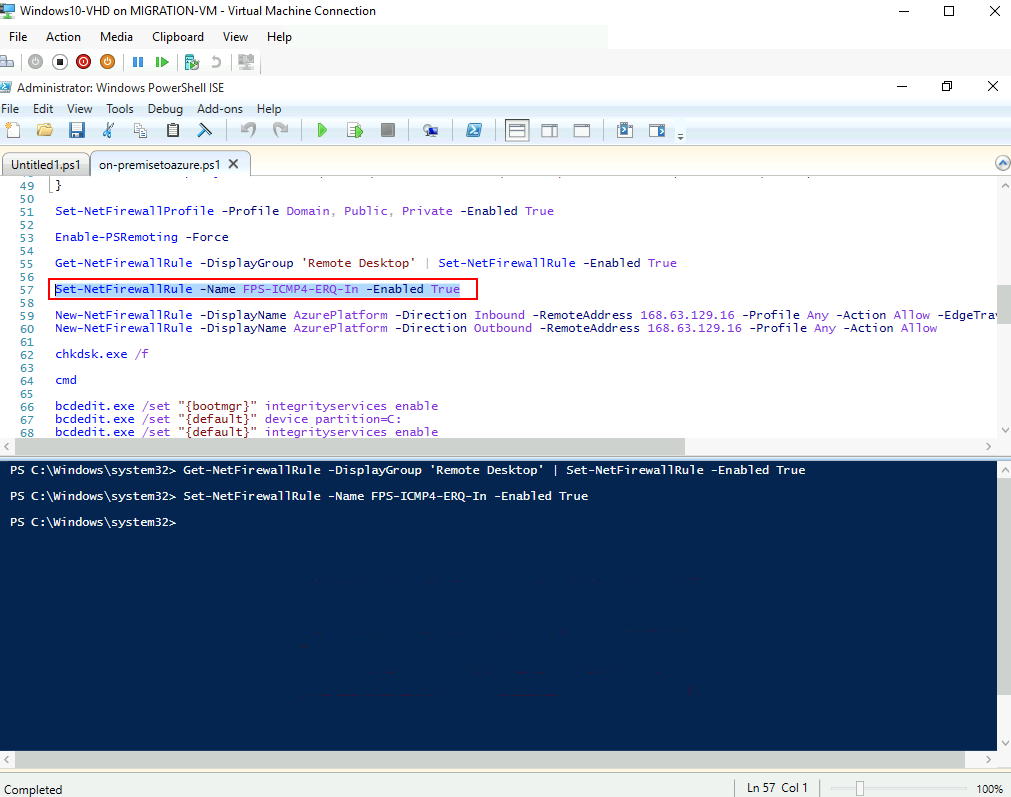

Activez le pare-feu Windows sur les 3 profils réseaux (domaine, standard et public) :

Set-NetFirewallProfile -Profile Domain, Public, Private -Enabled True

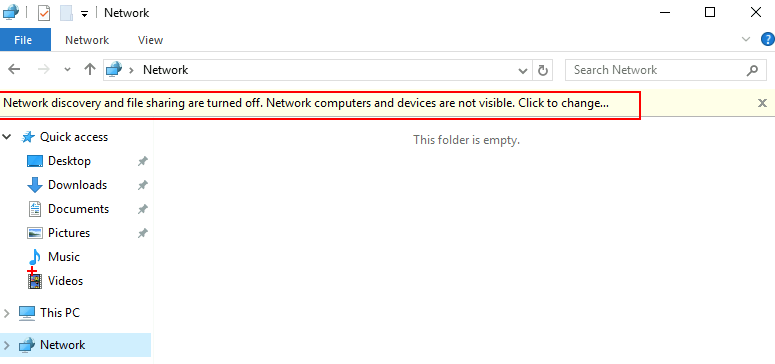

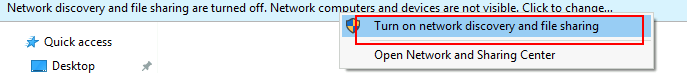

Ouvrez l’explorateur de fichiers Windows, cliquez sur le menu Réseau, puis changez l’option suivante :

Activez l’option suivante :

Convertissez la connexion actuelle en réseau privé :

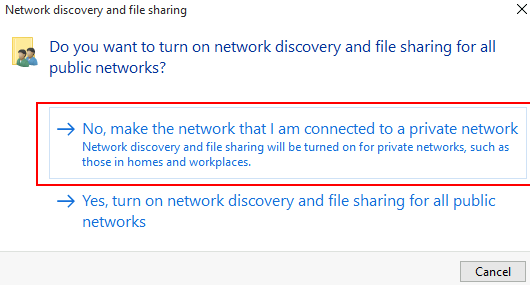

Activer le service à distance PowerShell :

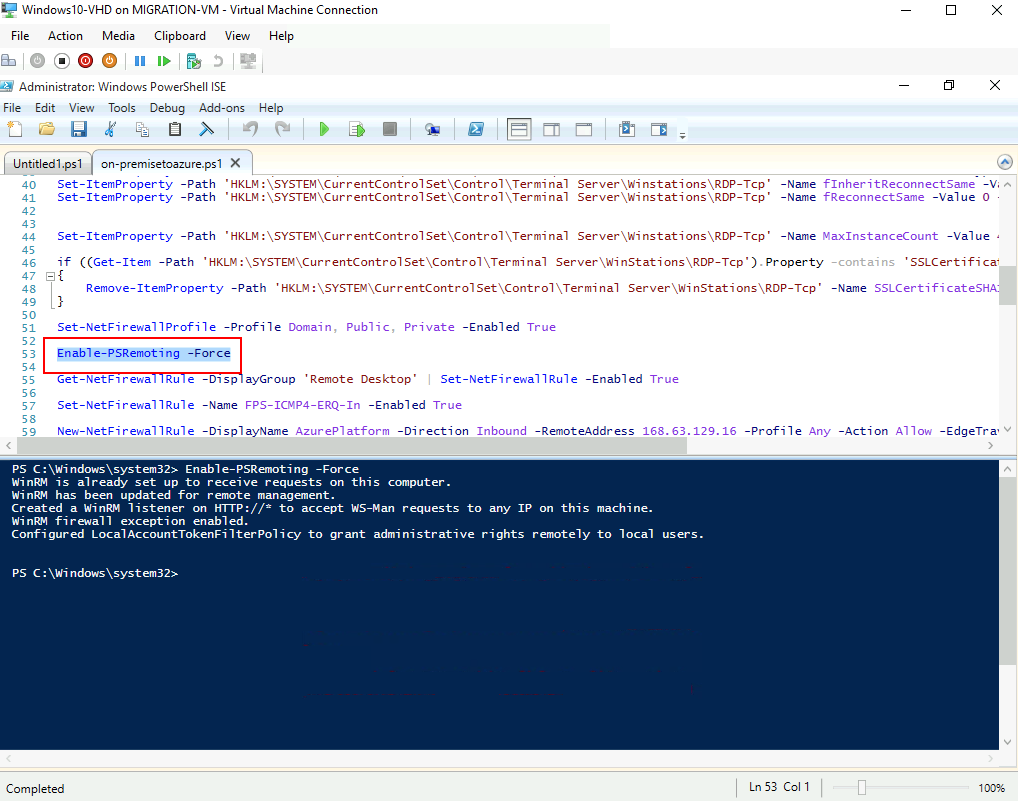

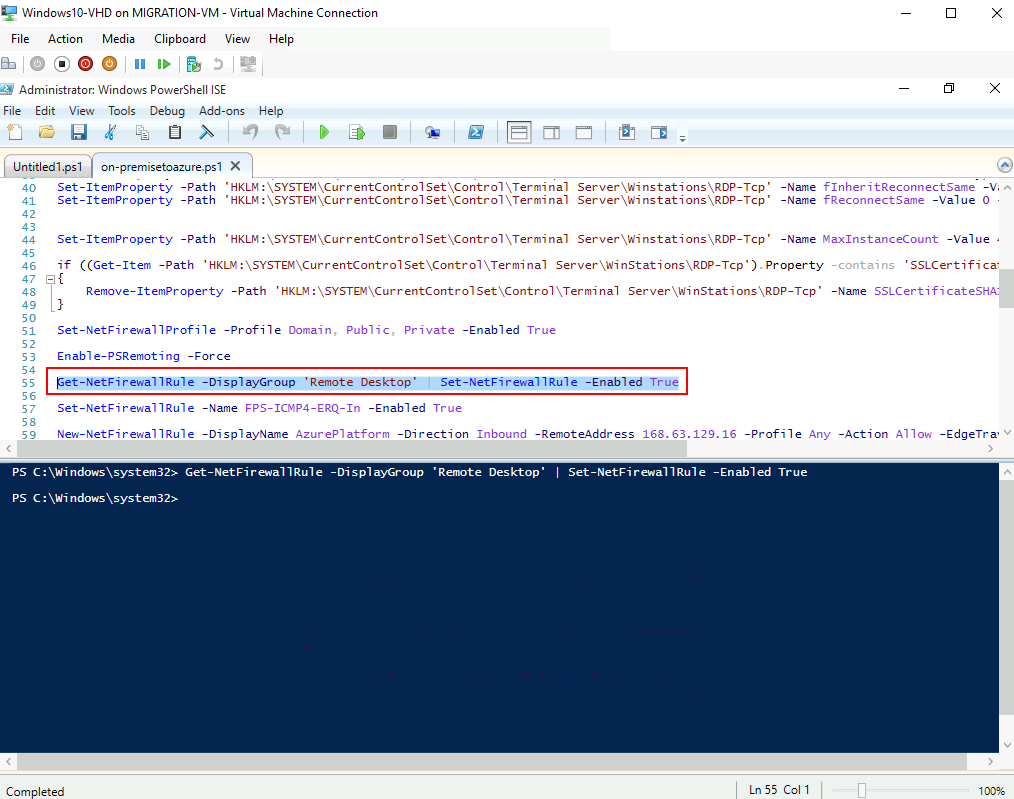

Activez les règles de pare-feu suivantes pour autoriser le trafic RDP :

Activez la règle des requêtes ping à l’intérieur du réseau virtuel :

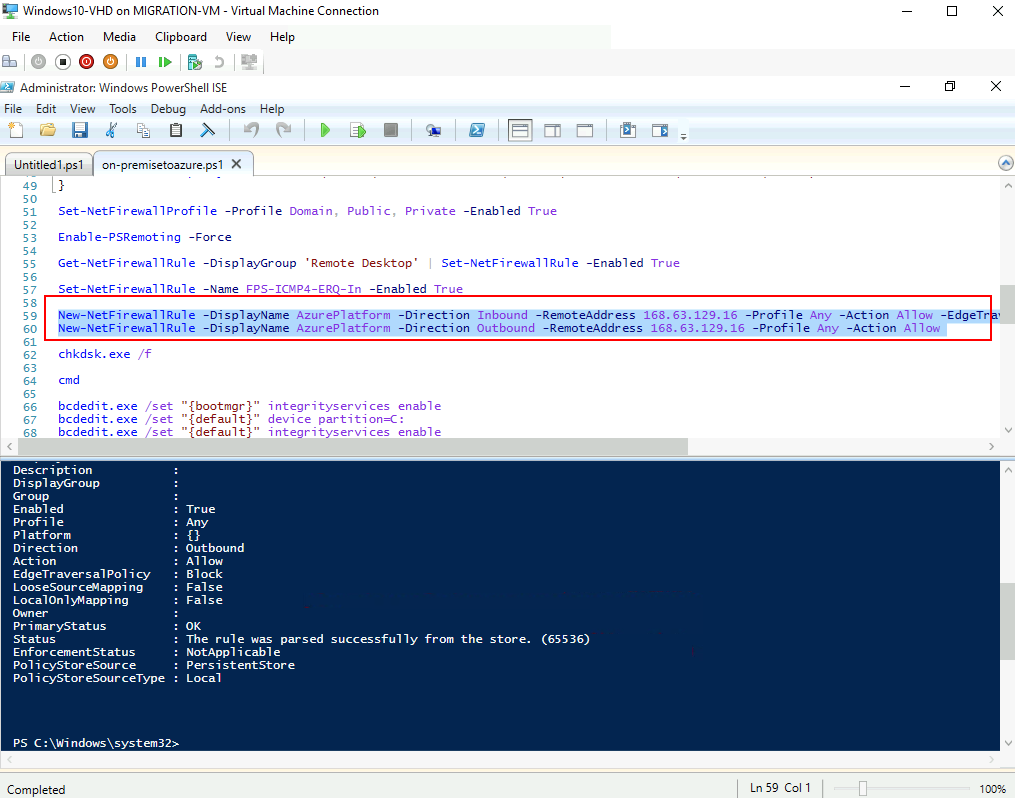

Créez les règles suivantes entrantes et sortantes point vers le service DNS d’Azure :

Ouvrez CMD en mode administrateur afin de lancer l’utilitaire Diskpart :

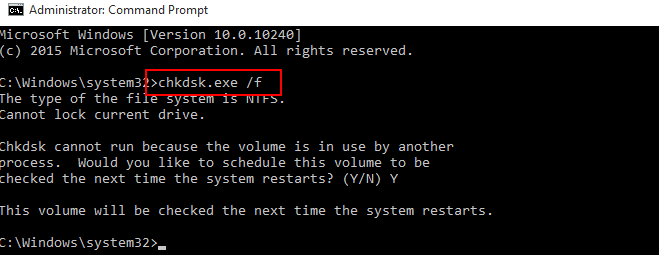

chkdsk.exe /f

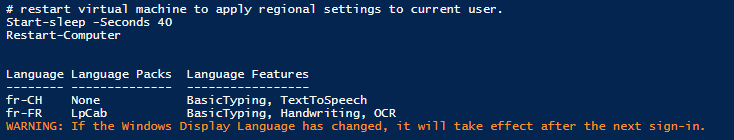

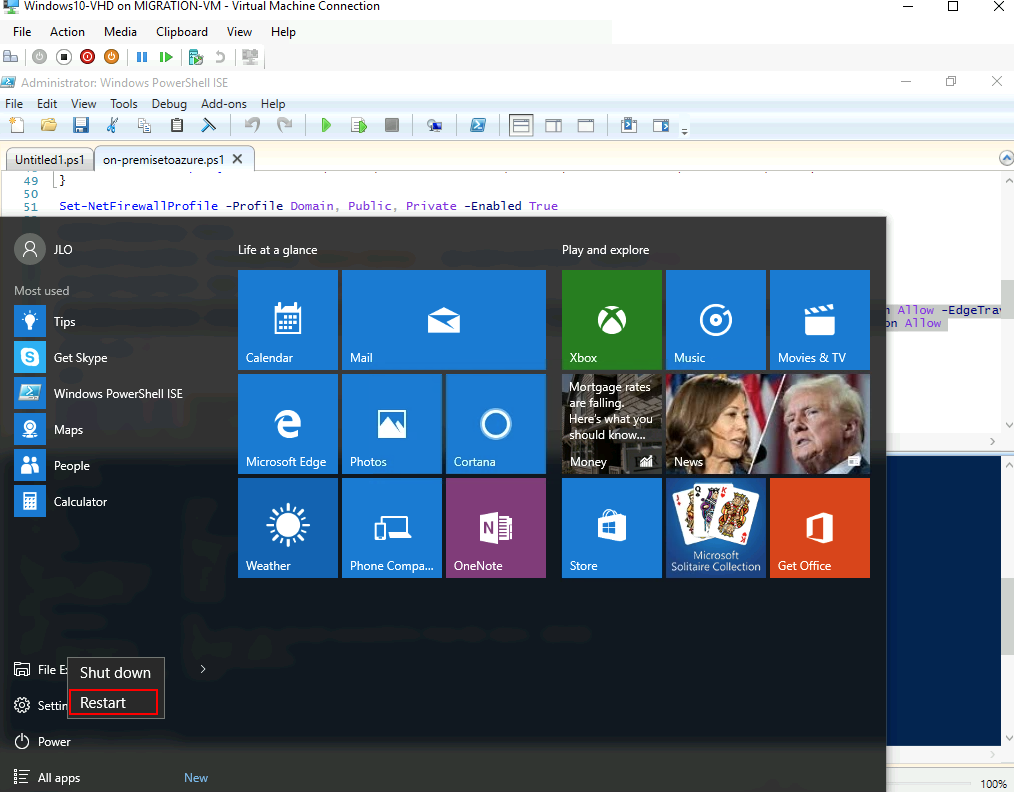

Lancez le redémarrage de la machine virtuelle invitée :

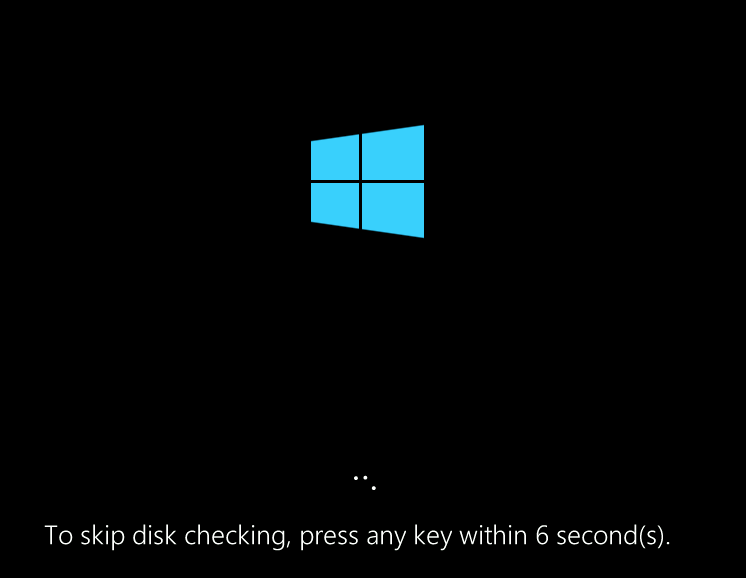

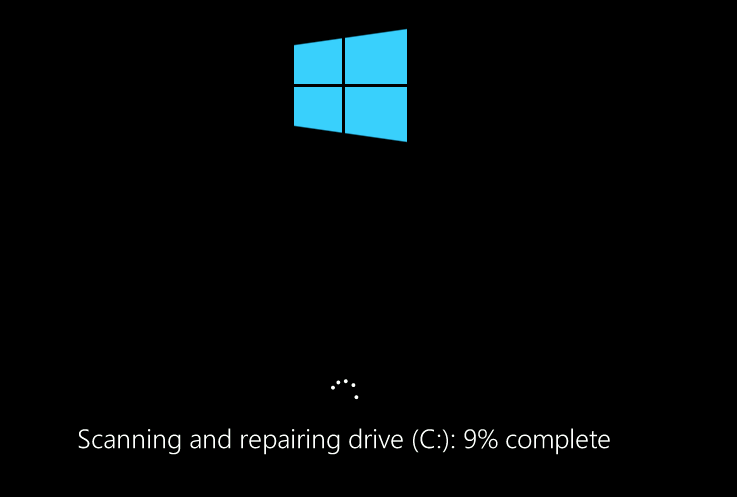

N’appuyez sur aucune touche afin de lancer le contrôle du disque :

Attendez la fin de traitement :

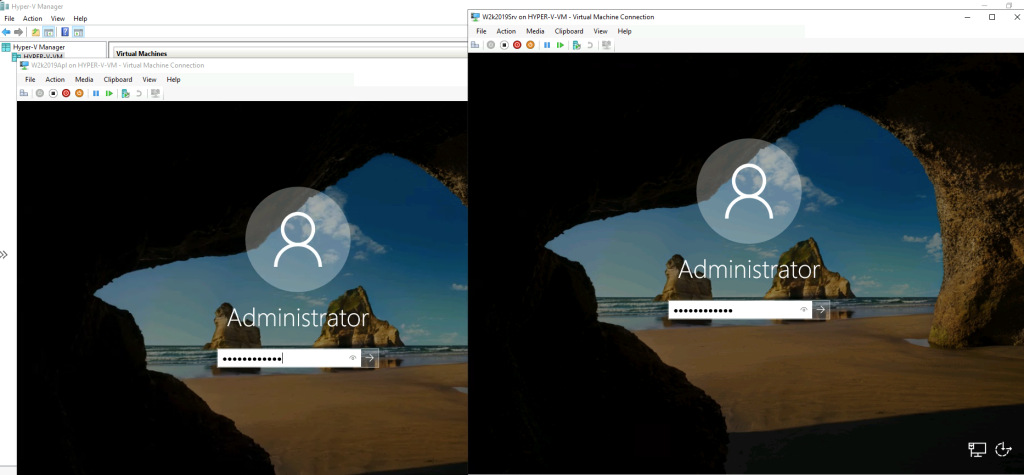

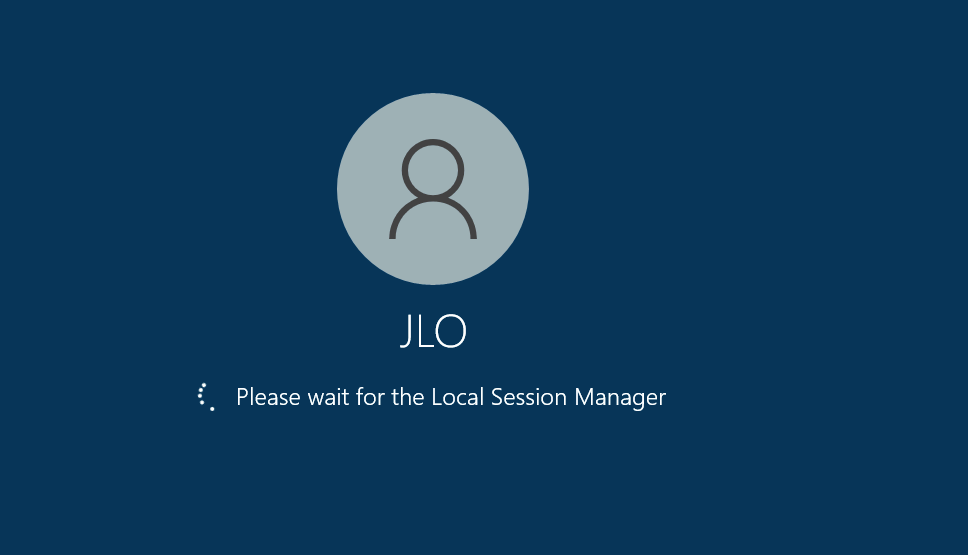

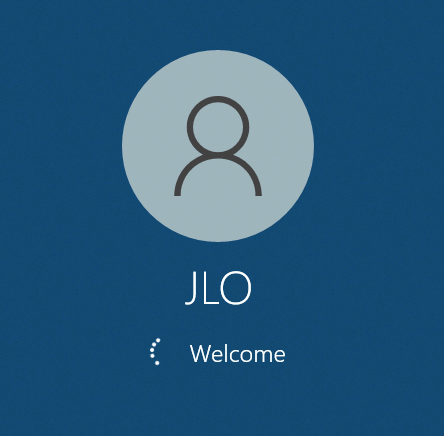

Réouvrez la session Windows de votre machine virtuelle invitée :

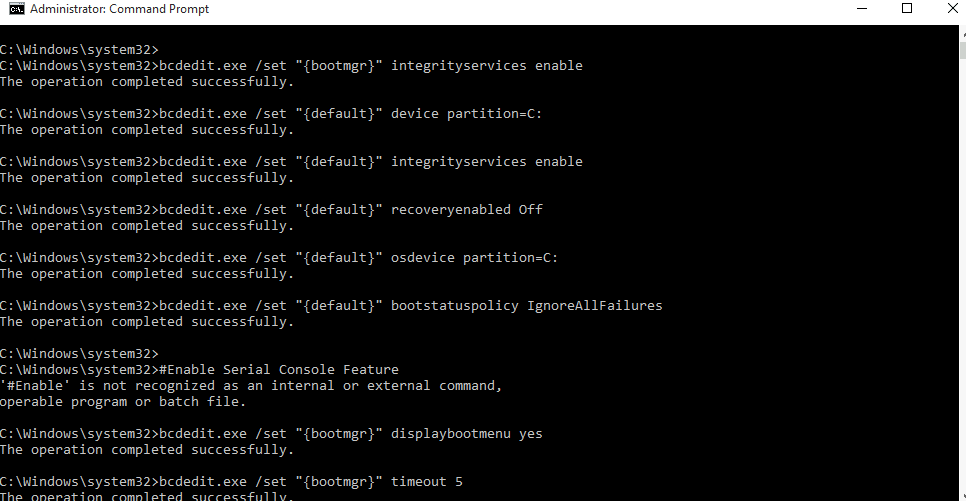

Ouvrez CMD en mode administrateur afin de définir les paramètres des données de configuration de démarrage (BCD) :

cmd

bcdedit.exe /set "{bootmgr}" integrityservices enable

bcdedit.exe /set "{default}" device partition=C:

bcdedit.exe /set "{default}" integrityservices enable

bcdedit.exe /set "{default}" recoveryenabled Off

bcdedit.exe /set "{default}" osdevice partition=C:

bcdedit.exe /set "{default}" bootstatuspolicy IgnoreAllFailures

#Enable Serial Console Feature

bcdedit.exe /set "{bootmgr}" displaybootmenu yes

bcdedit.exe /set "{bootmgr}" timeout 5

bcdedit.exe /set "{bootmgr}" bootems yes

bcdedit.exe /ems "{current}" ON

bcdedit.exe /emssettings EMSPORT:1 EMSBAUDRATE:115200

exit

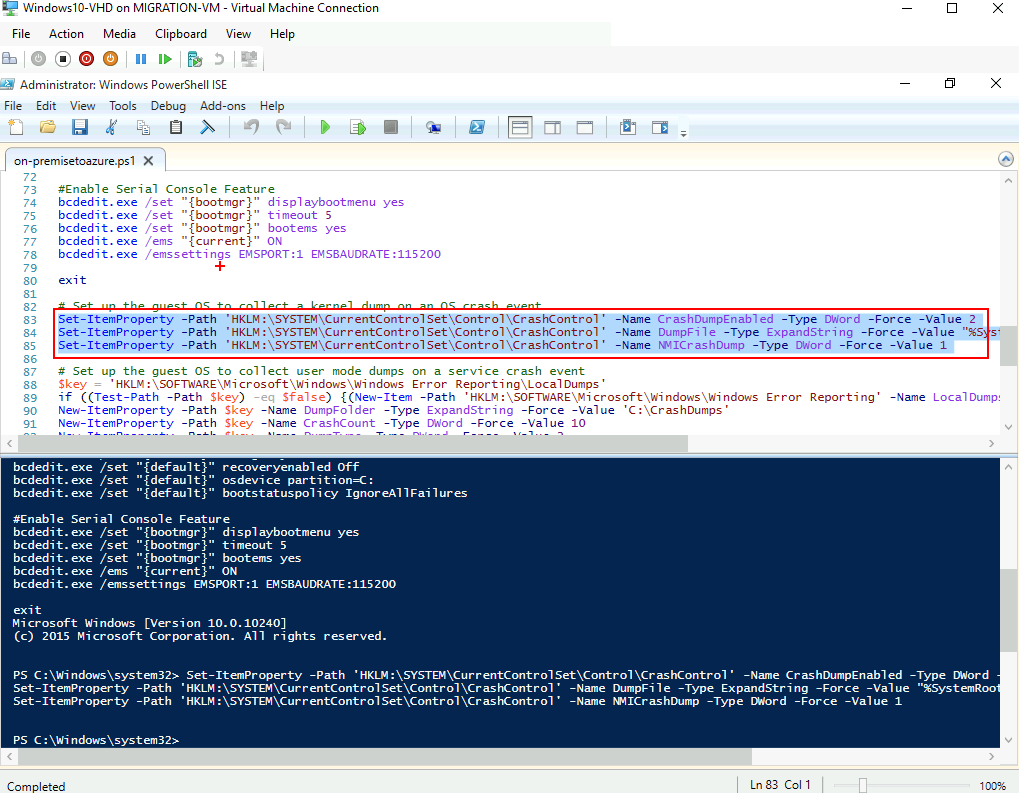

Réouvrez Windows PowerShell ISE en mode administrateur :

Activez la collecte des journaux d’erreur :

# Set up the guest OS to collect a kernel dump on an OS crash event

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\CrashControl' -Name CrashDumpEnabled -Type DWord -Force -Value 2

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\CrashControl' -Name DumpFile -Type ExpandString -Force -Value "%SystemRoot%\MEMORY.DMP"

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\CrashControl' -Name NMICrashDump -Type DWord -Force -Value 1

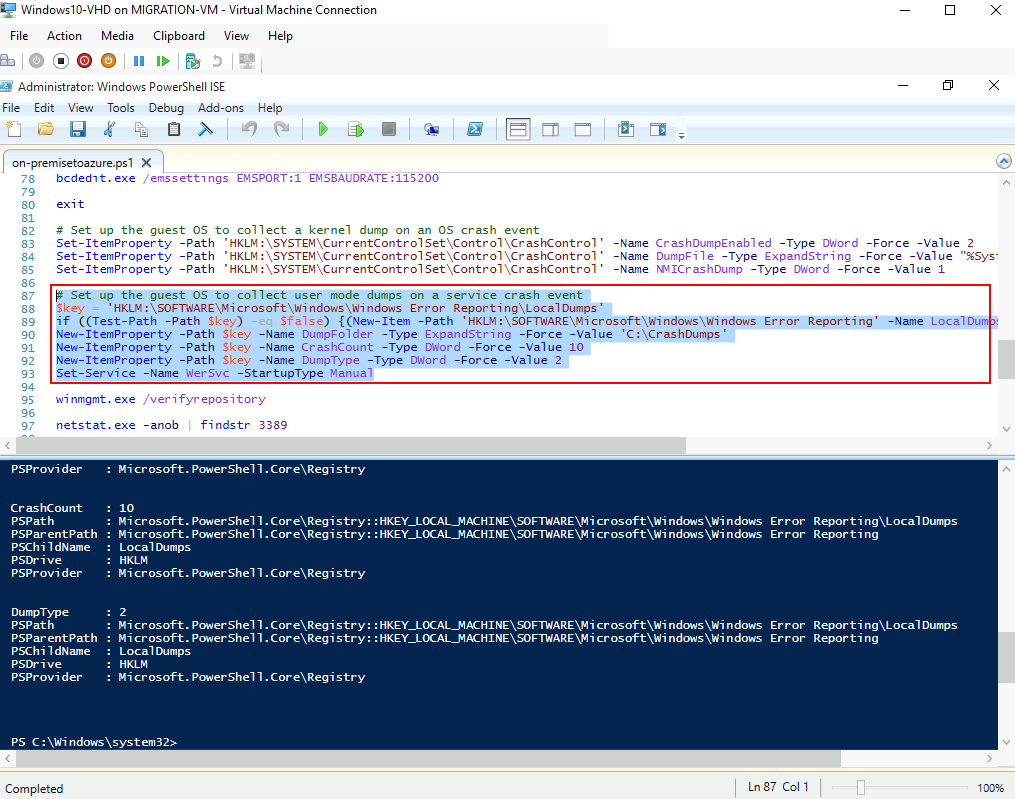

# Set up the guest OS to collect user mode dumps on a service crash event

$key = 'HKLM:\SOFTWARE\Microsoft\Windows\Windows Error Reporting\LocalDumps'

if ((Test-Path -Path $key) -eq $false) {(New-Item -Path 'HKLM:\SOFTWARE\Microsoft\Windows\Windows Error Reporting' -Name LocalDumps)}

New-ItemProperty -Path $key -Name DumpFolder -Type ExpandString -Force -Value 'C:\CrashDumps'

New-ItemProperty -Path $key -Name CrashCount -Type DWord -Force -Value 10

New-ItemProperty -Path $key -Name DumpType -Type DWord -Force -Value 2

Set-Service -Name WerSvc -StartupType Manual

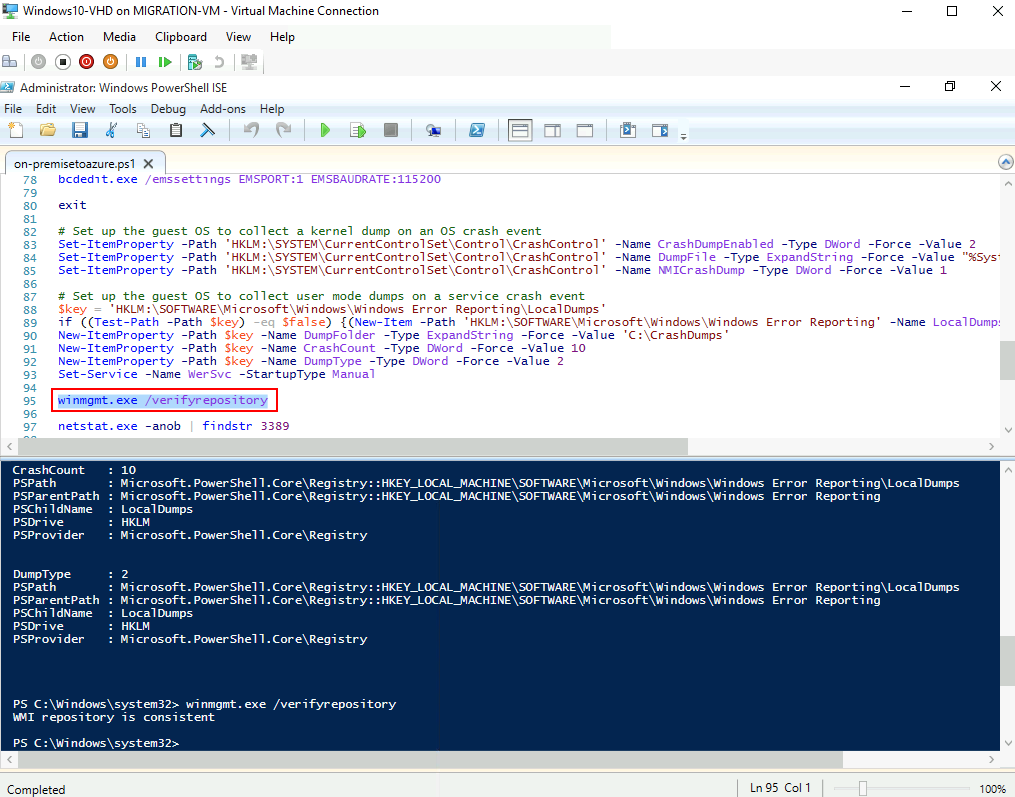

Vérifiez que le référentiel Windows Management Instrumentation (WMI) est toujours cohérent :

winmgmt.exe /verifyrepository

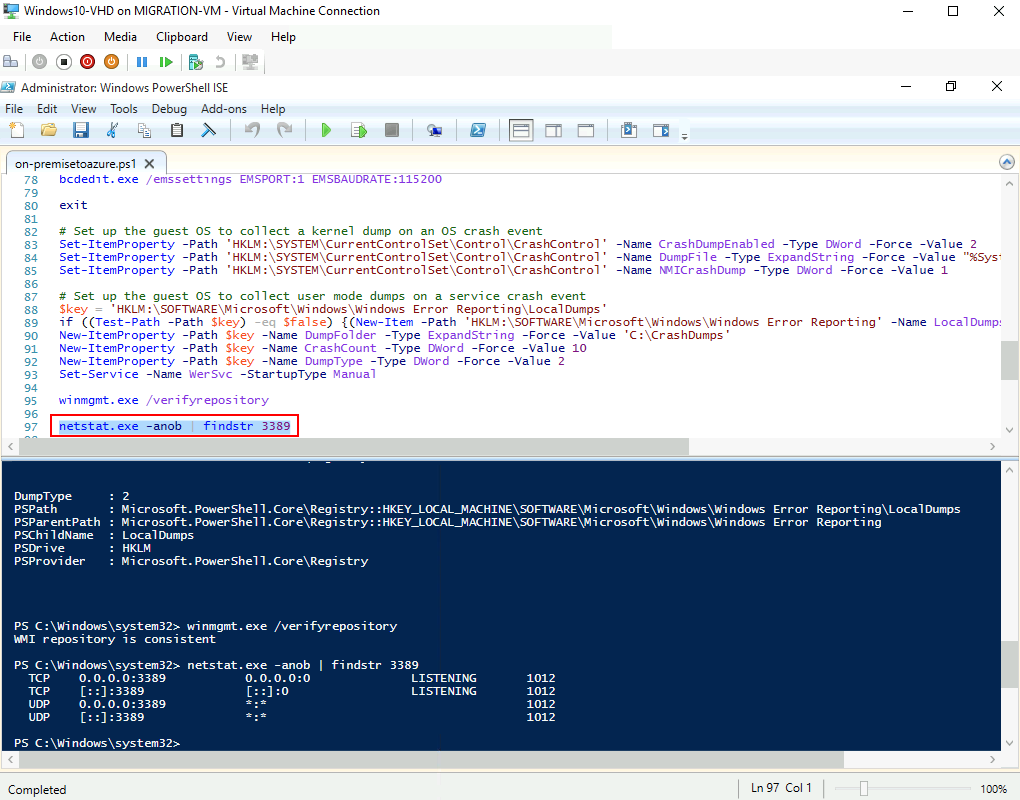

Assurez-vous qu’aucune autre application que TS n’utilise le port 3389 :

netstat.exe -anob | findstr 3389

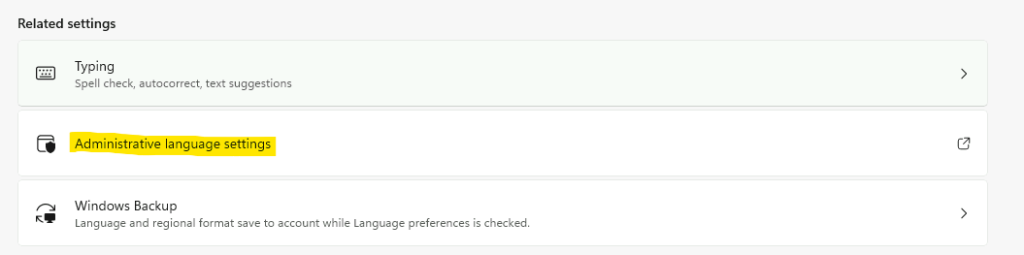

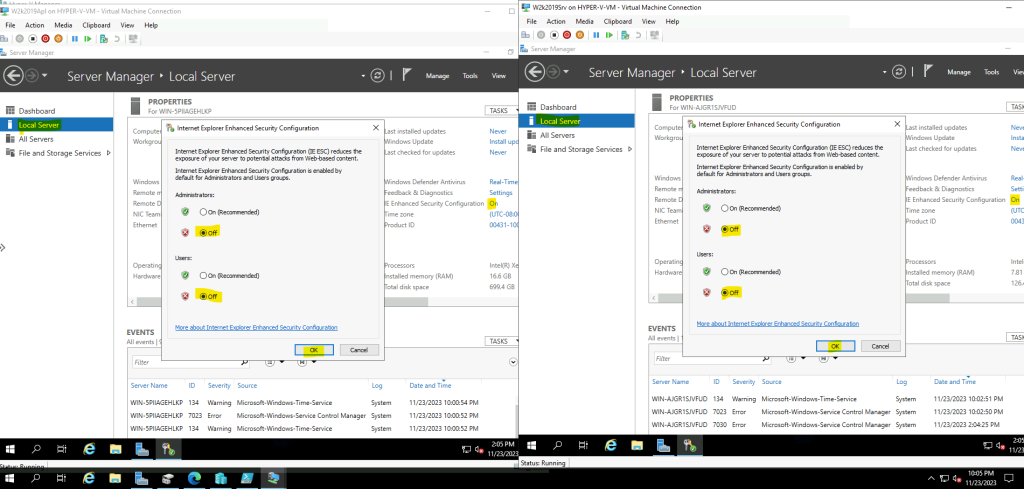

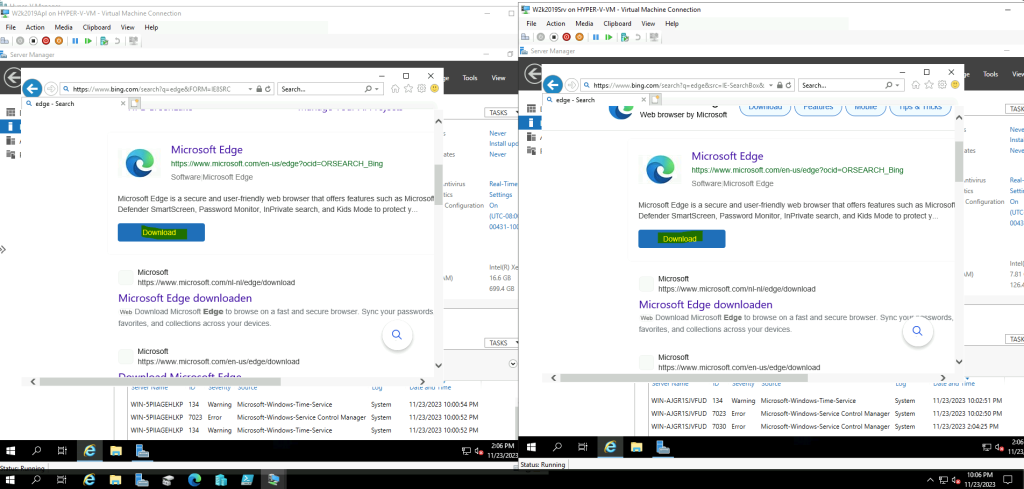

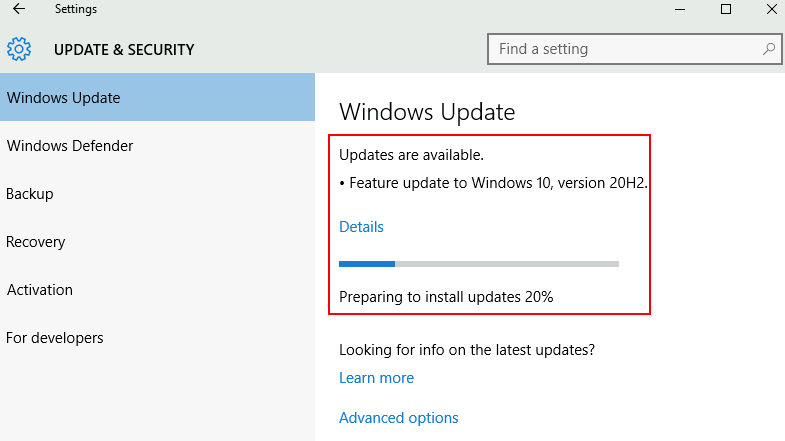

Vérifiez les mises à jour Windows :

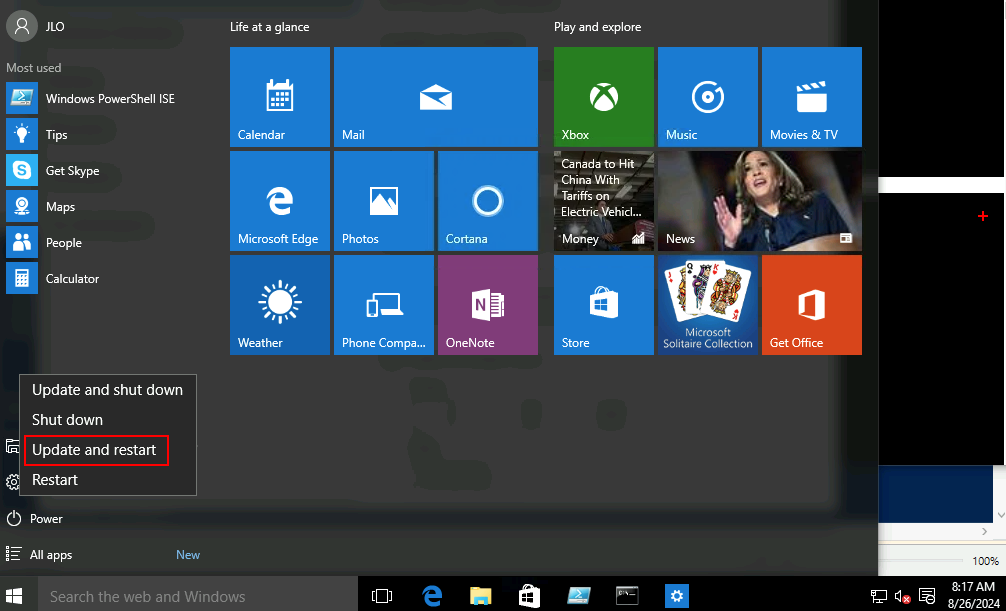

Lancez le redémarrage de la machine virtuelle invitée :

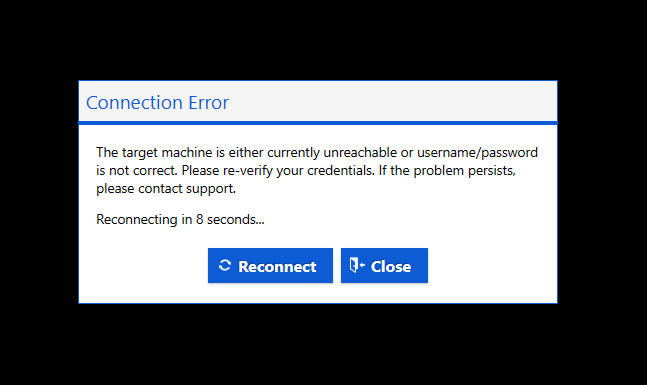

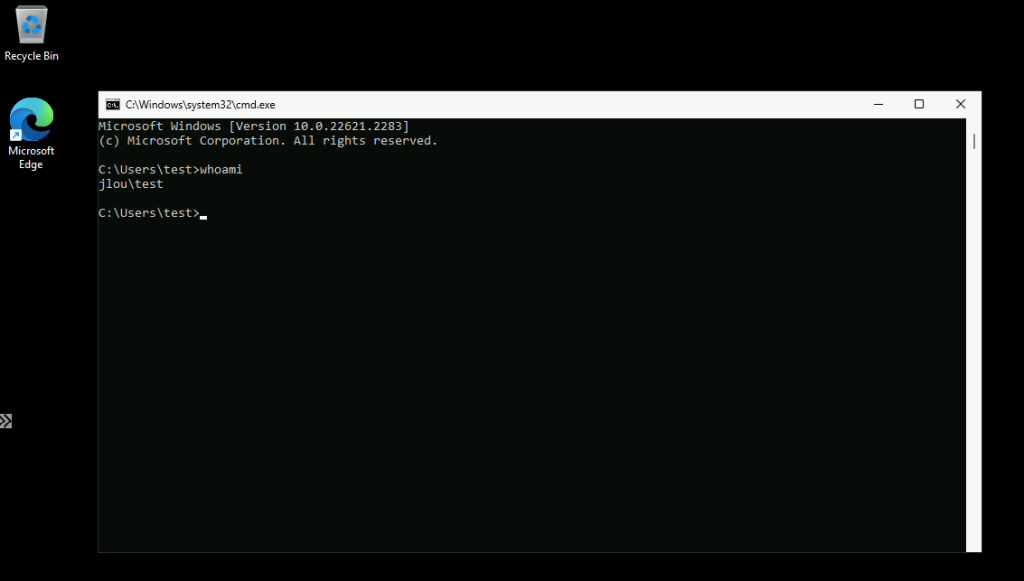

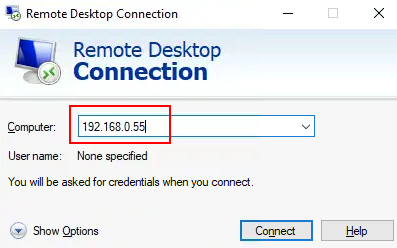

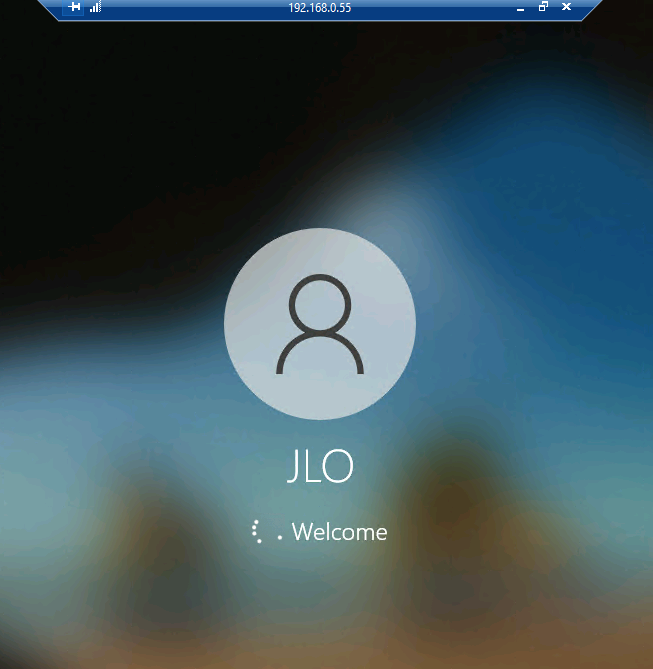

Depuis votre machine virtuelle hôte (Hyper-V), vérifiez la bonne ouverture de session RDP :

Eteignez votre machine virtuelle invitée :

Notre machine virtuelle invitée est maintenant prête à être migrée vers Azure. Pour cela, nous allons utilisez la commande PowerShell Add-AzVhd.

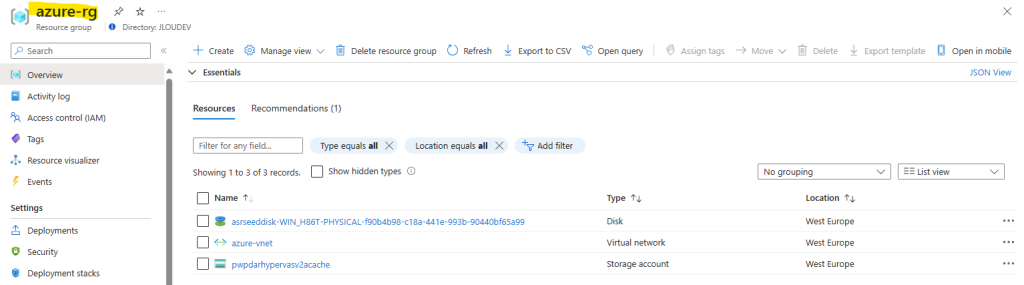

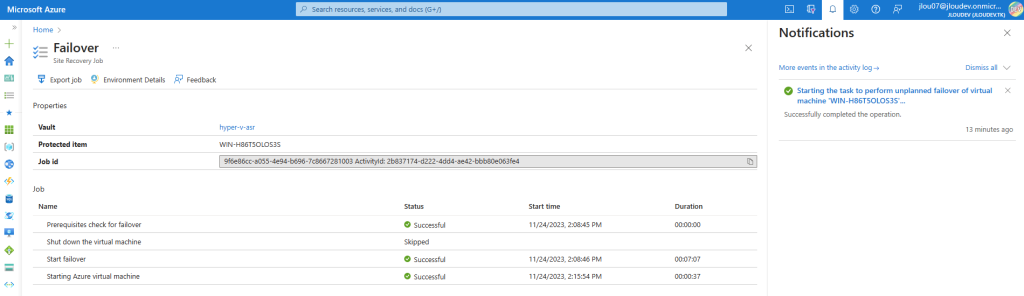

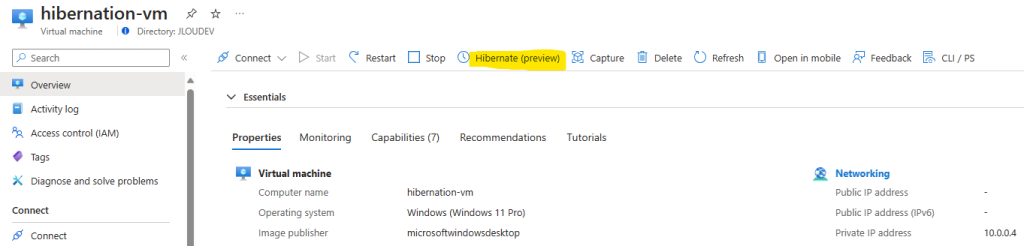

Etape V – Création de la machine virtuelle Azure :

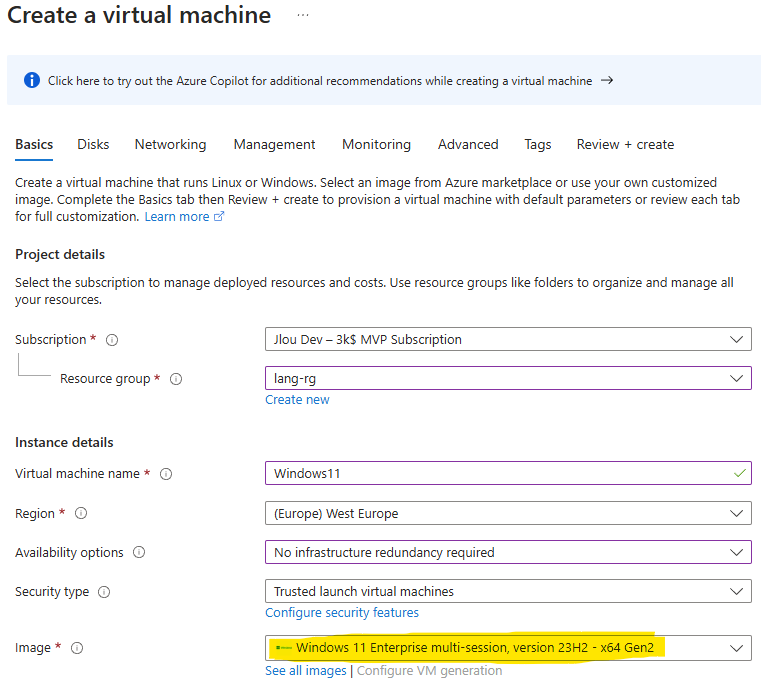

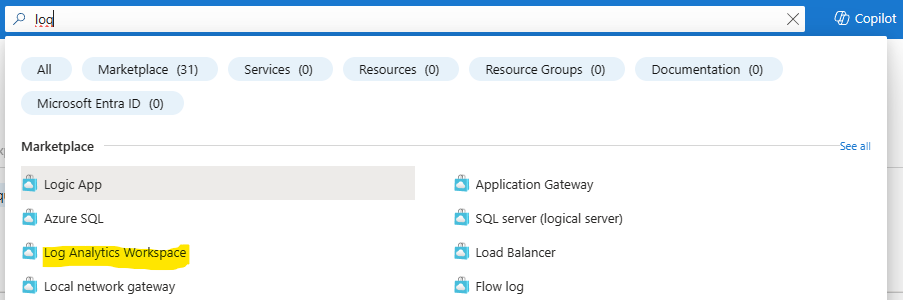

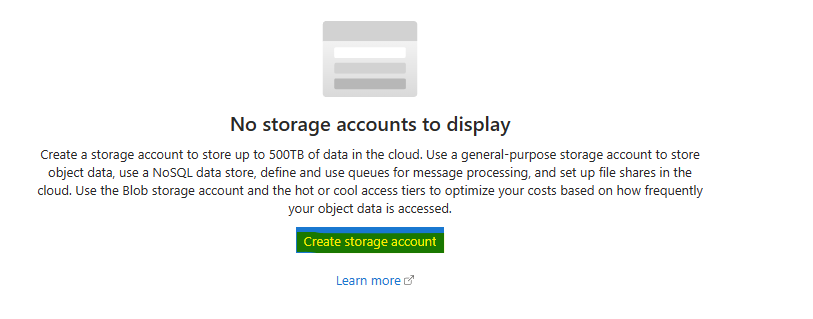

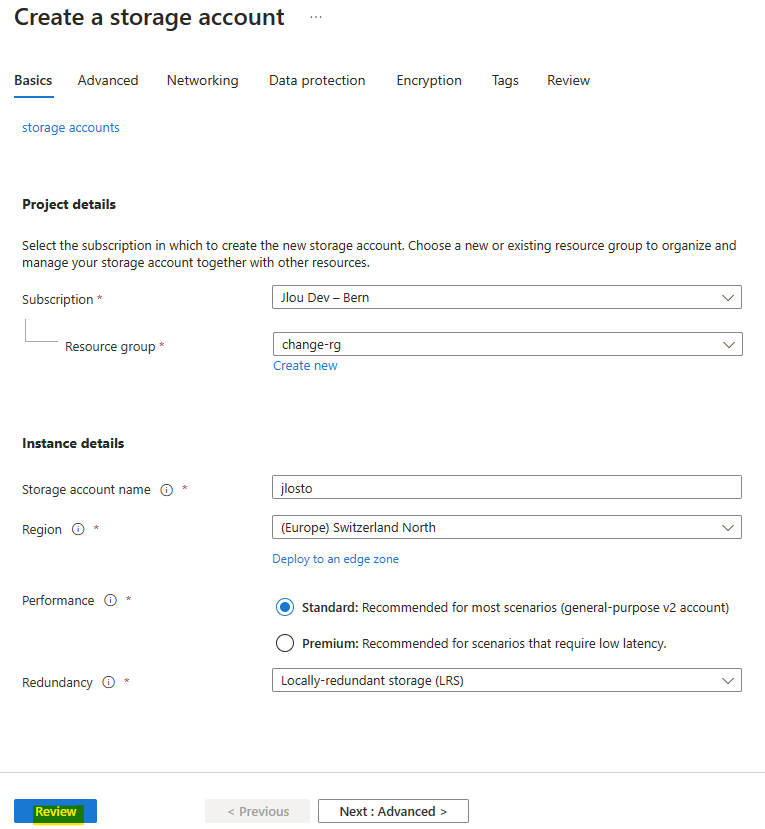

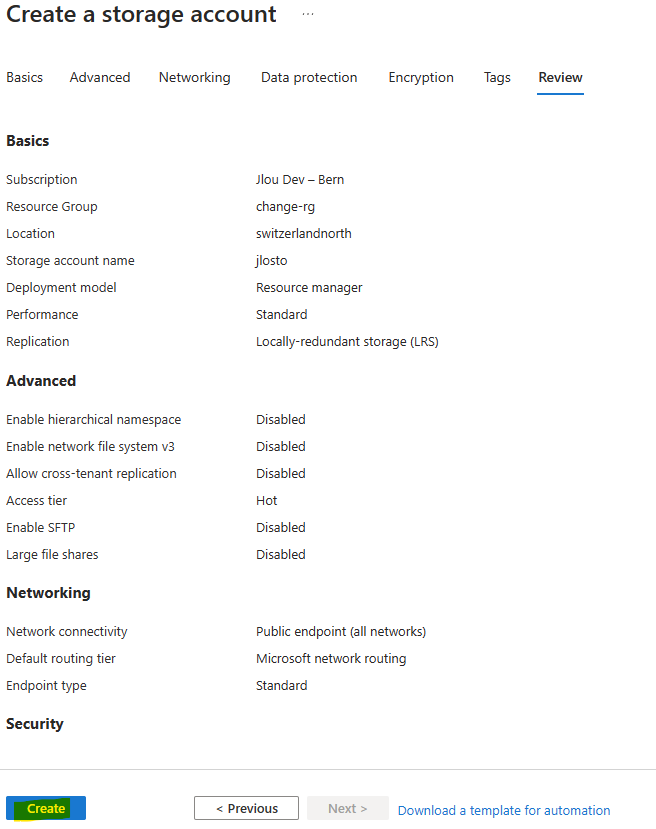

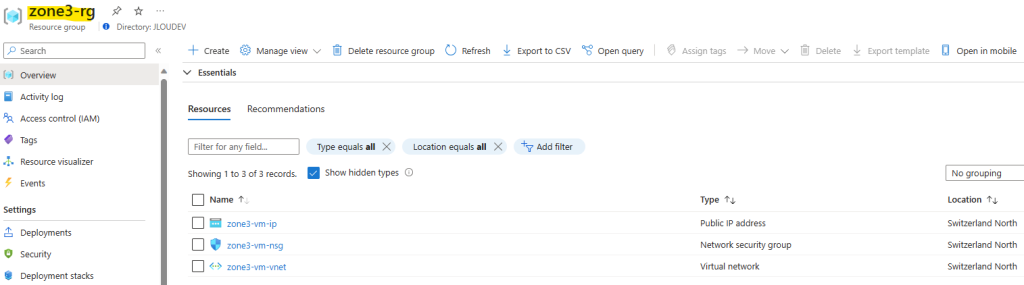

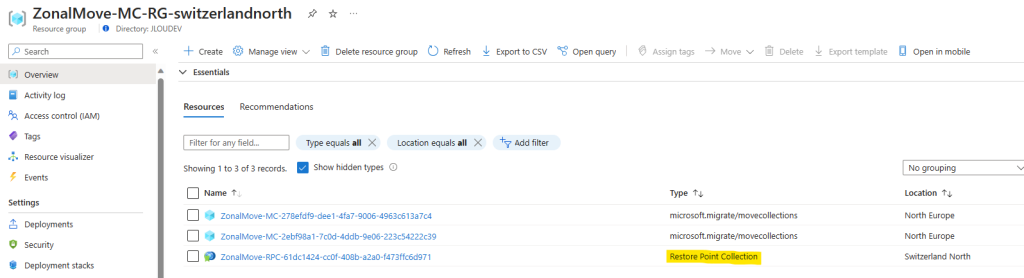

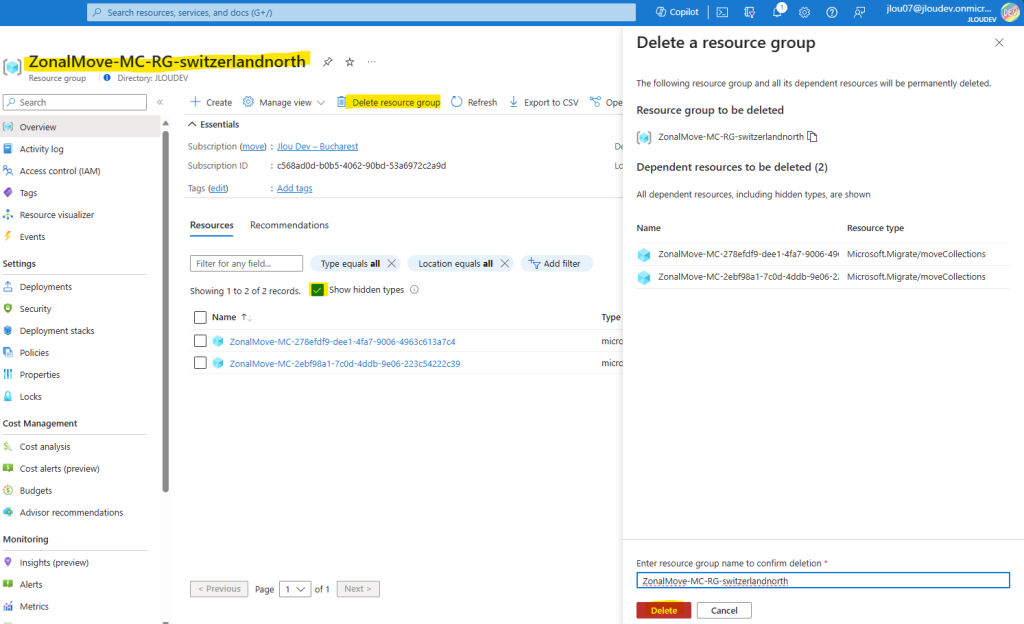

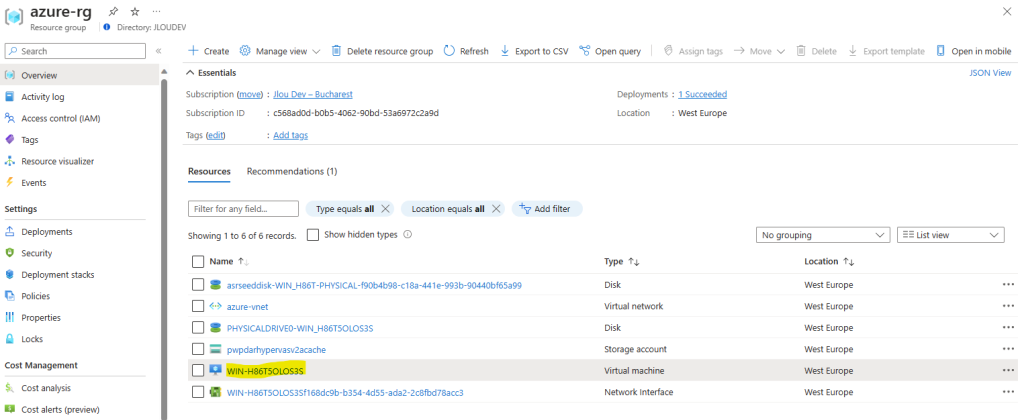

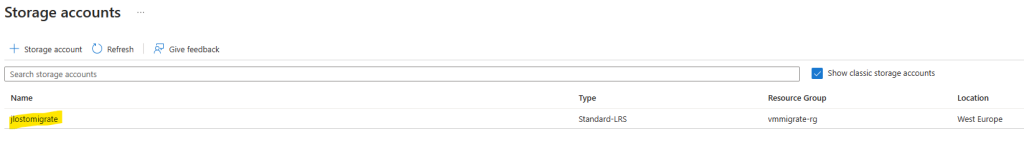

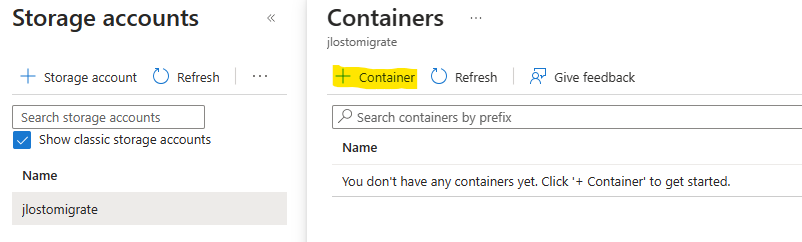

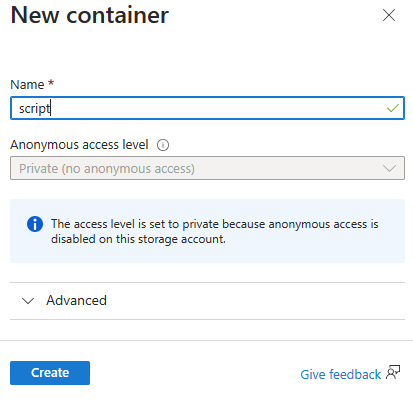

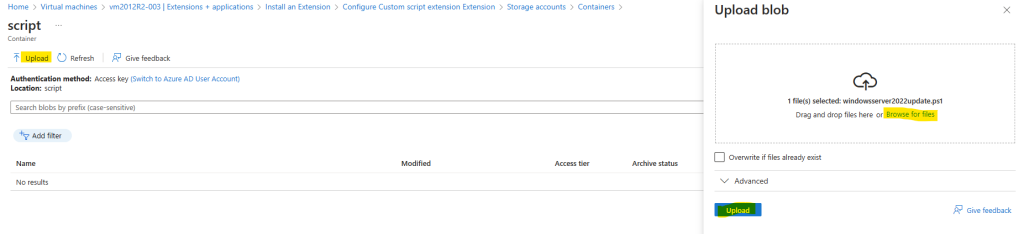

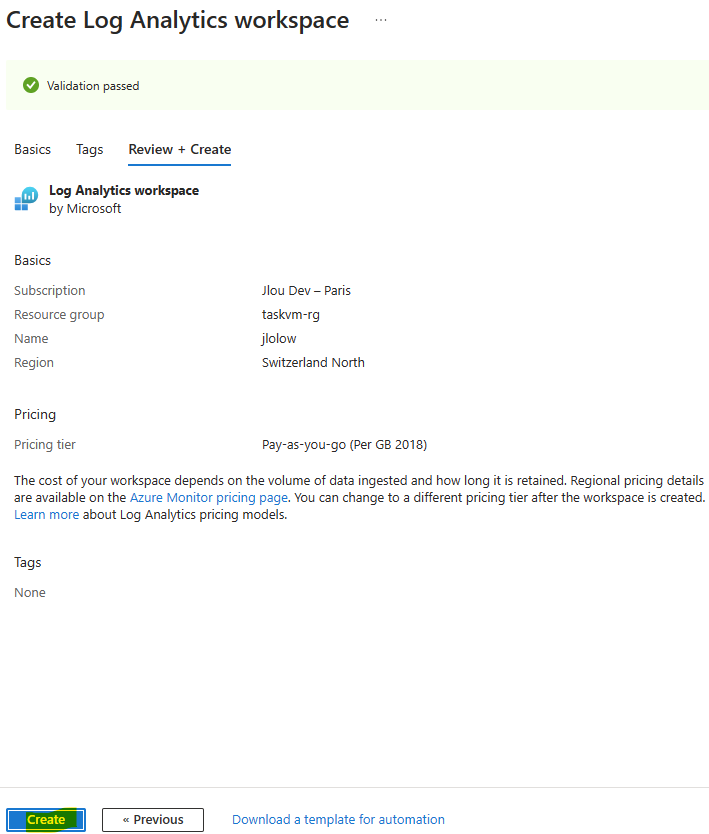

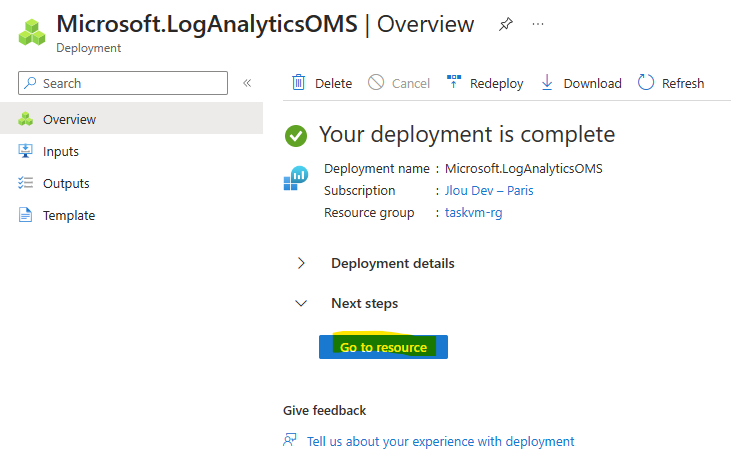

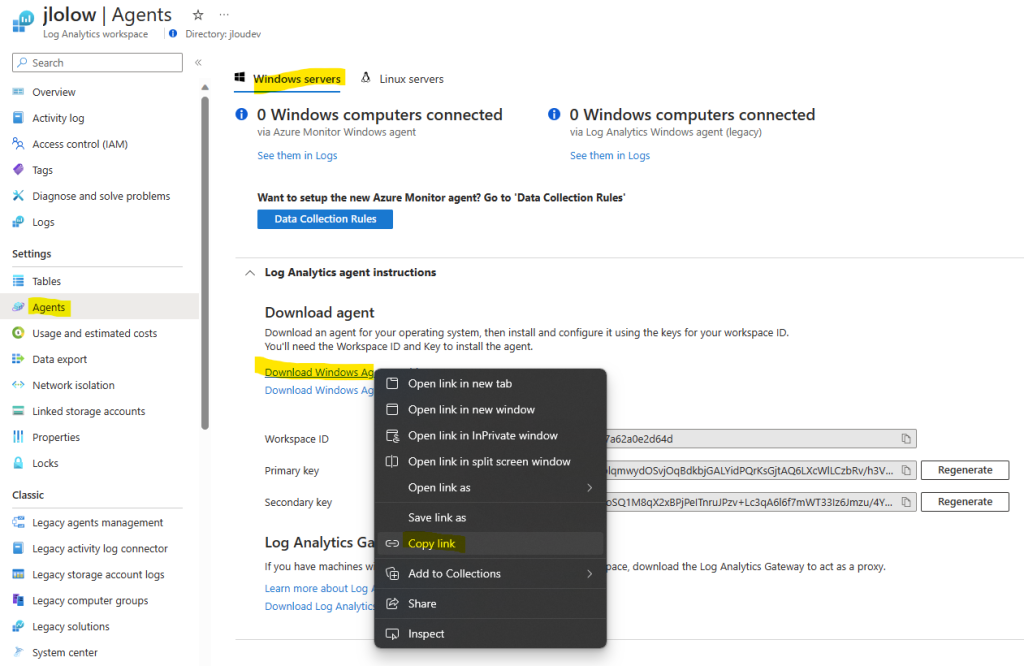

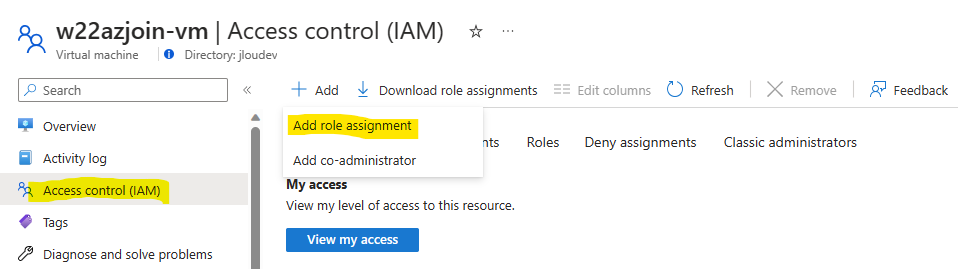

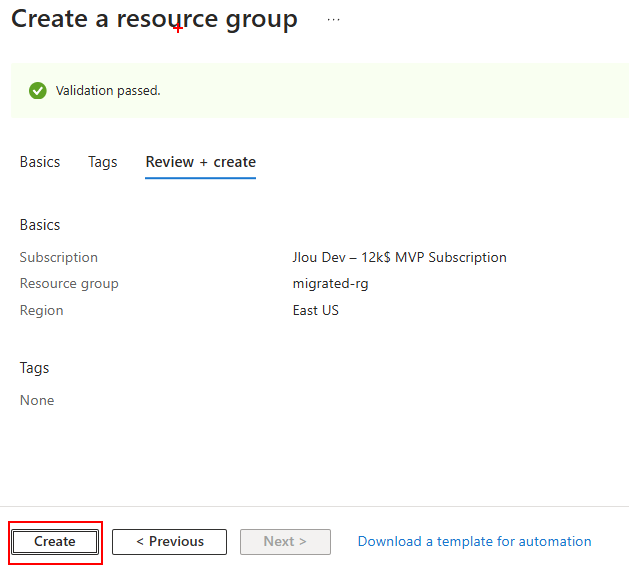

Depuis le portail Azure, créez un nouveau groupe de ressources pour la machine virtuelle invitée dans le Cloud :

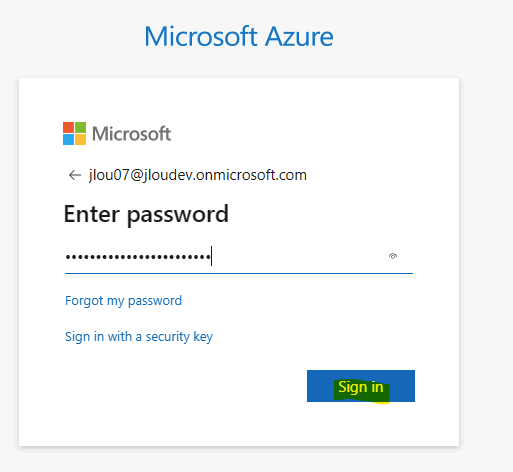

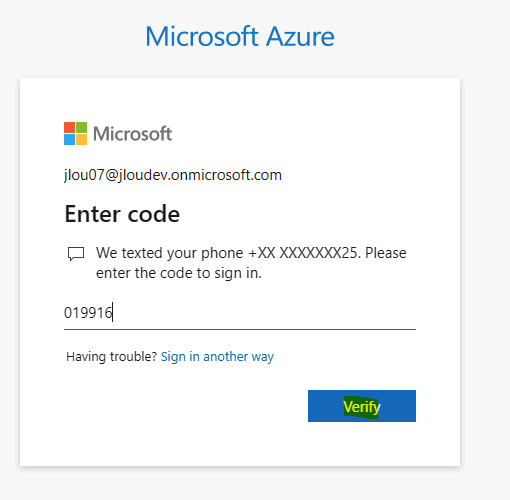

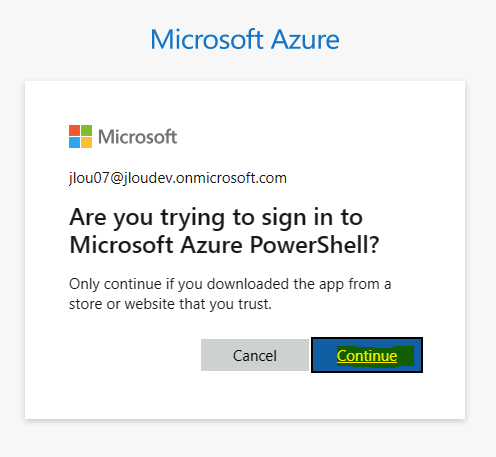

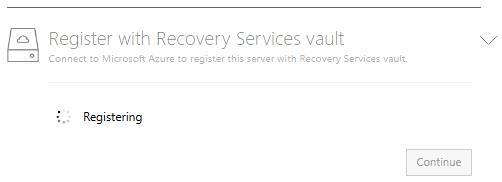

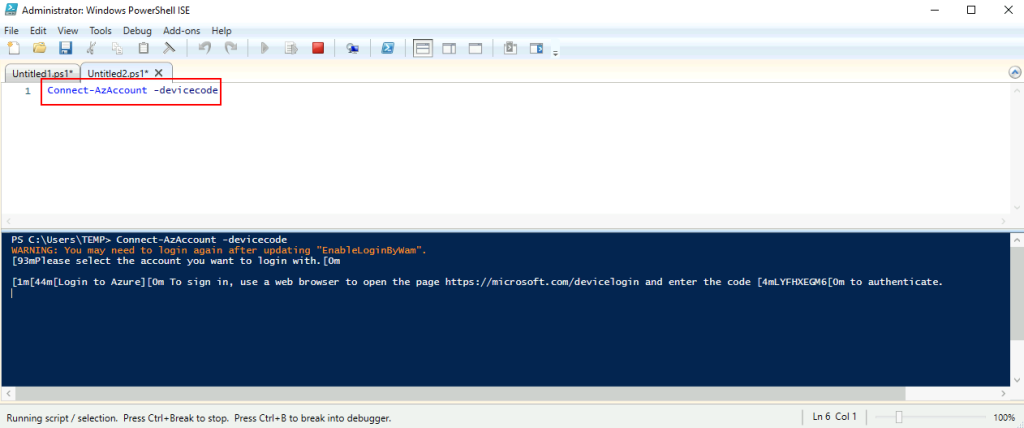

Depuis votre machine virtuelle hôte (Hyper-V), connectez-vous à votre environnement Azure via PowerShell ISE :

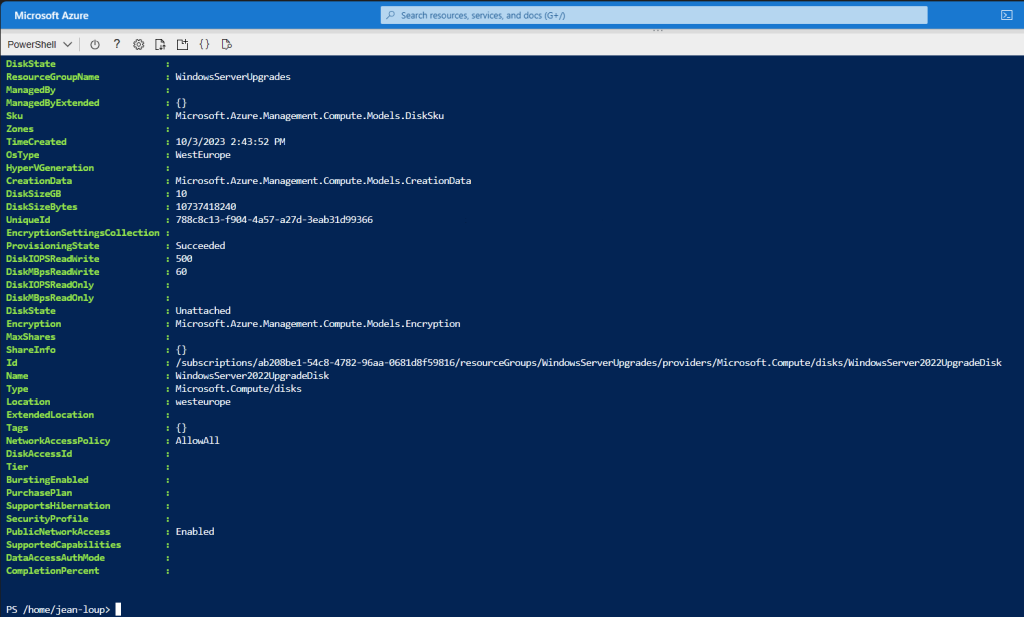

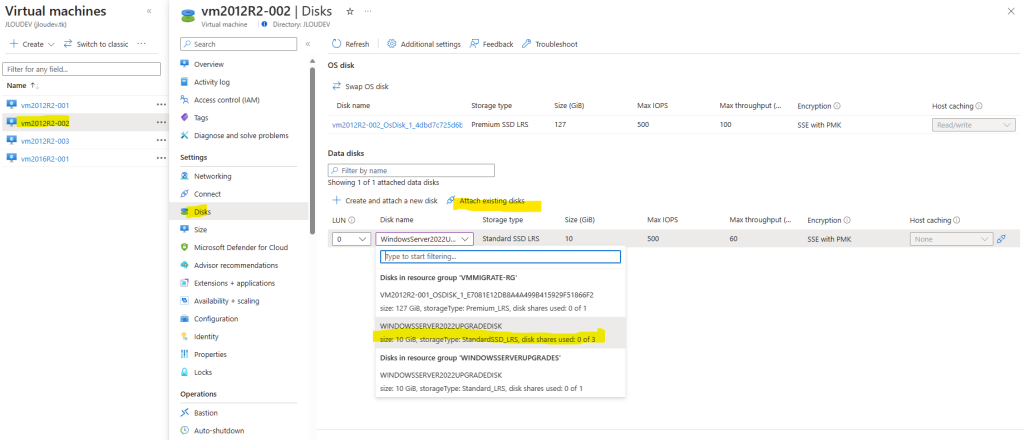

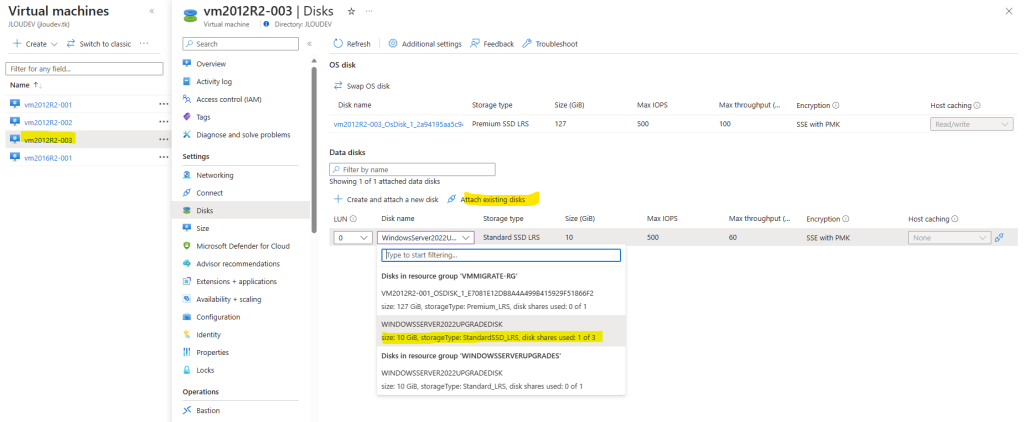

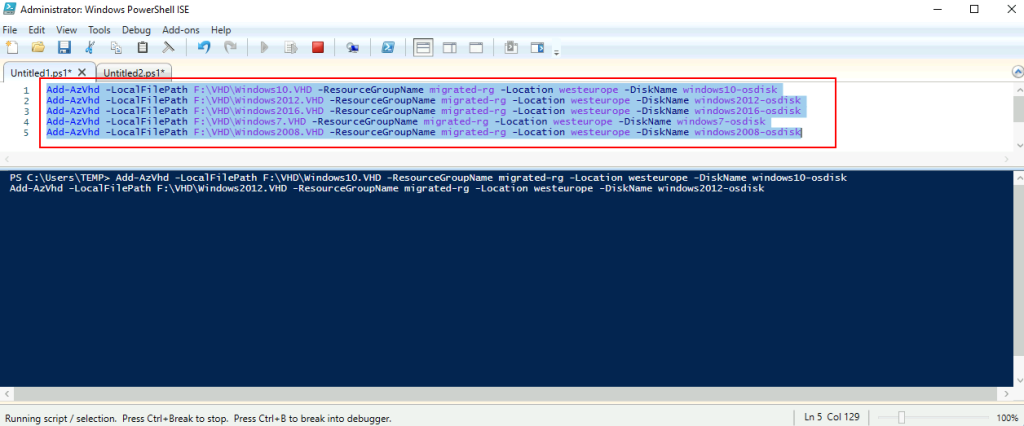

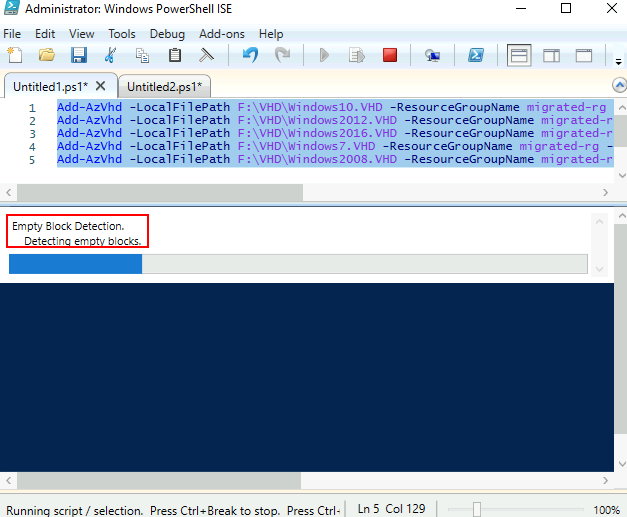

Lancez les commandes PowerShell Azure suivantes afin de créer un disque managé Azure depuis le fichier VHD local :

Add-AzVhd -LocalFilePath C:\data.vhd -ResourceGroupName rgname -Location eastus -DiskName newDisk

Une première étape de détection commence alors :

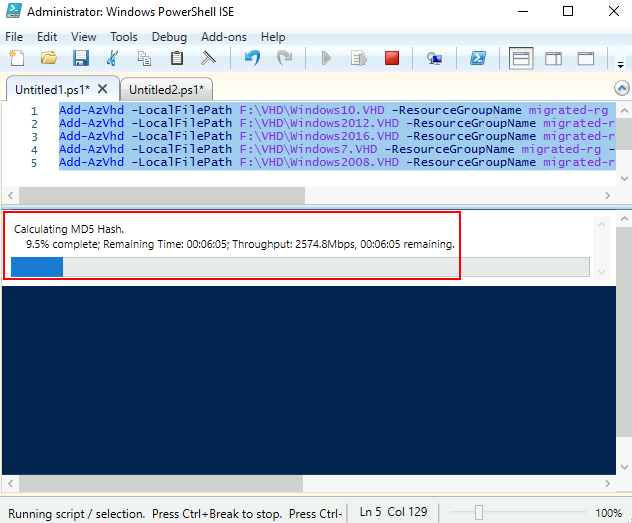

Suivi du calcul de Hash :

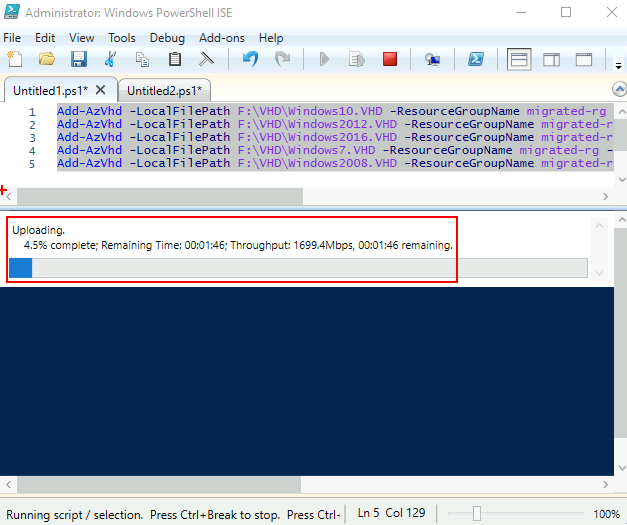

Pour finir par le transfert vers Azure :

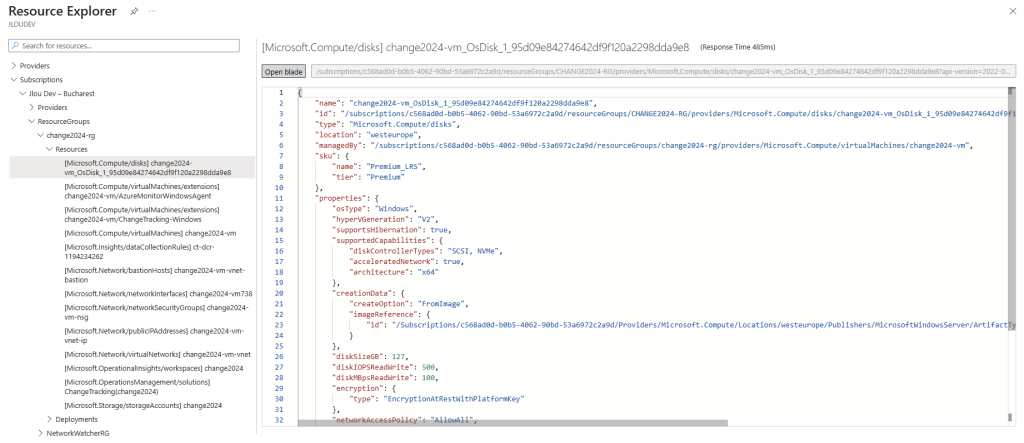

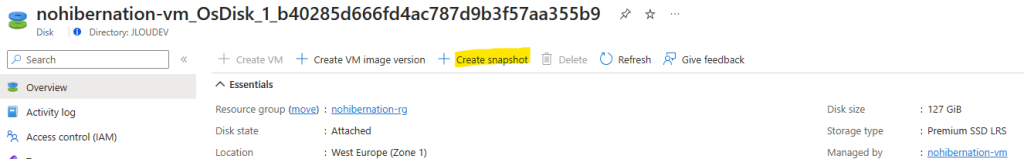

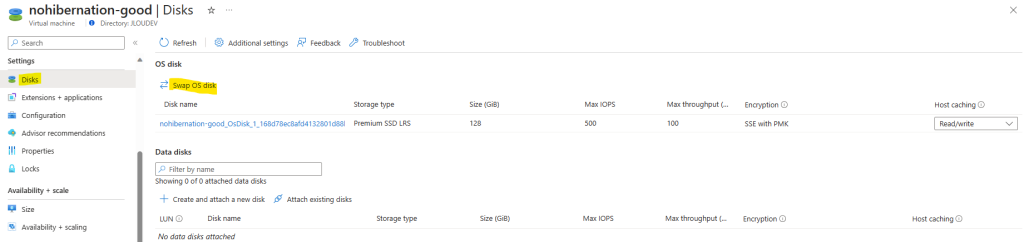

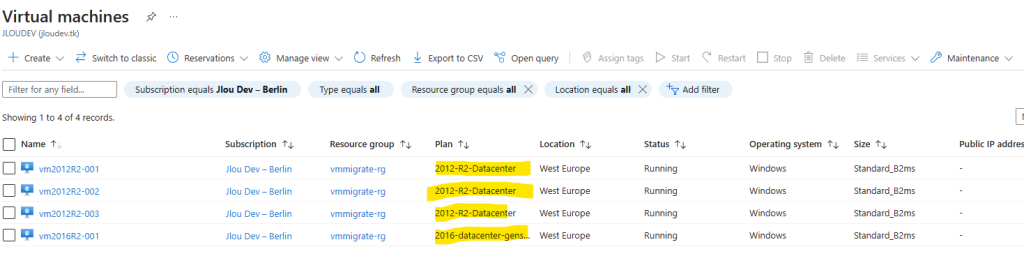

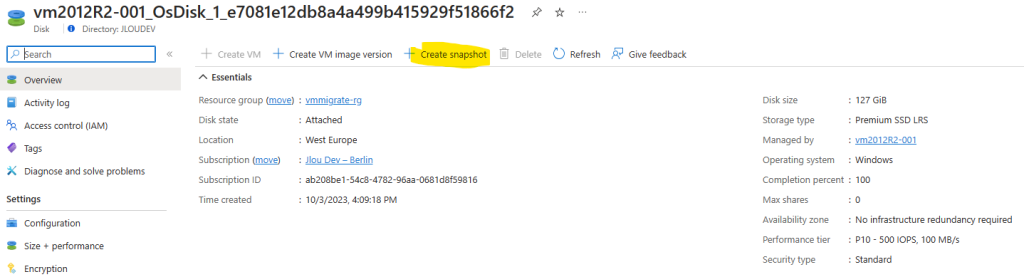

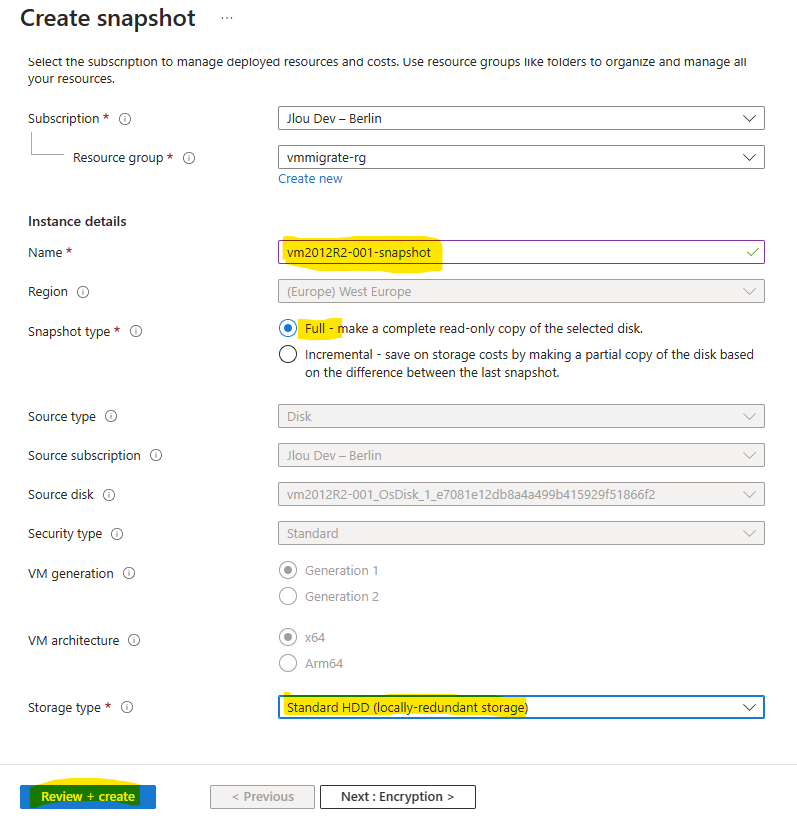

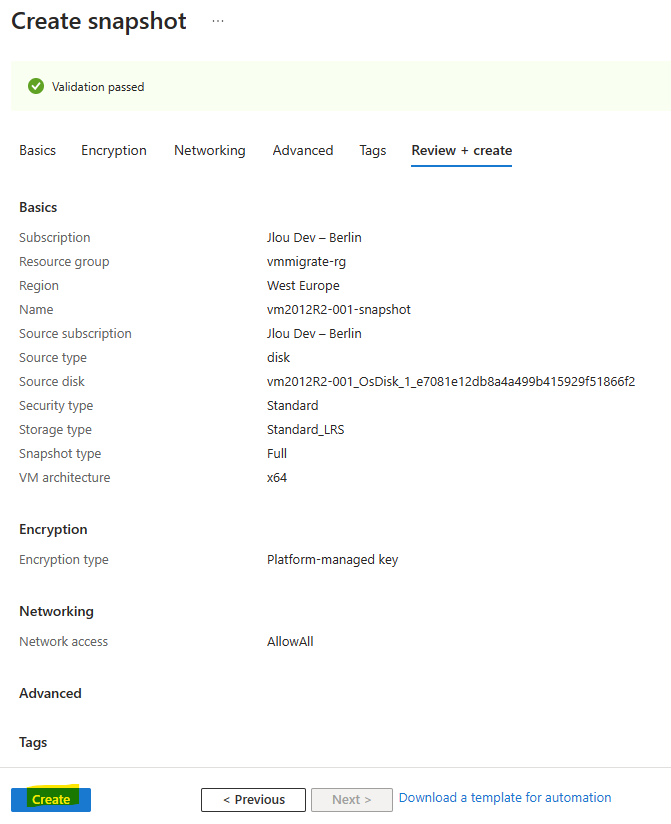

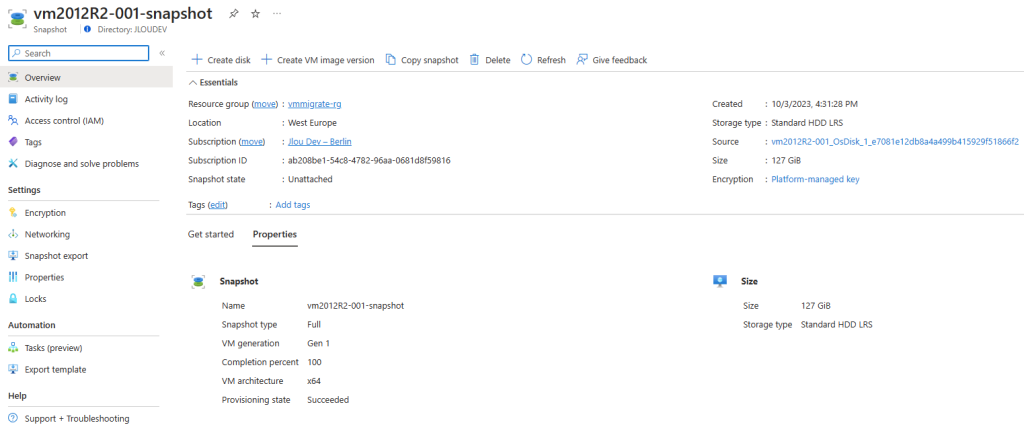

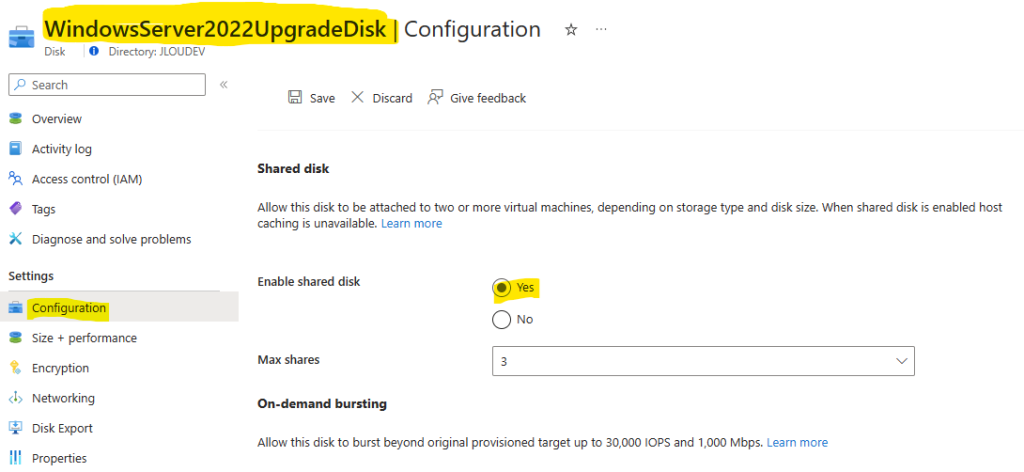

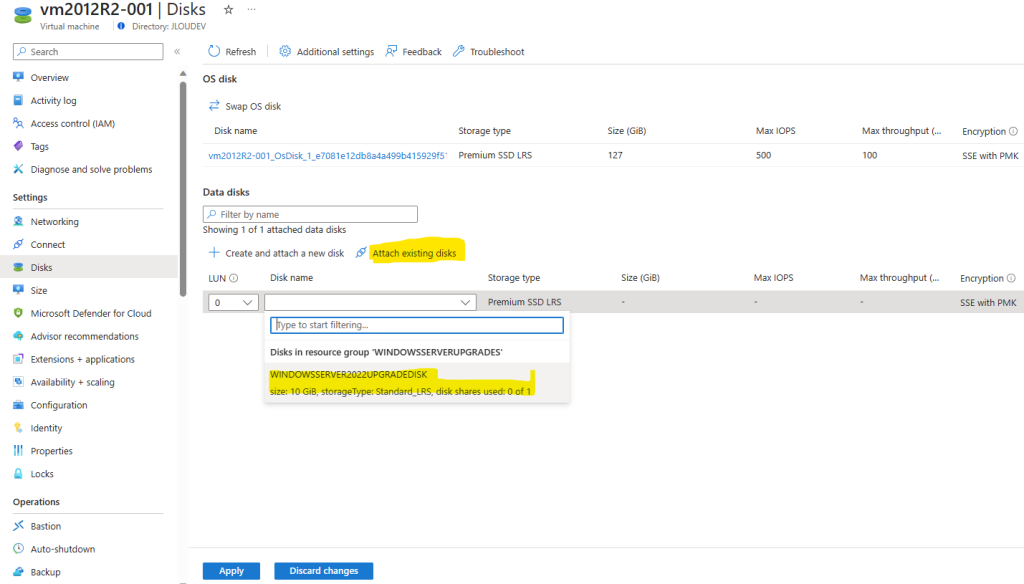

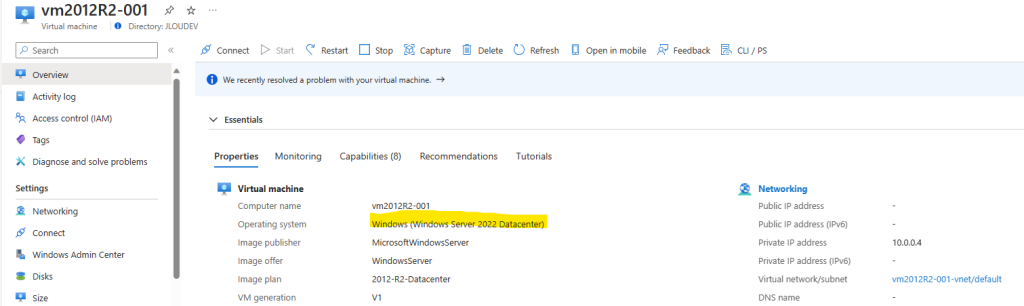

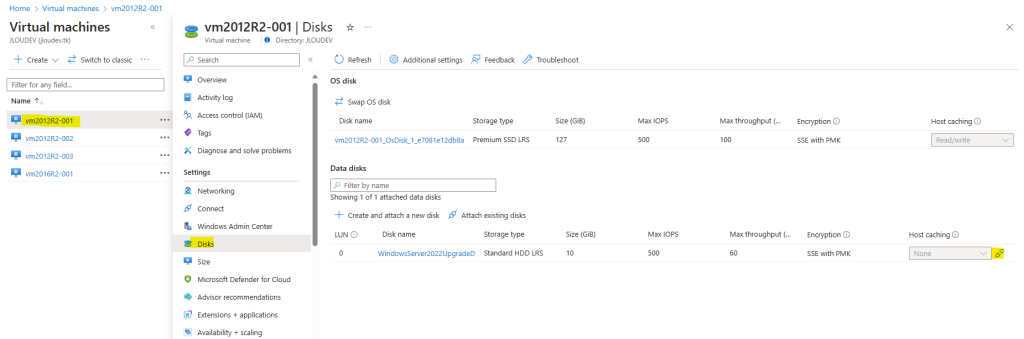

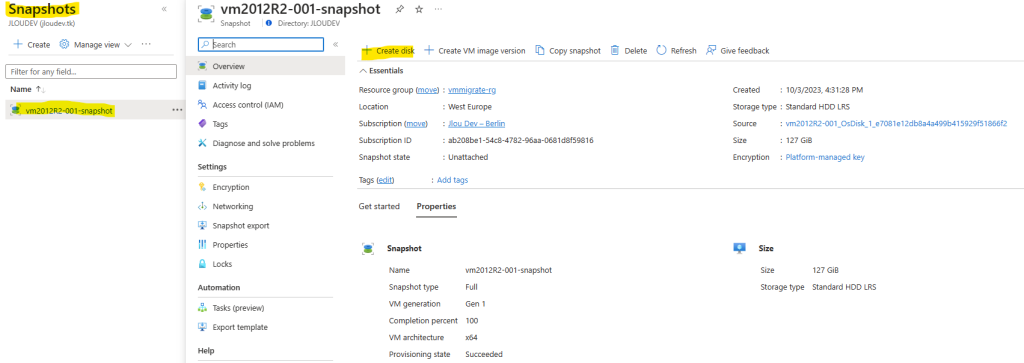

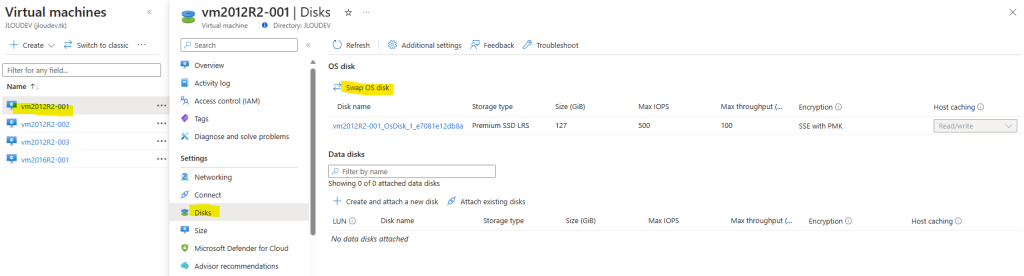

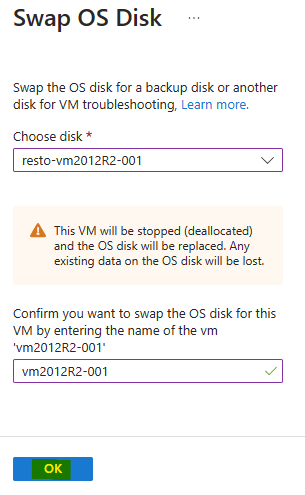

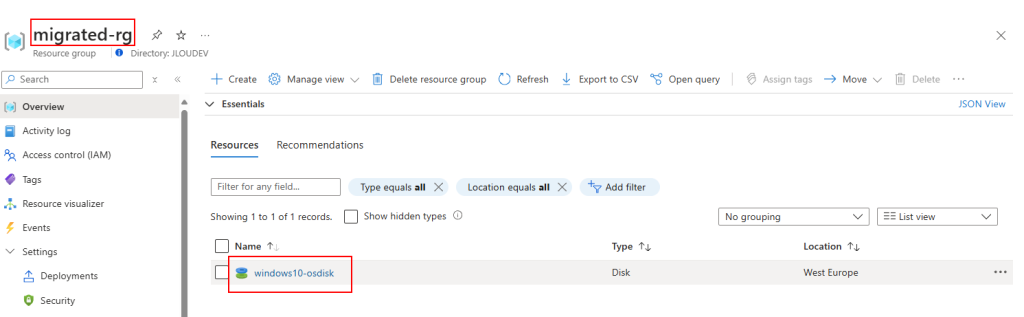

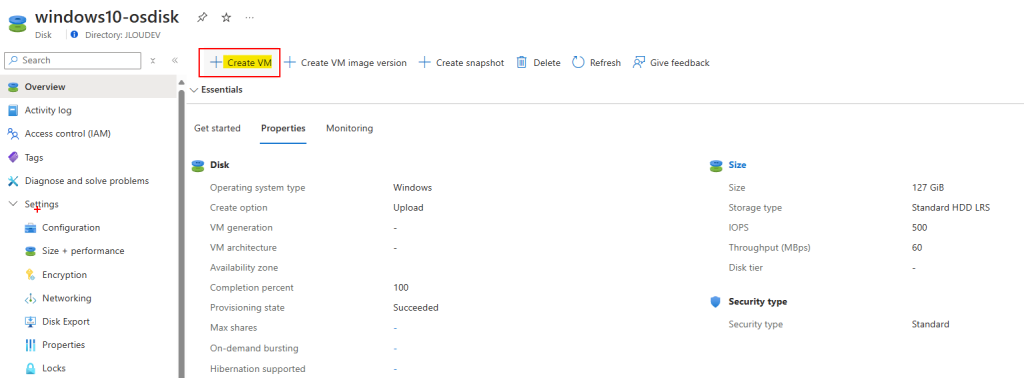

Retournez sur le groupe de ressources Azure créé précédemment, constatez la présence d’un disque managé, puis cliquez dessus :

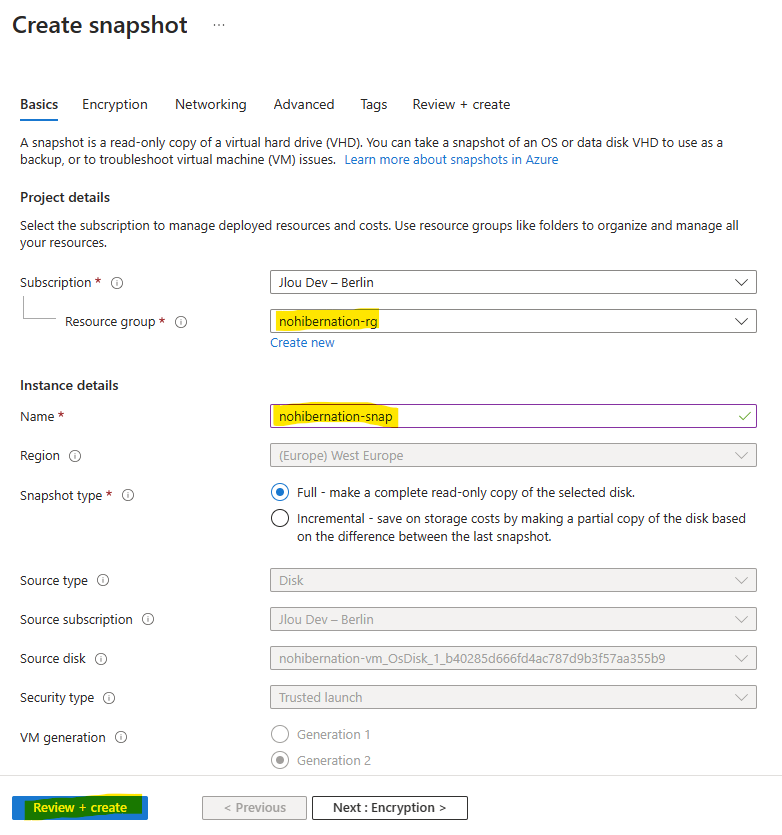

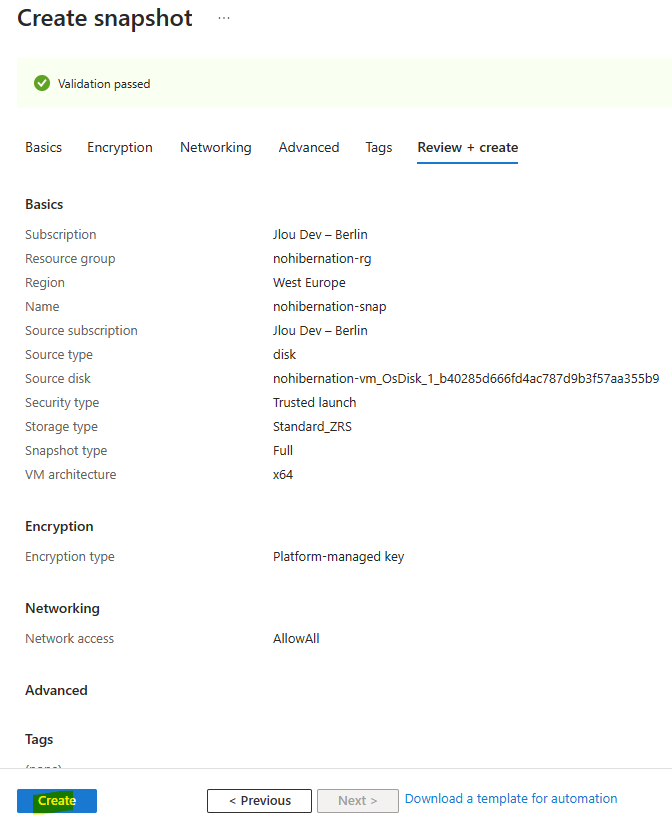

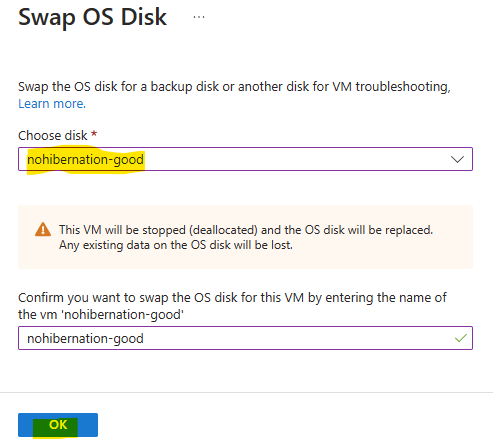

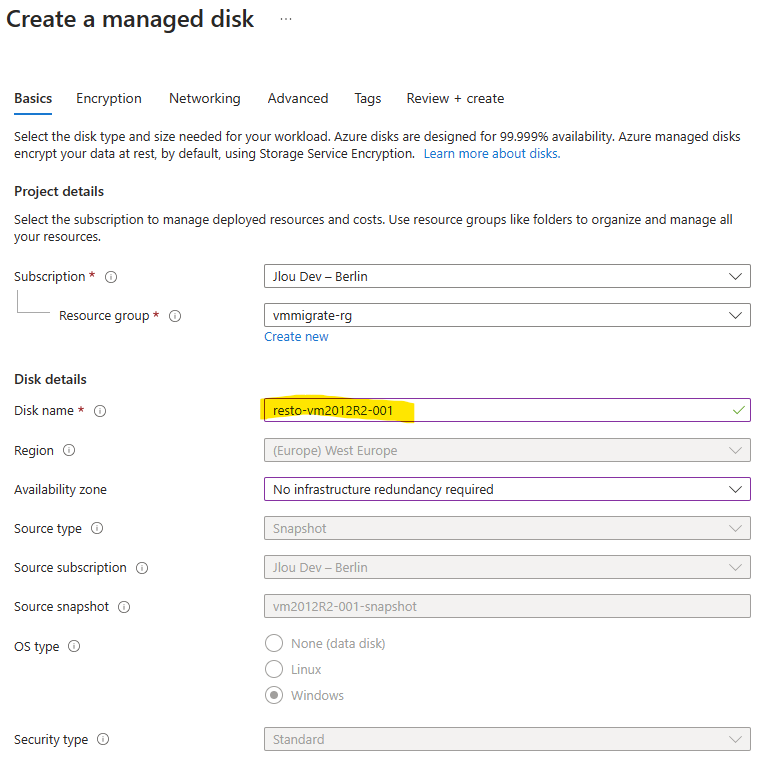

Cliquez ici pour créer la machine virtuelle :

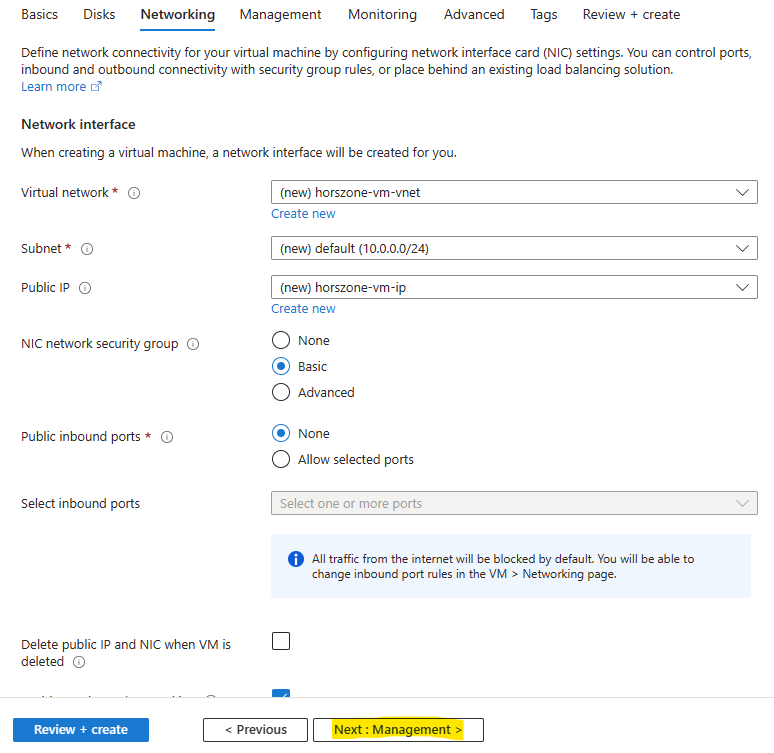

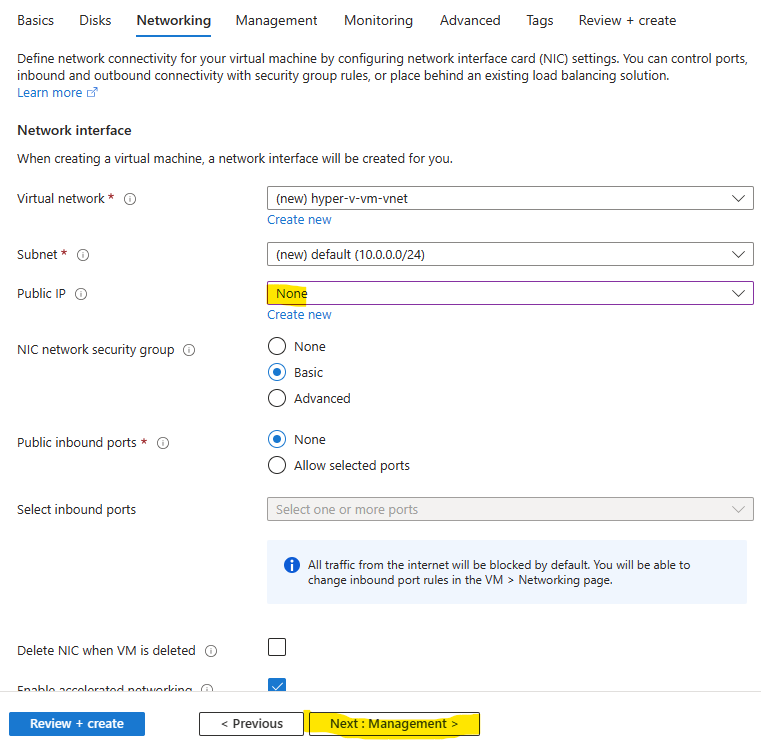

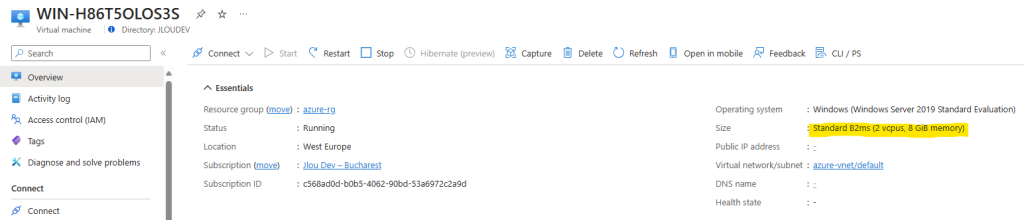

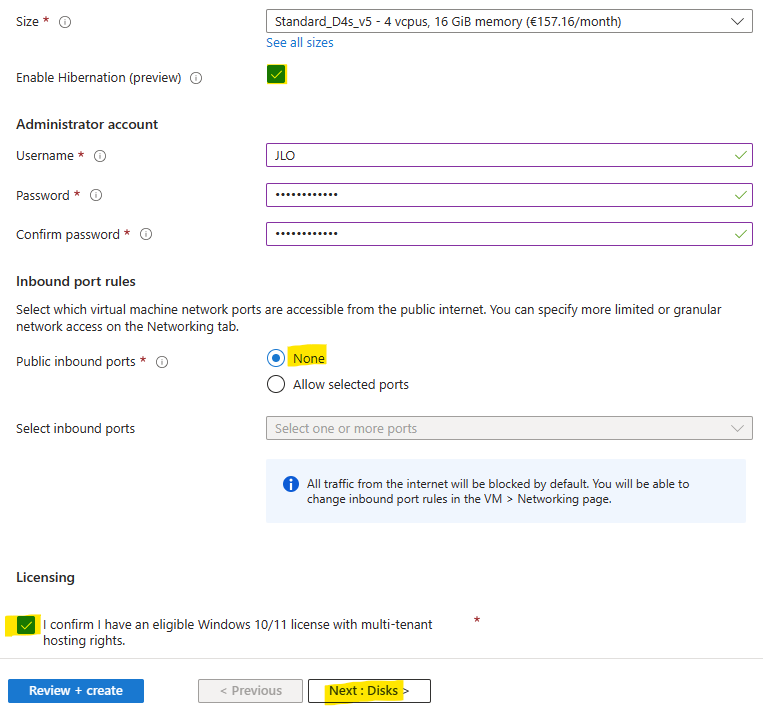

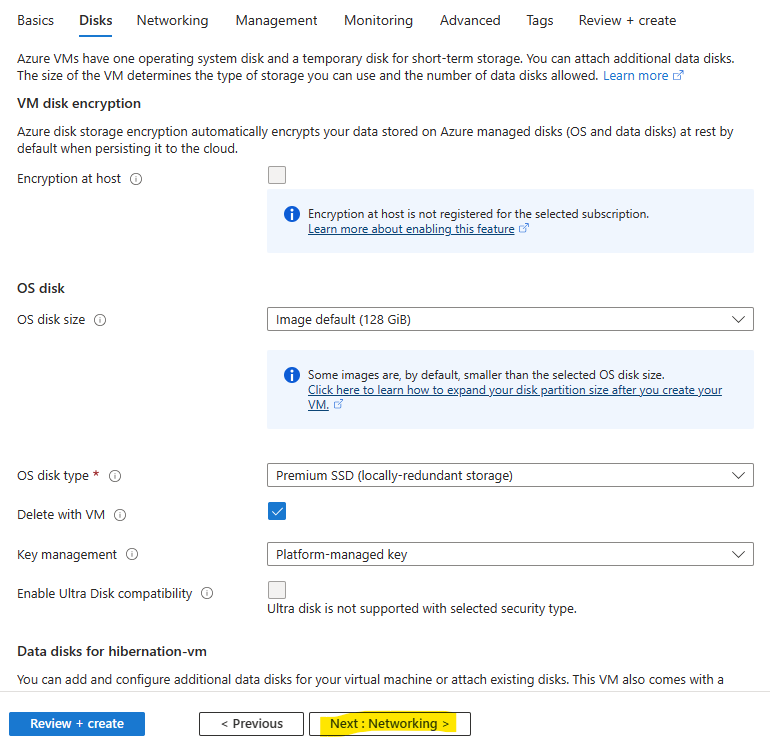

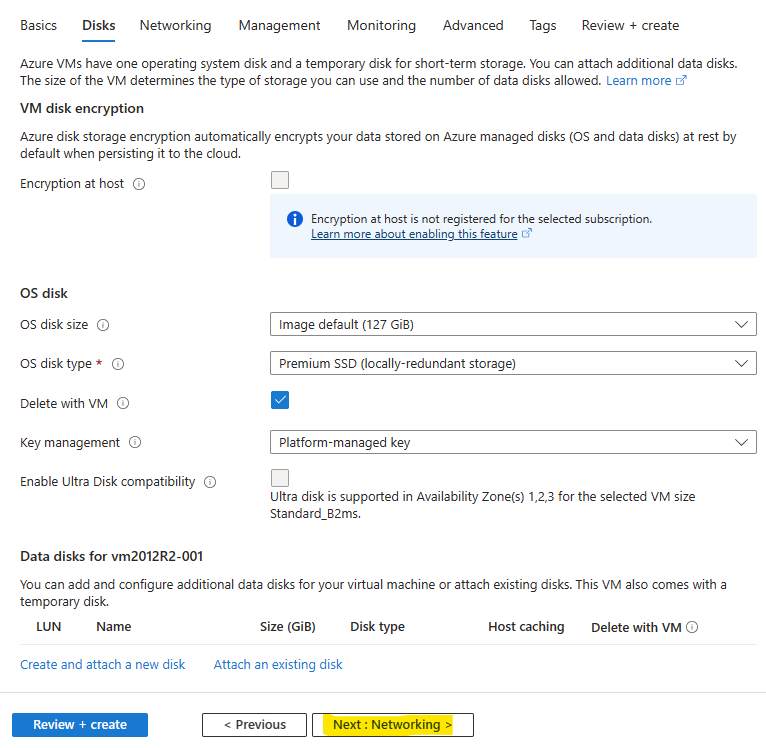

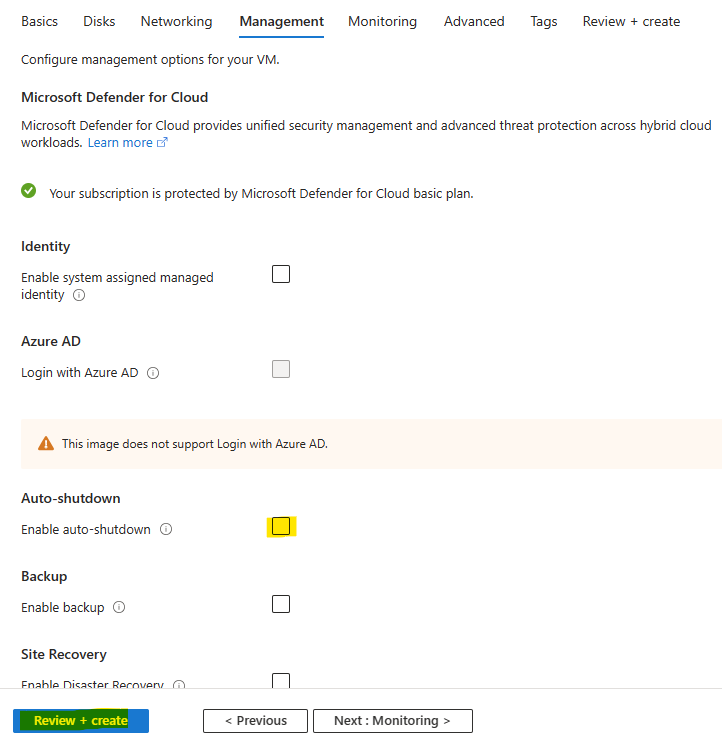

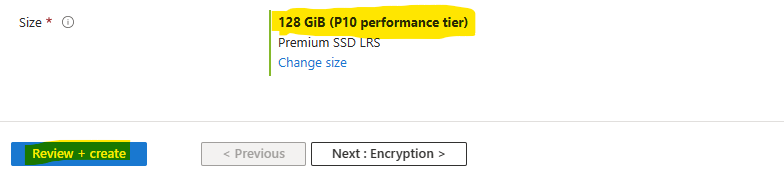

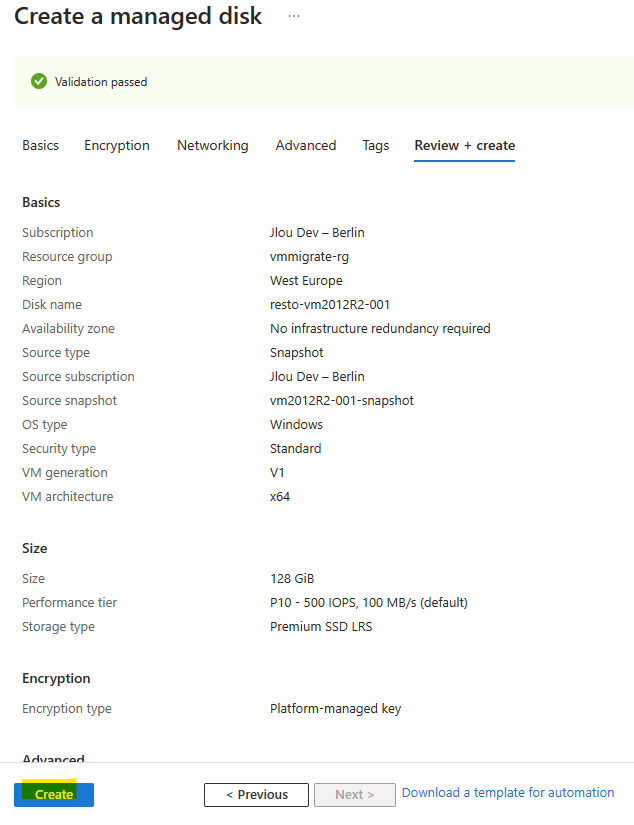

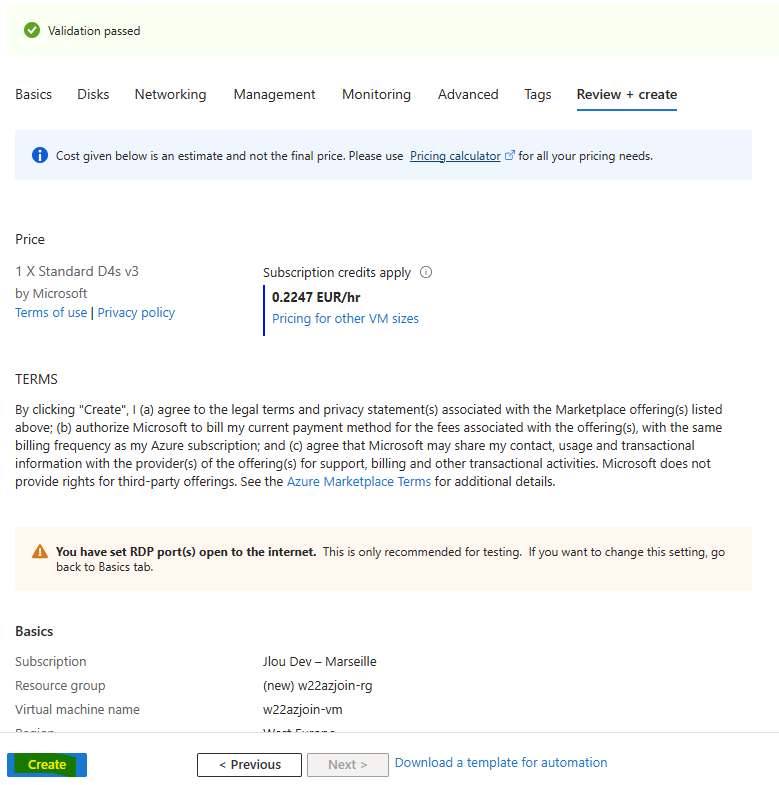

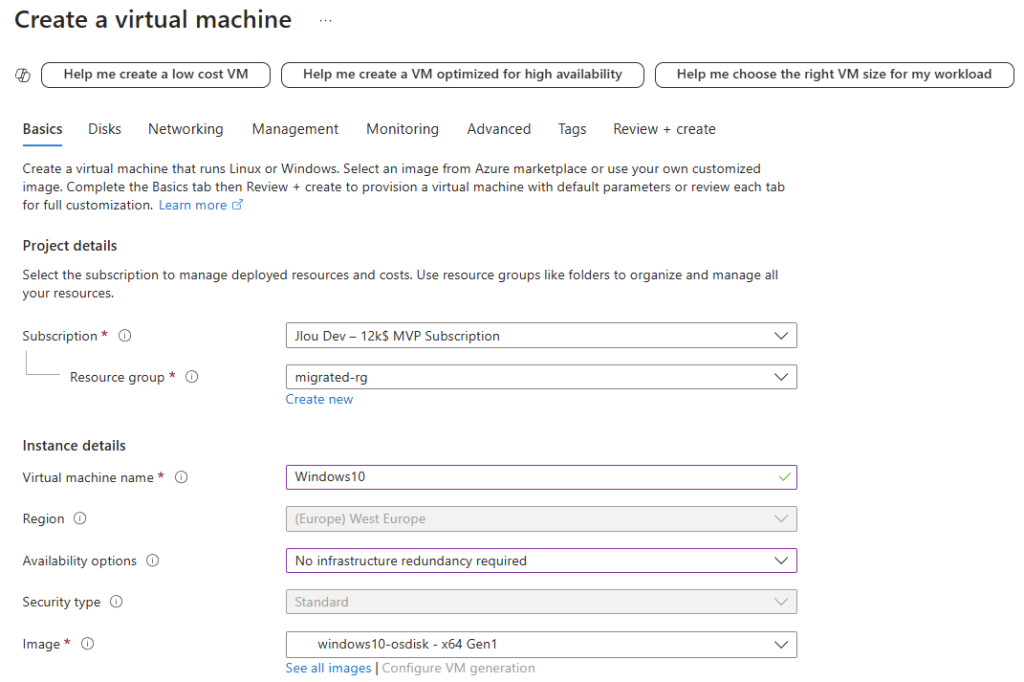

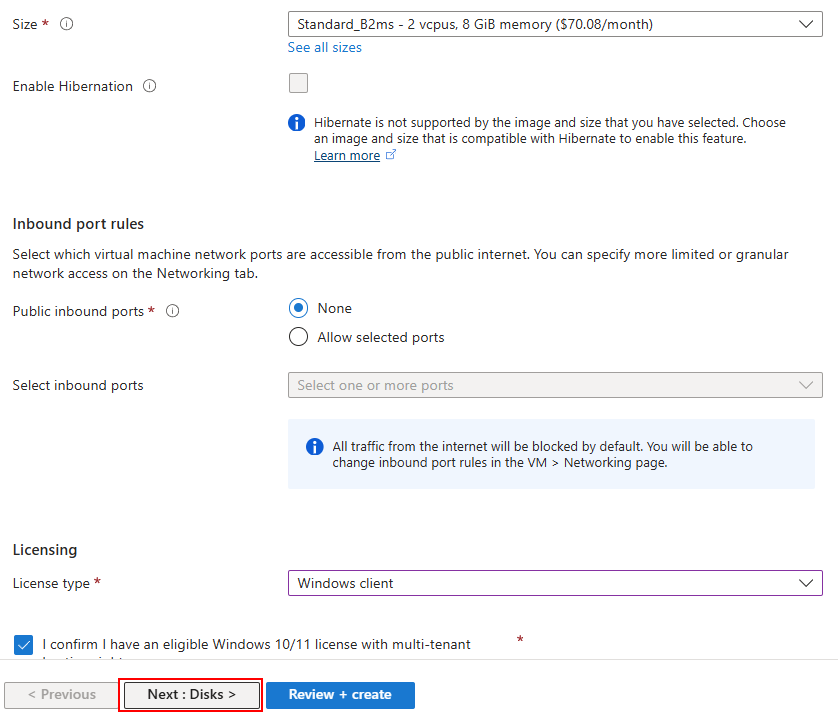

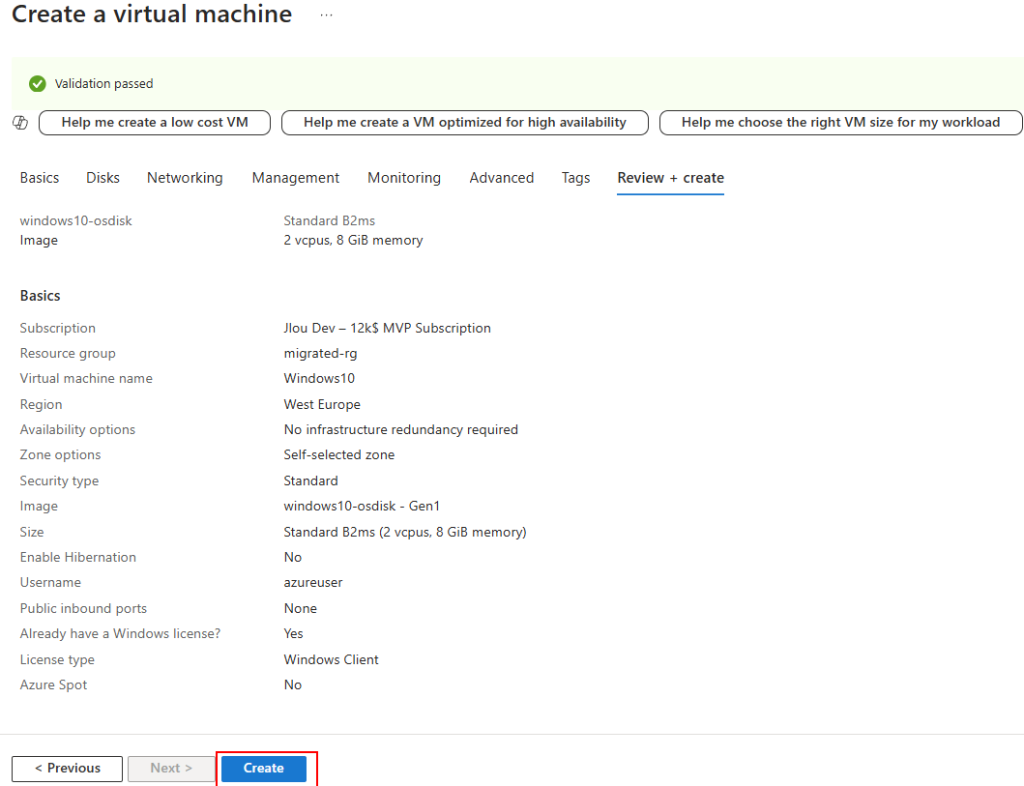

Renseignez les informations de base :

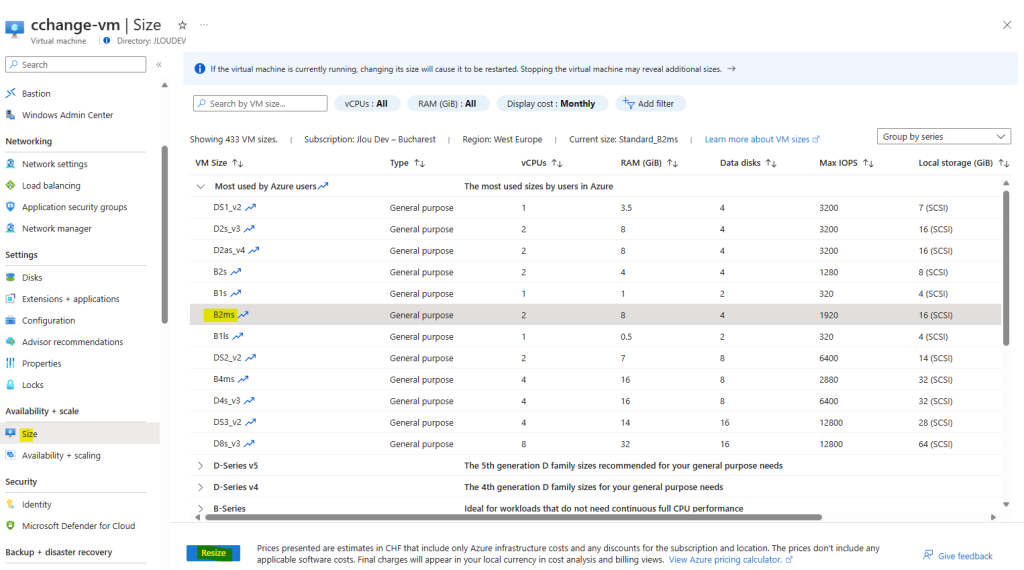

Choisissez la taille de votre VM, puis cliquez sur Suivant :

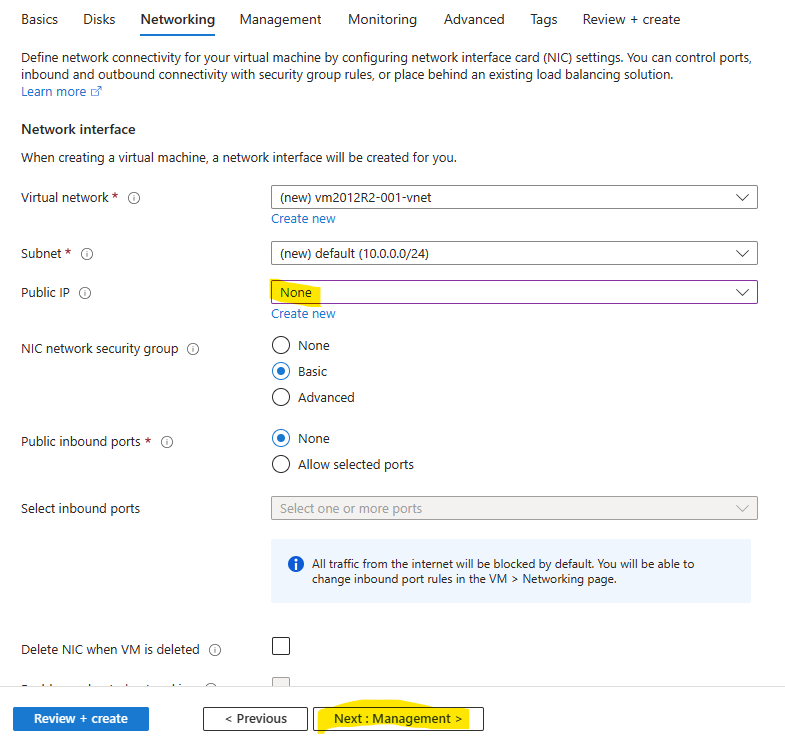

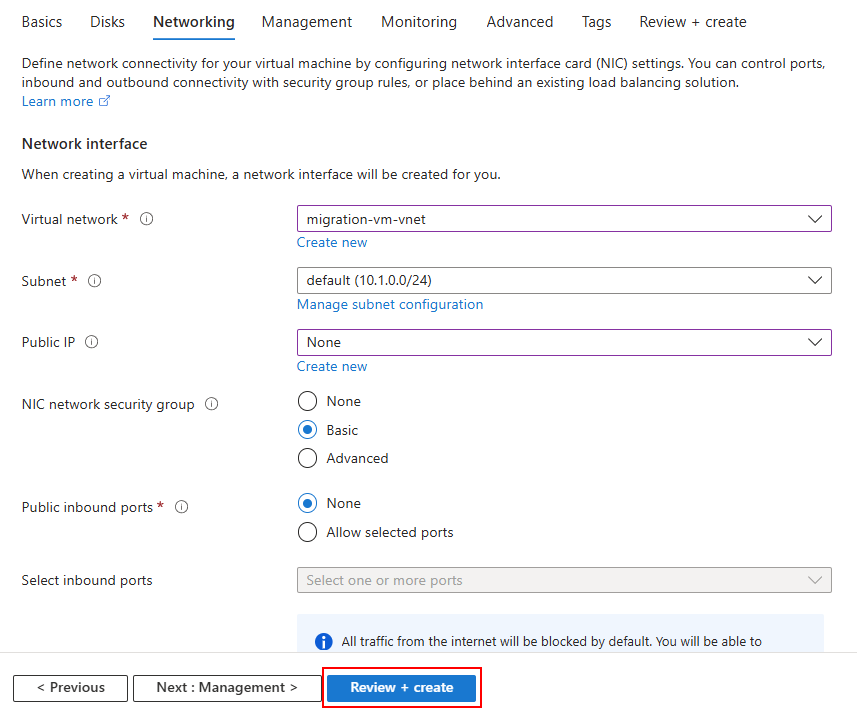

Sur l’onglet Réseau, reprenez le même réseau virtuel que celui utilisé pour votre machine virtuelle Hyper-V, puis lancez la validation Azure :

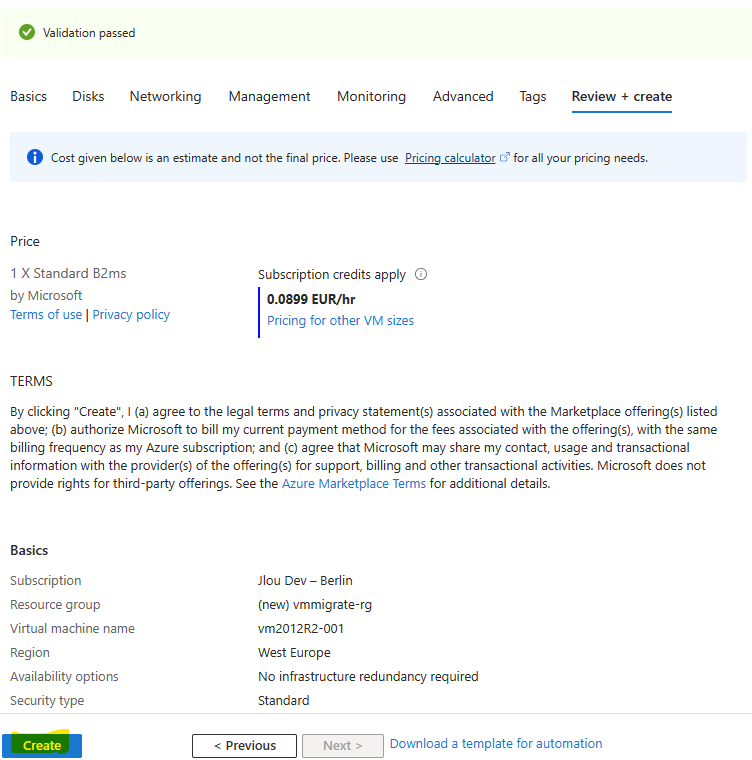

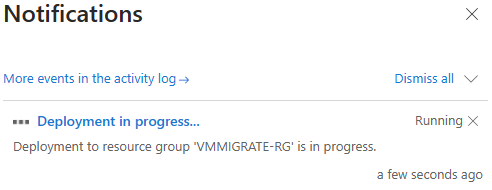

Une fois la validation Azure passée, lancez la création des ressources :

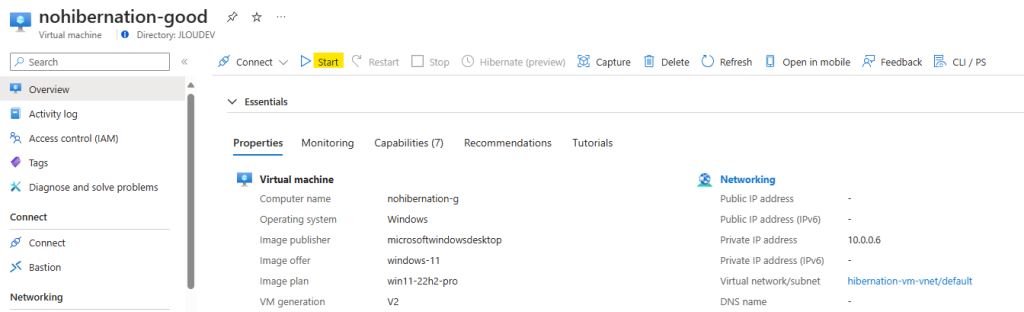

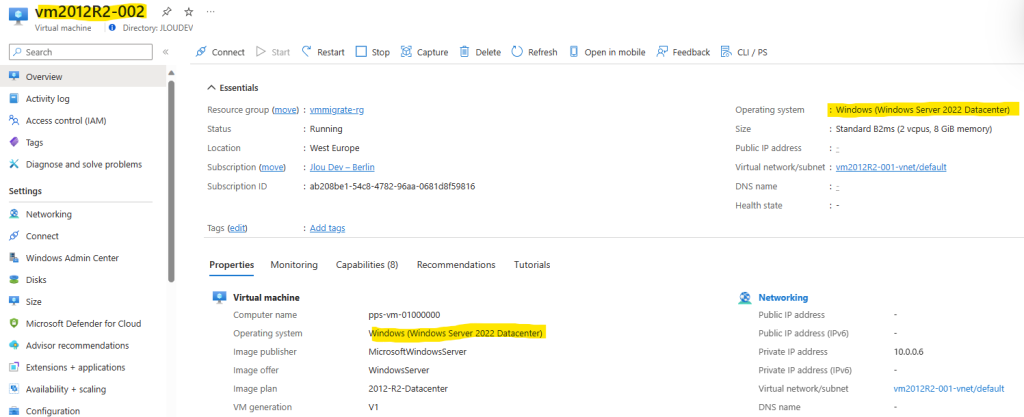

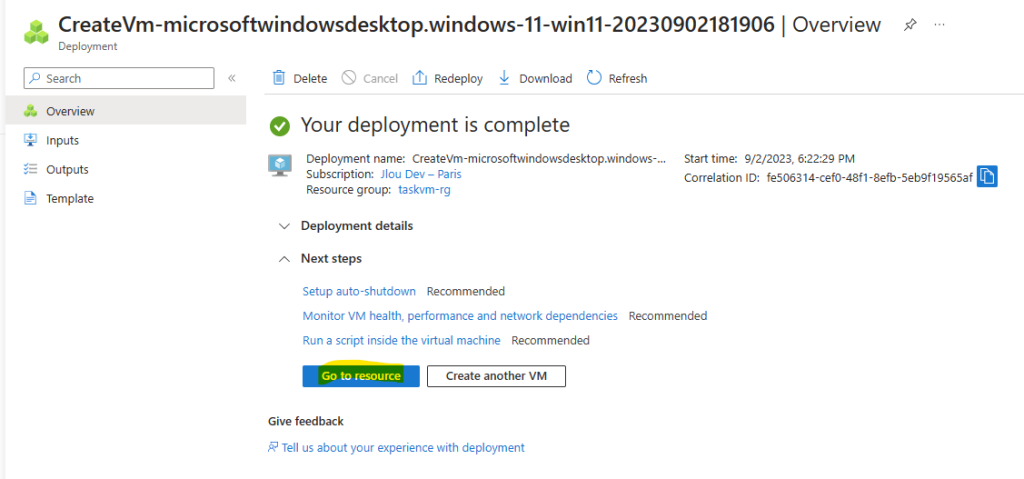

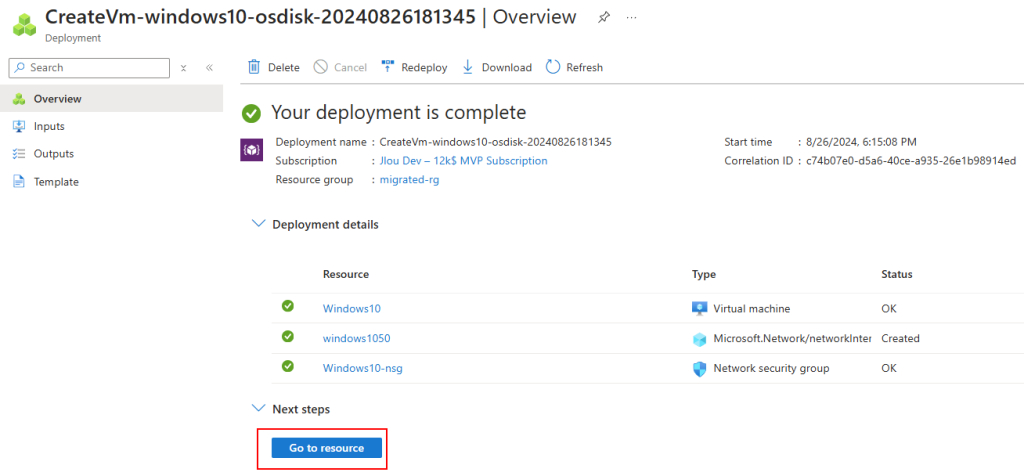

Attendez quelques minutes le succès de la création de votre VM, puis cliquez ici :

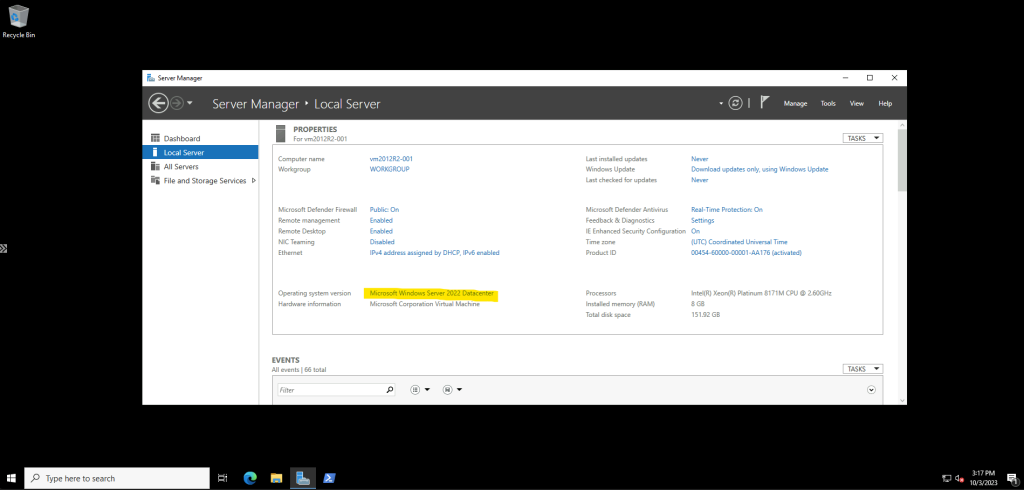

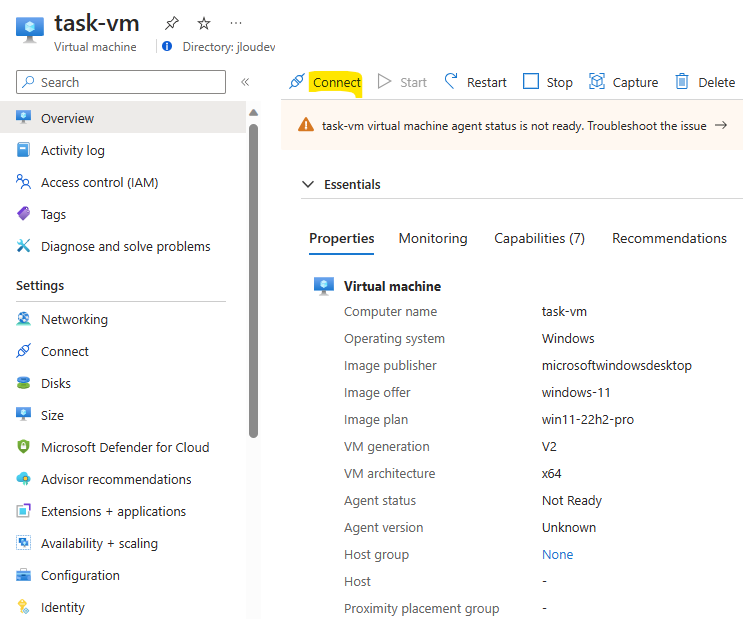

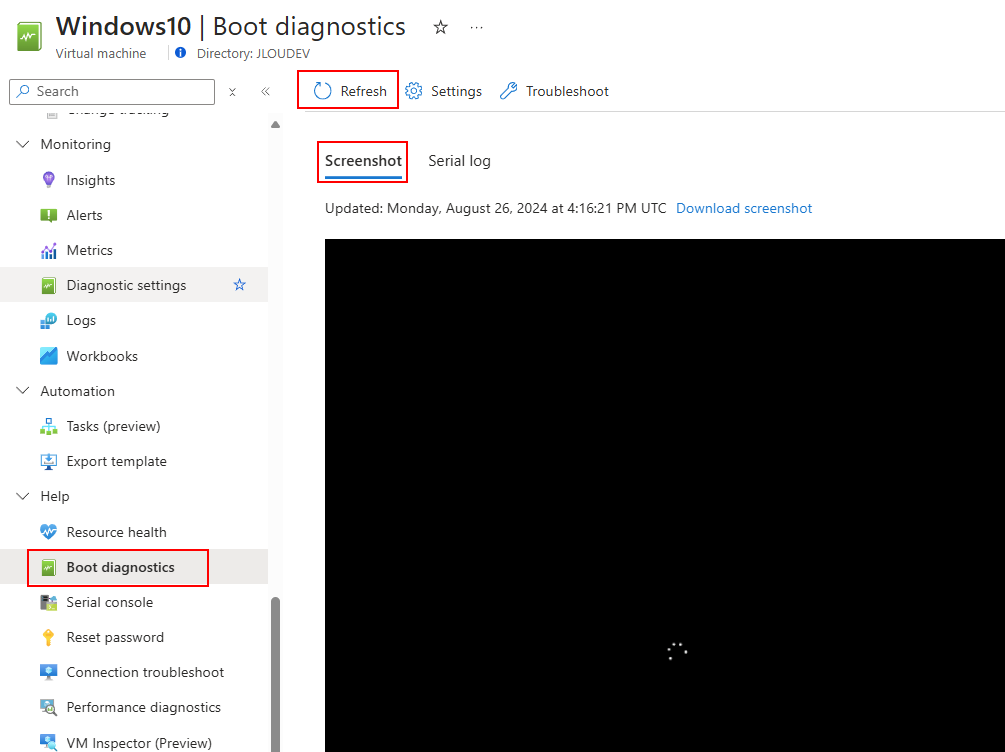

Attendez quelques minutes le démarrage complet de votre VM :

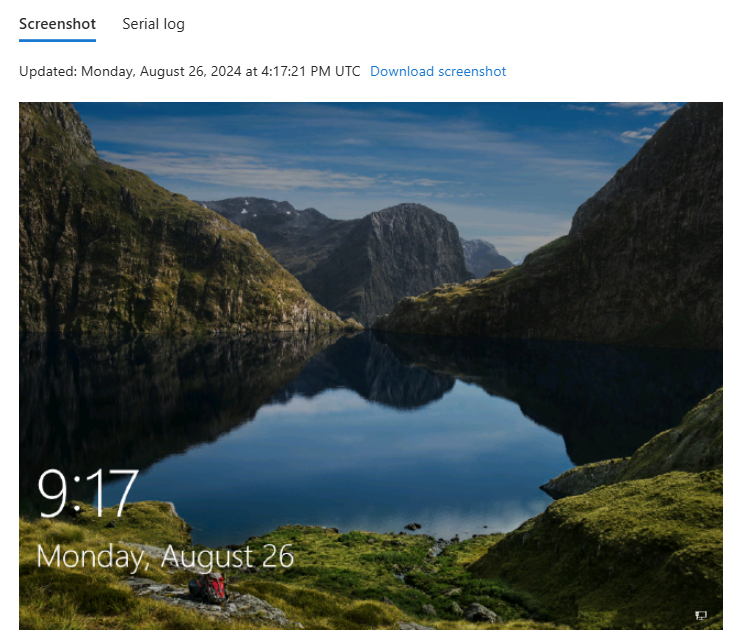

Vérifiez le bon démarrage de votre VM en actualisant si besoin plusieurs fois le screenshot suivant :

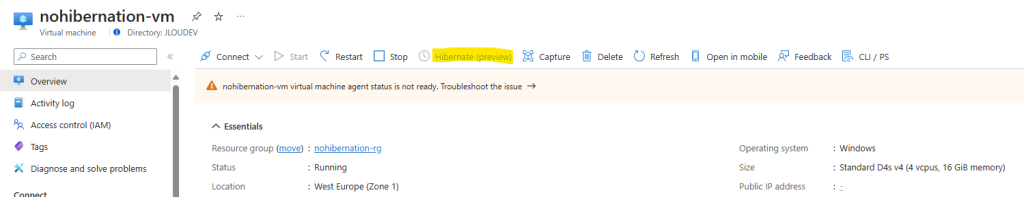

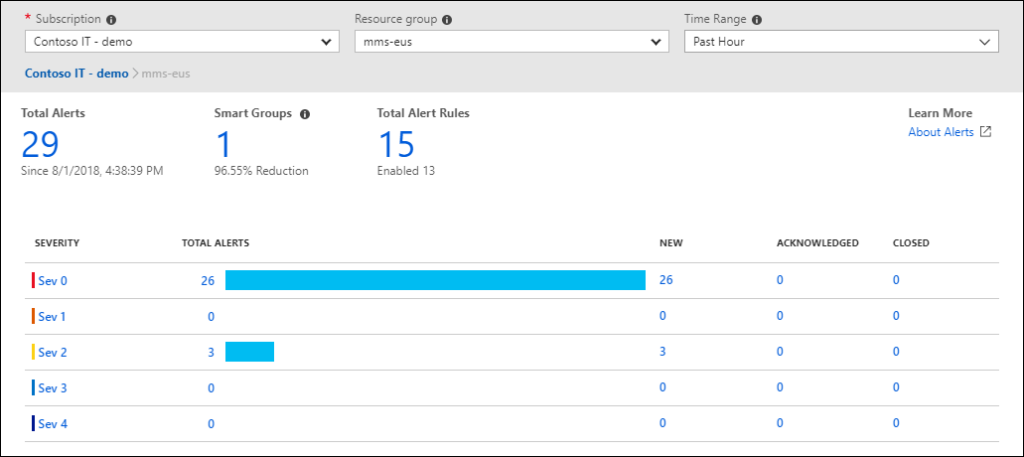

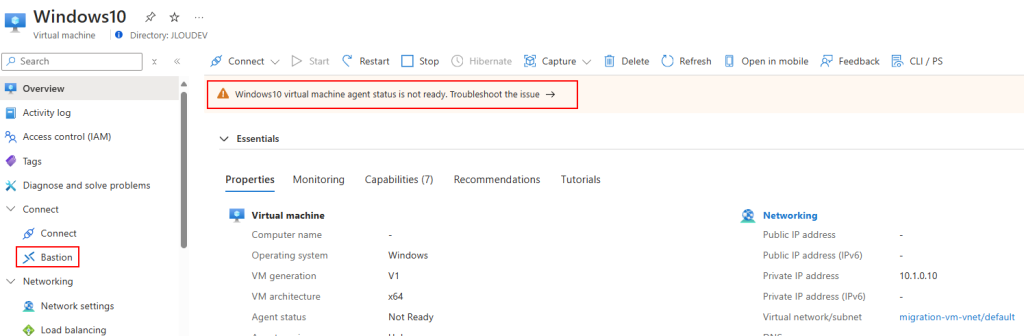

Constatez la présence de l’avertissement Azure suivant :

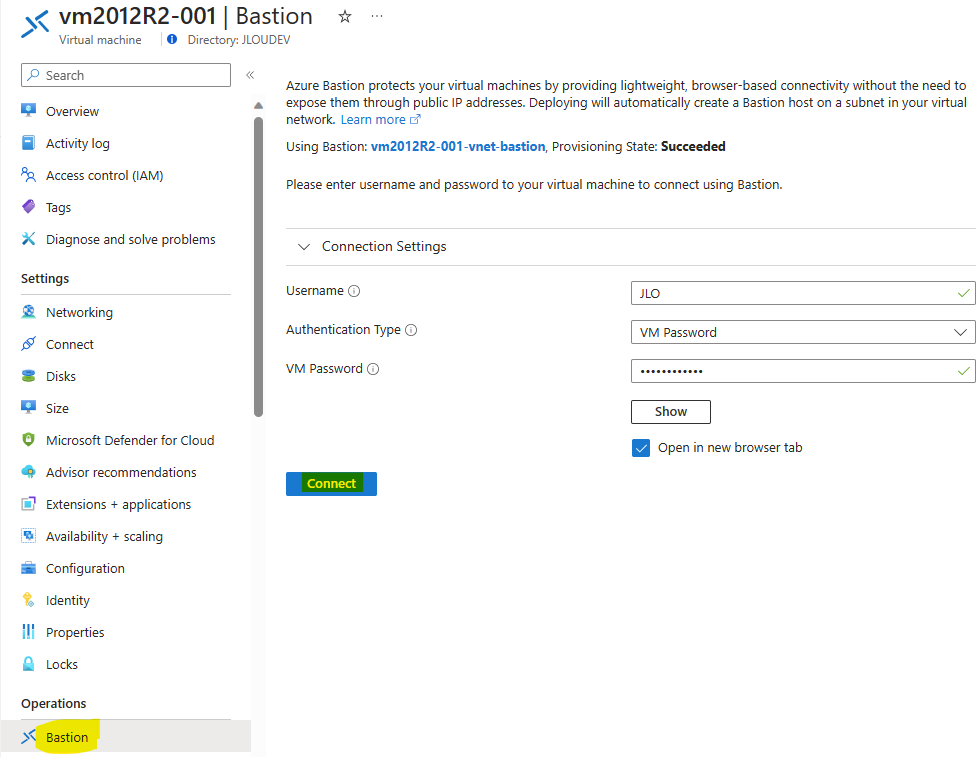

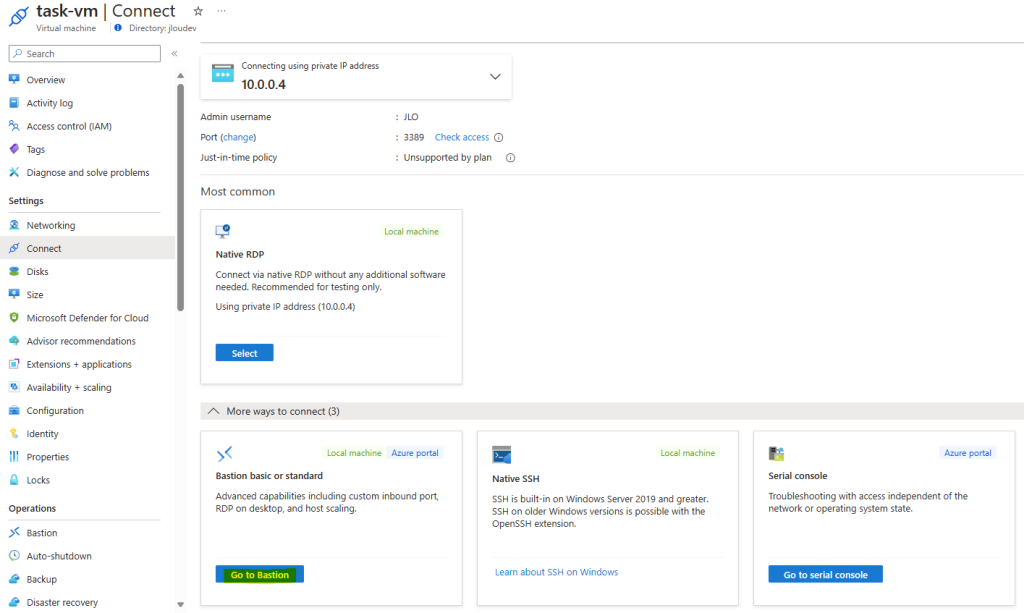

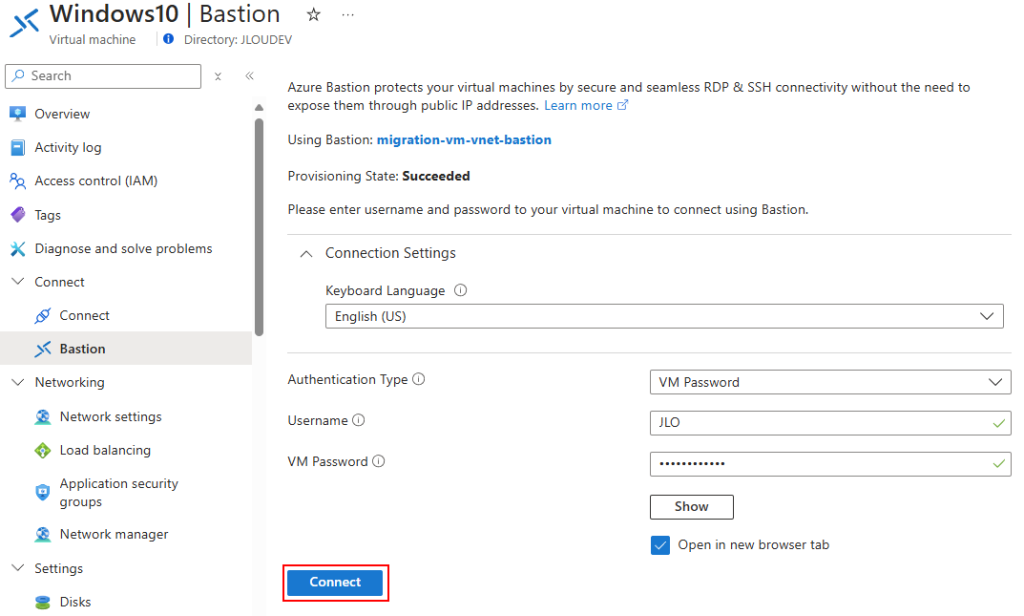

Renseignez les identifiants renseignés lors de la création de votre VM invitée :

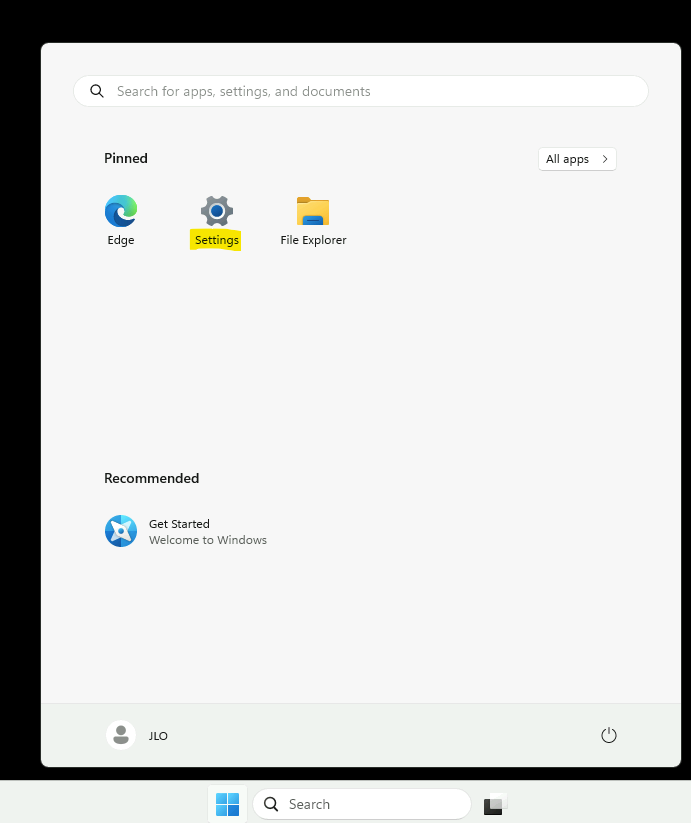

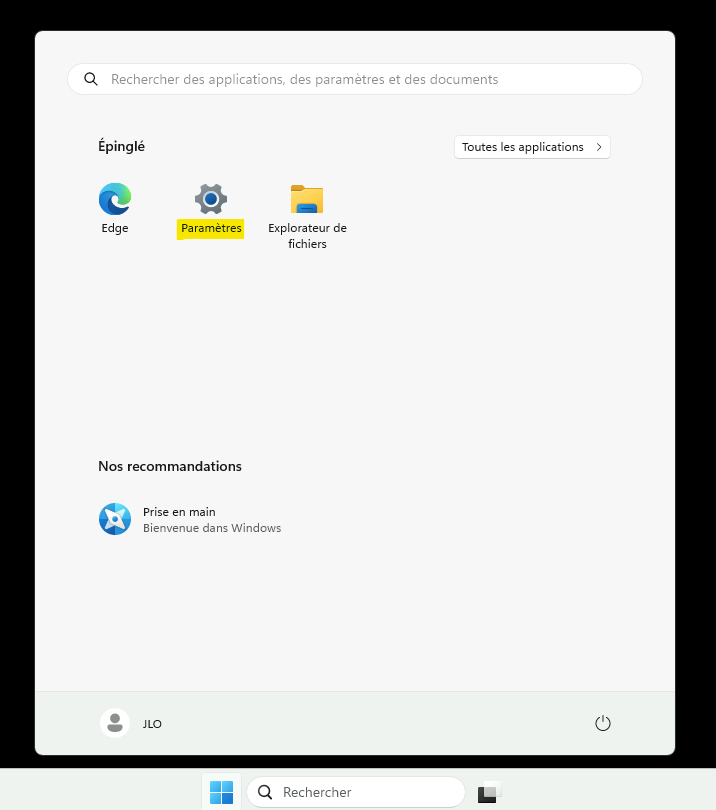

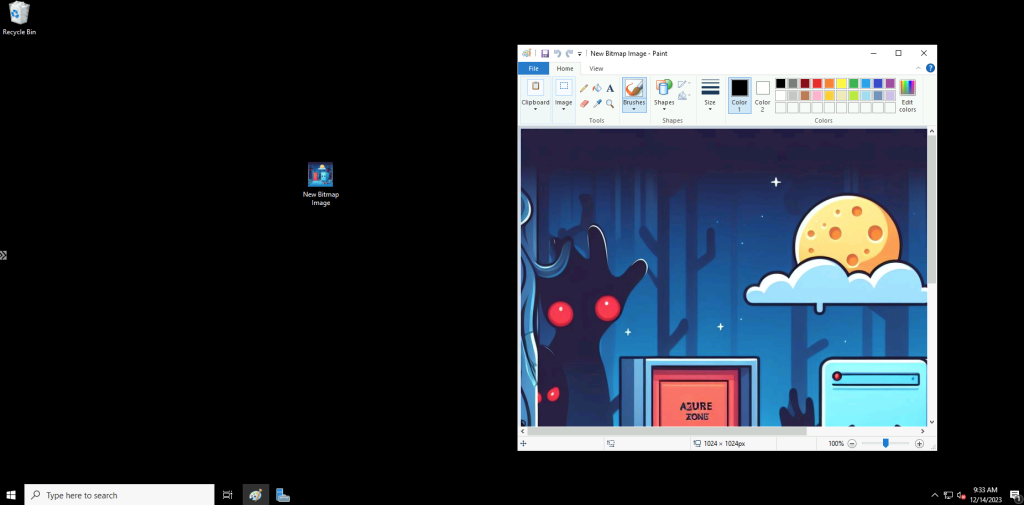

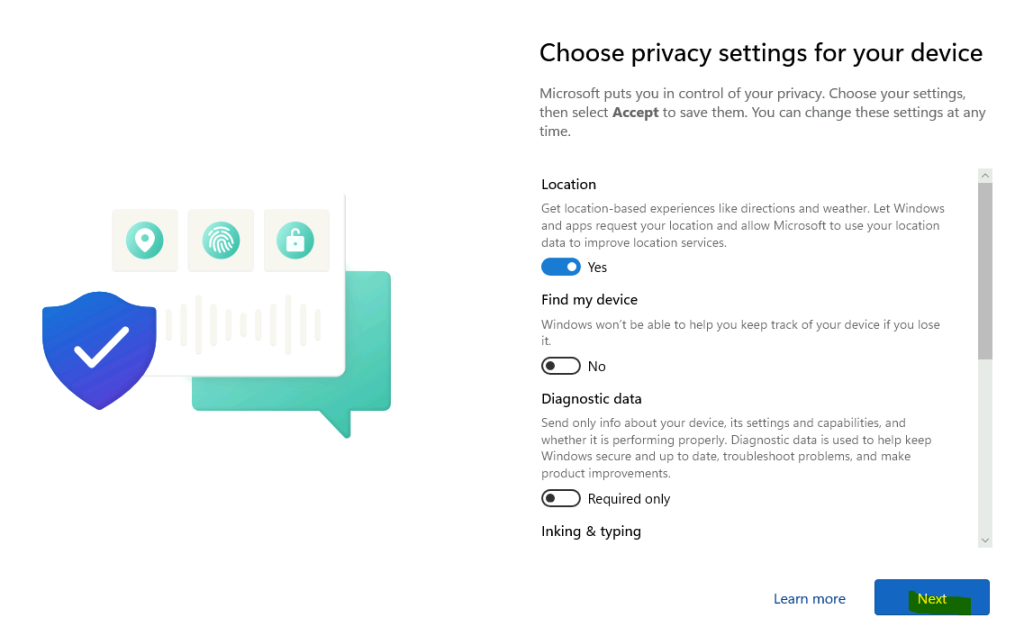

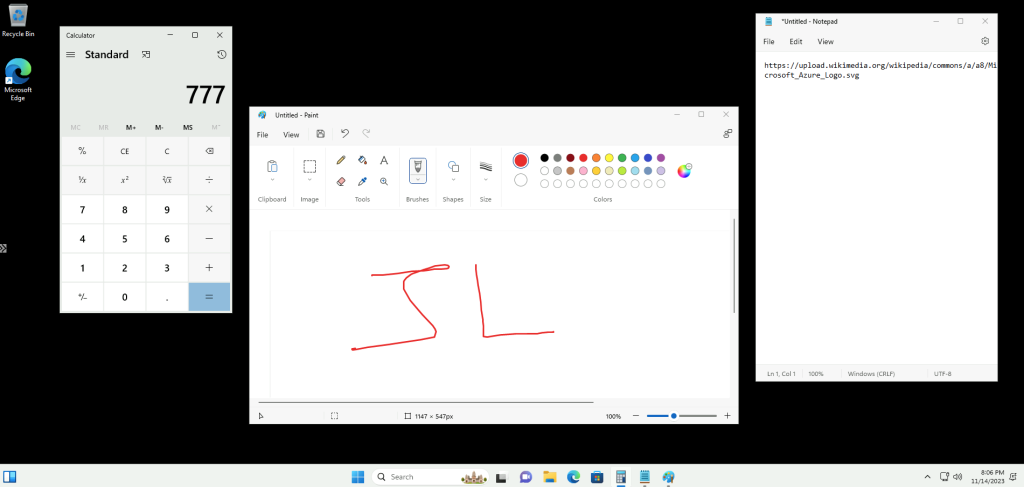

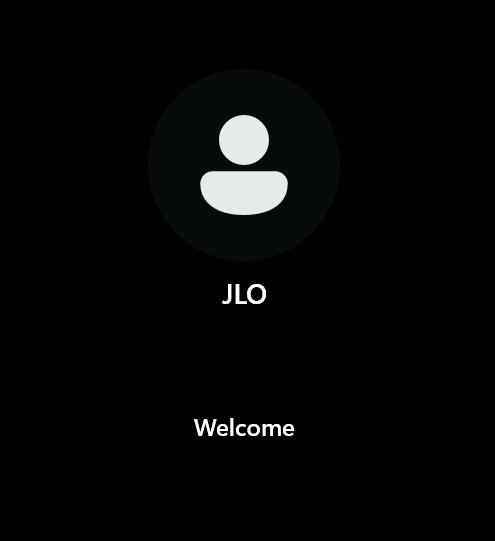

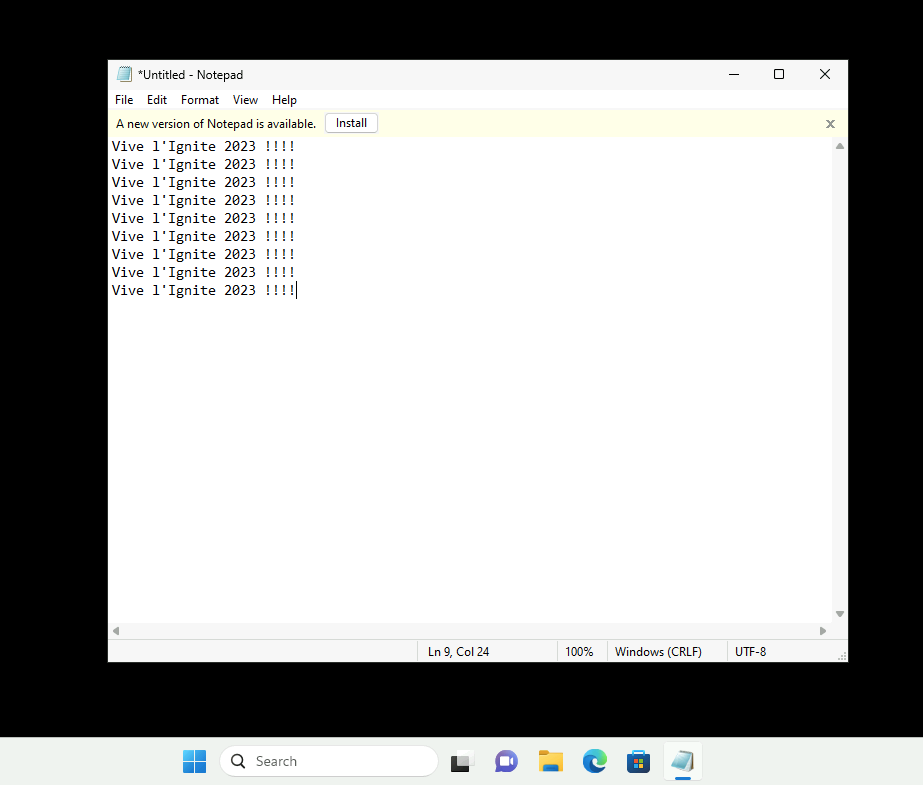

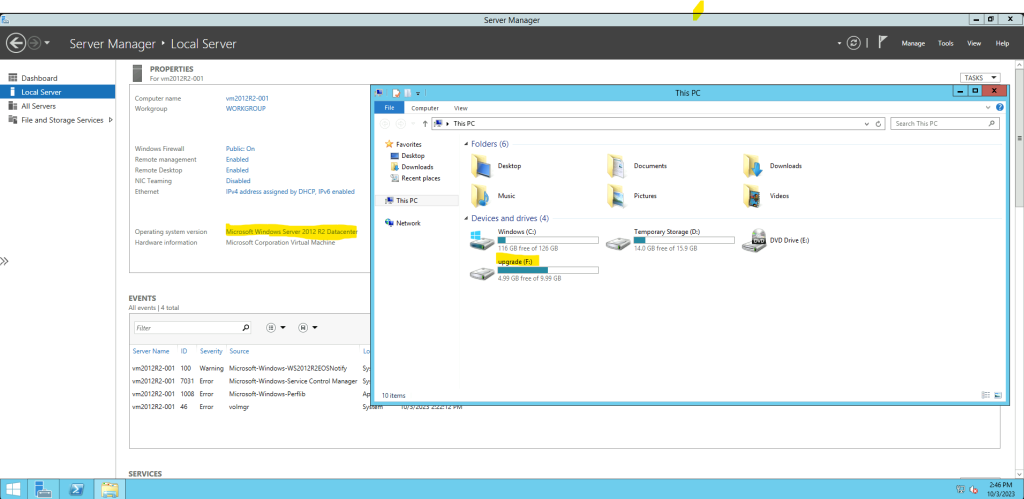

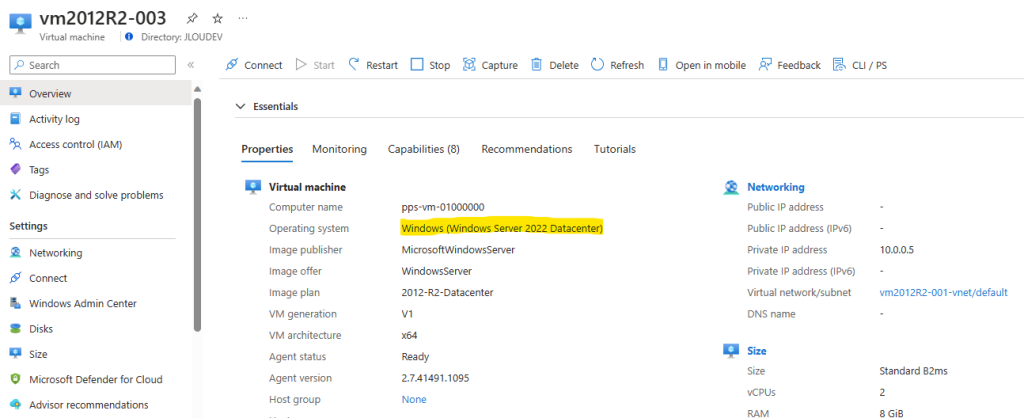

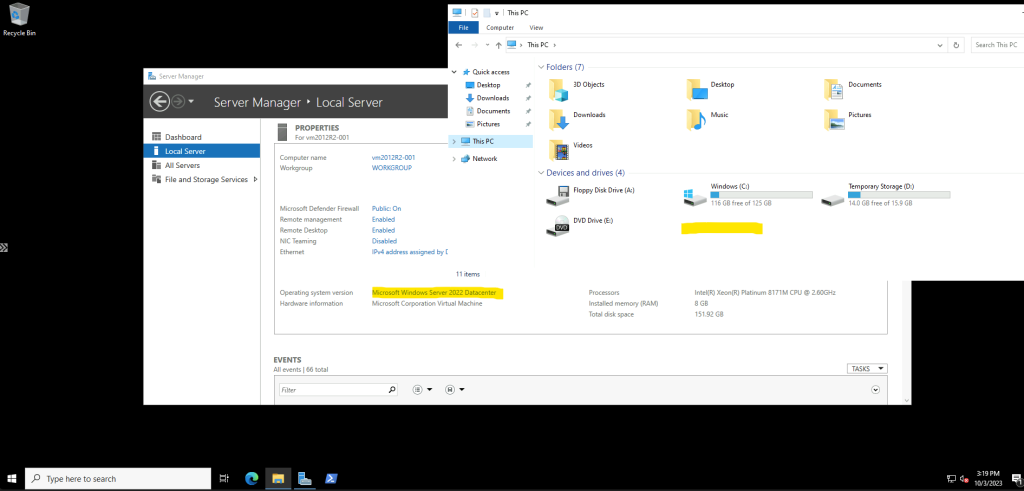

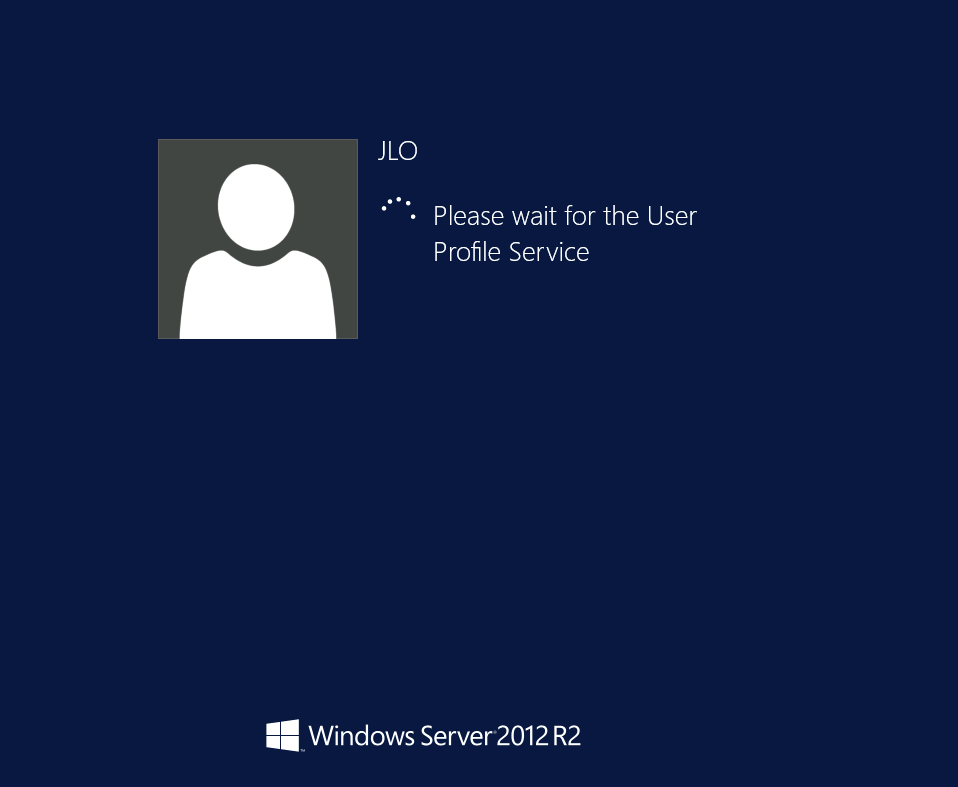

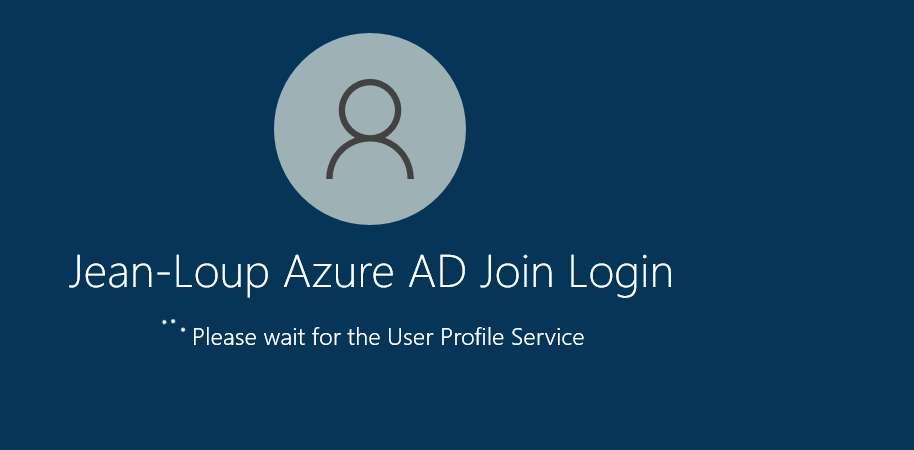

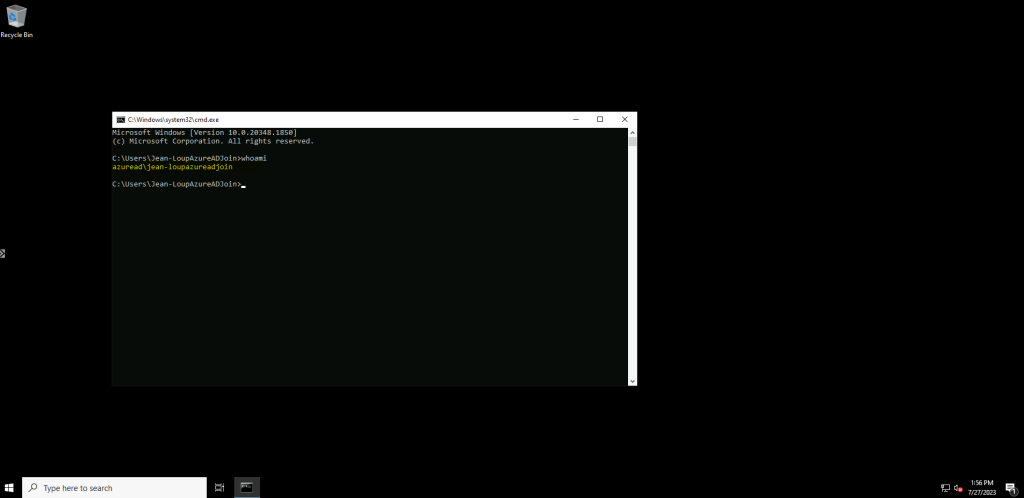

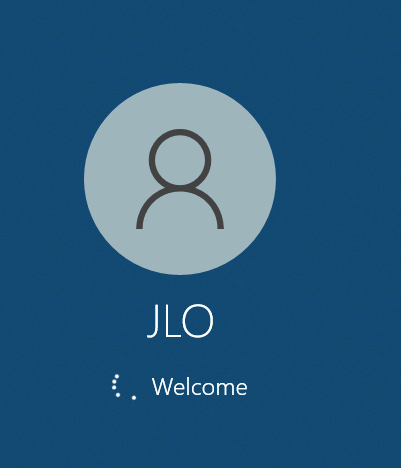

Constatez la bonne ouverture de session Windows :

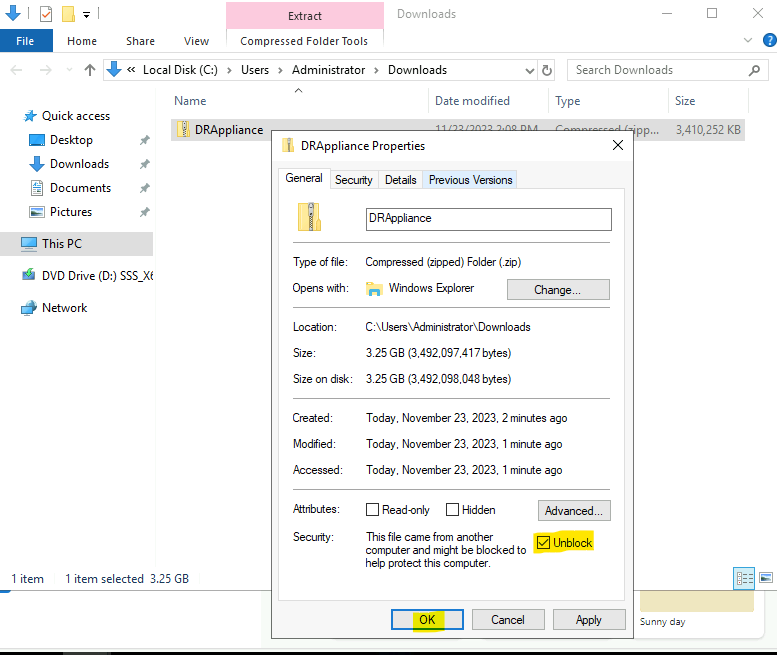

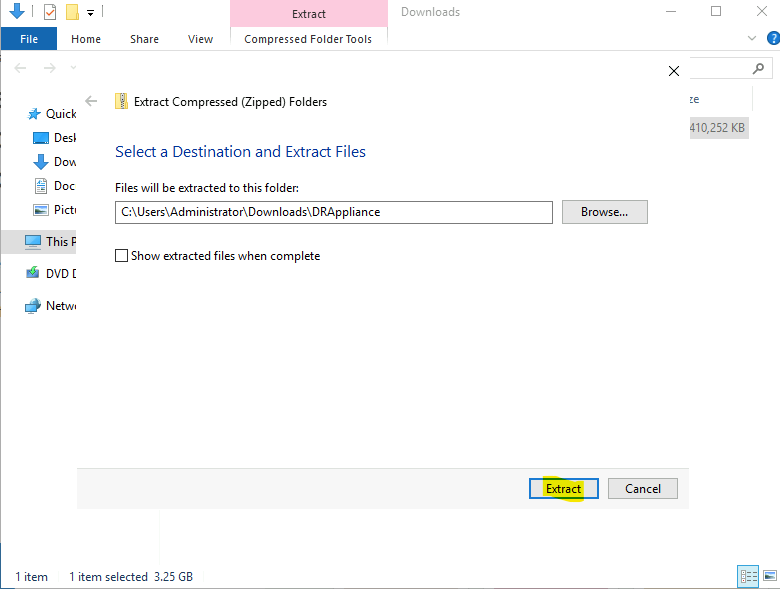

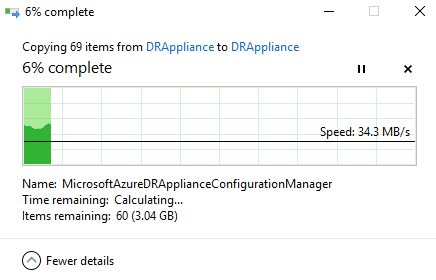

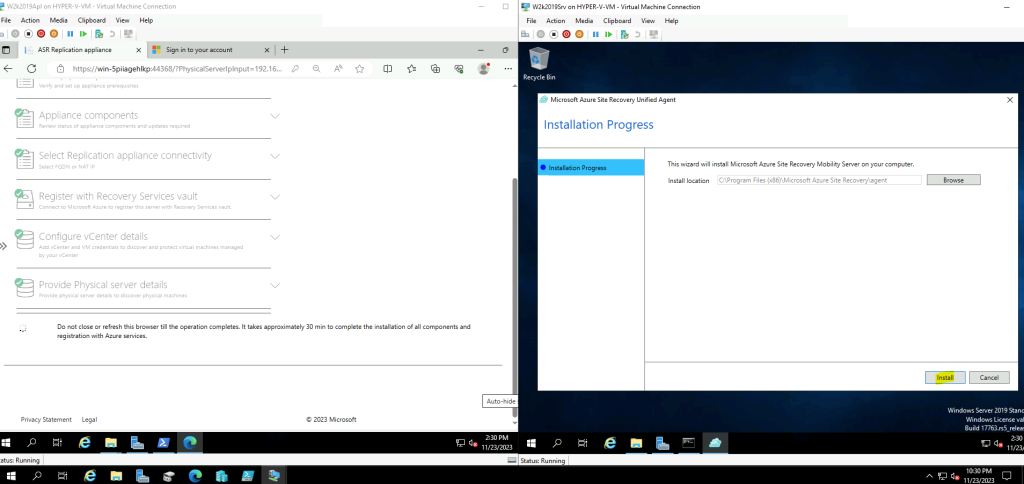

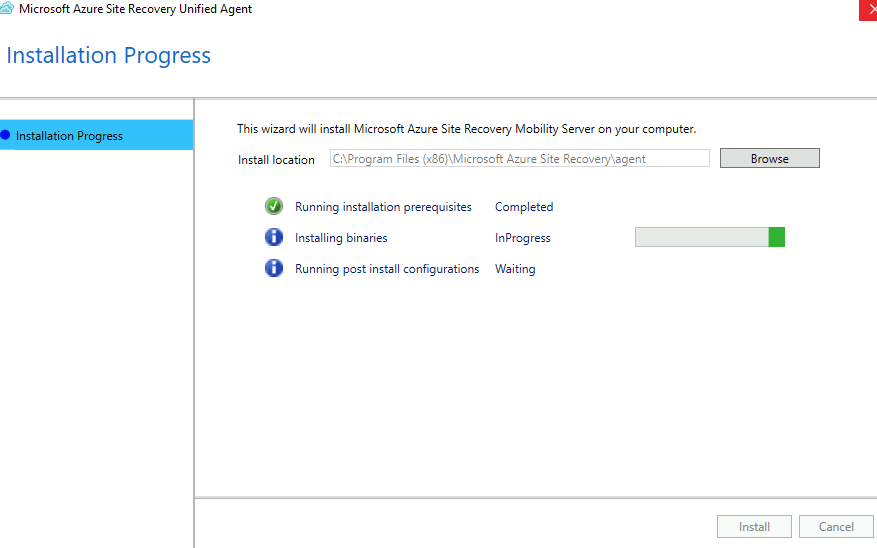

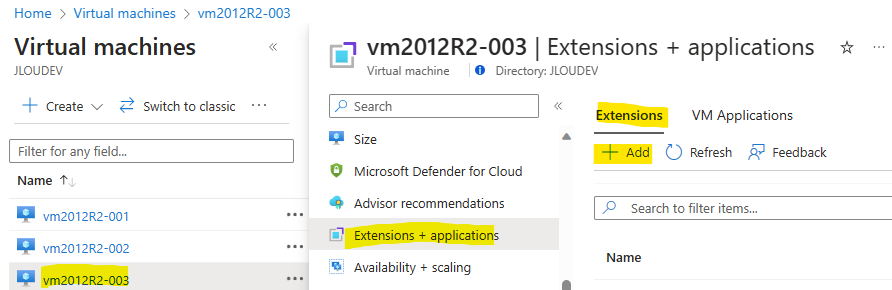

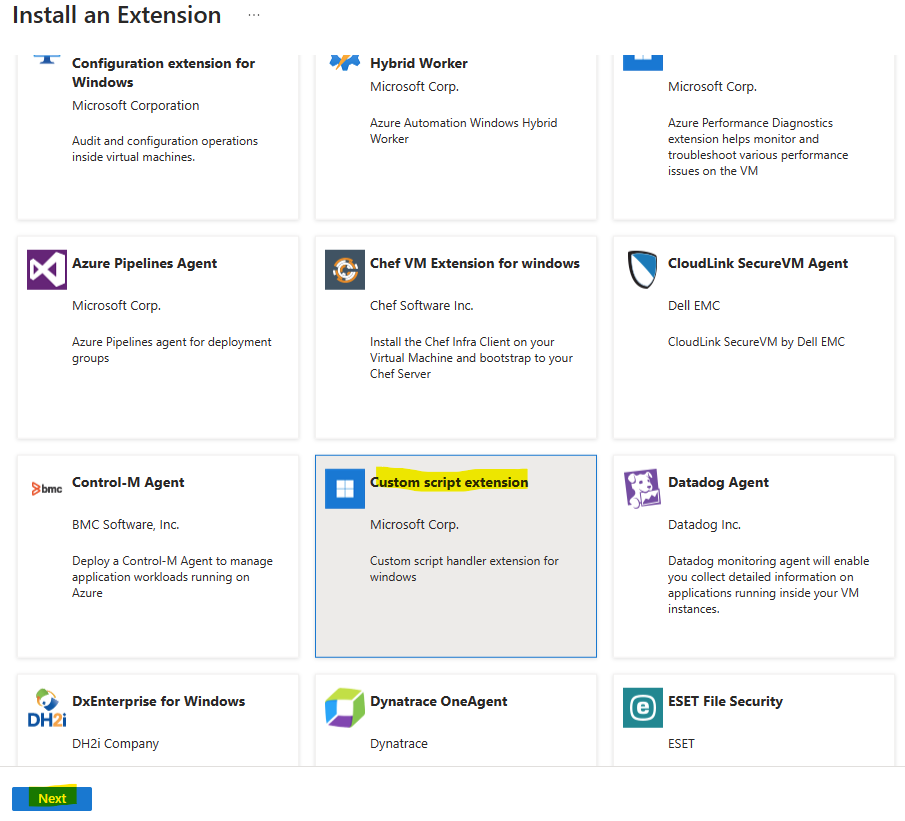

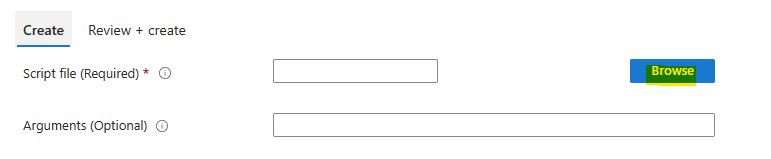

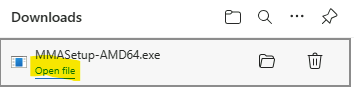

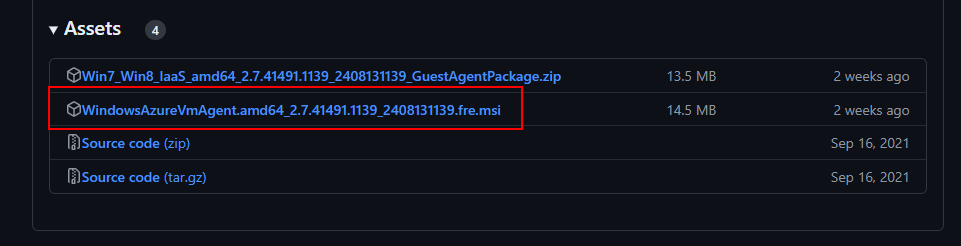

Une fois la session Windows ouverte, installez l’agent pour les machines virtuelles Azure disponible sur cette page GitHub :

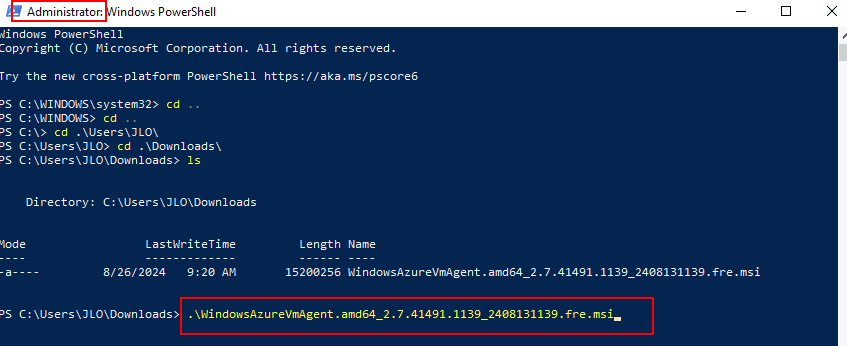

Exécutez le fichier MSI d’installation depuis une session PowerShell avec les droits administrateurs :

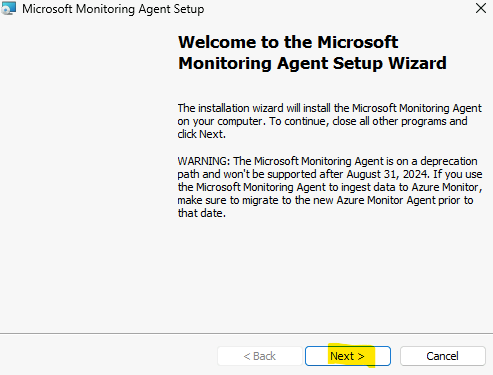

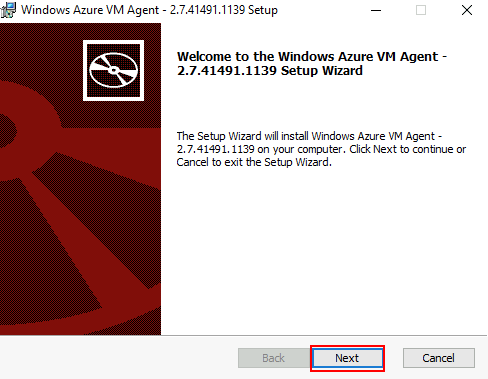

Cliquez sur Suivant :

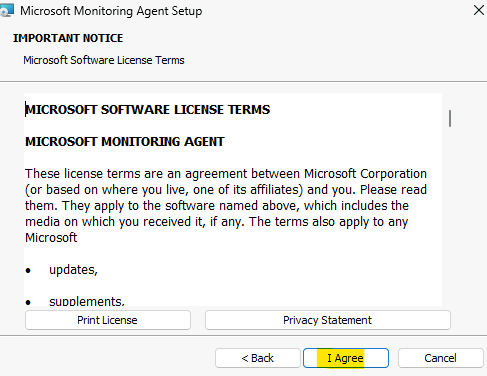

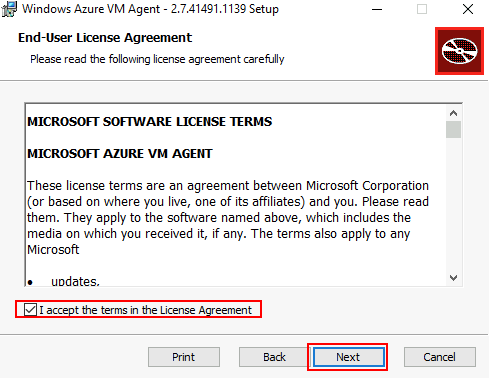

Acceptez les termes et conditions, puis cliquez sur Suivant :

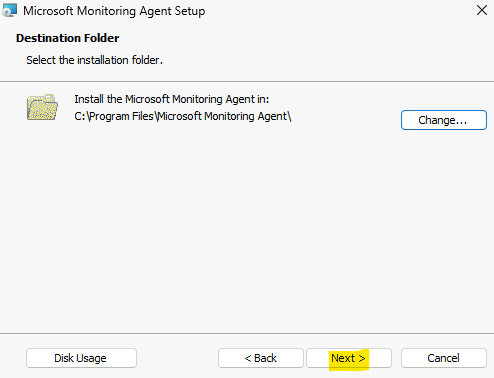

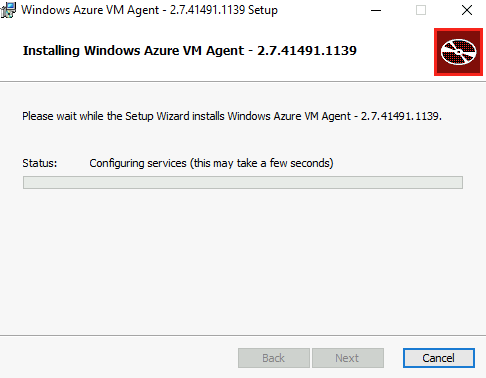

Attendez quelques minutes la fin de l’installation de l’agent :

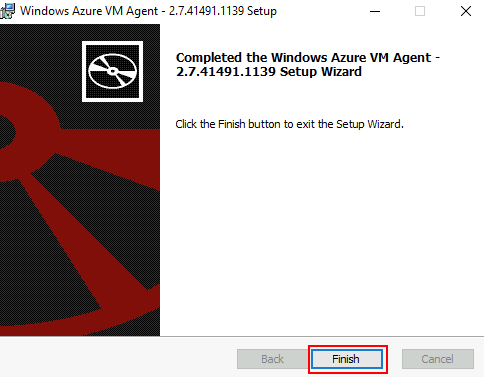

Cliquez sur Terminer :

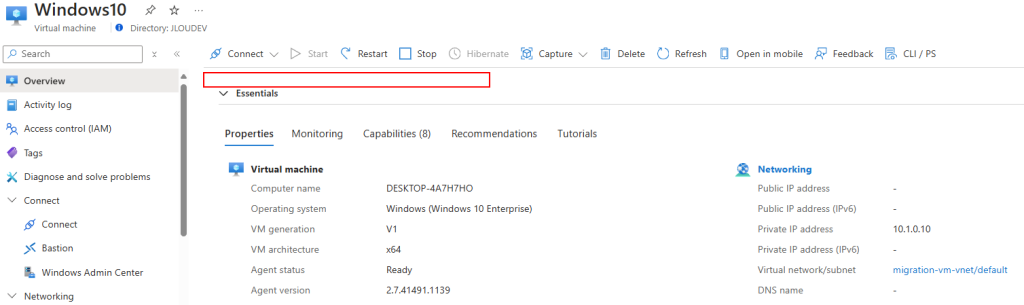

Quelques minutes plus tard, constatez la disparition de l’alerte Azure sur votre VM :

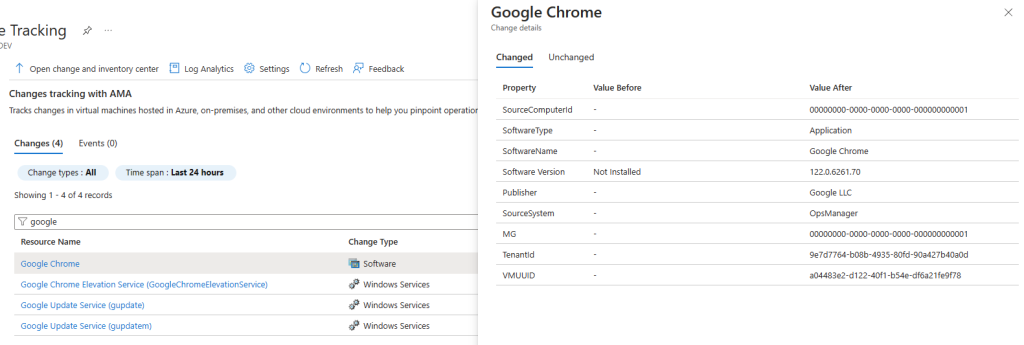

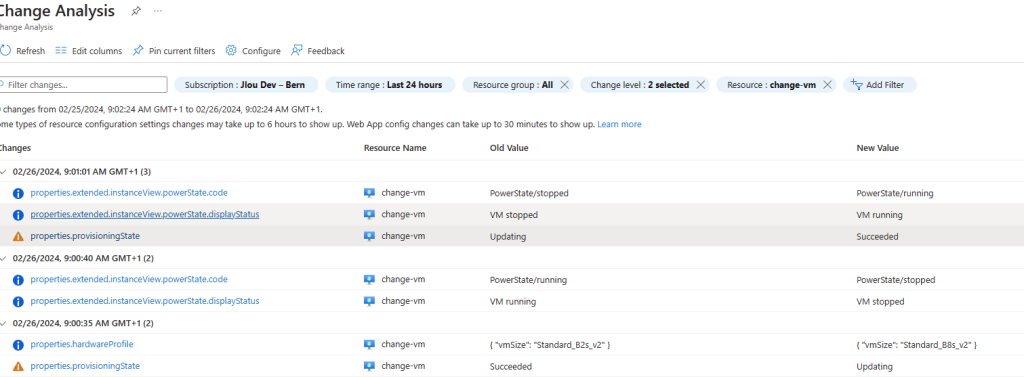

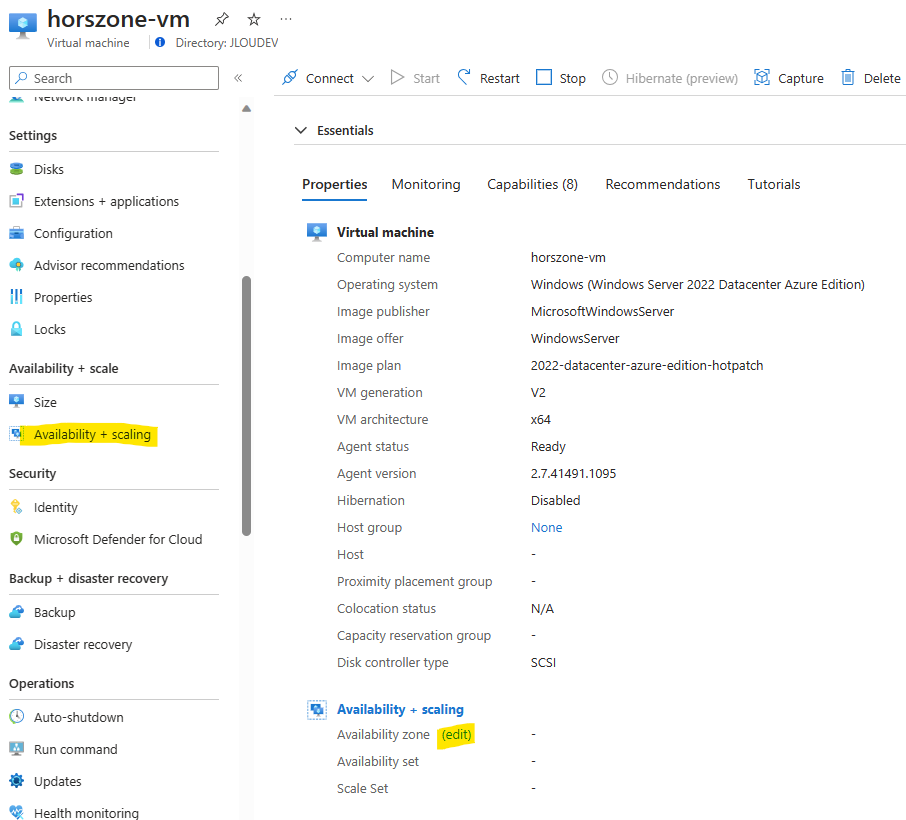

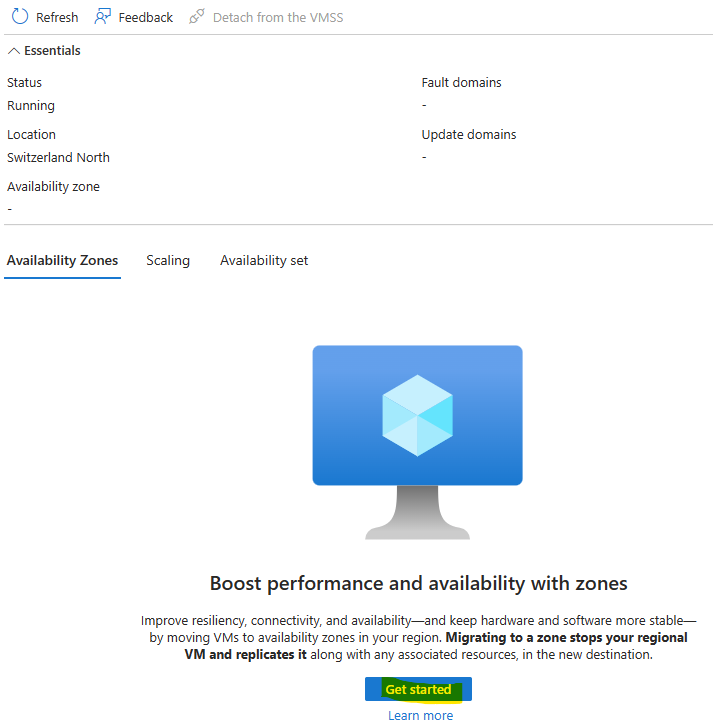

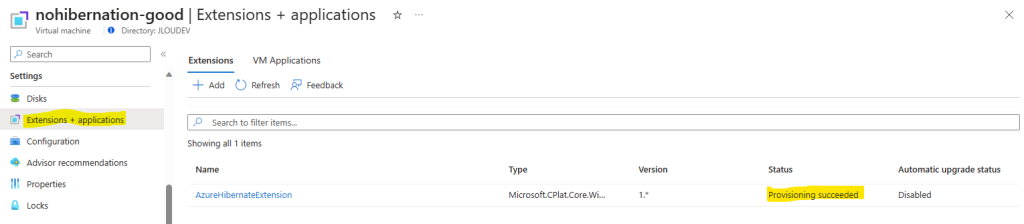

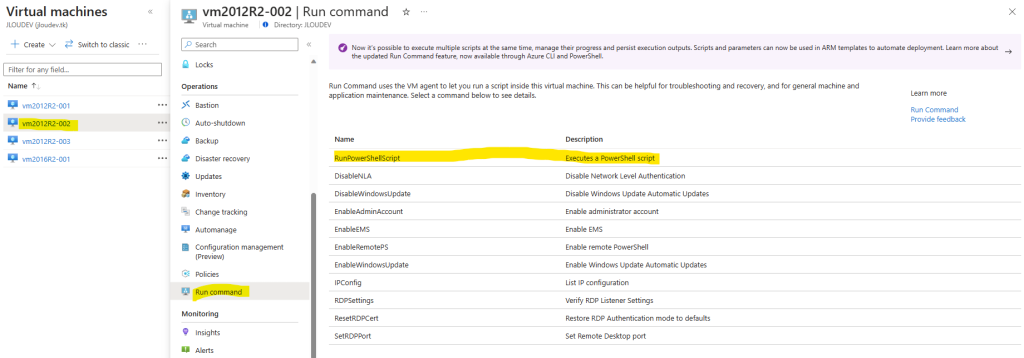

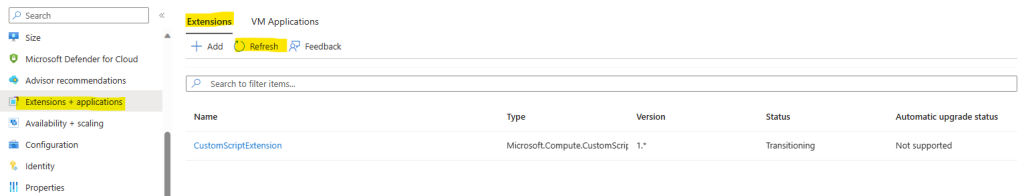

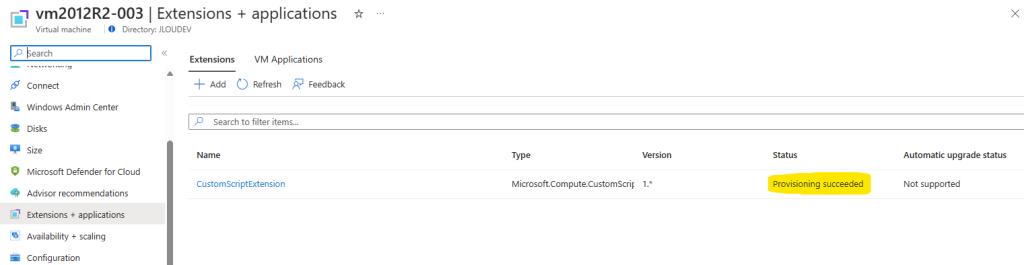

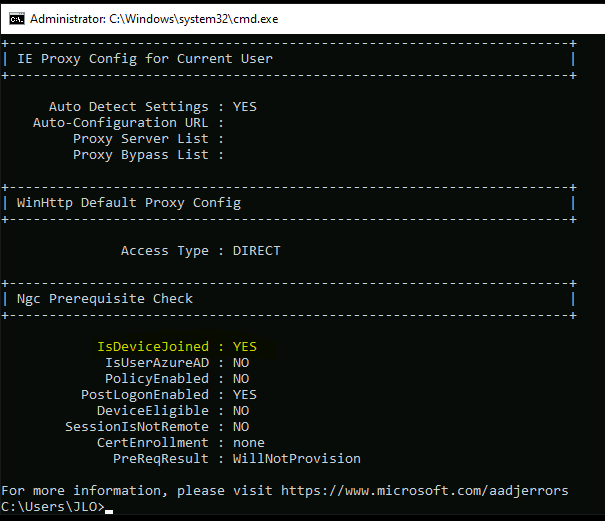

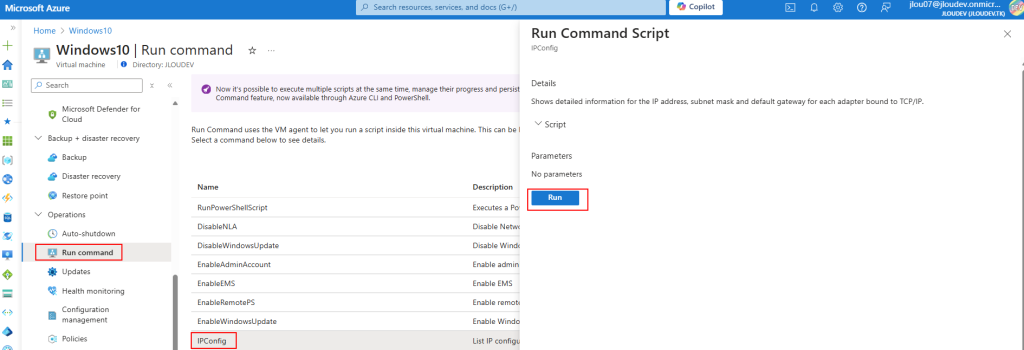

Vérifiez la bonne relation entre le management Azure et votre VM via le menu suivant :

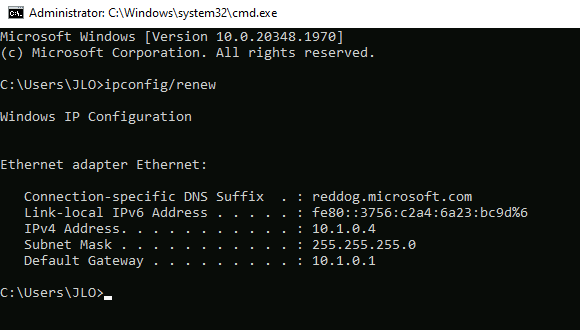

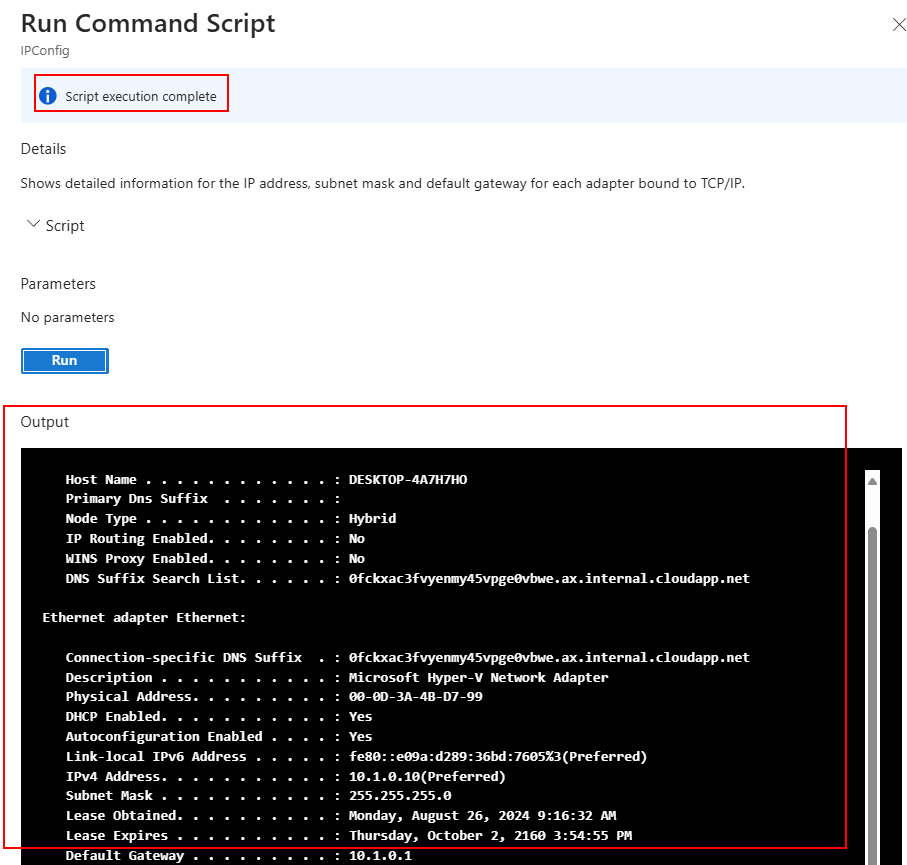

La commande suivante doit vous retourner la configuration IP renseignée sur votre VM :

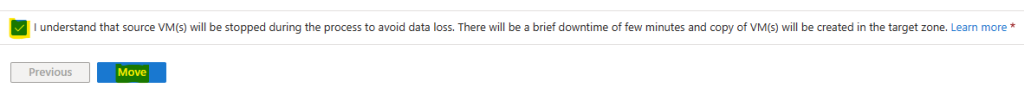

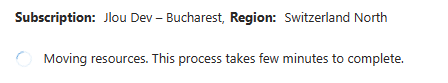

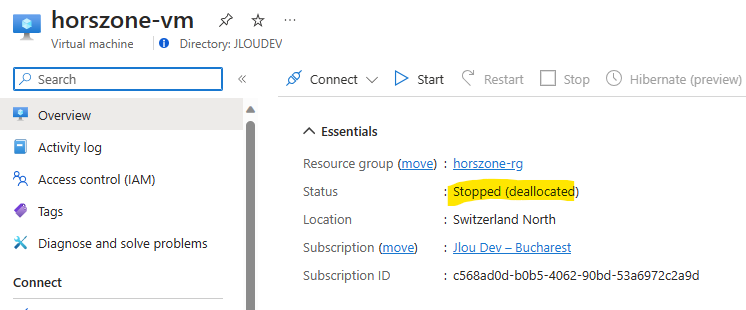

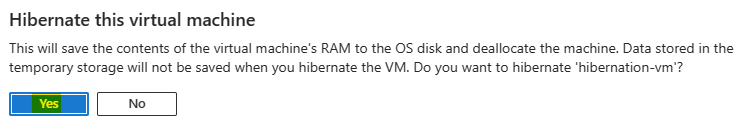

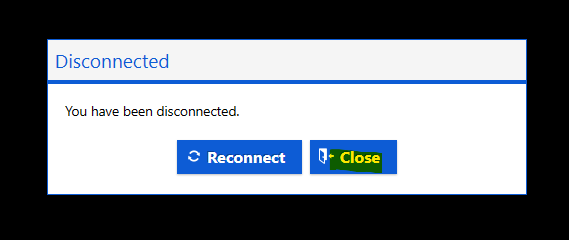

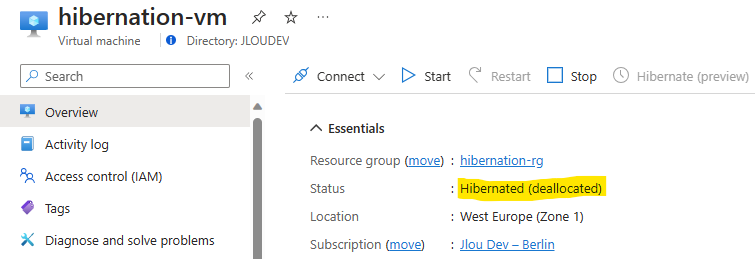

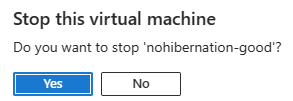

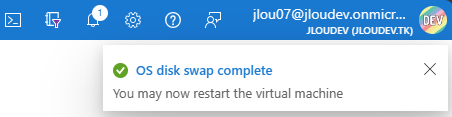

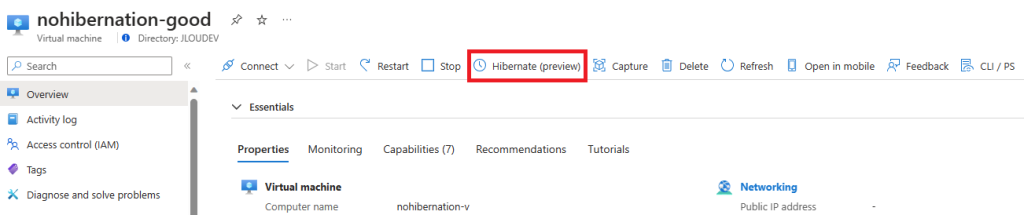

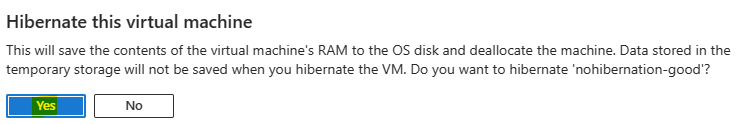

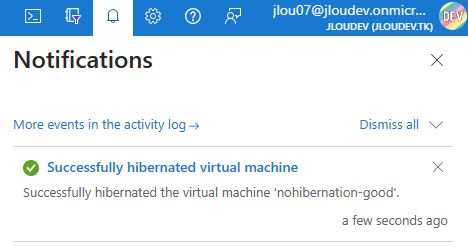

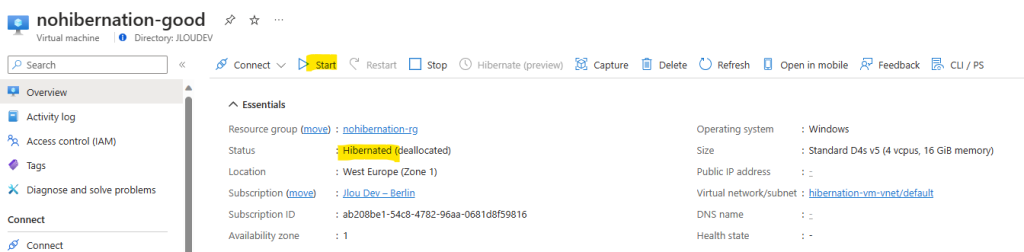

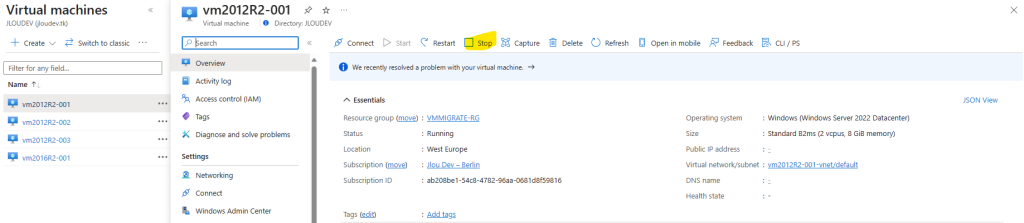

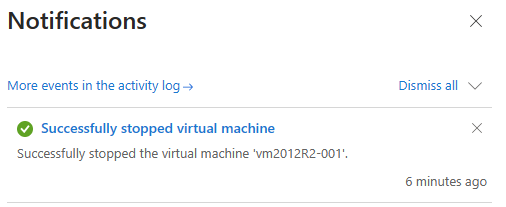

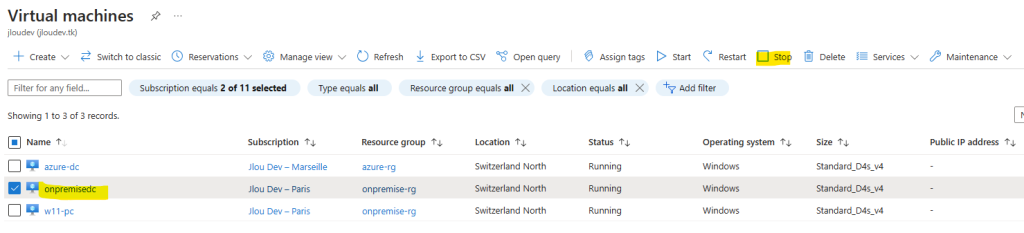

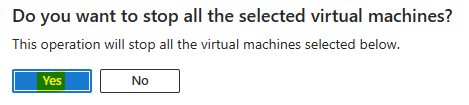

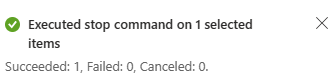

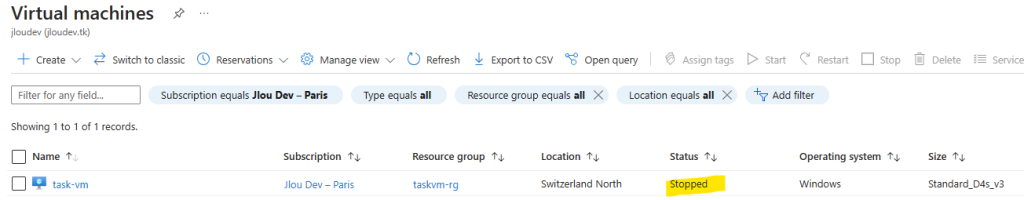

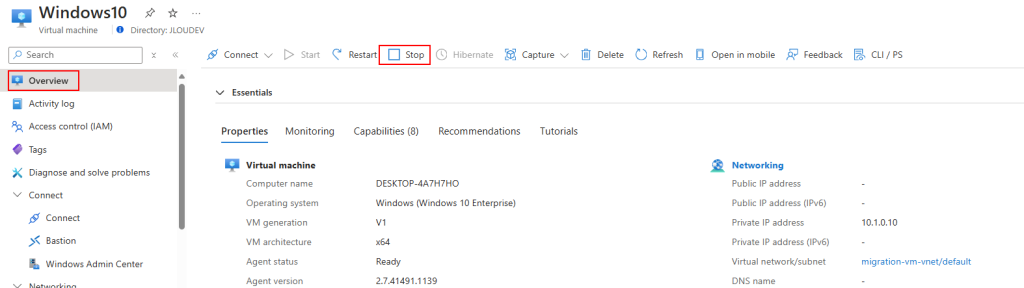

Effectuez un test d’arrêt de votre machine virtuelle :

Confirmez votre action en cliquant sur Oui :

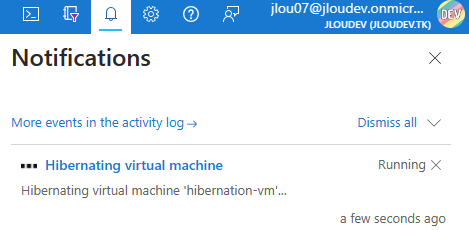

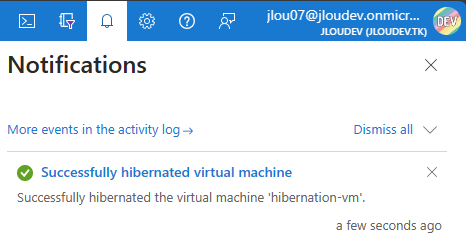

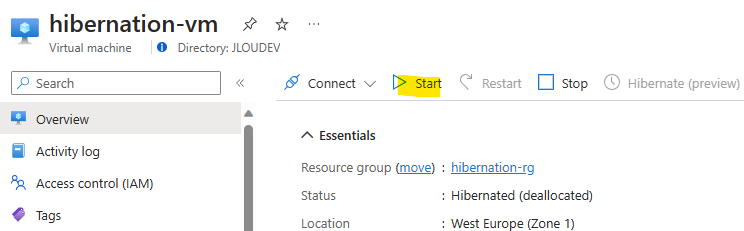

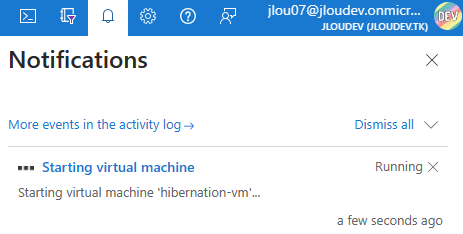

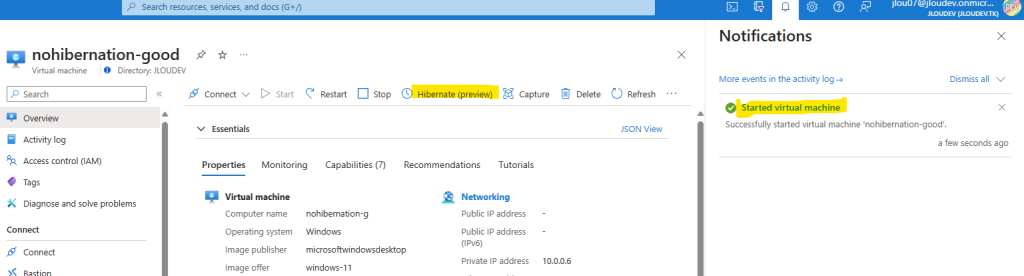

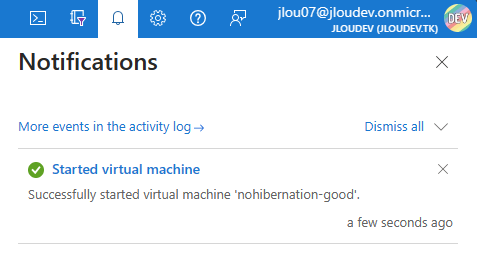

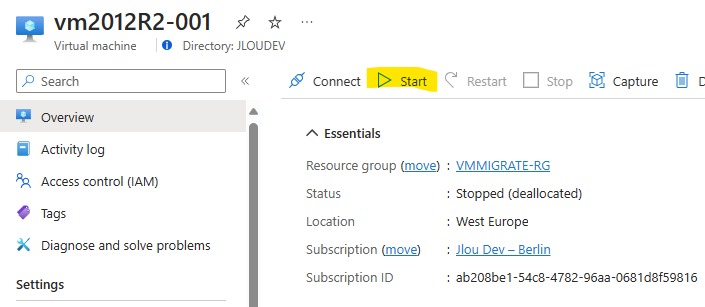

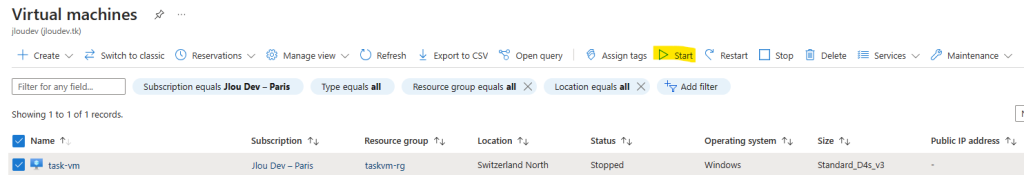

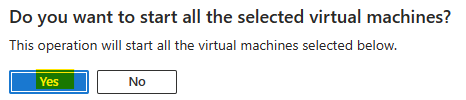

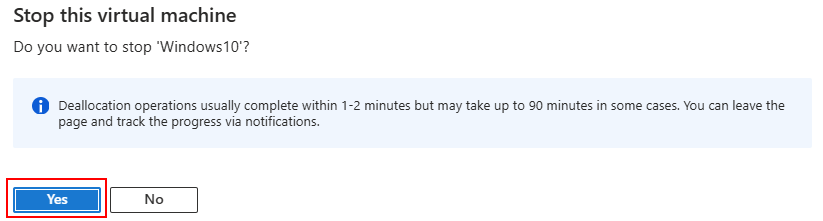

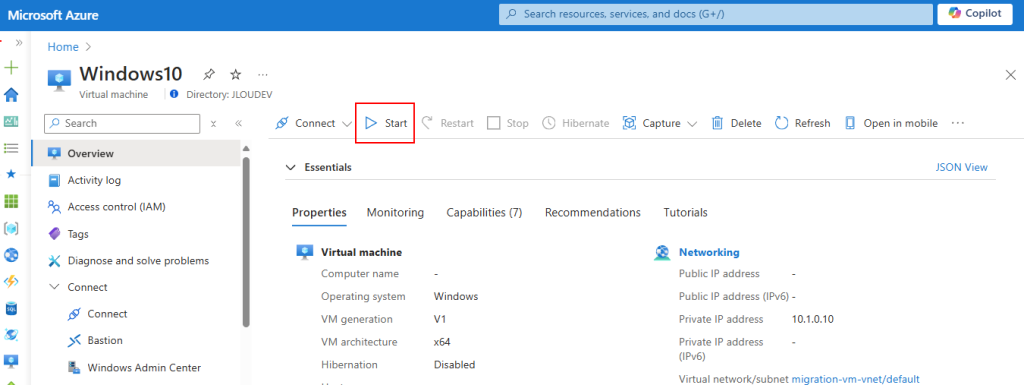

Effectuez un test de démarrage de votre machine virtuelle :

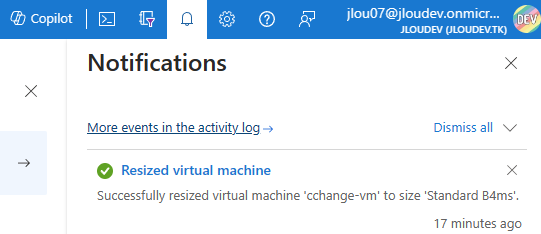

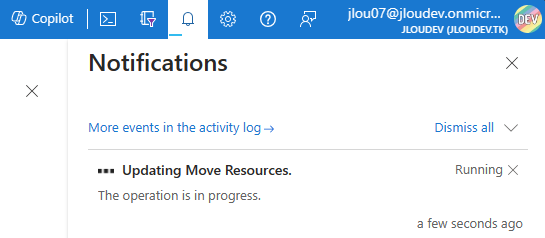

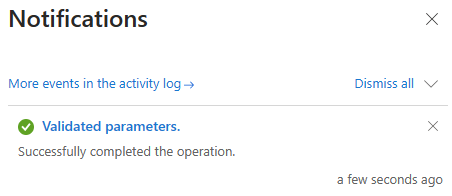

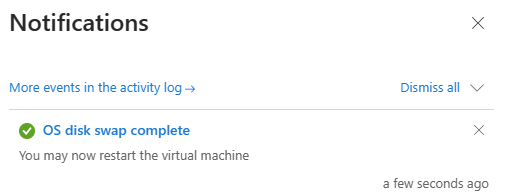

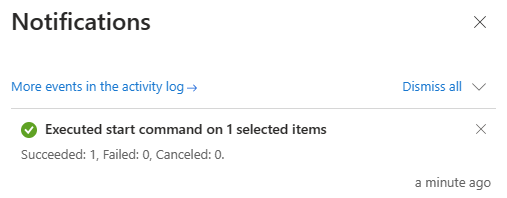

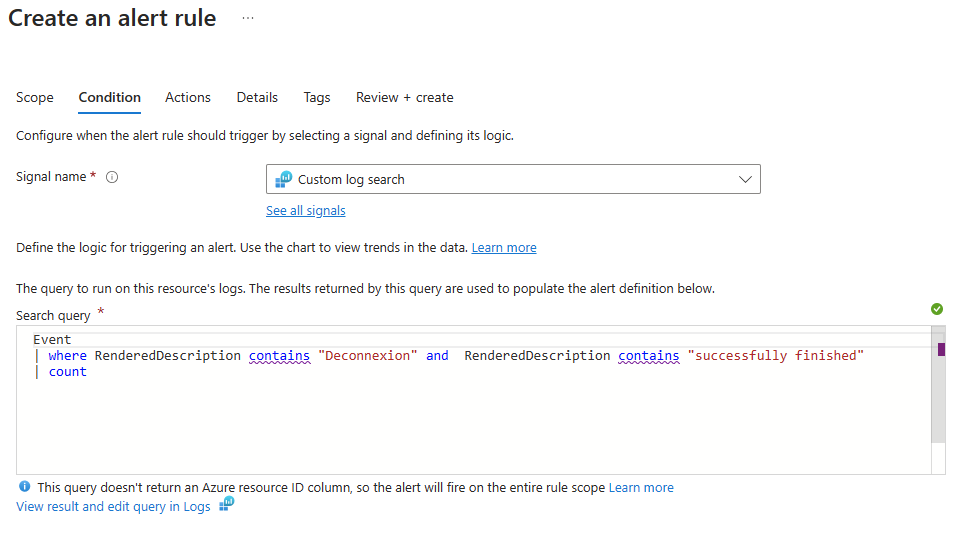

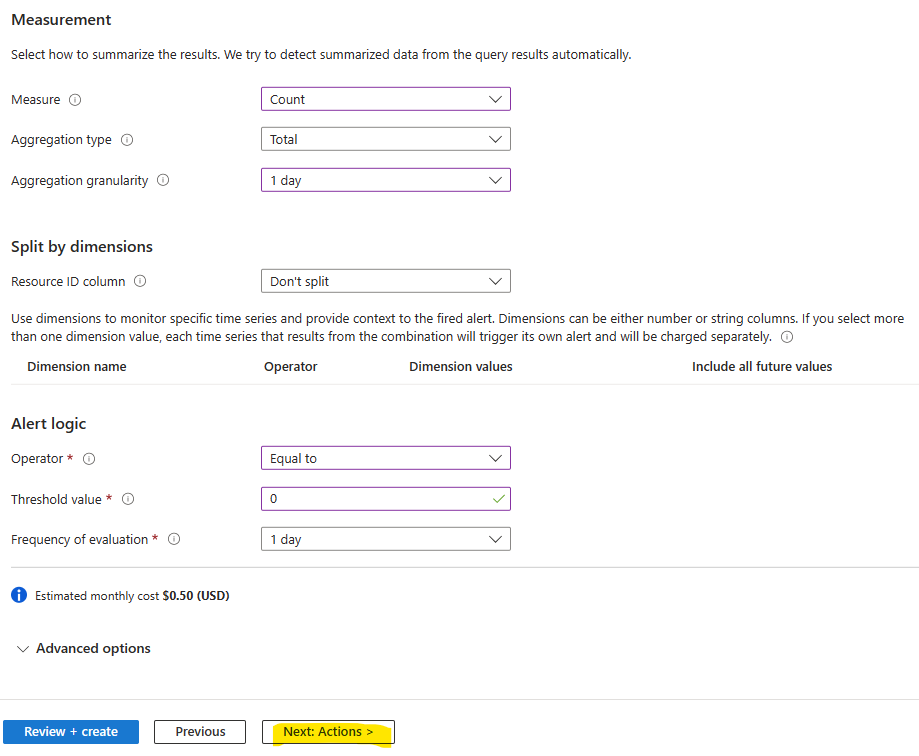

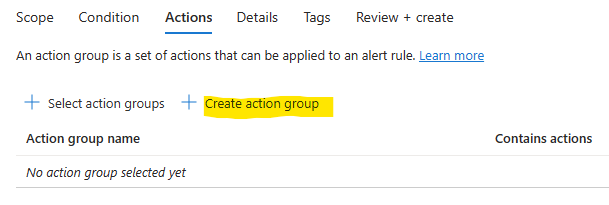

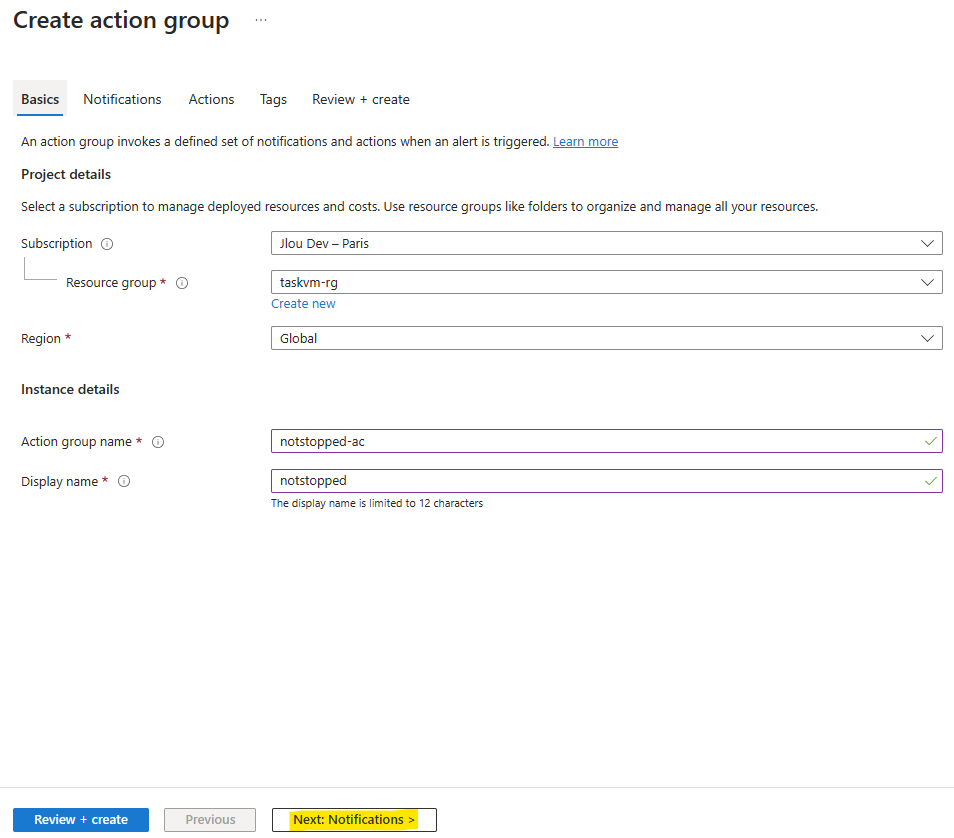

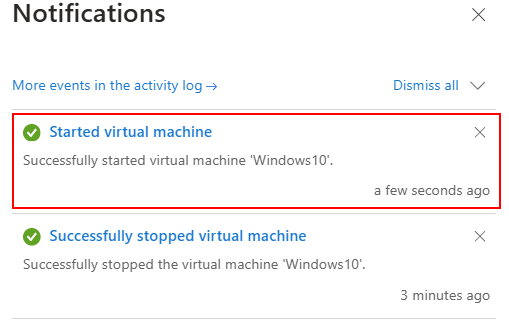

Vérifiez le succès des 2 opérations via les notifications Azure :

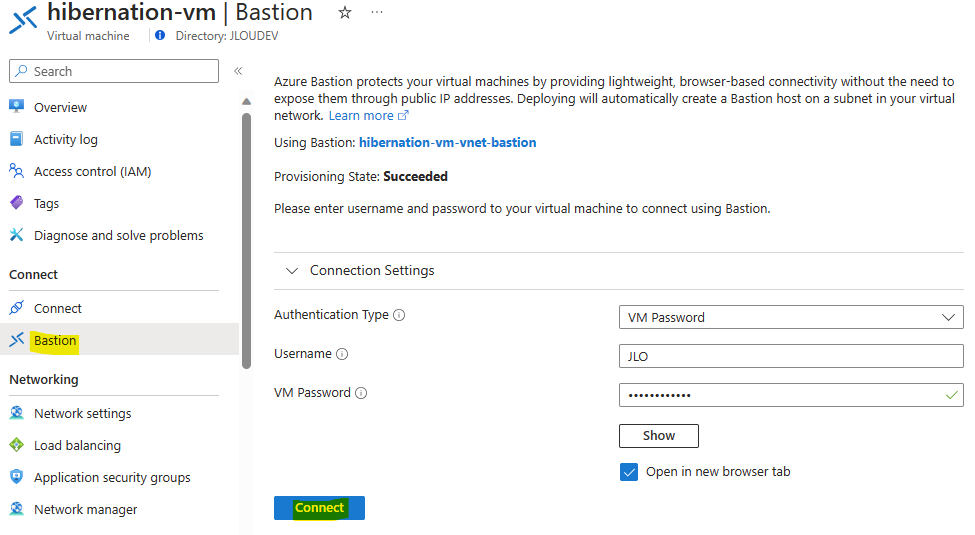

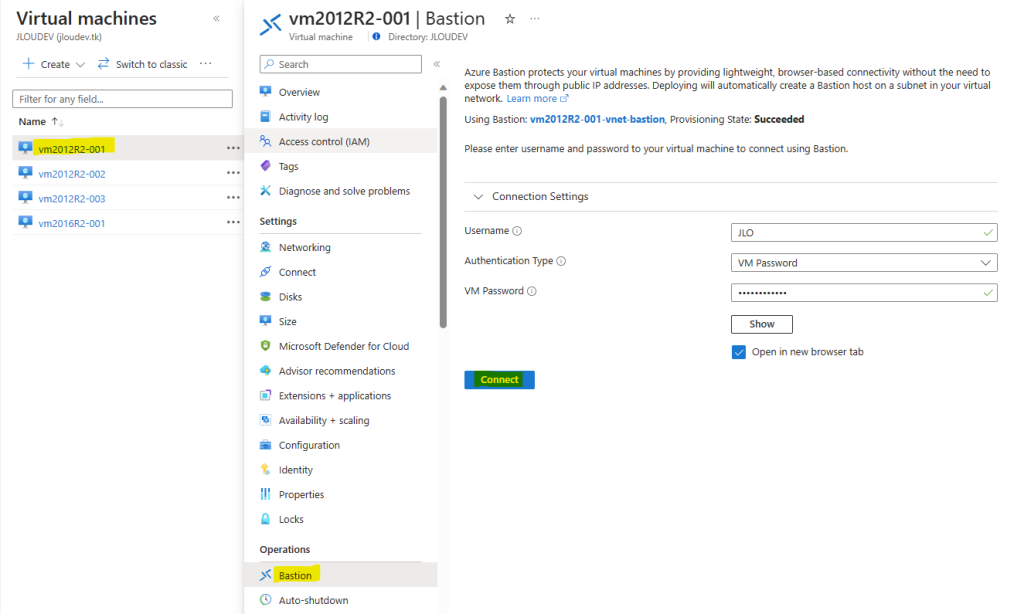

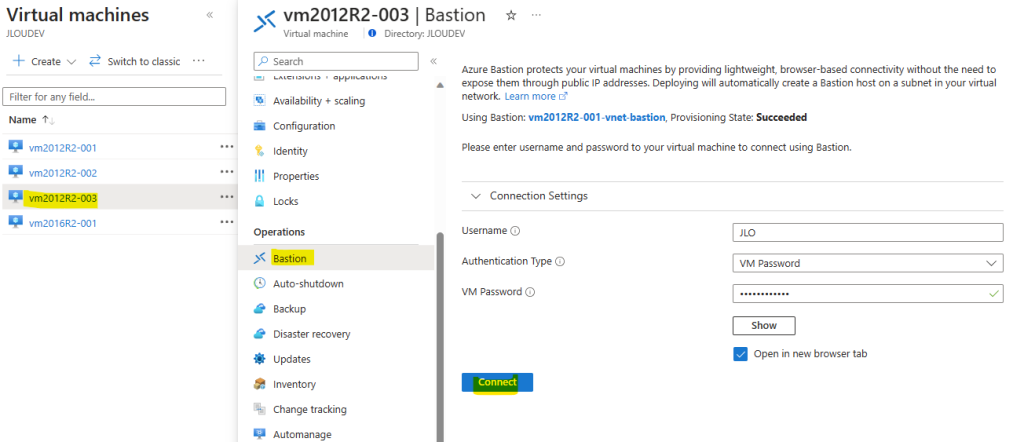

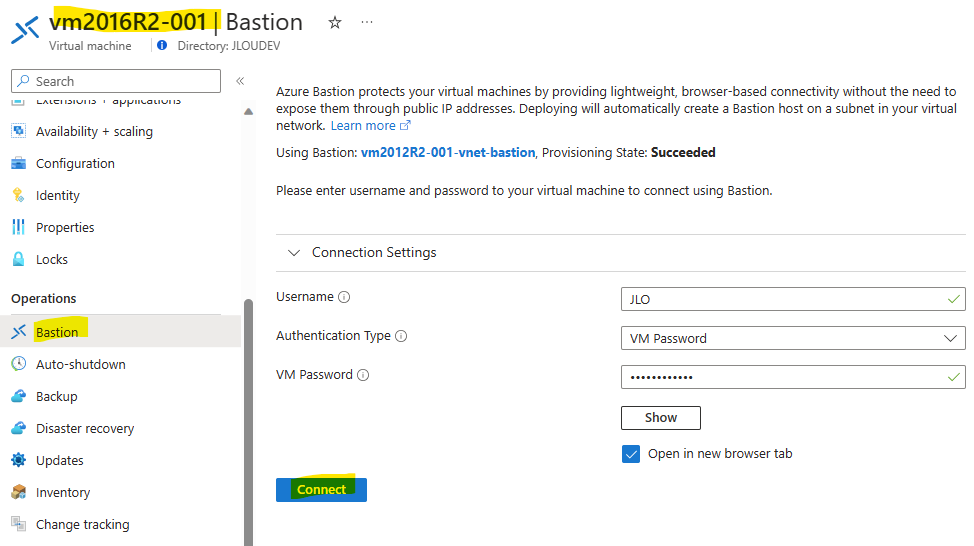

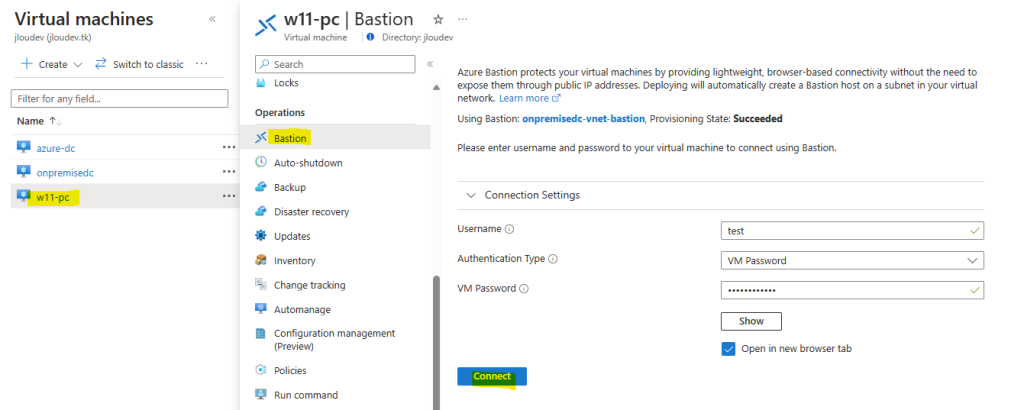

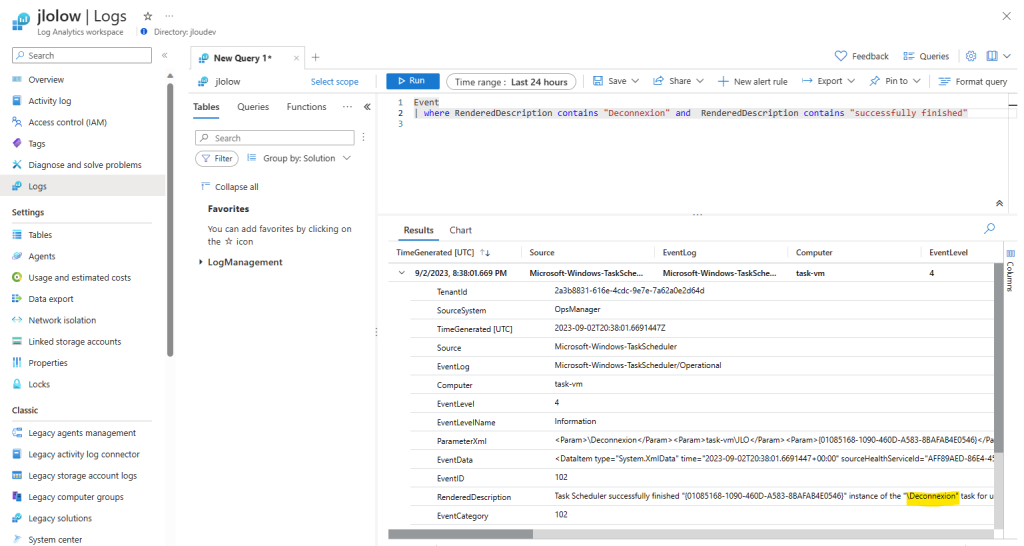

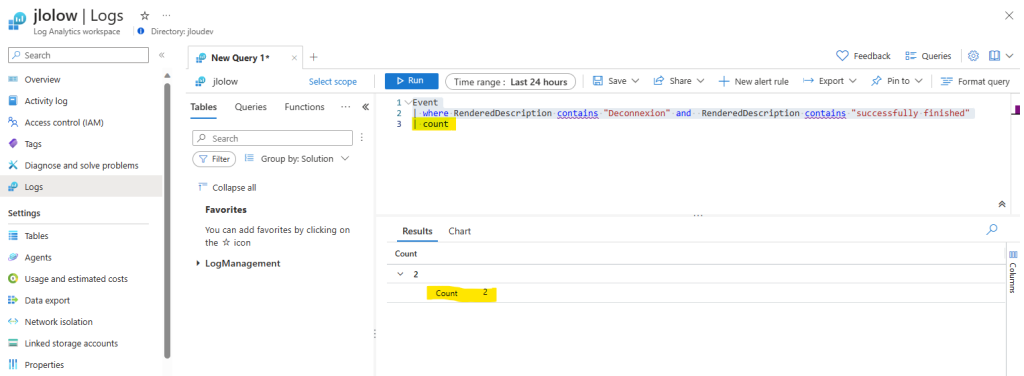

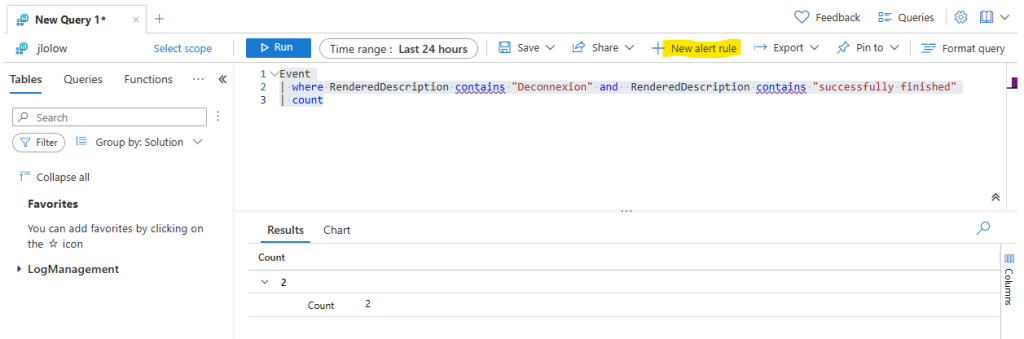

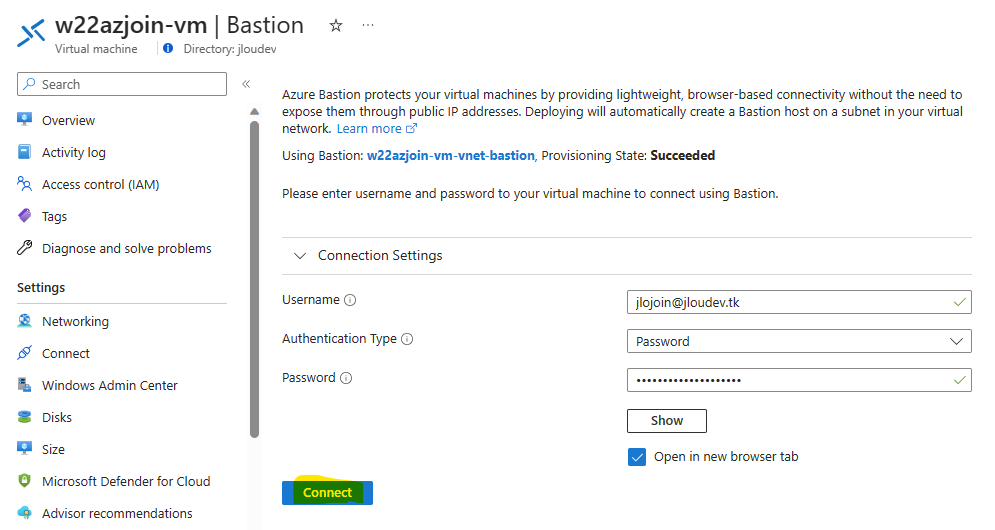

Cliquez-ici pour rouvrir la session Windows ouverte précédemment via Azure Bastion :

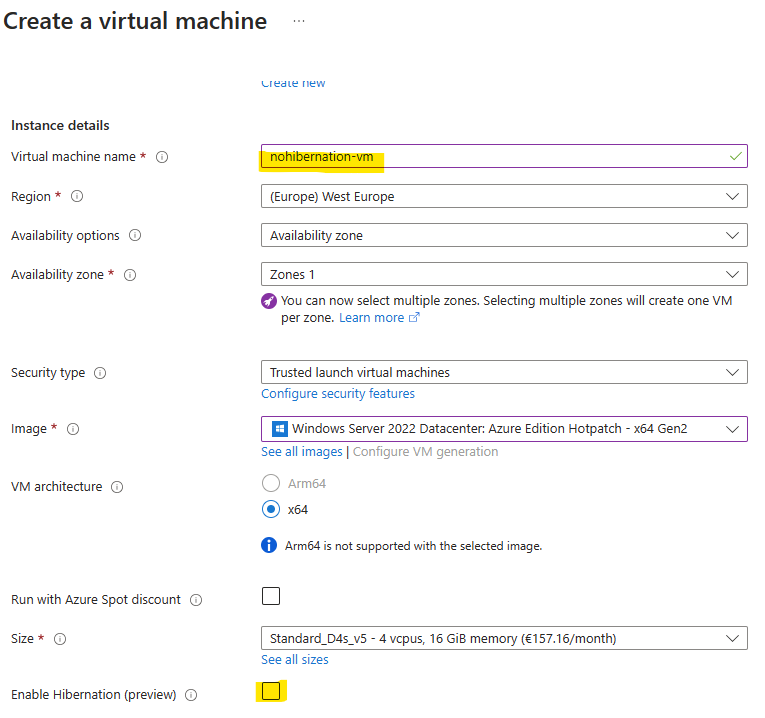

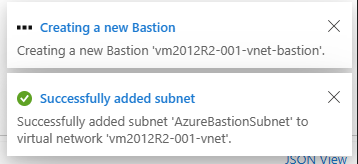

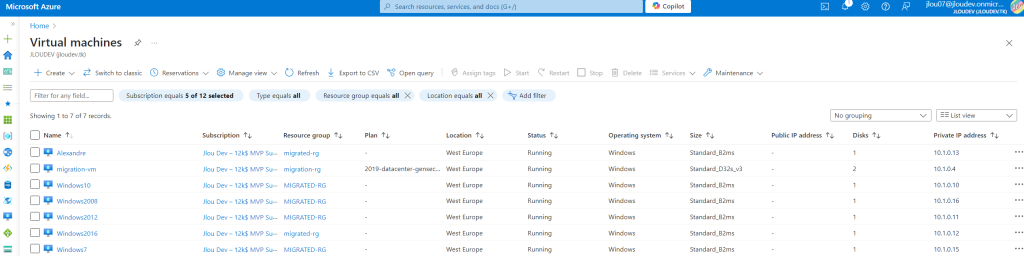

Effectuez les mêmes opérations pour les autres anciens OS à tester :

Conclusion

Par cette démonstration, un portage rapide et en urgence de certaines anciennes versions Windows, client ou serveur, est parfaitement possible. Quelques manipulations de préparation sont nécessaires, mais ces dernières sont fonctionnelles pour les OS suivants :

- Windows 7 Professional x64

- Windows 10 Enterprise x64

- Windows Server 2008 R2 x64

- Windows Server 2012 R2 x64

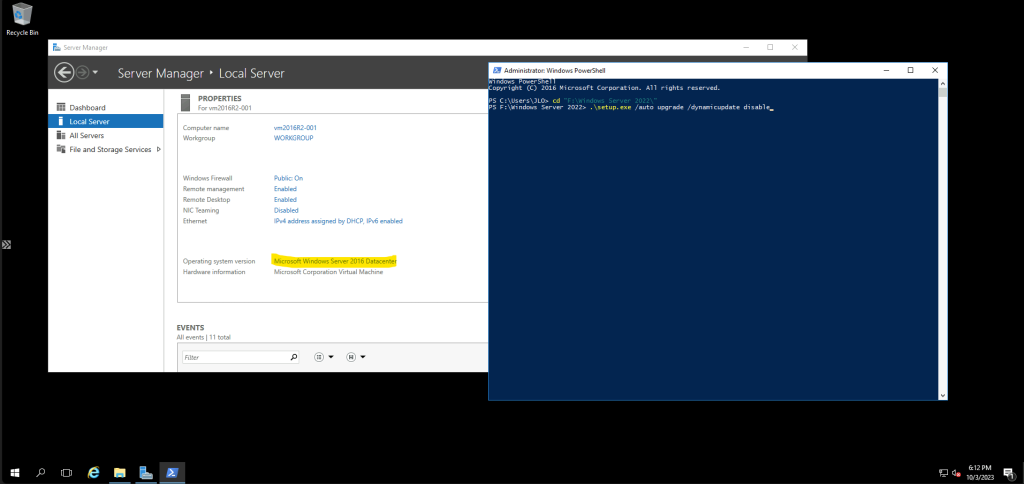

- Windows Server 2016 x64